从 MoeCTF 2021 看 HTTP 请求头:入门到实战全解析

本文以MoeCTF2021的"Do you know HTTP"为例,系统讲解了HTTP请求头在CTF解题中的关键作用。文章首先介绍了HTTP请求头的基础概念和格式,重点分析了Cookie头在身份验证中的重要性。通过实战案例,详细演示了如何使用BurpSuite修改请求头中的Cookie值(VIP=0改为VIP=1)来获取flag。同时总结了CTF中常见请求头考点,包括User

一、引言:为什么 HTTP 请求头是 CTF Web 题的 “敲门砖”

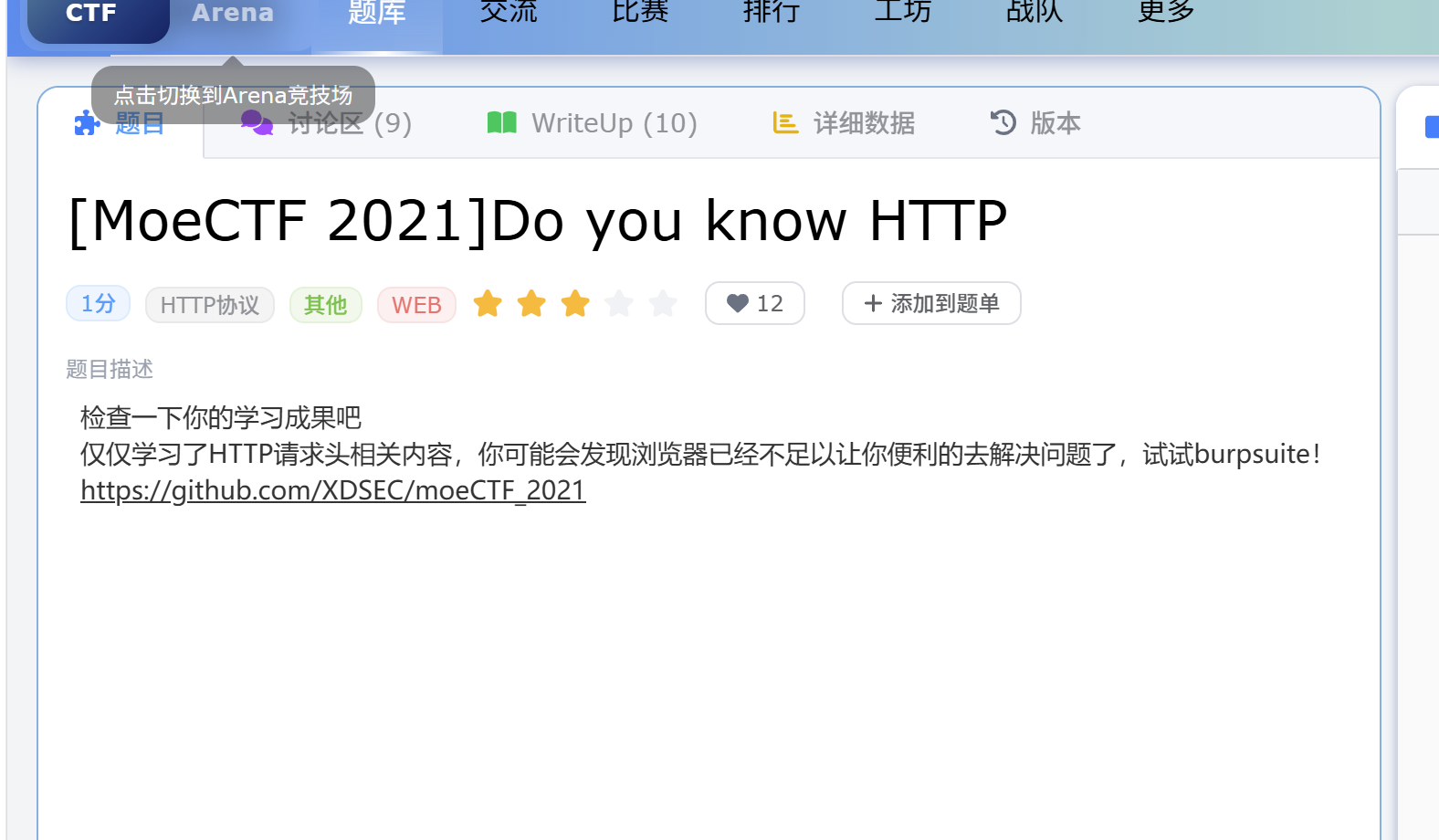

在 Web 安全领域,HTTP 协议是所有交互的基石,而请求头(Request Headers)则是客户端与服务器对话的 “语言”。很多入门级 CTF 题,核心考点就是对 HTTP 请求头的理解与修改。以 MoeCTF 2021 的Do you know HTTP为例,题目明确提示:

“仅仅学习了 HTTP 请求头相关内容,你可能会发现浏览器已经不足以让你便利的去解决问题了,试试 burpsuite!”

这句话直接点出了核心考点:浏览器默认行为会自动生成请求头,而 CTF 题往往需要我们主动修改这些头信息,才能触发服务器的隐藏逻辑。本文将以这道题为切入点,系统梳理 HTTP 请求头的 CTF 考点与实战技巧。

二、基础回顾:HTTP 请求头的核心概念

HTTP 请求头是客户端(如浏览器、工具)发送给服务器的附加信息,格式为键: 值,每个请求头对应一个特定功能。一个标准的 HTTP 请求头示例如下:

http

GET /index.php HTTP/1.1

Host: example.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36

Cookie: username=guest

Referer: https://example.com/login

Accept-Language: zh-CN,zh;q=0.9

X-Forwarded-For: 127.0.0.1

这些头信息看似简单,却包含了客户端身份、会话状态、请求来源等关键信息,也是 CTF 题中最常被 “动手脚” 的地方。

三、实战拆解:MoeCTF 2021 Do you know HTTP解题分析

1. 题目背景

这是一道 1 分的入门级 Web 题,考点为 HTTP 请求头的基础修改。根据官方 WriteUp 与公开题解,解题流程如下:

- 使用 Burp Suite 抓包,查看浏览器发送的原始请求;

- 分析请求头中的关键信息(如 Cookie、User-Agent 等);

- 修改特定请求头字段,重新发送请求获取 flag。

2. 核心考点:Cookie 与会话控制

在这道题中,关键的突破点在Cookie头:

- 初始请求的 Cookie 为

VIP=0,服务器判定用户为普通游客,无法访问 flag; - 将 Cookie 修改为

VIP=1后,服务器会识别用户为 VIP,返回 flag。

这道题的逻辑非常直白:服务器通过 Cookie 中的键值对来判断用户身份,而 Cookie 本质上就是一种 HTTP 请求头,完全可以被客户端修改。

3. 工具实操:Burp Suite 的使用步骤

题目提示使用 Burp Suite,核心原因是浏览器无法直接修改这类请求头(部分浏览器开发者工具也支持修改,但 Burp 更适合批量测试)。基础步骤如下:

- 配置浏览器代理,将流量转发到 Burp;

- 开启 Burp 的

Intercept(拦截)功能; - 访问题目链接,Burp 会捕获请求;

- 在

Proxy标签页中修改 Cookie 字段,将VIP=0改为VIP=1; - 点击

Forward发送修改后的请求,服务器返回 flag。

四、CTF 高频 HTTP 请求头考点全梳理

除了 Cookie 之外,还有多个请求头是 CTF Web 题的 “常客”,下面结合考点与利用场景逐一解析:

表格

| 请求头 | 作用 | CTF 常见考点 | 典型场景 |

|---|---|---|---|

Cookie |

存储会话状态、用户标识 | 会话伪造、身份越权 | 修改admin=0为admin=1获取管理员权限 |

User-Agent |

标识客户端类型 / 版本 | 客户端校验绕过 | 题目要求 “使用特定浏览器访问”,修改 UA 为指定值 |

Referer |

标识请求来源页面 | 来源验证绕过 | 服务器校验请求必须来自指定页面,修改 Referer 为目标地址 |

X-Forwarded-For (XFF) |

传递代理服务器的客户端 IP | IP 限制绕过 | 服务器限制仅允许本地 IP 访问,添加X-Forwarded-For: 127.0.0.1 |

Accept-Language |

声明客户端可接受的语言 | 区域限制绕过 | 题目要求仅中文用户可访问,修改为zh-CN |

Content-Type |

声明请求体数据格式 | 文件上传绕过 | 服务器校验文件类型,修改为multipart/form-data或特定 MIME 类型 |

五、深度拓展:为什么浏览器默认行为 “不够用”?

很多新手会问:“我用浏览器的开发者工具修改 Cookie,为什么还是拿不到 flag?” 这背后有两个关键原因:

- 浏览器的自动补全机制:浏览器会自动添加部分请求头(如

User-Agent、Accept),而题目可能需要删除或修改这些默认值; - 会话同步问题:浏览器修改 Cookie 后,刷新页面会自动携带新 Cookie,但如果服务器同时校验多个头信息,浏览器无法一次性修改所有字段;

- Burp 的优势:可以直接修改原始请求的所有字段,包括删除、添加、修改任意请求头,完全模拟服务器需要的 “完美请求”。

六、举一反三:HTTP 请求头题的通用解题思路

遇到 HTTP 请求头相关的 CTF 题,可以按照以下步骤排查:

- 抓包分析:使用 Burp 或浏览器开发者工具(Network 面板)查看原始请求头,标记所有可疑字段;

- 逐一测试:针对常见考点(Cookie、XFF、Referer 等),尝试修改值或添加新头;

- 结合题目提示:如果题目有额外提示(如 “本地用户专属福利”、“管理员专属入口”),优先排查对应考点(如 XFF 伪造本地 IP、Cookie 身份伪造);

- 工具辅助:使用 Burp 的

Repeater模块,快速重放修改后的请求,对比响应差异。

七、总结:HTTP 请求头的本质与学习建议

MoeCTF 这道入门题,本质上是在传递一个核心思想:HTTP 请求头是客户端发送给服务器的 “可修改信息”,服务器不能完全信任这些信息。在真实的 Web 安全场景中,这种信任缺陷会导致越权访问、身份伪造等漏洞;而在 CTF 中,它则是最基础的解题入口。

学习 HTTP 请求头,建议从以下三点入手:

- 掌握常见请求头的作用与格式;

- 熟练使用 Burp Suite 抓包、修改、重放请求;

- 多做入门级 CTF 题,通过实战理解每个请求头的考点场景。

HTTP 协议是 Web 安全的基础,而请求头则是理解这一协议的关键钥匙。从这道题开始,一步步深入,你会发现更多隐藏在 “对话信息” 中的安全奥秘。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)