CTF之misc杂项解题技巧总结(一)——编码与加密

本文总结了多种常见的编码与加密方法,包括AAEncode、ROT13、Base家族(Base16/32/64/85/91)、ATOM 128、汉字编码、DTMF拨号音编码、社会主义核心价值观编码、栅栏密码、Brainfuck、Ook.!、新约佛论禅、猪圈密码、Tupper公式、对称加密算法、培根密码、棋盘密码、摩斯密码、Quoted-printable编码、Codemoji和PDU编码等。针对不同

一、编码与加密AAEncode

ROT13

Base家族

ATOM 128

汉字编码

DTMF拨号音编码

社会主义核心价值观编码

栅栏密码(The rail fence cipher)

Brainfuck

Ook.?!

新约佛论禅

与佛论禅

Vbscript.Encode加密(VBS加密)

猪圈密码

tupper公式(塔珀自指公式)

对称加密算法

培根密码

棋盘密码/敲击密码

摩斯密码

Quoted-printable编码

Codemoji

PDU编码

一、编码与加密

在线工具 - Bugku CTF

Misc中各种加密特征 | (guokeya.github.io)

AAEncode

将JavaScript代码转换成颜文字网络表情的编码

题目:

- [[SUCTF2018]single dog](https://buuoj.cn/challenges#[SUCTF2018]single dog)

加密解密:

- AAEncode加密/解密 (atoolbox.net)

ROT13

ROT13(回转13位)是一种简易的替换式密码算法。它是一种在英文网络论坛用作隐藏八卦、妙句、谜题解答以及某些脏话的工具,目的是逃过版主或管理员的匆匆一瞥。ROT13 也是过去在古罗马开发的凯撒密码的一种变体。ROT13是它自身的逆反,即:要还原成原文只要使用同一算法即可得,故同样的操作可用于加密与解密。该算法并没有提供真正密码学上的保全,故它不应该被用于需要保全的用途上。它常常被当作弱加密示例的典型。

应用ROT13到一段文字上仅仅只需要检查字母顺序并取代它在13位之后的对应字母,有需要超过时则重新绕回26英文字母开头即可。A换成N、B换成O、依此类推到M换成Z,然后串行反转:N换成A、O换成B、最后Z换成M。只有这些出现在英文字母里的字符受影响;数字、符号、空白字符以及所有其他字符都不变。替换后的字母大小写保持不变。

Base家族

python解码脚本编写:base64 — Base16, Base32, Base64, Base85 数据编码 — Python 3.10.0 文档

统一填充符号是

’=’

1. Base16

0123456789ABCDEF

使用16个ASCII可打印字符(数字0-9和字母A-F),对任意字节数据进行编码。

8比特数据按照4比特切分刚好是两组,所以Base16不可能用到填充符号“=”。

2. Base32

在线Base32编码/解码工具链接:http://www.atoolbox.net/Tool.php?Id=931

ABCDEFGHIJKLMNOPQRSTUVWXYZ234567

| 值 | 符号 | 值 | 符号 | 值 | 符号 | 值 | 符号 | |||

|---|---|---|---|---|---|---|---|---|---|---|

| 0 | A | 8 | I | 16 | Q | 24 | Y | |||

| 1 | B | 9 | J | 17 | R | 25 | Z | |||

| 2 | C | 10 | K | 18 | S | 26 | 2 | |||

| 3 | D | 11 | L | 19 | T | 27 | 3 | |||

| 4 | E | 12 | M | 20 | U | 28 | 4 | |||

| 5 | F | 13 | N | 21 | V | 29 | 5 | |||

| 6 | G | 14 | O | 22 | W | 30 | 6 | |||

| 7 | H | 15 | P | 23 | X | 31 | 7 | |||

| 填充 | = | |||||||||

Base32编码是使用32个可打印字符(字母A-Z和数字2-7)对任意字节数据进行编码的方案,编码后的字符串不用区分大小写并排除了容易混淆的字符,可以方便地由人类使用并由计算机处理。

码文最多可以有6个填充符

import base64

s = 'key' # 要加密的字符串

print(base64.b32encode(s.encode('ascii')).decode()) # 加密

m= 'NNSXS===' # 要解密的字符串

print(base64.b32decode(m).decode()) # 解密

3. base64

原理:略

主要是变异base64解码,解码脚本如下

import base64

import string

str1 = "mTyqm7wjODkrNLcWl0eqO8K8gc1BPk1GNLgUpI==" #密文

string1 = "AaBbCcDdEeFfGgHhIiJjKkLlMmNnOoPpQqRrSsTtUuVvWwXxYyZz0987654321/+" #自定义码表

string2 = "ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/" #原码表

print (base64.b64decode(str1.translate(str.maketrans(string1,string2)))) #明文输出

4. base85

$%()*+,-./0123456789:;?@ABCDEFGHIJKLMNOPQRSTUVWXYZ[]^_`abcdefghijklmnopqrstuvwxyz{|}~

Base85 以 5 字符存储 4 字节二进制数据, 因此长度增加 25%。

Base85 可用于在 XML 文件中存储二进制数据, 相比 Base94 不带 !"#&'<=>\ 这 9 个字符, 无需转义。

5. Base91

解码轮子:GitHub - aberaud/base91-python

!"#$%&()*+,./0123456789:;<=>?@ABCDEFGHIJKLMNOPQRSTUVWXYZ[]^_`abcdefghijklmnopqrstuvwxyz{|}~

用 91 个可打印字符表示 8 位二进制数据 (含无法显示 打印字符) 的编码方式。

相比 Base94不带 '-\这 3 个字符。

——BaseCrack工具

GitHub - mufeedvh/basecrack: Decode All Bases - Base Scheme Decoder

-

对来自用户输入的单个Base编码数据进行解码:

python basecrack.py -

对通过参数(-b/–base)传递的单个Base编码数据进行解码:

python basecrack.py -b SGVsbG8gV29ybGQh -

对通过文件(-f/–file)传递的多个Base编码数据进行解码:

python basecrack.py -f file.txt -

对任意模式的多重Base编码数据进行解码(-m/–magic):

先输入下面的命令

python basecrack.py --magic再粘贴密文

-

使用解码的Base数据生成字典文件并输出(-o/–output):

python basecrack.py -f file.txt -o output-wordlist.txt

ATOM 128

在线加密解密:ATOM-128 / Fast Encryption (Encode or Decode) (persona-shield.com)

汉字编码

题目:BUUCTF-从娃娃抓起

中文电码:标准中文电码(Chinese Commercial Code)查询 | ChaseDream

五笔编码:五笔输入法编码在线查询系统

DTMF拨号音编码

题目:[WUSTCTF2020]girlfriend

工具:DTMF2NUM.exe

就是老式翻盖机9键打字的声音。

社会主义核心价值观编码

GitHub - sym233/core-values-encoder: Translating text to core values and back

在线解码器:CTF在线工具-在线核心价值观编码|核心价值观编码算法

栅栏密码(The rail fence cipher)

题目:BUUCTF-USB

所谓栅栏密码,就是将要加密的明文分为N个一组,再从每组的选出一个字母连起来,形成一段无规律的密文。

栅栏密码并非一种强的加密法,其加密原理限制了密钥的最高数量不可能超过明文字母数,而实际加密时密钥数目更少,因此有些密码分析员甚至能用手直接解出明文。

栅栏密码可以分为两类,第一种是N型栅栏密码,第二种是V型栅栏密码。

1. N型栅栏密码

使用密钥8(栅栏的栏数)加密一下明文1234567891234567891234567891234567891

1.......9.......8.......7.......6.......5..............................

.2.......1.......9.......8.......7.......6.............................

..3.......2.......1.......9.......8.......7............................

...4.......3.......2.......1.......9.......8...........................

....5.......4.......3.......2.......1.......9..........................

.....6.......5.......4.......3.......2.......1.........................

......7.......6.......5.......4.......3................................

.......8.......7.......6.......5.......4...............................

首先画出8栏表格,明文由上至下顺序写上,当到达最低部时,再回到第一栏重新开始,一直重复直至整篇明文写完为止。

横向读取表格即为密文:1987652198763219874321985432196543217654387654。

2. V型栅栏密码

使用密钥8(栅栏的栏数)加密一下明文Will invade Kentucky on October the eighth# signal is Frozen chicken'#

W.............n.............b.............#.............r.............#

.i...........e.t...........o.e...........h. ...........F.o...........'.

..l.........K...u.........t...r.........t...s.........'...z.........n..

...l....... .....c.......c..... .......h.....i....... .....e.......e...

.... .....e.......k.....O.......t.....g.......g.....s.......n.....k....

.....i...d.........y... .........h...i.........n...i......... ...c.....

......n.a........... .n...........e.e...........a. ...........c.i......

.......v.............o............. .............l.............h.......

在V型栅栏密码中,明文由上至下顺序写上,当到达最低部时,再回头向上,一直重复直至整篇明文写完为止。横向读取表格即为密文:Wnb#r#ietoehFo'lkutrts'znl cc hi ee ekOtggsnkidy hini cna neea civo lh。

3. 破解

获取分组和密钥

-

密文长度短的直接暴力破解

-

如果知道某些明文,或者可以猜出一些明文,那么将更容易找到密钥。

Brainfuck

Brainfuck是一种极小化的计算机语言,它是由Urban Müller在1993年创建的。由于fuck在英语中是脏话,这种语言有时被称为brainfuck或brainfuck,甚至被简称为BF。

brainfuck语言用> < + - . , [ ]八种符号来替换C语言的各种语法和命令。

Ook.?!

Ook.?!与Brainfuck类似,也是用替换法。

[splitbrain.org]

新约佛论禅

特征:以“新佛曰”开头

新约佛论禅/佛曰加密 - PcMoe!

与佛论禅

与佛论禅 (keyfc.net)

Vbscript.Encode加密(VBS加密)

参考:ASP/VBS加密,解密方法探讨

用于对VBS脚本进行加密。

官方提供的加密工具sce10,算是比较正规的加密方式,用这种方法加密的代码,对于 VBScript,加密后在源文件的第一行会显示:<SCRIPT LANGUAGE="VBScript.Encode">。

这种方法加密出来的代码有一个特点,一般以 #@~ 这几个字符开头,并且里面多次出现,并且不对中文字符编码

解密方式目前网络上有提供算法和程序的。有一个比较出名的软件名叫 scrdec18.exe ,只是使用稍有麻烦,是在命令行下使用的。

在线工具:asp在线解密工具|asp解密|VBScript.Encode|JScript.Encode 在线解密 (zhaoyuanma.com)

猪圈密码

是一种以格子为基础的简单替代式密码。即使使用符号,也不会影响密码分析,亦可用在其它替代式的方法。

传统猪圈密码表如下:

是不是觉得不太好记,再看一下设计图就明白了:

举例说明,加密“I Love You”就可以得到:

猪圈密码作为一种简单替换密码,其实可以设计出无数个变种,都属于用图表替换字母。

tupper公式(塔珀自指公式)

塔珀自指公式(Tupper’s Self-Referential Formula)来自于Jeff Tupper在2001年发表的一篇论文,涉及到一个函数 f(x,y)f(x,y),一个参数 kk,和一个图片 aa。f(x,y)f(x,y)对 aa中的每一个点 (x,y)(x,y)进行判断,决定该点的颜色是0还是1,因此决定了aa的图案。

如果给定不同的 kk,就会得到不同的图案。令人感到惊奇的是,有一个特别的kk(如下),它会使得所得aa竟然是公式本身。

k=960939379918958884971672962127852754715004339660129306651505519271702802395266424689642842174350718121267153782770623355993237280874144307891325963941337723487857735749823926629715517173716995165232890538221612403238855866184013235585136048828693337902491454229288667081096184496091705183454067827731551705405381627380967602565625016981482083418783163849115590225610003652351370343874461848378737238198224849863465033159410054974700593138339226497249461751545728366702369745461014655997933798537483143786841806593422227898388722980000748404719

下面就是塔珀公式

12<⌊mod(⌊y17⌋2−17⌊x⌋−mod(⌊y⌋,17),2)⌋12<⌊mod(⌊y17⌋2−17⌊x⌋−mod(⌊y⌋,17),2)⌋

常数_k_是将公式的单色位图化成二进制后乘以17得来的。如果将_k_除以17(并化成二进制),最小一位代表图像左下角的像素;最小的17位构成了最左边的一列像素;第二小的17位构成了左数第二列像素;以此类推。

下面是根据kk生成图片的Python脚本

import numpy as np

import matplotlib.pyplot as plt

from PIL import Image

def Tupper_self_referential_formula(k):

aa = np.zeros((17,106))

def f(x, y):

y += k

a1 = 2**-(-17*x - y%17)

a2 = (y // 17) // a1

return 1 if a2 % 2 > 0.5 else 0

for y in range(17):

for x in range(106):

aa[y, x] = f(x, y)

return aa[:,::-1]

k = 960939379918958884971672962127852754715004339660129306651505519271702802395266424689642842174350718121267153782770623355993237280874144307891325963941337723487857735749823926629715517173716995165232890538221612403238855866184013235585136048828693337902491454229288667081096184496091705183454067827731551705405381627380967602565625016981482083418783163849115590225610003652351370343874461848378737238198224849863465033159410054974700593138339226497249461751545728366702369745461014655997933798537483143786841806593422227898388722980000748404719 #输入你要提取的k

aa = Tupper_self_referential_formula(k)

plt.figure(figsize=(15,10))

plt.imshow(aa,origin='lower')

plt.savefig("tupper.png")

img = Image.open('tupper.png')

#翻转

dst1 = img.transpose(Image.FLIP_LEFT_RIGHT).rotate(180)

plt.imshow(dst1)

plt.show()

对称加密算法

加盐加密后的密文通常以U2F开头,在线加密/解密,对称加密/非对称加密 (sojson.com)

培根密码

| 明文 | 密文 | 明文 | 密文 | 明文 | 密文 | 明文 | 密文 |

|---|---|---|---|---|---|---|---|

| A/a | aaaaa | H/h | aabbb | O/o | abbba | V/v | babab |

| B/b | aaaab | I/i | abaaa | P/p | abbbb | W/w | babba |

| C/c | aaaba | J/j | abaab | Q/q | baaaa | X/x | babbb |

| D/d | aaabb | K/k | ababa | R/r | baaab | Y/y | bbaaa |

| E/e | aabaa | L/l | ababb | S/s | baaba | Z/z | bbaab |

| F/f | aabab | M/m | abbaa | T/t | baabb | ||

| G/g | aabba | N/n | abbab | U/u | babaa | ||

一些变形:

首先将所有的内容分成五个一组,然后当有两种形式呈现的时候,如大小写字母:就把小写换成b 大写换成a,就可以组成一条,培根加密内容,在根据培根密码一一对应,就能够得出相关的flag

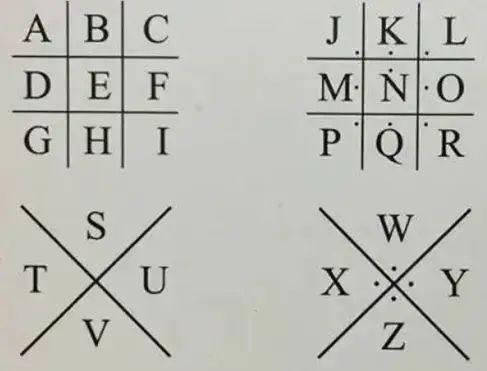

棋盘密码/敲击密码

波利比奥斯方阵密码(Polybius Square Cipher)

特征特点:波利比奥斯方阵密码(Polybius Square Cipher或称波利比奥斯棋盘)是棋盘密码的一种,是利用波利比奥斯方阵进行加密的密码方式,简单的来说就是把字母排列好,用坐标(行列)的形式表现出来。字母是密文,明文便是字母的坐标。

波利比奥斯方阵

摩斯密码

摩斯电码转换_摩斯密码翻译器-在线工具 (all-tool.cn)

Quoted-printable编码

Quoted-printable编码即为“可打印字符引用编码”、“使用可打印字符的编码”,我们收邮件,查看信件原始信息,经常会看到这种类型的编码。

在所有邮件处理的各式各样的编码中,很多编码的目的都是通过编码的手段使得七位字符的邮件协议体系可以传送八位的二进制文件、双字节语言等等。Quoted-Printable也是这样一些编码中的一个,它的目的同样是帮助非ASCII编码的信件传输通过SMTP。Quoted-Printable编码是字符对应的编码,每个末编码的二进制字符被编码成三个字符,即一个等号和一个十六进制的数字,如‘=AB’。编码里面,有几个特定限定,一些可打印字符不用编码,当然如果你按照规范编码后,也一样可以显示的。

说白了就是一个等号加上某个字符的ASCII码形式即为此字符的Quoted-printable编码

在线解码:

-

http://www.mxcz.net/tools/QuotedPrintable.aspx

-

Quoted-printable编码|Quoted-printable解码|Quoted-printable编码原理介绍–查错网 (chacuo.net)

Codemoji

题目:

- [DASCTF2021]EasySteg

是Mozilla推出的一款游戏,其中结合了表情符号的方法,旨在普及加密技术。关于Codemoji的官方介绍请参考https://codemoji.org/

-

官方加密工具:Codemoji – A fun tool to learn about ciphers (taqini.space)

-

暴破解码工具:ctf-writeups/hackyeaster2018/challenges/egg17/files/cracker at master · pavelvodrazka/ctf-writeups · GitHub

区分另一种表情包编码:

- 在线解码:Emoji表情符号编码/解码 - 一个工具箱 - 好用的在线工具都在这里!(atoolbox.net)

PDU编码

在线解码:

-

Online SMS PDU Decoder/Converter | Diafaan SMS Server

-

PDU编码解码工具 (sendsms.cn)

-

SMS短信PDU编码 - 博客园 (cnblogs.com)

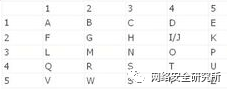

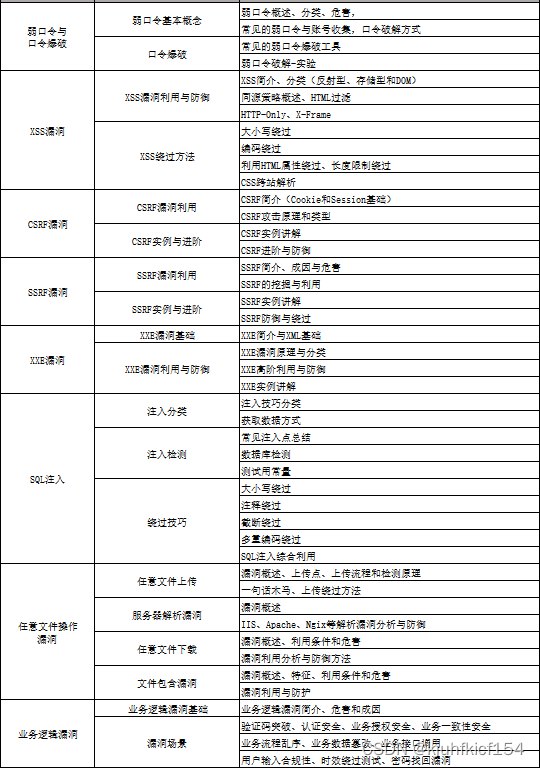

网络安全学习路线&学习资源

网络安全的知识多而杂,怎么科学合理安排?

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

初级网工

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

零基础入门,建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习; 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime; ·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完; ·用Python编写漏洞的exp,然后写一个简单的网络爬虫; ·PHP基本语法学习并书写一个简单的博客系统; 熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选); ·了解Bootstrap的布局或者CSS。

8、超级网工

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,贴一个大概的路线。感兴趣的童鞋可以研究一下,不懂得地方可以【点这里】加我耗油,跟我学习交流一下。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,可以【点这里】加我耗油发给你,大家也可以一起学习交流一下。

一些我自己买的、其他平台白嫖不到的视频教程:

需要的话可以扫描下方卡片加我耗油发给你(都是无偿分享的),大家也可以一起学习交流一下。

网络安全学习路线&学习资源

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失!!!

更多推荐

已为社区贡献67条内容

已为社区贡献67条内容

所有评论(0)