钱包安全攻防:私钥管理+硬件加密的技术实现方案

2025年,全球数字资产总市值突破50万亿美元,但黑客攻击导致的损失却同比激增230%。从加密货币交易所盗币到个人钱包私钥泄露,每一次安全事件都让用户血本无归。私钥,作为数字资产的“唯一通行证”,其管理方式直接决定了资产的安全等级。然而,传统的软件钱包、云存储甚至脑记私钥的方式,早已无法应对量子计算、AI钓鱼等新型攻击手段。硬件加密技术,正成为私钥管理的“终极防线”。

引言:一场没有硝烟的资产保卫战

2025年,全球数字资产总市值突破50万亿美元,但黑客攻击导致的损失却同比激增230%。从加密货币交易所盗币到个人钱包私钥泄露,每一次安全事件都让用户血本无归。私钥,作为数字资产的“唯一通行证”,其管理方式直接决定了资产的安全等级。

然而,传统的软件钱包、云存储甚至脑记私钥的方式,早已无法应对量子计算、AI钓鱼等新型攻击手段。硬件加密技术,正成为私钥管理的“终极防线”。

本文将从私钥管理的核心痛点出发,深度拆解硬件加密钱包的技术原理、实现方案与行业实践,为开发者与用户提供一份“防偷、防丢、防破解”的私钥安全指南。

一、私钥管理的“三大死穴”:偷、丢、破

1. 偷:远程攻击者的“无影手”

-

钓鱼攻击:黑客通过仿冒交易所页面、伪造客服消息等方式,诱导用户输入私钥或助记词。2025年,此类攻击占比达67%,单次平均损失超50万美元。

-

恶意软件:键盘记录器、屏幕截图工具等恶意软件可悄无声息地窃取用户输入的私钥信息。

-

供应链攻击:黑客篡改开源钱包代码,在用户下载时植入后门程序。

案例:2025年3月,某知名软件钱包因依赖的第三方库存在漏洞,导致全球超10万用户私钥泄露,损失合计超8亿美元。

2. 丢:用户自身的“健忘症”

-

助记词丢失:用户未备份或备份方式不当(如拍照存储、云端同步),导致助记词遗失。

-

硬件损坏:手机丢失、硬盘故障等物理损坏导致私钥无法恢复。

-

人为失误:误将助记词发送给他人、在公共场合输入私钥等操作风险。

数据:据链上分析平台Chainalysis统计,因私钥丢失导致的“沉睡地址”中,约32%的资产永久无法找回。

3. 破:量子计算的“降维打击”

-

传统加密算法失效:当前主流的ECDSA(椭圆曲线数字签名算法)在量子计算机面前可被快速破解,私钥安全性归零。

-

侧信道攻击:通过分析硬件设备的功耗、电磁辐射等“侧信道信息”,逆向推导私钥。

预测:IBM量子计算机预计在2030年前突破1000量子比特,届时现有非量子抗性的加密体系将全面崩溃。

二、硬件加密:私钥管理的“终极解决方案”

1. 技术原理:从“软件存储”到“物理隔离”

硬件加密钱包通过专用芯片(如安全元件SE、可信执行环境TEE)将私钥存储在独立于主系统的隔离环境中,确保私钥永不接触互联网,从根本上杜绝远程攻击。

核心组件:

-

安全芯片:采用国密SM2/SM3算法或国际标准的AES-256加密,抵抗物理拆解与侧信道攻击。

-

真随机数生成器(TRNG):基于物理噪声源生成不可预测的私钥,避免软件伪随机数的漏洞。

-

双因素认证(2FA):结合指纹、面部识别或硬件按钮确认交易,防止私钥被恶意调用。

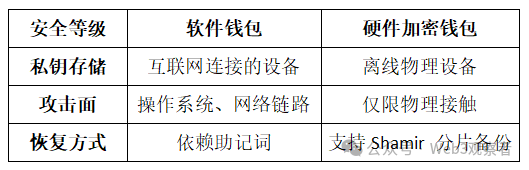

对比:

2. 实现方案:三大主流技术路线

方案1:安全元件(SE)芯片钱包

-

原理:将私钥存储在通过CC EAL6+认证的安全芯片中(如苹果Secure Enclave、三星KNOX),芯片内部完成签名运算,私钥不出芯片。

-

优势:抗物理攻击能力强,适合高净值用户。

-

案例:Ledger Nano X采用ST33J2M0安全芯片,支持24个币种,累计销量超500万台。

方案2:可信执行环境(TEE)钱包

-

原理:利用手机/电脑的TEE(如Intel SGX、ARM TrustZone)构建隔离环境,私钥在TEE内生成与存储。

-

优势:无需额外硬件,成本低,适合移动端用户。

-

案例:Coinbase Wallet的TEE版本将私钥存储在手机TEE中,即使手机被root也无法提取私钥。

方案3:量子抗性钱包

-

原理:采用后量子密码学(PQC)算法(如CRYSTALS-Kyber、SPHINCS+),抵抗量子计算攻击。

-

优势:面向未来,安全周期更长。

-

案例:IBM的量子安全钱包已支持NIST标准化的PQC算法,可兼容现有区块链网络。

三、行业实践:硬件加密钱包的“防丢术”与“防破术”

1. 防丢:Shamir分片备份+地理围栏

-

Shamir分片备份:将助记词拆分为N份(如5份),仅需其中M份(如3份)即可恢复私钥,避免单点丢失风险。

-

地理围栏:通过GPS定位限制钱包使用区域,若设备离开设定范围(如家庭地址1公里内),自动锁定并触发警报。

案例:Trezor Model T支持Shamir分片备份,用户可将分片分别存储在银行保险柜、亲友处等安全位置。

2. 防破:动态令牌+抗侧信道设计

-

动态令牌:每次交易生成一次性动态密码(OTP),即使私钥泄露,攻击者也无法完成交易。

-

抗侧信道设计:

-

电源干扰:在芯片周围增加金属屏蔽层,阻断电磁辐射泄露。

-

算法混淆:随机化签名运算顺序,防止通过功耗分析推导私钥。

案例:Coldcard Wallet采用抗侧信道设计,通过FIPS 140-2 Level 3认证,可抵抗专业实验室级攻击。

3. 未来趋势:MPC钱包与生物识别融合

-

多方安全计算(MPC)钱包:私钥由多方共同管理,无单一方掌握完整私钥,即使一方被攻破,资产仍安全。

-

生物识别融合:结合静脉识别、声纹识别等生物特征,实现“无密码”交易。

案例:ZenGo钱包采用MPC技术,用户无需备份私钥,通过手机生物识别即可完成交易,已获SEC合规认证。

结语:私钥安全,没有“一劳永逸”

硬件加密技术为私钥管理提供了前所未有的安全保障,但安全是一场永无止境的攻防战。用户需定期更新钱包固件、备份分片,开发者需持续优化抗攻击算法,监管机构需推动量子安全标准落地。

在数字资产的世界里,“安全”不是功能,而是生命线。

唯有将技术、管理与合规深度融合,才能在这场私钥保卫战中立于不败之地。

更多推荐

已为社区贡献45条内容

已为社区贡献45条内容

所有评论(0)