Kali Linux 2身份认证攻击:原理、工具与防御

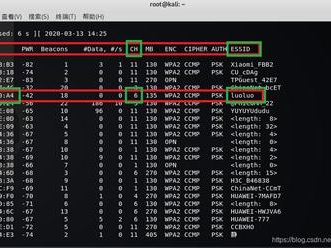

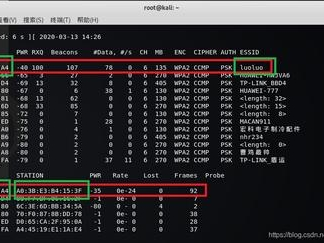

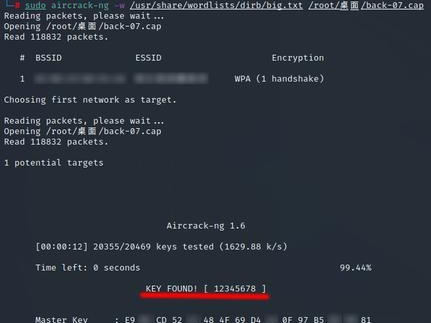

随着量子计算发展,传统哈希算法面临破解风险,行为生物识别(如键盘输入节奏)和量子 resistant 算法将成为下一代认证技术核心。安全建设需遵循 "纵深防御" 原则,结合工具检测(如 fail2ban)、流程规范与人员培训构建完整体系。截图1:WiFi扫描结果界面,红框标注目标网络的BSSID、频道和ESSID;截图2:握手包捕获成功界面,上方显示“WPA (1 handshake)”标识;

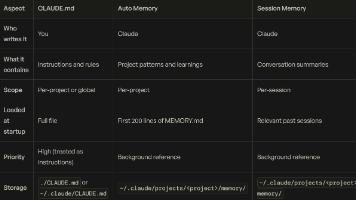

在网络安全领域,身份认证是保障系统安全的第一道防线,而身份认证攻击则是黑客突破防线的常用手段。Kali Linux 2作为主流的渗透测试操作系统,集成了大量专门用于身份认证攻击的工具,为安全测试人员提供了高效的测试方案。本文将深入解析Kali Linux 2环境下身份认证攻击的核心原理、常用工具、实战流程,并给出针对性的防御建议,同时补充核心工具的实操步骤及截图说明,帮助读者全面理解并掌握这一关键安全领域的实操技能。

身份认证攻击的核心逻辑是利用认证机制的漏洞,获取合法用户的身份凭证(如账号密码、密钥等),从而绕过认证环节侵入系统。常见的身份认证漏洞主要包括弱口令、明文传输、认证信息泄露、暴力破解防护缺失等。Kali Linux 2之所以成为身份认证攻击的首选工具集,不仅因为其预装了多款攻击工具,更在于这些工具经过了深度优化,能够适配不同场景下的攻击需求,从简单的弱口令爆破到复杂的密钥破解均能覆盖。

在Kali Linux 2的工具库中,针对身份认证攻击的工具各有侧重,其中最常用的包括Hydra、Medusa、John the Ripper以及Aircrack-ng等。下面将重点讲解三款核心工具的实操流程,并附上关键步骤的截图说明。

一、Hydra:多协议暴力破解利器

Hydra支持FTP、SSH、HTTP等多种协议的认证破解,优势在于速度快、兼容性强,支持自定义字典和多线程攻击。以下以SSH协议破解为例,展示完整实操流程:

-

准备工作:创建用户名列表(user.txt)和密码字典(pass.txt),存放于/home/kali目录下。字典可使用Kali自带的rockyou.txt(路径:/usr/share/wordlists/rockyou.txt.gz,需解压后使用)。

-

执行破解命令:打开终端,输入命令:

hydra -L user.txt -P pass.txt ssh://192.168.1.100。命令参数说明:-L指定用户名列表,-P指定密码字典,ssh://指定破解协议及目标IP。 -

查看结果:破解完成后,终端会显示成功匹配的账号密码组合(如[22][ssh] host: 192.168.1.100 login: admin password: 123456)。

关键截图说明:

截图1:Hydra命令执行界面,清晰显示目标IP、协议、线程数及字典加载情况;

截图2:破解成功结果界面,红框标注匹配的账号密码,便于快速定位有效凭证。

二、John the Ripper:密码哈希破解工具

John the Ripper专注于密码哈希值破解,常用于破解Linux系统的/etc/shadow文件(存放用户密码哈希)。实操流程如下:

-

获取哈希文件:通过授权方式获取目标系统的/etc/passwd和/etc/shadow文件,使用unshadow工具合并为可破解的哈希文件。终端输入命令:

sudo unshadow /etc/passwd /etc/shadow > hash.txt,生成的hash.txt文件包含用户名及对应的密码哈希值。 -

执行哈希破解:使用自带字典进行破解,命令:

sudo john --wordlist=/usr/share/wordlists/rockyou.txt hash.txt。参数--wordlist指定破解字典路径。 -

查看破解结果:输入命令

sudo john --show hash.txt,即可显示已破解的用户名和原始密码。

关键截图说明: John破解过程界面,显示正在尝试的密码及进度;

三、Aircrack-ng:无线网络认证攻击工具

Aircrack-ng专为无线网络设计,可破解WEP、WPA/WPA2加密的WiFi密码,核心是捕获握手包并结合字典破解。完整流程分为四个步骤:

-

开启无线网卡监听模式:终端输入命令:

sudo airmon-ng check kill(关闭干扰进程),随后执行sudo airmon-ng start wlan0(wlan0为无线网卡名称,成功后变为wlan0mon)。 -

扫描目标WiFi:执行命令:

sudo airodump-ng wlan0mon,扫描周围WiFi网络,记录目标网络的BSSID(路由器MAC)、频道(CH)和ESSID(WiFi名称),按Ctrl+C停止扫描。 -

捕获握手包:输入命令:

sudo airodump-ng -c 6 --bssid AA:BB:CC:DD:EE:FF -w capture wlan0mon(-c指定频道,--bssid指定路由器MAC,-w指定数据包保存路径)。若长时间未捕获到握手包,需另开终端执行:sudo aireplay-ng -0 0 -a AA:BB:CC:DD:EE:FF wlan0mon,发送解除认证帧强制客户端重连,从而获取握手包(终端显示“WPA (1 handshake)”即为成功)。 -

破解握手包:执行命令:

sudo aircrack-ng -w /usr/share/wordlists/rockyou.txt capture-01.cap(-w指定字典,capture-01.cap为捕获的数据包文件)。

一、身份认证核心原理

身份认证通过验证用户提供的凭证(如密码、密钥)与存储信息的一致性实现访问控制。典型流程包含凭证传输、哈希验证、权限反馈三个阶段,常见协议如 PAP(明文传输)、CHAP(挑战握手)存在不同安全隐患。

二、Kali Linux 攻击工具链实操

2.1 工具环境准备Kali Linux 默认集成三大认证攻击工具:

-

Hydra:支持 50 + 协议的并行暴力破解工具

-

John the Ripper:多算法密码哈希破解神器

-

Medusa:模块化高速爆破框架

2.2 暴力破解实战(Hydra)执行命令对 SSH 服务发起攻击:

bash

运行

hydra -l admin -P /usr/share/wordlists/rockyou.txt -t 4 ssh://192.168.1.100 -vV

参数说明:-l 指定用户名,-P 加载密码字典,-t 设置线程数

2.3 中间人攻击演示(ARP 欺骗)通过 arpspoof 实现流量劫持:

bash

运行

arpspoof -i eth0 -t 192.168.1.1 192.168.1.100

配合 driftnet 可捕获传输中的认证图片信息

三、防御体系构建方案

MFA 部署实操通过 Google Authenticator 实现 SSH 双因素认证:

-

安装 PAM 模块:

sudo apt install libpam-google-authenticator -

配置 sshd:

echo "auth required pam_google_authenticator.so" >> /etc/pam.d/sshd -

手机 APP 扫码完成密钥绑定

四、未来趋势与总结

随着量子计算发展,传统哈希算法面临破解风险,行为生物识别(如键盘输入节奏)和量子 resistant 算法将成为下一代认证技术核心。安全建设需遵循 "纵深防御" 原则,结合工具检测(如 fail2ban)、流程规范与人员培训构建完整体系。

截图1:WiFi扫描结果界面,红框标注目标网络的BSSID、频道和ESSID;

截图2:握手包捕获成功界面,上方显示“WPA (1 handshake)”标识;

结合实战场景,Kali Linux 2下的身份认证攻击通常遵循“信息收集-漏洞探测-攻击实施-权限提升”的流程。在信息收集阶段,通过nmap等工具扫描目标网络,确定开放的端口和服务,明确可能存在的认证入口;漏洞探测阶段,利用工具检测认证机制是否存在弱口令、明文传输等漏洞;攻击实施阶段,根据探测结果选择合适的工具开展破解,获取合法身份凭证;最后利用获取的凭证登录系统,进行权限提升等后续操作。

针对身份认证攻击,对应的防御措施需精准直击漏洞核心。首先,强化密码策略是基础,要求用户设置复杂密码(包含大小写字母、数字和特殊符号),定期更换密码,禁止使用弱口令;其次,启用多因素认证,在账号密码之外增加短信验证、动态令牌等额外认证环节,即使密码泄露也能保障账号安全;再者,加强传输加密,对所有认证信息采用HTTPS、SSH等加密协议传输,避免明文泄露;同时,限制认证尝试次数,当连续多次登录失败时,锁定账号或增加验证难度,抵御暴力破解;最后,定期开展安全审计,排查系统中的弱口令和认证漏洞,及时修补安全隐患。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)