【猛犸AI科技】混沌加密研究的实验步骤

上述步骤为混沌加密研究中的实验流程,适用于大多数加密算法的设计与验证。数据集的选择符合实际应用场景。实验中涉及的混沌系统与加密算法能够有效结合。安全性和性能分析要全面,能够证明你的算法在攻击和效率上的优势。如果你有具体的算法实现或实验部分需要帮助,随时告诉我,我可以进一步为你提供代码实现建议、结果分析或文献支持!

·

在混沌加密研究中,实验部分是非常重要的,它不仅验证了加密算法的有效性,还能够展示加密算法的性能、鲁棒性和安全性。为了帮助你撰写关于混沌加密的研究论文,下面将详细介绍混沌加密研究的实验步骤。

🧪 一、实验步骤总览

- 实验准备与数据集选择

- 混沌系统模型设计

- 加密算法实现

- 实验配置与参数设置

- 加密效果验证

- 性能评估

- 安全性分析

- 结果分析与讨论

1. 实验准备与数据集选择

目的:为实验提供合适的输入数据,并进行数据预处理。

步骤:

- 选择数据集:选择适合的测试数据集,常见的有图像、音频、视频、文本或3D模型数据。

- 图像数据集:如Lena、Cameraman、Peppers,这些是常用的图像加密测试图像。

- 音频数据集:如speech signals,适用于音频加密实验。

- 视频数据集:如YouTube-8M,适合视频加密实验。

- 数据预处理:对数据进行标准化、归一化等预处理。特别是图像和视频数据,可能需要转换为灰度图、调整尺寸等。

2. 混沌系统模型设计

目的:确定使用哪种混沌系统,并进行必要的模型设计。

步骤:

- 选择混沌映射:根据数据类型和加密需求,选择合适的混沌映射。常见的混沌映射包括:

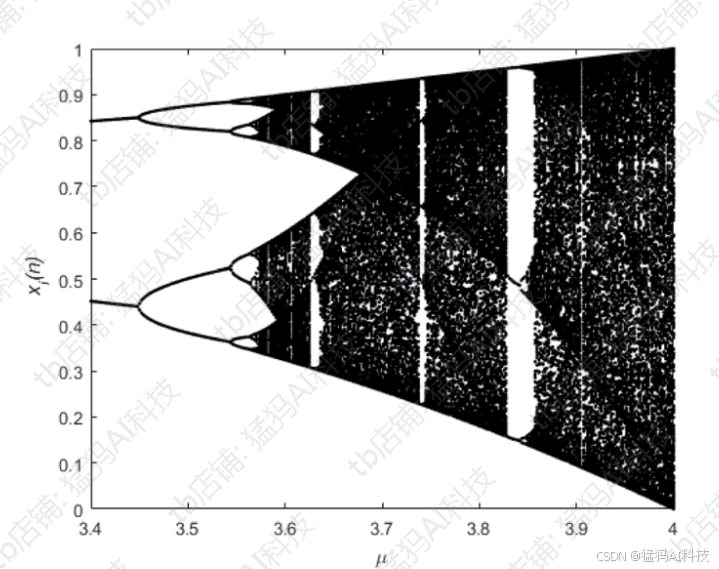

- Logistic映射:用于一维加密。

- Henon映射:二维映射,用于更复杂的加密。

- Lorenz系统、Chen系统等:适用于高维加密。

- 设计混沌序列生成过程:结合混沌系统的特性(如敏感依赖初始条件、伪随机性等)设计序列生成过程。

- 初始化混沌系统的初值和控制参数(比如Logistic映射的r值)。

- 生成混沌序列,作为加密密钥流。

3. 加密算法实现

目的:根据所选混沌系统设计加密算法,并实现该算法。

步骤:

- 设计混沌加密框架:常见的加密框架是“先混淆后扩散”,其中混淆操作通过对数据进行非线性变换来打乱信息,扩散操作则通过增加数据的扩散程度来提高加密强度。

- 混沌加密设计:例如,利用混沌序列的值来控制像素位置、灰度值或颜色通道。

- 混沌映射结合传统算法:在混沌系统的基础上引入AES或DES等传统加密算法进行强化。

- 实现算法:用编程语言(如Python、MATLAB、C/C++)实现混沌加密算法。

- 图像加密:通过混沌序列调整图像像素位置或通过按位操作(如异或)进行像素值变换。

- 音频加密:通过混沌序列修改音频信号的幅度、频率等。

4. 实验配置与参数设置

目的:设置实验的初始条件和所需参数,确保实验结果具有可比性。

步骤:

- 选择混沌系统参数:选择不同的初始值和控制参数(如Logistic映射的r值)。

- 例如,Logistic映射的控制参数r值可以在[3.5, 4]之间调整,测试其对加密结果的影响。

- 选择加密轮数:决定加密过程中的加密轮数。一般来说,加密轮数较多会增加算法的复杂度,但也能增强安全性。

- 设置实验场景:根据需要设置实验条件,如不同的数据大小、不同的加密方法等。

5. 加密效果验证

目的:验证加密算法的效果,确保数据已经成功加密。

步骤:

- 主观分析:通过观察加密后的图像、音频、视频等,判断其是否具有随机性(即是否无法通过视觉或听觉恢复出原始信息)。

- 客观度量:

- 信息熵(Entropy):加密后数据的熵值应该接近于最大熵(即数据趋向于完全随机)。

- NPCR(平均像素变化率):衡量加密后图像像素变化的程度。越大越好,说明加密后的图像变化越大。

- UACI(均方误差):衡量原图与加密图像之间的差异,越大越好。

6. 性能评估

目的:评估加密算法的效率和处理能力。

步骤:

- 加密时间:测量加密和解密操作所需的时间,确保算法在实时性要求较高的场合能够使用。

- 内存消耗:分析加密过程中的内存消耗,尤其是大规模数据(如高清视频、3D模型等)的加密过程。

- 计算复杂度:根据不同的加密轮次和混沌系统的维度分析算法的计算复杂度。

7. 安全性分析

目的:评估算法在不同攻击场景下的安全性。

步骤:

- 抗差分攻击:通过修改明文的部分内容,观察加密后密文的变化,进行差分攻击测试。

- 抗选择明文攻击:给定一部分密文,测试是否能成功恢复明文。

- 抗已知明文攻击:假设已知部分明文和密文,测试攻击者能否破解密钥。

- 信息理论安全性分析:使用信息熵、密钥空间等指标评估算法的抗攻击能力。

8. 结果分析与讨论

目的:分析实验结果,得出结论并提出改进意见。

步骤:

- 性能与安全的平衡:根据实验结果,分析加密算法在性能与安全性之间的权衡。较复杂的加密算法通常能提供更高的安全性,但可能导致计算负担增加。

- 实验结果比较:与已有的混沌加密算法进行比较,突出创新点。

- 问题与改进建议:分析实验中出现的问题,如算法效率、稳定性等,并提出未来的研究方向和改进建议。

🔑 总结

上述步骤为混沌加密研究中的实验流程,适用于大多数加密算法的设计与验证。在进行实验时,确保:

- 数据集的选择符合实际应用场景。

- 实验中涉及的混沌系统与加密算法能够有效结合。

- 安全性和性能分析要全面,能够证明你的算法在攻击和效率上的优势。

如果你有具体的算法实现或实验部分需要帮助,随时告诉我,我可以进一步为你提供代码实现建议、结果分析或文献支持!

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)