Kali Linux安装和nmap运行

1、下载安装Vmware在最开始的时候是用的别人从U盘里传过来的,因为之前传给别人能用,所以就打算直接传过来,但到我电脑这就不能用,连输入密钥的权限都没有,本来还以为是版本的问题,于是又传了最新版本,但还是不能输入密钥,所有密钥都试了。最后就在自己电脑自带的软件商店下载了一个,试了一个密钥就成功了,也可以在官网上下载。果然不能太想当然,也不能太懒。下面是安装过程。选择安装路径安装成功后,...

1、下载安装Vmware

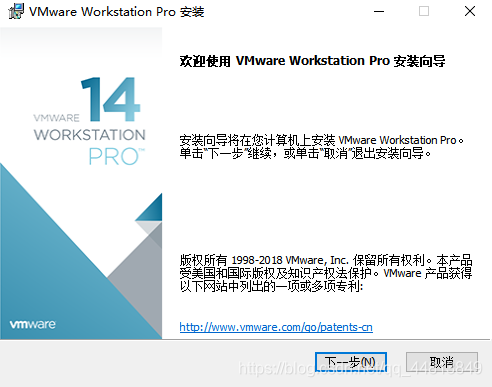

在最开始的时候是用的别人从U盘里传过来的,因为之前传给别人能用,所以就打算直接传过来,但到我电脑这就不能用,连输入密钥的权限都没有,本来还以为是版本的问题,于是又传了最新版本,但还是不能输入密钥,所有密钥都试了。最后就在自己电脑自带的软件商店下载了一个,试了一个密钥就成功了,也可以在官网上下载。果然不能太想当然,也不能太懒。下面是安装过程。

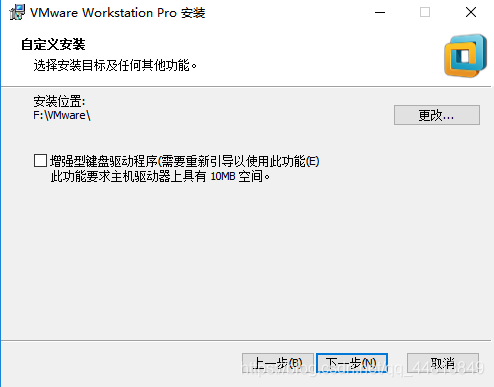

选择安装路径

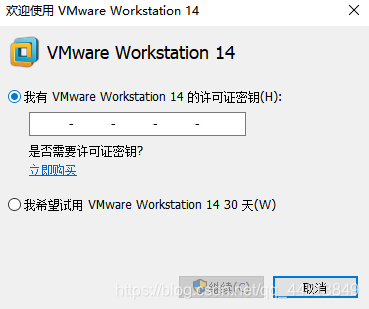

安装成功后,第一次运行程序会要求输入密钥,这个可以自己百度。注意自己的版本,不要输成其他版本的密钥。

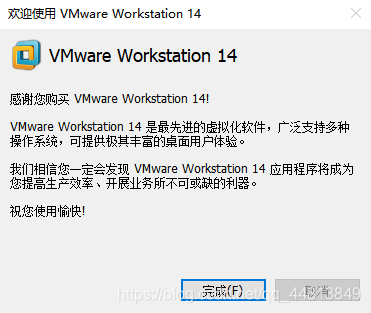

密钥输入成功后出现如下界面

2、安装Kali Linux

安装Kali Linux之前很重要的一步就是要下载系统镜像文件。

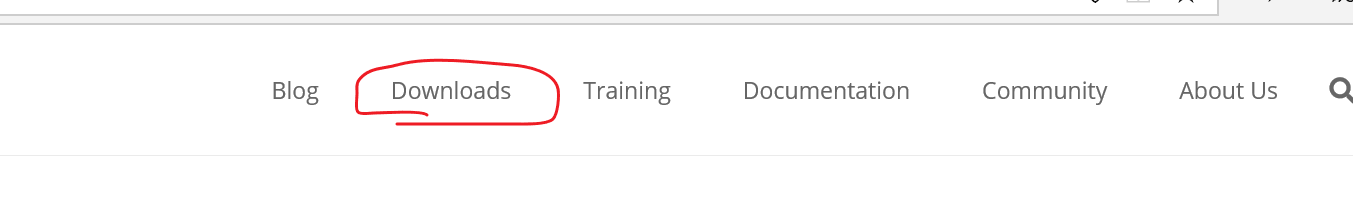

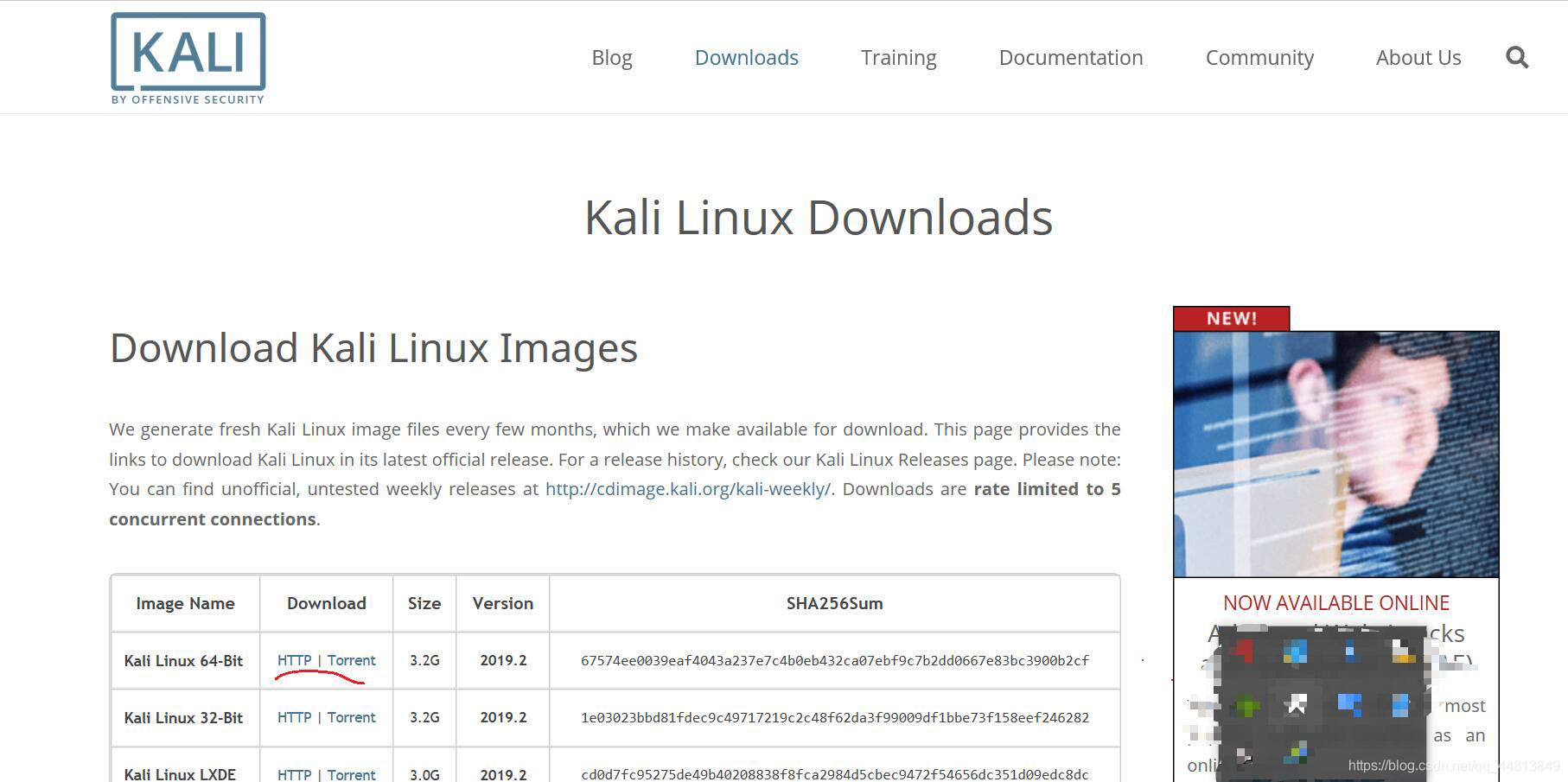

首先进入kali官网然后点击下载KaliLinux

进入如下页面,根据自己版本进行选择是32位还是64位,点击HTTP下载镜像文件。

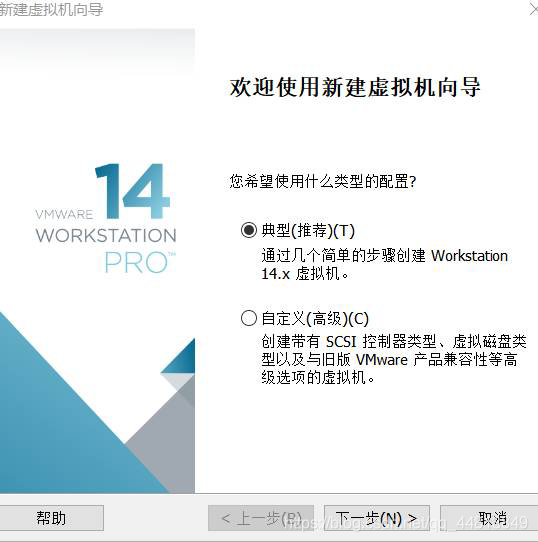

1、打开Vmware,然后点击创建新的虚拟机

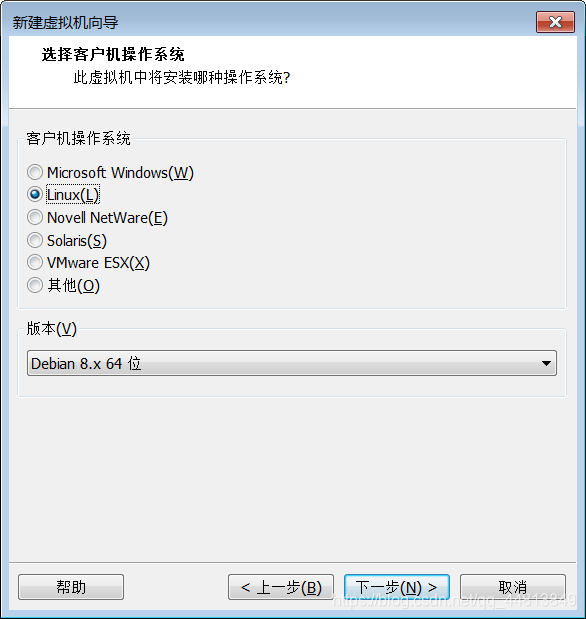

2、然后到了这一步,选择中间的安装程序光盘镜像文件,然后去文件里面找你自己下载的镜像,这时候可能系统会出现无法检测此光盘镜像中的操作系统, 3、输入虚拟机的名称和安装位置,我是安装在了D盘

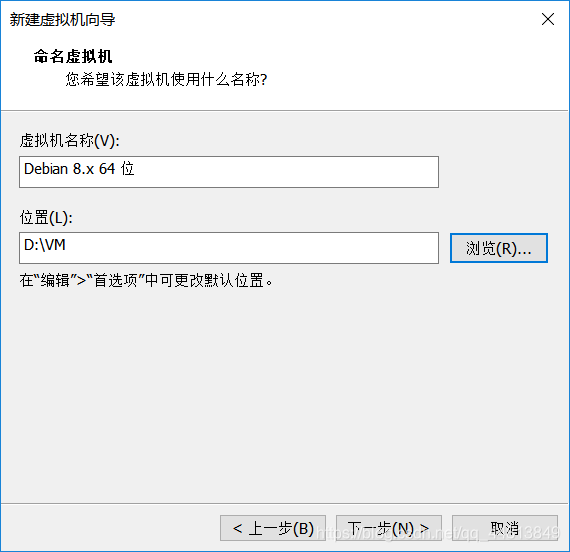

3、输入虚拟机的名称和安装位置,我是安装在了D盘

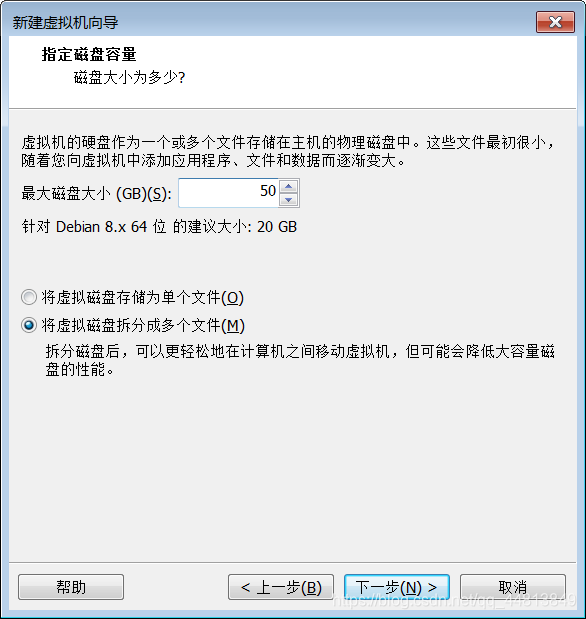

4、继续点击下一步,使用推荐选项,直至出现磁盘容量分配。这里我选择的是20GB

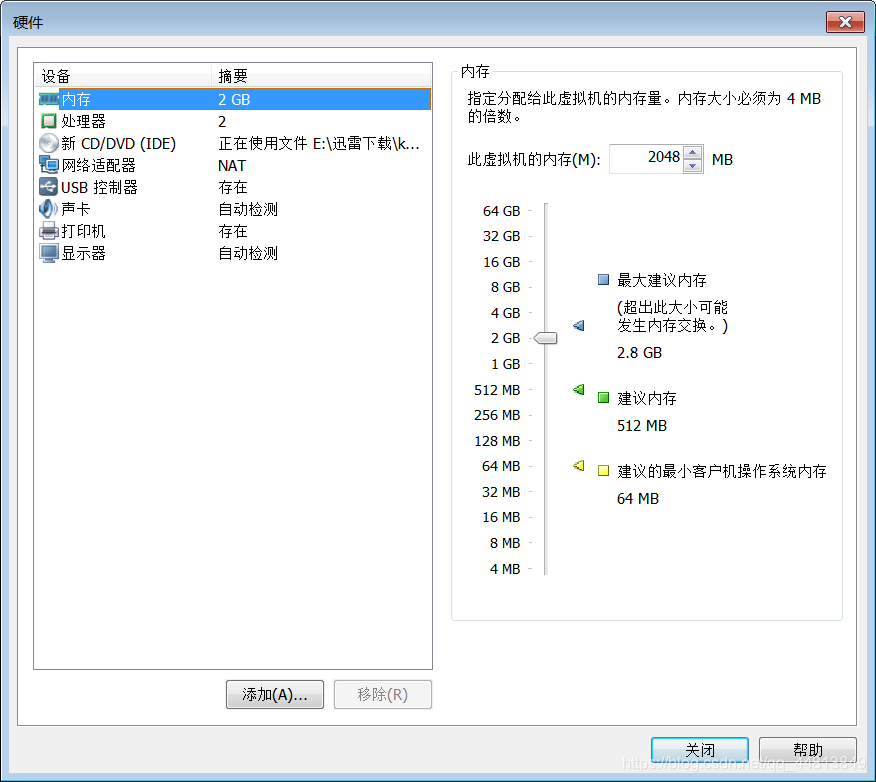

5、继续下一步,如图我们可以更改虚拟机硬件。点击自定义硬件。

6、改变内存和处理器和网络适配器

内存和处理器改为2,网络适配器改为桥接模式。

然后点击关闭。电脑屏幕要是小的话可以按回车。

然后点击开启此虚拟机

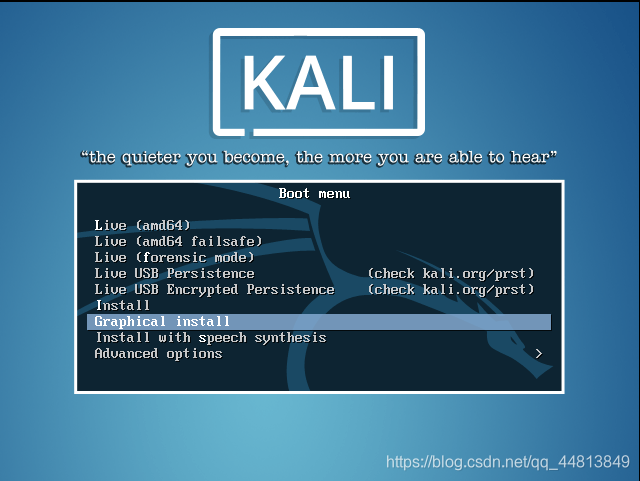

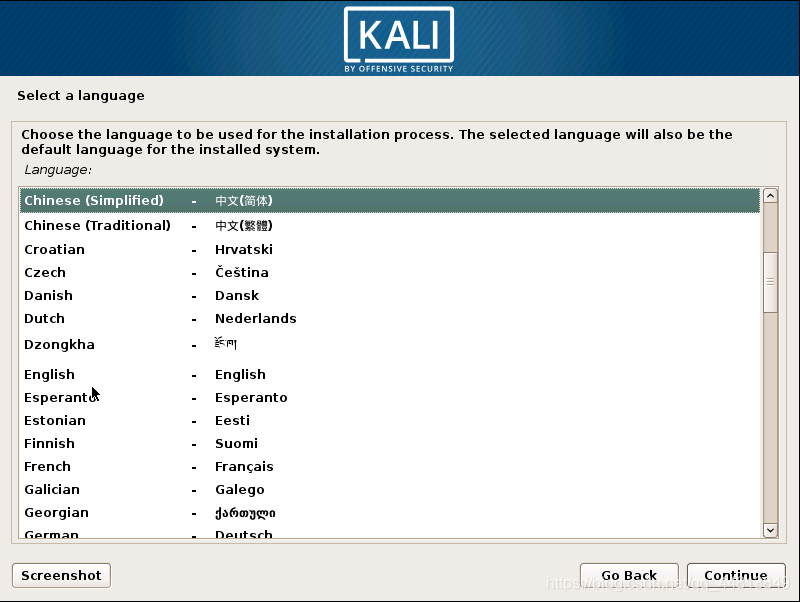

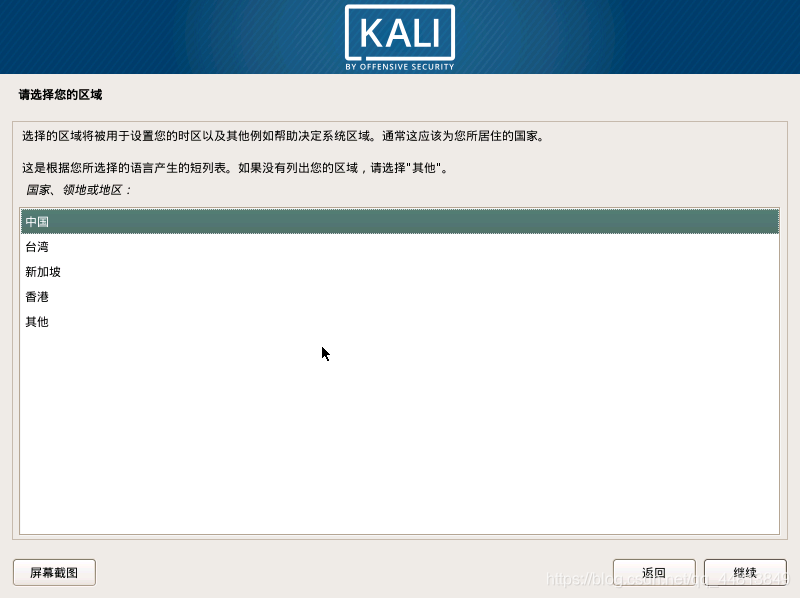

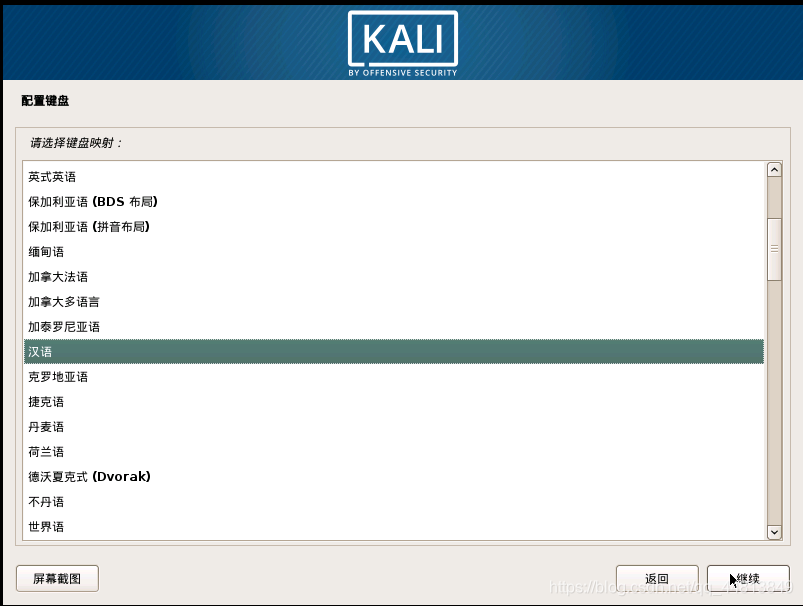

操作如图:

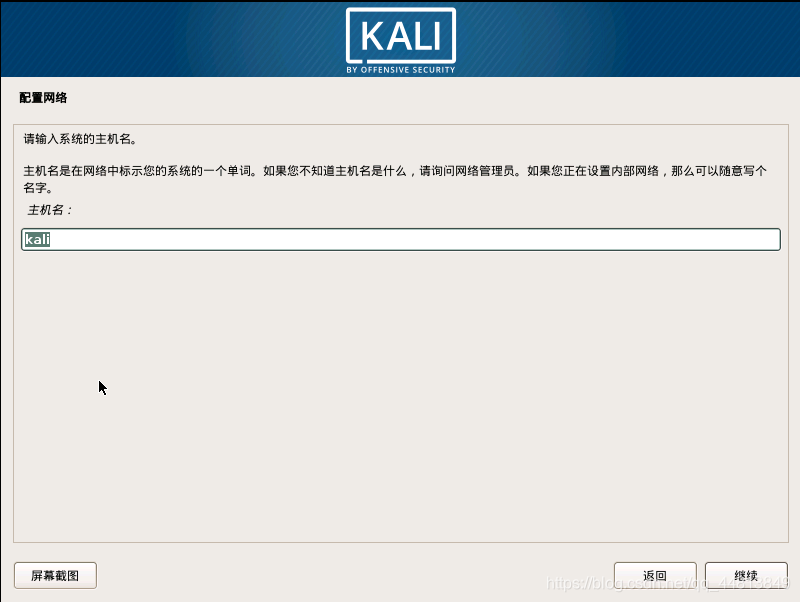

直到出现这个界面,主机名可以改一下也可以不改

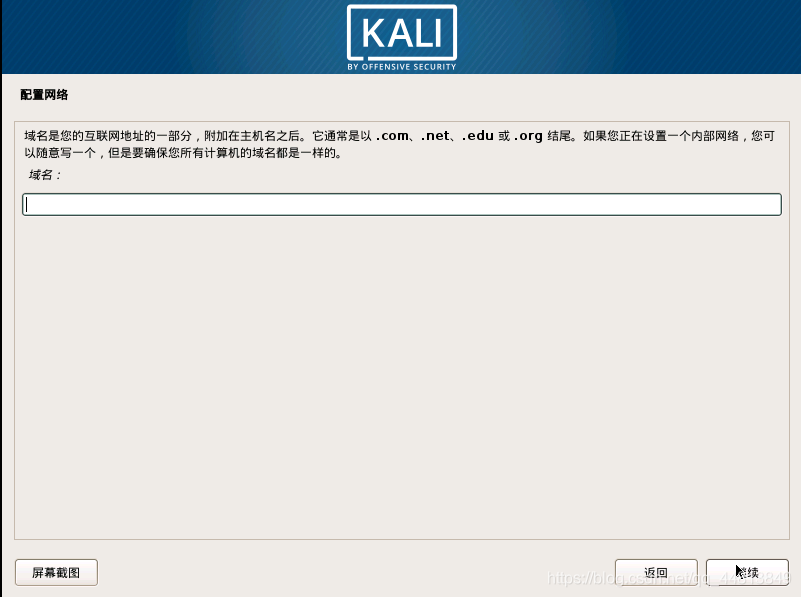

域名直接跳过,回车

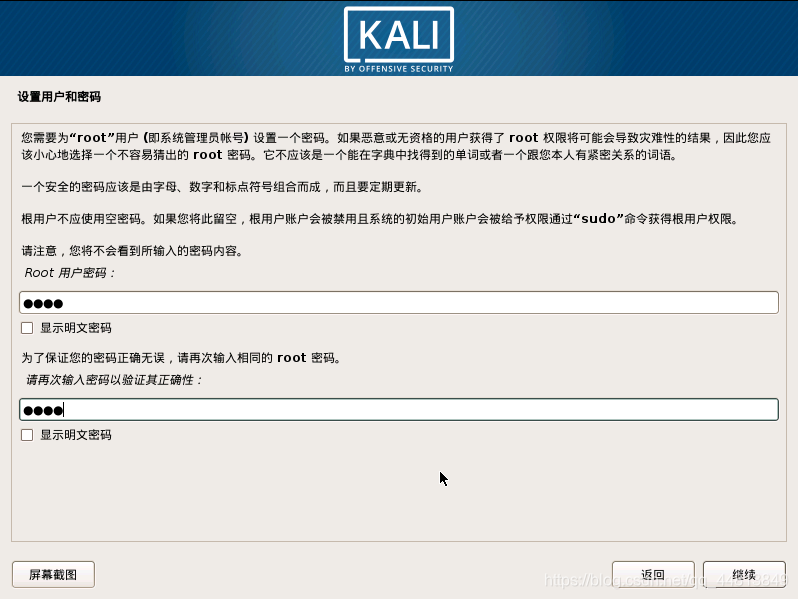

等到用户名和密码的时候自己定义

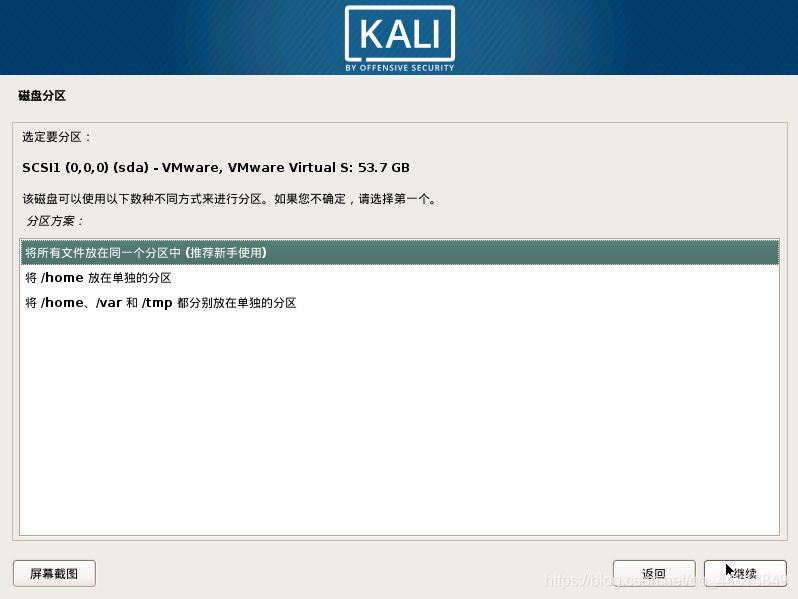

在上面图片显示的一步的时候我刚开始选择的是第二个但一直安装失败后来选择了第一个就安装成功了。因为有的电脑选第一个可以但有的要选第二个,所以失败之后可以换个安装方式。

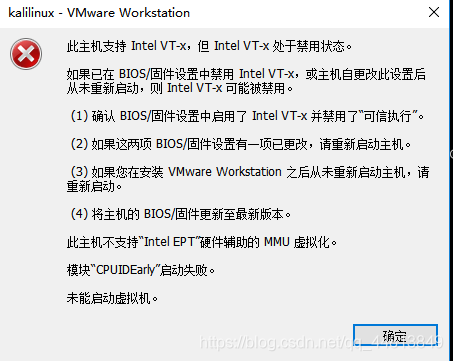

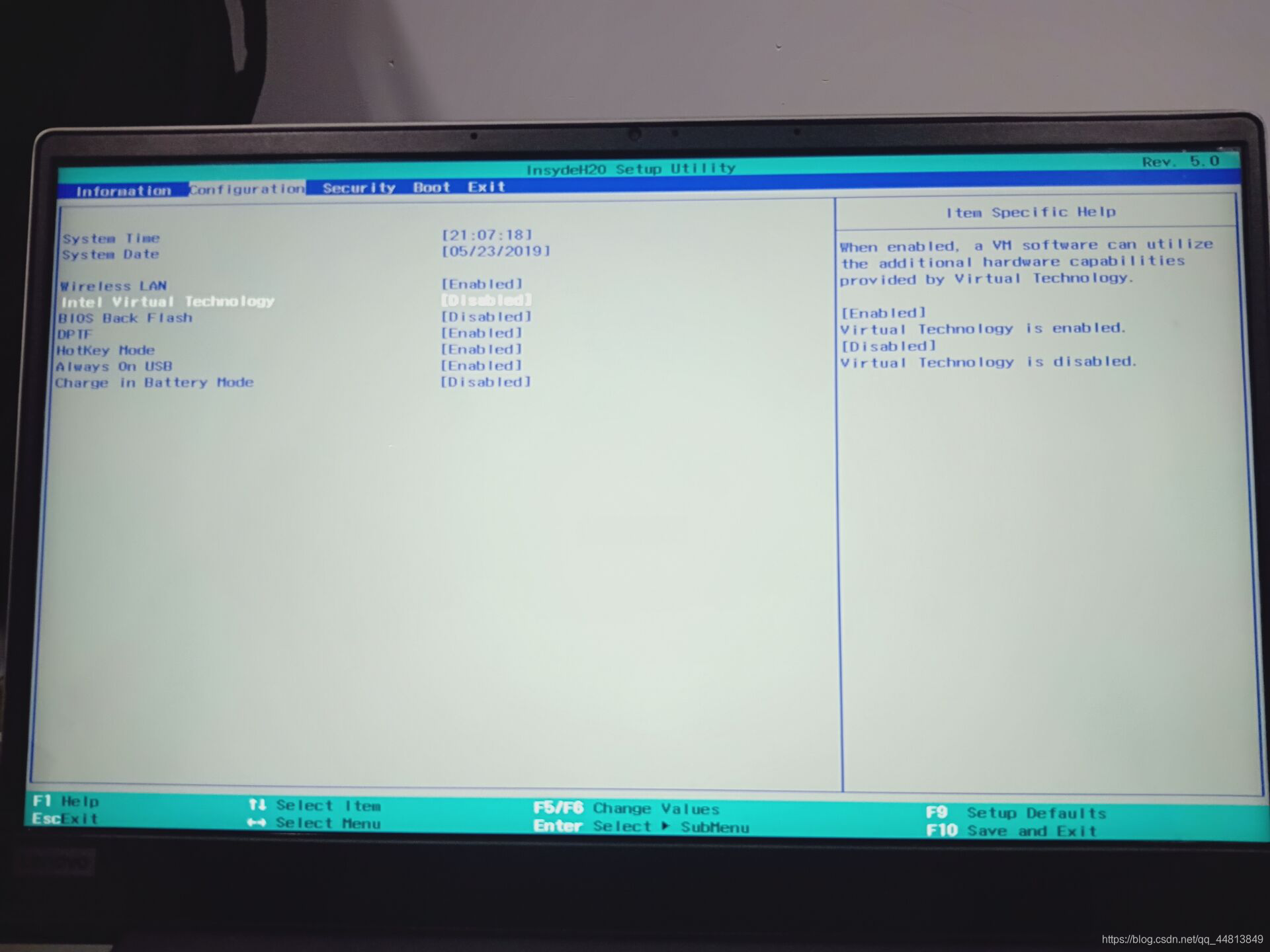

在这个操作后我的电脑突然出现这个页面

这时就要重启计算机进入BIOS。进入这个系统的方式有两种,一种是在百度搜一下自己电脑型号进入BIOS的快捷键,另一种就是关机后用针插一下电脑上的这个孔。

然后会出现界面

如果没有错误直接按下面方法操作。

然后它会自动安装系统。

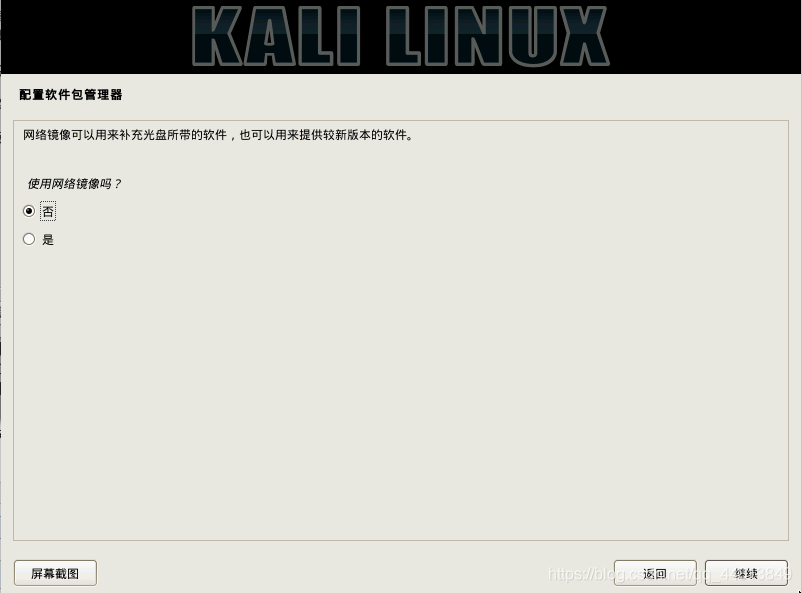

然后会问你是否要选择网络镜像,如果你的网络很好可以选择是,这里呢我选择的是,都行的。

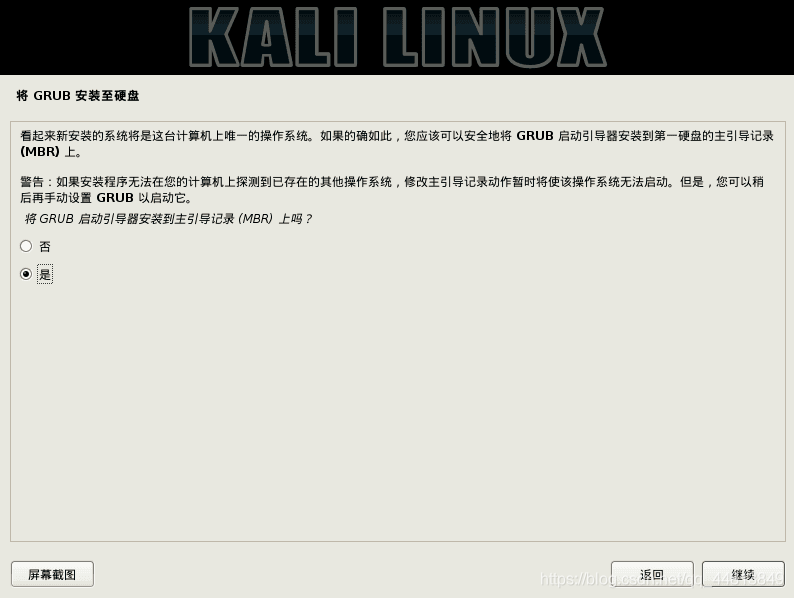

下面这个一定要选择是

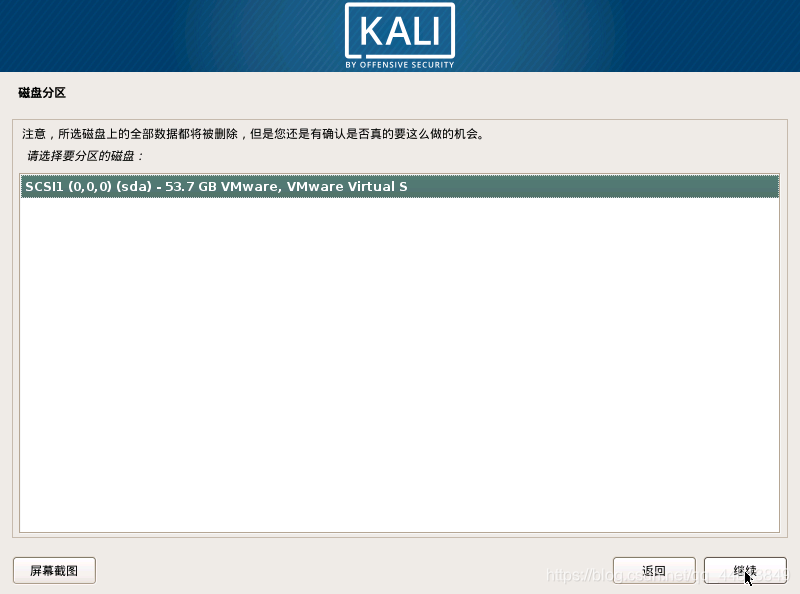

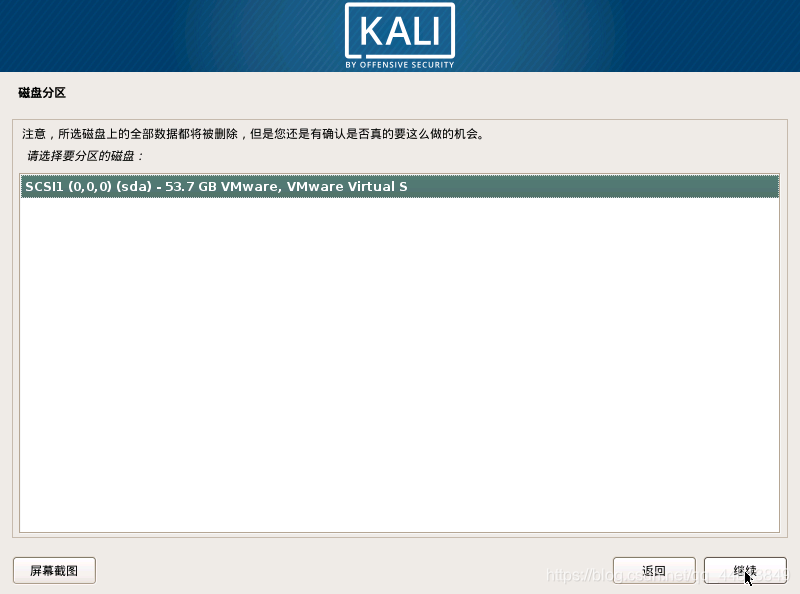

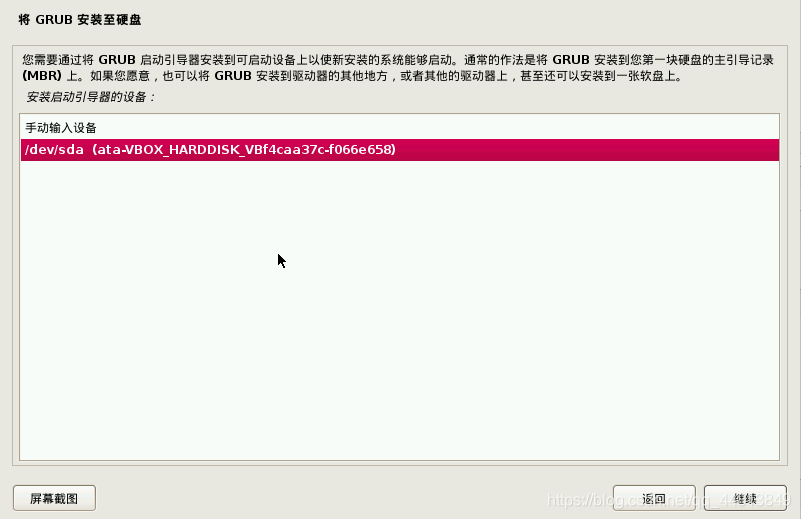

下一步如图所示选择这个

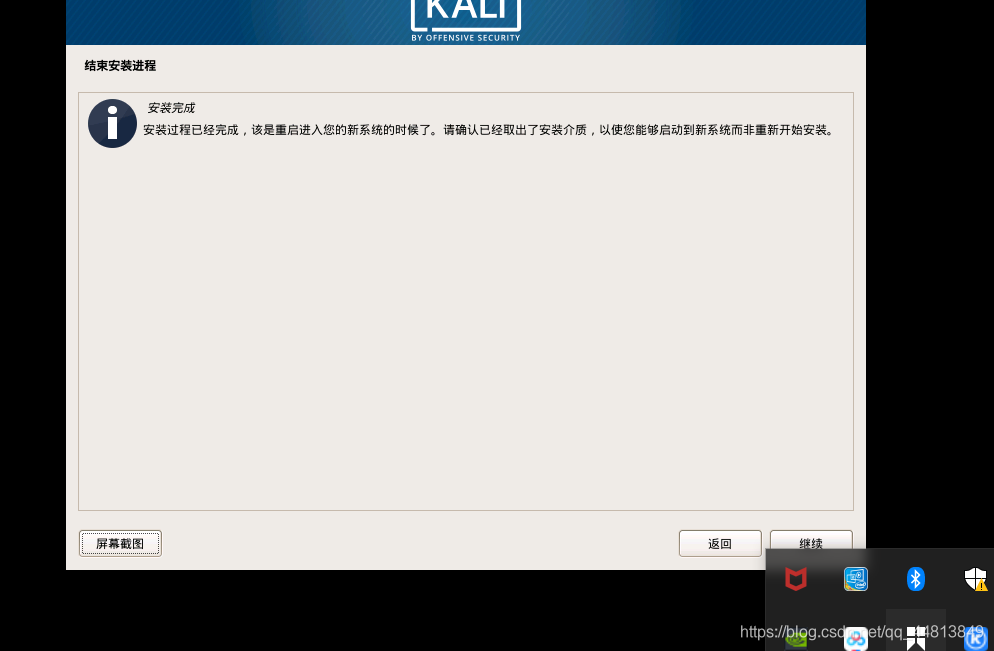

然后等待系统安装完毕重启就行了。

重启虚拟机后进入系统,输入用户名和密码。

这就安装好了。

nmap学习

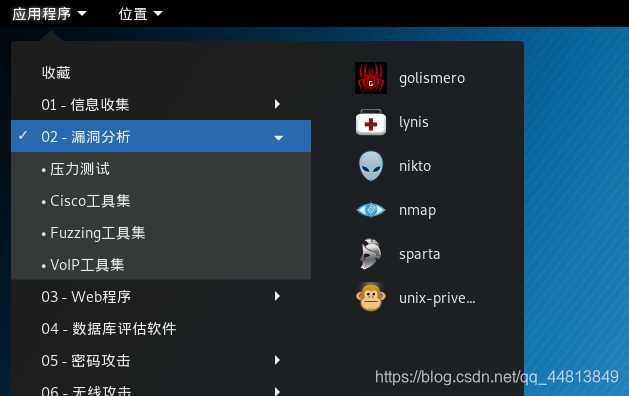

打开nmap的方式有两种。

第一种通过linux中的应用程序打开

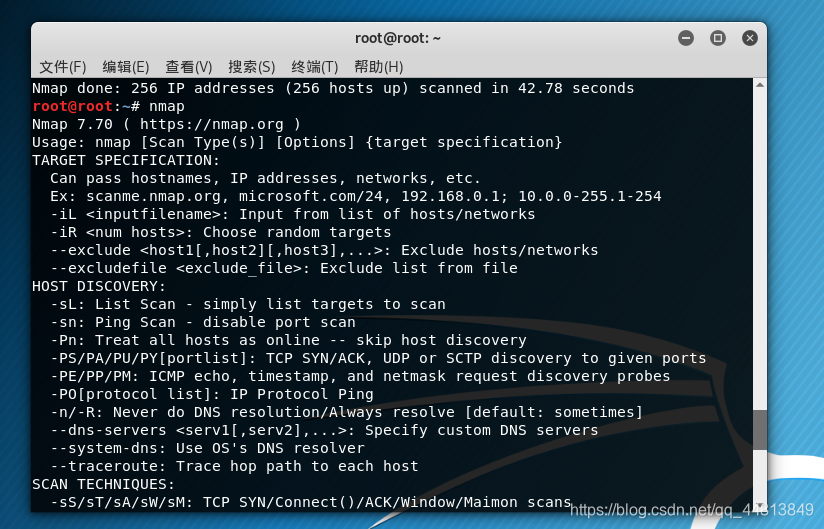

第二种是通过终端打开

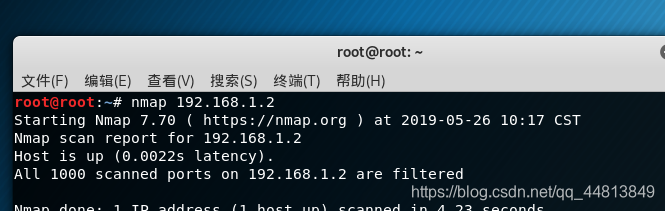

扫描单一的一个主机,命令如下:

#nmap 192.168.1.2

扫描整个子网,命令如下:

#nmap 192.168.1.1/24

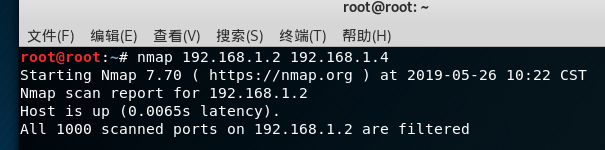

扫描多个目标,命令如下:

#nmap 192.168.1.2 192.168.1.4

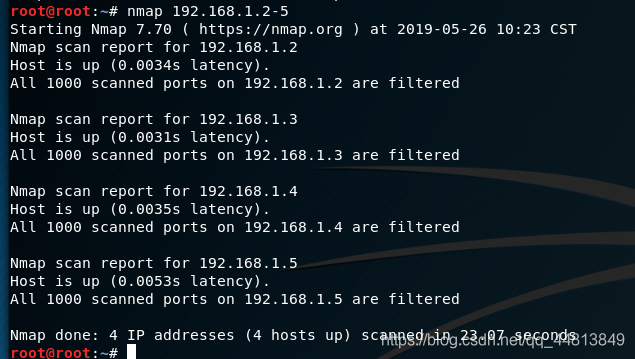

扫描一个范围内的目标,如下:

#nmap 192.168.1.2-5 (扫描IP地址为192.168.1.2-192.168.1.5内的所有主机)

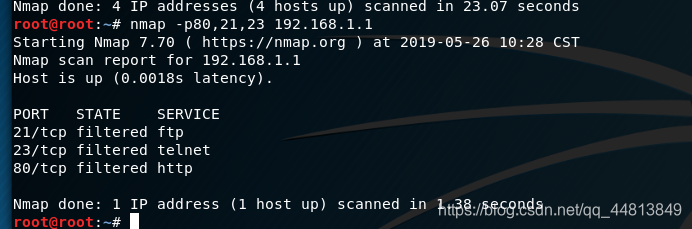

扫描特定主机上的80,21,23端口,命令如下

#nmap -p80,21,23 192.168.1.1

Tcp SYN Scan (sS)

这是一个基本的扫描方式,它被称为半开放扫描,因为这种技术使得Nmap不需要通过完整的握手,就能获得远程主机的信息。Nmap发送SYN包到远程主机,但是它不会产生任何会话.因此不会在目标主机上产生任何日志记录,因为没有形成会话。

如果Nmap命令中没有指出扫描类型,默认的就是Tcp SYN.但是它需root/administrator权限.

#nmap -sS 192.168.0.135(这里状态显示开放)

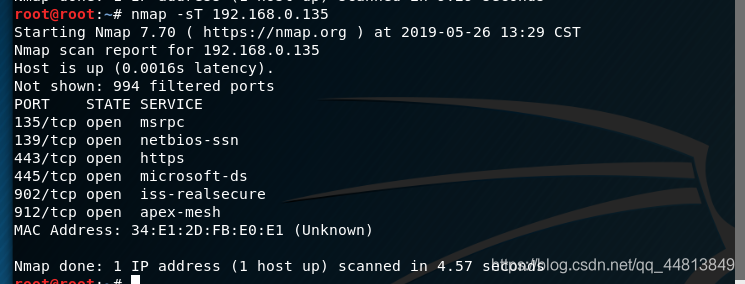

Tcp connect() scan(sT)

如果不选择SYN扫描,TCP connect()扫描就是默认的扫描模式.不同于Tcp SYN扫描,Tcp connect()扫描需要完成三次握手,并且要求调用系统的connect().Tcp connect()扫描技术只适用于找出TCP和UDP端口.

#nmap -sT 192.168.0.135

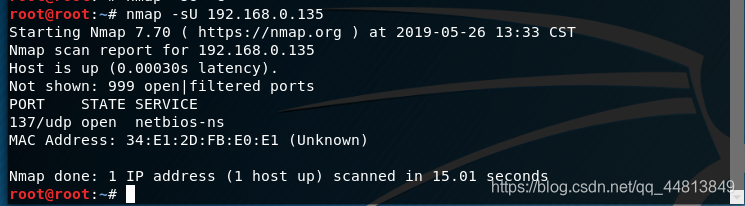

Udp scan(sU)

这种扫描技术用来寻找目标主机打开的UDP端口.它不需要发送任何的SYN包,因为这种技术是针对UDP端口的。UDP扫描发送UDP数据包到目标主机,并等待响应,如果返回ICMP不可达的错误消息,说明端口是关闭的,如果得到正确的适当的回应,说明端口是开放的.

#nmap -sU 192.168.0.135

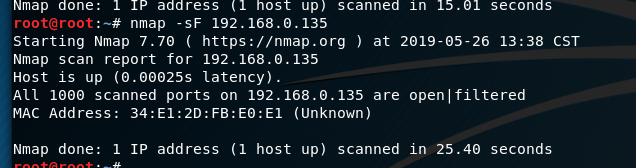

FIN scan (sF)

有时候Tcp SYN扫描不是最佳的扫描模式,因为有防火墙的存在.目标主机有时候可能有IDS和IPS系统的存在,防火墙会阻止掉SYN数据包。发送一个设置了FIN标志的数据包并不需要完成TCP的握手.

# nmap -sF 192.168.0.135

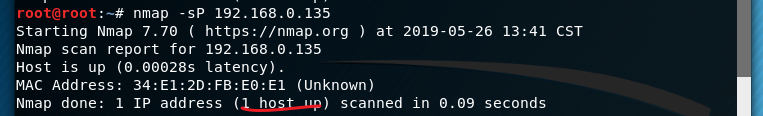

PING Scan (sP)

PING扫描不同于其它的扫描方式,因为它只用于找出主机是否是存在在网络中的.它不是用来发现是否开放端口的.PING扫描需要ROOT权限,如果用户没有ROOT权限,PING扫描将会使用connect()调用.

# nmap -sP 192.168.0.135

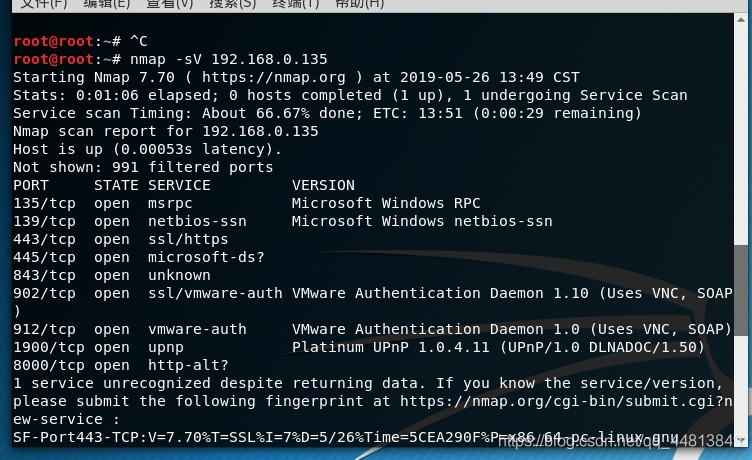

版本检测(sV)

版本检测是用来扫描目标主机和端口上运行的软件的版本.它不同于其它的扫描技术,它不是用来扫描目标主机上开放的端口,不过它需要从开放的端口获取信息来判断软件的版本.使用版本检测扫描之前需要先用TCP SYN扫描开放了哪些端口.

#nmap -sV 192.168.0.135

Idle scan (sL)

Idle scan是一种先进的扫描技术,它不是用你真实的主机Ip发送数据包,而是使用另外一个目标网络的主机发送数据包.

#nmap -sL 192.168.0.135 192.168.0.136

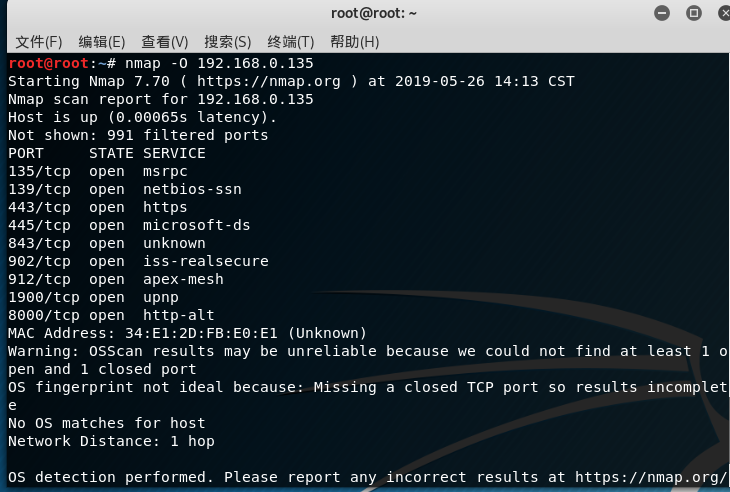

Nmap的OS检测(O)

Nmap最重要的特点之一是能够远程检测操作系统和软件,Nmap的OS检测技术在渗透测试中用来了解远程主机的操作系统和软件是非常有用的,通过获取的信息你可以知道已知的漏洞。Nmap有一个名为的nmap-OS-DB数据库,该数据库包含超过2600操作系统的信息。 Nmap把TCP和UDP数据包发送到目标机器上,然后检查结果和数据库对照。

感觉Linux挺强大的,里面的工具也挺厉害。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)