赛柏特安全观察:当AI生成的“新闻”开始绑架你的浏览器

Pushpaganda和Low5的曝光,再次验证了一个老生常谈但常被忽视的道理:技术的每一次进步,都会在攻击者的手中找到阴影中的用途。AI让低成本、大规模、高质量的内容生成成为可能;搜索引擎和推荐算法本意是帮助用户发现有用信息,却被用于放大恶意内容;浏览器的便利性功能(推送通知)被滥用为直接的攻击通道。而共享化的广告欺诈基础设施,则让整个黑产变得更加“工业化”和“弹性化”。对于企业而言,防御必须同

本周,HUMAN Security的Satori威胁情报团队揭露了一场代号为“Pushpaganda”的大规模广告欺诈行动。这场行动的不同寻常之处在于,它并非简单的恶意软件投放,而是一条从AI内容生成、搜索引擎毒化、内容推荐平台推荐劫持,到浏览器推送通知滥用、恐吓软件与金融诈骗的完整产业链。与此同时,HUMAN还披露了名为“Low5”的广告欺诈洗钱网络,涉及超过3000个域名和63款Android应用,峰值时每日产生约20亿次竞价请求。两起事件共同揭示了一个令人不安的趋势:AI生成内容正在被武器化,以极低的成本制造大规模可信的诱饵,而浏览器的推送通知机制则成了攻击者绕过传统广告拦截、直达用户眼球的后门。

一、Pushpaganda:从内容推荐平台到“允许通知”的陷阱

Pushpaganda的核心手法并不复杂,但其精准的流量获取方式值得警惕。攻击者首先利用AI工具批量生成看似真实的新闻文章——内容通常涉及突发新闻、健康警告、财经内幕或名人丑闻——并通过搜索引擎毒化(SEO)技术,使这些低质量页面出现在内容推荐平台的个性化推荐流中。这类推荐平台是移动设备主屏幕内容聚合服务的核心组件,其算法本意是推荐用户可能感兴趣的高质量内容,但攻击者利用AI生成的“新鲜”内容和关键词堆砌,成功让算法将诈骗页面推送到数百万用户的面前。

当用户点击进入这些仿冒新闻网站后,页面会立即弹出一个看似常规的浏览器权限请求,例如“验证您不是机器人”、“继续观看视频”、“获取最新天气”或“开启桌面通知”。一旦用户点击“允许”,攻击者便获得了向该用户浏览器直接推送通知的权限。此后的操作就变得简单而危险:攻击者可以随时向受害者推送带有恐吓性标题的消息,例如“您的设备已被感染”、“银行账户异常登录”、“联邦政府向您发出传票”,并附上一个链接。由于通知来自浏览器本身,而非未知网站,许多用户会误以为是系统级警告而点击,最终被导向钓鱼页面、技术支持诈骗网站或直接下载恶意软件。

HUMAN Security的数据显示,Pushpaganda在高峰期七天内关联了113个域名,产生了约2.4亿次广告竞价请求。虽然该活动最初主要针对印度用户,但已迅速扩展至美国、澳大利亚、加拿大、南非和英国。HUMAN的首席信息安全官Gavin Reid指出:“这证明了攻击者如何滥用AI来劫持可信的发现表面,并将其转变为恐吓软件、深度伪造和金融欺诈的输送管道。”

值得注意的是,这并非浏览器推送通知首次被武器化。2025年9月,Infoblox曾披露一个名为Vane Viper的威胁行为者,系统性地滥用推送通知来投放广告。HUMAN Security威胁情报副总裁Lindsay Kaye对此评论道:“涉及推送通知的恶意软件威胁并不是什么新鲜事,尤其是考虑到它们制造紧迫感的方式——用户往往会快速点击,要么是为了让通知消失,要么是为了获取更多信息,这使其成为恶意软件作者武器库中的有效工具。”

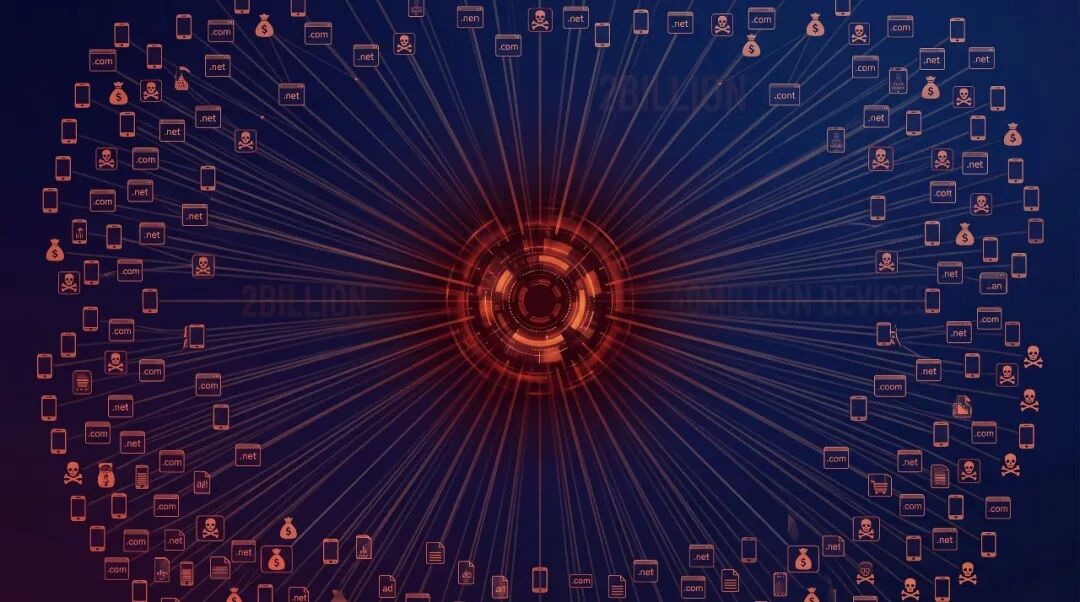

二、3000个域名的广告欺诈洗钱网络

Pushpaganda并非孤例。就在一个月前,HUMAN还揭露了名为“Low5”的广告欺诈洗钱网络,其规模令人咋舌:超过3000个域名和63款Android应用构成了一套完整的现金化基础设施,峰值时每日产生约20亿次竞价请求,可能已感染全球多达4000万台设备。Low5之所以得名,是因为其大量使用基于HTML5的游戏和新闻网站作为载体。被感染的Android应用(已从官方应用商店下架)中包含恶意代码,指示用户设备秘密访问与Low5关联的域名并点击其中的广告。

这些被称为“现金化站点”或“幽灵站点”的域名,本质上是一个共享的变现层。多个不同的攻击者可以“接入”同一套基础设施,将虚假流量变现为广告收入。这种模式极大地增强了攻击的韧性:即便某个恶意应用被清除,或者某一批域名被封禁,其他攻击者仍然可以复用剩余的现金化站点,继续开展新的欺诈活动。正如HUMAN在报告中所强调的:“一个关键结论是,变现基础设施可以在特定欺诈活动被关闭后继续存活。如果一个恶意应用或设备网络被移除,同一批现金化域名仍然可以被其他攻击者重复使用。”

三、对企业与普通用户的安全启示

Pushpaganda与Low5的共同特征在于,它们都利用了数字生态中两个被广泛信任的机制——平台推荐算法和浏览器通知权限——并将其转化为攻击媒介。对于企业安全负责人而言,这意味着员工在个人设备上浏览新闻、接收通知的行为,可能成为企业网络被渗透的入口。一旦员工点击了伪装成“系统警告”的恐吓软件通知,并被诱导安装恶意程序,攻击者就有可能通过该员工的终端进入企业内网。

赛柏特建议企业采取以下防御措施:

加强终端设备的安全基线:对于企业配发的移动设备,应通过移动设备管理(MDM)策略禁用非必要的浏览器推送通知权限,并强制安装应用白名单机制。

部署SASE的SWG(安全Web网关)能力:OneWAN SASE集成的SWG可以实时识别并阻断已知的欺诈域名和恶意URL,防止员工在办公网络环境下访问Pushpaganda或Low5关联的站点。

提升员工的安全意识:需明确告知员工,任何要求“允许通知”的网站都应保持高度警惕,尤其是那些通过社交媒体或新闻推送渠道获得的链接。合法的系统警告不会通过浏览器推送通知的形式出现。

关注AI生成内容的识别:企业安全团队应开始关注如何利用AI反制AI——例如部署可以检测低质量、重复性AI生成文本的工具,以在情报阶段就识别出潜在的钓鱼或欺诈内容。

结语

Pushpaganda和Low5的曝光,再次验证了一个老生常谈但常被忽视的道理:技术的每一次进步,都会在攻击者的手中找到阴影中的用途。AI让低成本、大规模、高质量的内容生成成为可能;搜索引擎和推荐算法本意是帮助用户发现有用信息,却被用于放大恶意内容;浏览器的便利性功能(推送通知)被滥用为直接的攻击通道。而共享化的广告欺诈基础设施,则让整个黑产变得更加“工业化”和“弹性化”。

对于企业而言,防御必须同样走向体系化。单一的防火墙或杀毒软件已经不足以应对这种多阶段的攻击链条。从网关层的恶意域名拦截,到终端的权限管控,再到员工的行为基线分析,每一个环节都需要被纳入安全的视野。

(本文基于HUMAN Security Satori团队报告、The Hacker News报道撰写)

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)