网络安全已从单点技术对抗演变多维复杂博弈

该研究首次系统性揭示“AI Agent Traps(AI代理陷阱)”攻击模型,攻击者通过构造恶意网页内容诱导AI代理执行隐藏指令。例如在HTML注释、CSS隐藏层甚至图片像素中嵌入恶意指令,AI可解析但人类不可见。这种攻击利用了“人类可见界面”与“机器解析结构”的差异,使安全审计和人工检测失效。随着AI代理具备自动浏览、执行交易、调用API等能力,攻击面从“系统漏洞”转向“信息环境污染”,攻击者无

网络安全已从单点技术对抗演变多维复杂博弈

AI代理被劫持攻击(Google DeepMind研究)

该研究首次系统性揭示“AI Agent Traps(AI代理陷阱)”攻击模型,攻击者通过构造恶意网页内容诱导AI代理执行隐藏指令。例如在HTML注释、CSS隐藏层甚至图片像素中嵌入恶意指令,AI可解析但人类不可见。这种攻击利用了“人类可见界面”与“机器解析结构”的差异,使安全审计和人工检测失效。随着AI代理具备自动浏览、执行交易、调用API等能力,攻击面从“系统漏洞”转向“信息环境污染”,攻击者无需入侵系统,只需操控输入环境即可控制AI行为。研究还提出六类攻击路径,覆盖输入、决策、执行链路。该事件标志着网络安全进入“认知对抗阶段”,攻击对象从软件系统转向AI决策逻辑本身,未来AI安全将成为核心战场。

ResokerRAT:利用Telegram实现隐蔽C2控制

ResokerRAT是一种新型远控木马,其核心创新在于利用Telegram Bot API作为通信通道,实现指令下发与数据回传。相比传统C2服务器,该方式利用合法平台流量,极大提升隐蔽性,使检测系统难以区分正常通信与恶意行为。该木马具备键盘记录、屏幕截图、权限提升、任务管理器禁用及载荷下载能力,并通过HTTPS加密通信进一步隐藏行为。由于Telegram属于高信誉域名,其流量通常被企业安全策略放行,这使得攻击长期潜伏成为可能。该案例表明,攻击者正广泛滥用“合法基础设施(Living-off-Trusted-Services)”,安全防护已不能仅依赖域名信誉或流量特征,而需深入行为分析与上下文检测。

npm供应链攻击:36个恶意Strapi包

攻击者在npm生态中投放36个恶意包,针对Strapi开发者群体,通过依赖链污染实现供应链攻击。一旦开发者安装相关包,恶意代码即触发,部署Redis远程代码执行(RCE)并建立持久化C2通道。该攻击利用开发者对开源组件的信任,以及自动依赖安装机制,实现“开发阶段入侵”,可在软件上线前植入后门,影响范围极广。供应链攻击的危险在于其“传播性”,一个受感染组件可能影响成千上万应用,形成系统性风险。该事件再次证明,开发环境已成为攻击重点,从代码源头污染正在取代传统漏洞利用。

FortiClient EMS暴露:2000+实例面临RCE攻击

安全机构发现全球超过2000个FortiClient EMS实例暴露在公网,且存在正在被利用的远程代码执行漏洞。这些系统通常用于企业终端管理,一旦被攻陷,可直接控制大量终端设备。问题根源在于错误配置(公网暴露)与补丁滞后,使攻击者无需复杂手段即可入侵核心管理系统。该事件反映出一个长期问题:企业更关注部署功能,却忽视“暴露面管理(Attack Surface Management)”。攻击者往往优先扫描此类高价值资产,实现快速横向移动。

CISA将TrueConf漏洞列入KEV目录

美国网络安全与基础设施安全局(CISA)将TrueConf关键漏洞纳入“已被利用漏洞目录(KEV)”,意味着该漏洞已被攻击者在野利用。被列入KEV的漏洞通常具备高危特征:利用门槛低、影响范围广、已有攻击工具。该机制本质上是一种“优先级指引”,要求组织必须优先修复。该事件说明漏洞管理正在从“被动修复”向“情报驱动修复”转变,即根据真实攻击态势确定修复优先级,而非仅依赖CVSS评分。

恶意Axios包投毒(跨平台攻击)

攻击者通过污染流行JavaScript库Axios,实现跨平台恶意代码传播,并结合“幽灵依赖(Phantom Dependency)”技术绕过检测。该攻击不直接修改主库,而是在依赖链中植入恶意组件,使传统完整性校验难以发现。攻击影响范围覆盖Web、Node.js等多个环境。这类攻击体现出供应链攻击的进一步升级:从“直接投毒”演进为“隐蔽依赖操控”,增加检测难度。

Claude Code漏洞绕过安全策略

Anthropic的Claude Code被发现存在安全绕过漏洞,攻击者可通过特定输入方式绕过开发者设定的安全规则(deny rules)。该漏洞属于“逻辑绕过”,并非传统漏洞,但影响更大,因为其直接削弱AI安全控制机制,使模型执行未授权操作。随着AI编程助手普及,此类问题可能导致代码生成阶段被植入恶意逻辑,形成新型“AI供应链风险”。

仿冒Microsoft Teams域名攻击

攻击者注册仿冒“Microsoft Teams”相关域名,诱导用户访问并下载恶意载荷。这类攻击结合品牌信任与钓鱼技术,成功率较高。其核心在于“信任劫持”,通过视觉相似域名和伪装界面绕过用户警惕。该事件表明,社会工程攻击依然是最有效的入侵手段之一,并持续与品牌仿冒、云服务结合。

METATRON:AI渗透测试工具兴起

METATRON是一款开源AI渗透测试工具,支持本地运行LLM进行漏洞分析。其优势在于离线运行、自动化分析及隐私保护。该工具展示了防御侧能力提升趋势,但同时也意味着攻击者可以利用类似工具实现自动化攻击。AI工具的“双刃剑效应”正在加剧,攻防双方均在加速智能化。

当前网络安全态势正呈现出由“漏洞驱动”向“认知驱动”和“生态对抗”演进的显著趋势。一方面,以AI代理与大模型应用为代表的新型技术正在重塑攻击面,攻击者通过操控输入数据、污染信息环境即可影响系统决策,使传统基于漏洞扫描与补丁修复的防护体系逐渐失效;另一方面,供应链攻击持续深化,从开源组件投毒扩展到依赖链隐蔽操控,攻击时点前移至开发阶段,带来更广泛的系统性风险。同时,攻击者愈发倾向滥用合法基础设施(如即时通信平台、云服务等)进行隐蔽通信,使基于流量特征与信誉判断的检测手段难以奏效。此外,大量关键系统公网暴露与配置不当问题依然普遍存在,成为低成本高价值攻击入口。综合来看,网络安全已从单点技术对抗,演变为涵盖AI、软件生态、信任体系与攻击面管理的多维复杂博弈,安全边界持续模糊,防御难度显著上升。

组织需从技术、管理与运营三个层面构建体系化应对能力。在技术层面,应重点强化基于行为分析的检测与响应能力(如EDR/XDR),引入AI安全防护机制(包括输入校验、上下文隔离与执行审计),并通过SBOM、依赖审计与代码签名等手段提升软件供应链透明度;同时,持续开展攻击面管理(ASM),动态识别与收敛公网暴露资产。在管理层面,应推动“安全左移”,将安全能力嵌入研发全流程,建立基于威胁情报(如已被利用漏洞)的优先修复机制,并对AI工具使用制定规范与审计要求。在运营层面,则需加强威胁狩猎与异常行为监测能力,重点关注合法平台滥用场景,结合红蓝对抗与攻防演练提升整体防御韧性。总体而言,应对未来安全挑战的关键,在于从“被动防护”转向“主动治理”,以持续监测、动态防御和全生命周期安全管理构建适应复杂环境的防护体系。

学习资源

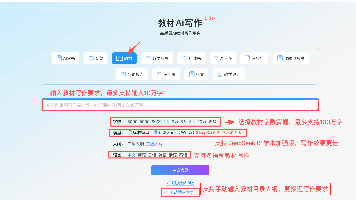

如果你也是零基础想转行网络安全,却苦于没系统学习路径、不懂核心攻防技能?光靠盲目摸索不仅浪费时间,还消磨自己信心。这份 360 智榜样学习中心独家出版《网络攻防知识库》专为转行党量身打造!

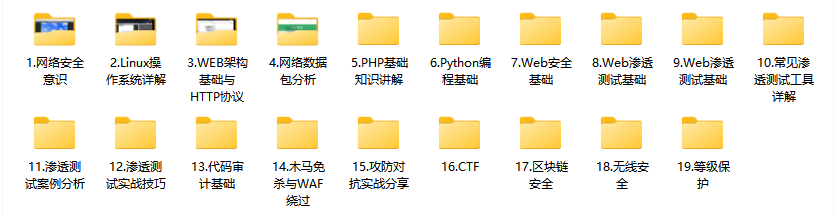

01 内容涵盖

这份资料专门为零基础转行设计,19 大核心模块从 Linux系统、Python 基础、HTTP协议等地基知识到 Web 渗透、代码审计、CTF 实战层层递进,攻防结合的讲解方式让新手轻松上手,真实实战案例 + 落地脚本直接对标企业岗位需求,帮你快速搭建转行核心技能体系!

这份完整版的网络安全学习资料已经上传CSDN【保证100%免费】

**读者福利 |** *CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 * (安全链接,放心点击)

02 知识库价值

- 深度: 本知识库超越常规工具手册,深入剖析攻击技术的底层原理与高级防御策略,并对业内挑战巨大的APT攻击链分析、隐蔽信道建立等,提供了独到的技术视角和实战验证过的对抗方案。

- 广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。

- 实战性: 知识库内容源于真实攻防对抗和大型演练实践,通过详尽的攻击复现案例、防御配置实例、自动化脚本代码来传递核心思路与落地方法。

03 谁需要掌握本知识库

- 负责企业整体安全策略与建设的 CISO/安全总监

- 从事渗透测试、红队行动的 安全研究员/渗透测试工程师

- 负责安全监控、威胁分析、应急响应的 蓝队工程师/SOC分析师

- 设计开发安全产品、自动化工具的 安全开发工程师

- 对网络攻防技术有浓厚兴趣的 高校信息安全专业师生

04 部分核心内容展示

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

内容组织紧密结合攻防场景,辅以大量真实环境复现案例、自动化工具脚本及配置解析。通过策略讲解、原理剖析、实战演示相结合,是你学习过程中好帮手。

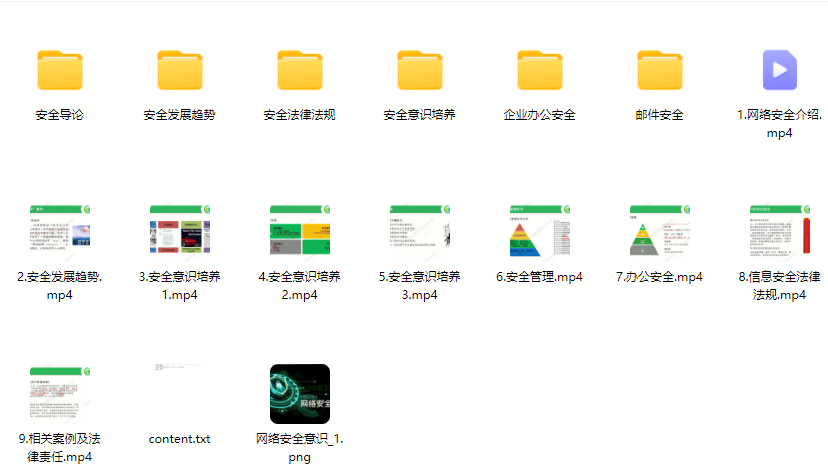

1、网络安全意识

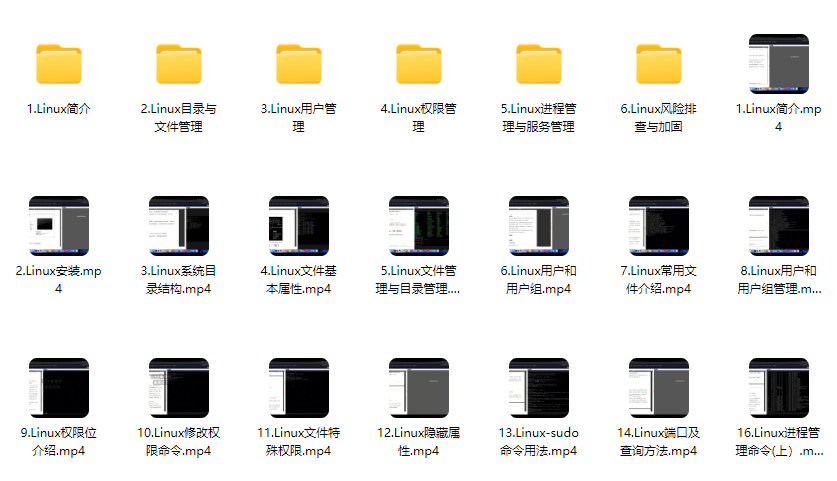

2、Linux操作系统

3、WEB架构基础与HTTP协议

4、Web渗透测试

5、渗透测试案例分享

6、渗透测试实战技巧

7、攻防对战实战

8、CTF之MISC实战讲解

这份完整版的网络安全学习资料已经上传CSDN【保证100%免费】

**读者福利 |** *CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 * **(安全链接,放心点击)**

文章来自网上,侵权请联系博主

更多推荐

已为社区贡献84条内容

已为社区贡献84条内容

所有评论(0)