ImunifyAV 远程代码执行高危漏洞预警:数千万 Linux 托管网站面临服务器接管风险

ImunifyAV及Imunify360存在高危RCE漏洞,影响数千万网站。漏洞源于AI-Bolit扫描引擎(32.7.4.0之前版本)在反混淆PHP文件时未验证函数名,允许执行任意代码。攻击者可利用该漏洞接管服务器,尤其威胁共享主机环境。CloudLinux已发布修复版本(32.7.4.0+),建议立即升级。该漏洞无需上传恶意文件即可触发,但独立版AI-Bolit CLI不受影响。管理员应检查版

Linux 服务器恶意软件扫描工具 ImunifyAV(及其企业级套件 Imunify360)存在严重远程代码执行(RCE)漏洞。该工具已被数千万网站广泛采用,主要服务于共享主机、托管 WordPress、cPanel/WHM 和 Plesk 环境。

受影响组件:AI-Bolit 恶意软件扫描引擎 受影响版本:32.7.4.0 之前的所有版本(包括免费版 ImunifyAV、付费版 ImunifyAV+ 及 Imunify360 套件) 修复版本:32.7.4.0(或 32.7.4-1)及更高版本

CloudLinux 已于 2025 年 10 月底发布修复补丁,并于 11 月 10 日反向移植至旧版本。目前该漏洞尚未分配 CVE 编号,CloudLinux 在安全公告中将其定性为“高危”,敦促用户尽快升级。

ImunifyAV 产品概览与影响范围

ImunifyAV 是 Imunify360 安全套件的核心组件之一,主要在主机平台层面部署,用于后台恶意软件扫描。网站管理员通常无需直接交互,但它在共享主机环境中扮演重要防护角色。

根据 Imunify 2024 年 10 月数据,该工具已保护超过 5600 万个网站,Imunify360 安装量超过 64.5 万次。漏洞一旦被利用,可能导致网站入侵,甚至在共享主机环境下造成整个服务器被接管。

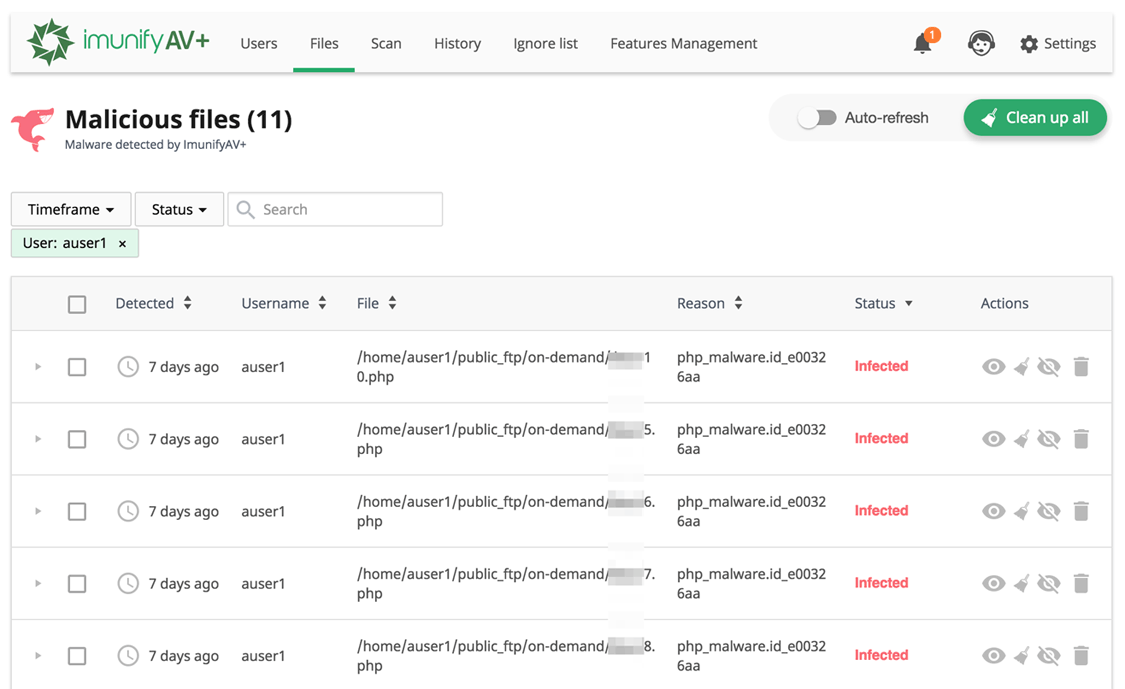

Imunify360 / ImunifyAV 典型管理界面(cPanel / WHM 环境):

漏洞成因与利用条件

漏洞根源在于 AI-Bolit 组件的反混淆(deobfuscation)逻辑: 当工具扫描混淆的 PHP 文件时,会提取并执行攻击者控制的函数名和数据。

核心问题在于使用了 call_user_func_array 函数,却未对函数名进行有效验证。攻击者可借此调用危险 PHP 函数,例如:

- system、exec、shell_exec、passthru、eval 等

利用前提:Imunify360 AV 在扫描过程中强制启用“主动反混淆”功能(后台扫描、按需扫描、快速扫描等均默认开启)。独立版 AI-Bolit CLI 默认禁用该功能,因此不受影响。

研究人员已公开概念验证(PoC):在 /tmp 目录放置特制 PHP 文件,当扫描工具处理该文件时即可触发 RCE。更简易的利用方式无需上传恶意软件即可发起攻击。

远程代码执行(RCE)漏洞概念示意:

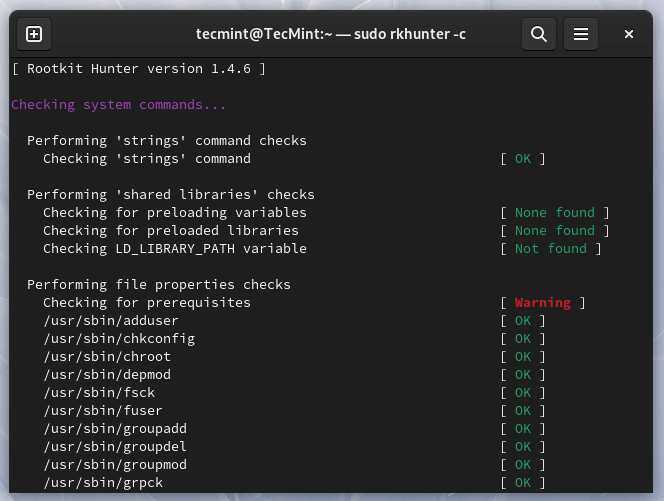

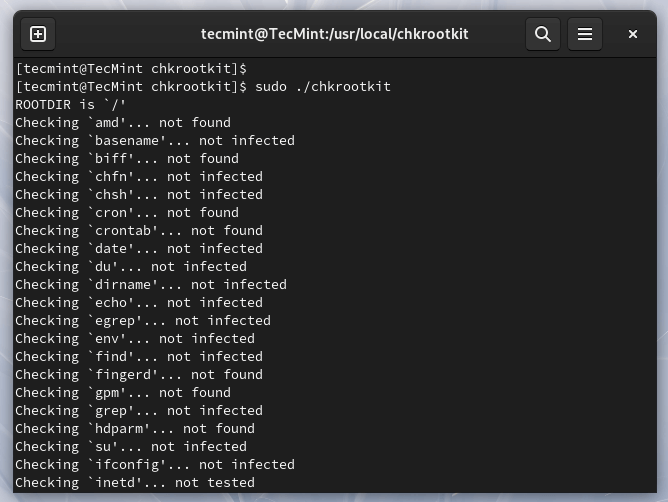

Linux 服务器恶意软件扫描终端示例:

潜在危害

- 单个网站被入侵

- 共享主机环境下,攻击者可能提升权限接管整个服务器

- 结合其他漏洞,可能实现持久化后门或横向移动

截至目前,官方尚未确认该漏洞是否已在野外被主动利用,也未提供入侵检测指南。

修复方案

唯一有效修复方式:立即将 AI-Bolit 组件升级至 32.7.4.0(或 32.7.4-1)及更高版本。

升级命令(以管理员权限执行):

- CentOS / AlmaLinux / Rocky Linux 等:

Bash

yum update ai-bolit - Debian / Ubuntu 等:

Bash

apt-get update && apt-get install --only-upgrade ai-bolit

修复原理:新增白名单机制,仅允许安全、预定义的函数在反混淆过程中执行,彻底阻止任意函数调用。

建议操作步骤:

- 检查当前 AI-Bolit 版本。

- 尽快执行升级命令(多数服务器已通过自动更新推送)。

- 升级后重启相关服务并验证扫描功能正常。

- 共享主机提供商应通知所有用户,并检查服务器是否有异常活动。

安全提醒

虽然 CloudLinux 已快速修复该问题,但由于 ImunifyAV 在 Linux 托管环境中的普及度极高,系统管理员仍需重视此次更新。建议:

- 定期检查 Imunify 组件版本。

- 关注 CloudLinux 官方 Zendesk 和 Imunify 博客公告。

- 在高风险环境中,可临时限制扫描工具的权限或运行于隔离容器。

参考来源:CloudLinux 官方安全公告、Patchstack 分析报告(2025 年 11 月)。

更多推荐

已为社区贡献4条内容

已为社区贡献4条内容

所有评论(0)