Codex 陷阱:AI 生成代码的安全雷区 —— 路径遍历漏洞深度剖析与防御实战

随着基于 Codex 的 AI 编码工具普及,文件上传、下载、读取、删除等 IO 操作功能的开发效率被大幅提升,但AI 生成代码中高频出现的路径遍历(目录穿越)漏洞,正成为企业业务的重灾区。据 OWASP 2025 年 AI 代码安全报告显示,超 72% 的 AI 生成文件操作类代码存在路径遍历风险,其隐蔽性强、利用门槛低、危害直接,是仅次于 SQL 注入、硬编码漏洞的第三大 AI 代码安全雷区。

前言

随着基于 Codex 的 AI 编码工具普及,文件上传、下载、读取、删除等 IO 操作功能的开发效率被大幅提升,但AI 生成代码中高频出现的路径遍历(目录穿越)漏洞,正成为企业业务的重灾区。据 OWASP 2025 年 AI 代码安全报告显示,超 72% 的 AI 生成文件操作类代码存在路径遍历风险,其隐蔽性强、利用门槛低、危害直接,是仅次于 SQL 注入、硬编码漏洞的第三大 AI 代码安全雷区。

Codex 通过学习海量开源 Demo 代码生成逻辑,但它无法理解操作系统的路径规则,也不会主动限制文件操作的边界,常将教程中简化的路径拼接写法直接输出到生产代码,最终导致攻击者可穿越指定目录,读取、写入、删除服务器任意文件,甚至直接获取服务器控制权。

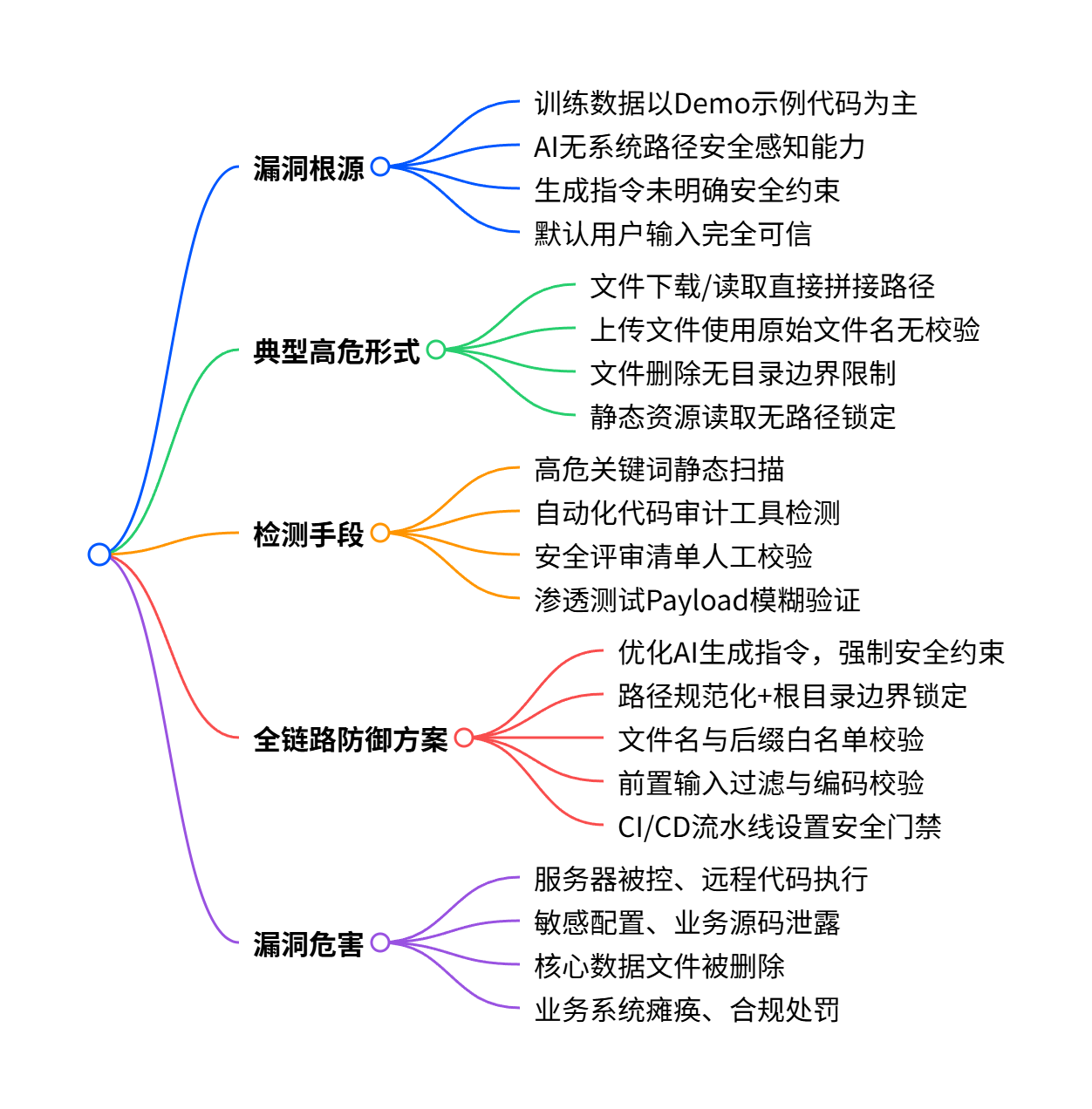

本文以Codex 生成代码中的路径遍历漏洞为核心切入点,从漏洞成因、多语言真实代码案例、风险危害、检测方法到全链路防御策略进行完整拆解,搭配可复现攻击 Payload、标准对比表格、防护思维导图,为开发者提供一套可直接落地的 AI 代码安全校验方案。

1. Codex 生成路径遍历漏洞的核心成因

- 训练数据的 Demo 化偏向Codex 训练语料中的文件操作代码多为简化的教学示例,普遍直接拼接用户输入与文件路径,无任何目录边界限制,模型优先学习了这类 “最简实现” 的不安全写法。

- 无系统路径安全感知AI 不理解 Linux/Windows 系统的路径规则,无法识别

../、..\、URL 编码%2e%2e/等字符的穿越作用,更不会预判编码绕过、双写绕过等攻击手法。 - 功能优先,安全完全后置开发者仅要求 “实现文件下载 / 上传功能” 时,模型只会聚焦功能闭环,不会主动添加目录限制、权限校验、路径规范化等安全逻辑。

- 忽略业务边界校验Codex 默认用户输入完全可信,不会结合业务场景限制文件操作的目录范围、文件后缀、文件名规则,导致业务接口完全暴露在穿越风险中。

2. Codex 输出路径遍历漏洞的 4 类真实代码片段

以下均为开发者高频使用 AI 生成的业务代码,直接复制到生产环境会导致严重的路径遍历风险,附带可复现的攻击 Payload。

2.1 文件下载 / 读取接口(最高发高危场景)

python

运行

# Codex生成的Flask文件下载接口 高危漏洞代码

from flask import Flask, request, send_file

import os

app = Flask(__name__)

@app.route('/file/download')

def download_file():

# 高危核心:用户传入的filename直接与路径拼接,无任何校验

filename = request.args.get('filename')

base_path = "/data/app/upload/"

file_path = os.path.join(base_path, filename)

return send_file(file_path, as_attachment=True)

if __name__ == '__main__':

app.run()

可复现攻击 Payload:请求接口/file/download?filename=../../etc/passwd,可穿越/data/app/upload/目录,直接读取 Linux 系统核心账号配置文件。

2.2 文件上传接口路径穿越

java

运行

// Codex生成的SpringBoot文件上传接口 高危漏洞代码

import org.springframework.web.bind.annotation.PostMapping;

import org.springframework.web.bind.annotation.RequestParam;

import org.springframework.web.bind.annotation.RestController;

import org.springframework.web.multipart.MultipartFile;

import java.io.File;

import java.io.IOException;

@RestController

public class FileUploadController {

private static final String UPLOAD_DIR = "/data/app/upload/";

@PostMapping("/file/upload")

public String uploadFile(@RequestParam("file") MultipartFile file) {

// 高危核心:直接使用用户上传的原始文件名拼接路径,无目录限制

String fileName = file.getOriginalFilename();

File destFile = new File(UPLOAD_DIR + fileName);

try {

file.transferTo(destFile);

return "上传成功";

} catch (IOException e) {

return "上传失败";

}

}

}

可复现攻击 Payload:上传文件名为../webroot/shell.jsp的木马文件,可穿越上传目录,直接写入网站根目录,实现远程代码执行。

2.3 文件删除接口无限制穿越

php

运行

// Codex生成的PHP文件删除接口 高危漏洞代码

<?php

$delete_file = $_GET['filename'];

$base_dir = "/data/app/upload/";

// 高危核心:用户输入直接拼接路径,无任何规范化与边界校验

$file_path = $base_dir . $delete_file;

if(file_exists($file_path)){

unlink($file_path);

echo "删除成功";

}else{

echo "文件不存在";

}

?>

可复现攻击 Payload:请求接口/file/delete?filename=../../data/app/核心业务数据库备份.sql,可直接删除业务核心数据文件,造成不可逆损失。

2.4 静态资源读取接口穿越

javascript

运行

// Codex生成的Node.js静态资源读取接口 高危漏洞代码

const express = require('express');

const fs = require('fs');

const path = require('path');

const app = express();

app.get('/static', (req, res) => {

// 高危核心:用户传入的文件名直接拼接路径,无目录限制

const fileName = req.query.filename;

const staticPath = path.join(__dirname, '/static/', fileName);

fs.readFile(staticPath, (err, data) => {

if(err) return res.status(404).send('文件不存在');

res.send(data);

});

});

app.listen(3000);

可复现攻击 Payload:请求接口/static?filename=../config/database.js,可读取项目数据库配置文件,泄露核心账号密码。

3. 路径遍历漏洞危害等级与业务影响分析

表格

| 危害等级 | 攻击效果 | 实际业务影响 |

|---|---|---|

| 超高危 | 写入 webshell、远程代码执行、服务器被控 | 业务系统完全沦陷,核心数据被窃取、篡改,沦为肉鸡 |

| 高危 | 读取敏感文件、源码泄露、配置信息泄露 | 数据库账号、云密钥、业务源码泄露,为后续攻击提供核心信息 |

| 中危 | 任意文件删除、业务文件篡改 | 核心业务数据、备份文件被删除,业务系统瘫痪,数据不可逆丢失 |

| 低危 | 目录结构泄露、文件列表遍历 | 暴露业务系统目录架构,辅助攻击者构造精准攻击 Payload |

4. 快速检测 AI 代码路径遍历漏洞的 3 种方法

4.1 关键词静态扫描

直接检索 AI 生成代码中是否存在以下高危特征:

- 用户可控参数直接传入

os.path.join()、new File()、fs.readFile()、send_file()等文件操作函数 - 直接拼接用户输入与文件路径,无任何规范化处理

- 未限制文件操作的根目录,无白名单校验逻辑

4.2 自动化工具批量扫描

使用行业通用工具一键检测,适配 AI 生成代码场景:

- 代码审计:Semgrep、SonarQube(可自定义路径遍历检测规则,覆盖多语言场景)

- 渗透测试:Burp Suite、OWASP ZAP(自动对接口进行路径遍历 Payload 模糊测试)

- IDE 插件:Snyk、Fortify(编码阶段实时检测高危路径拼接写法)

4.3 人工安全评审清单

表格

| 序号 | 评审校验项 | 安全合规要求 | Codex 常见违规写法 |

|---|---|---|---|

| 1 | 路径拼接方式 | 必须先做路径规范化,再校验目录边界 | 用户输入直接与基础路径拼接,无任何处理 |

| 2 | 目录范围限制 | 必须限制文件操作在固定的业务根目录内 | 无目录限制,允许访问系统全路径 |

| 3 | 文件名校验 | 必须对文件名做白名单 / 非法字符过滤 | 直接使用用户传入的原始文件名,无过滤 |

| 4 | 权限校验 | 必须校验用户操作权限,禁止越权访问 | 无权限校验,任意用户均可调用文件操作接口 |

5. 从 AI 指令到上线:5 层防御加固方案

5.1 优化 AI 生成指令(源头阻断漏洞)

给 Codex 类工具下发指令时,必须强制添加安全约束,以下为可直接复用的指令模板:

生成 Python Flask 文件下载接口,禁止任何形式的路径遍历风险,必须做路径规范化、固定根目录边界校验、非法字符过滤,严格符合 OWASP 安全编码规范,无任何高危安全漏洞。

5.2 核心修复:路径规范化 + 目录边界锁定

python

运行

# 安全修复版:路径规范化+根目录锁定,彻底杜绝路径遍历

from flask import Flask, request, send_file, abort

import os

app = Flask(__name__)

# 固定业务允许的根目录,绝对路径

BASE_UPLOAD_DIR = os.path.abspath("/data/app/upload/")

@app.route('/file/download')

def download_file():

filename = request.args.get('filename')

if not filename:

abort(400, "文件名不能为空")

# 第一步:拼接路径后做规范化处理,消除../等穿越字符

target_path = os.path.normpath(os.path.join(BASE_UPLOAD_DIR, filename))

# 第二步:核心校验,锁定目录边界,禁止穿越根目录

if not target_path.startswith(BASE_UPLOAD_DIR):

abort(403, "非法文件访问")

return send_file(target_path, as_attachment=True)

if __name__ == '__main__':

app.run()

安全原理:先通过os.path.abspath锁定根目录绝对路径,再通过os.path.normpath规范化用户输入的路径,最终校验目标路径是否在允许的根目录内,从根本上杜绝目录穿越。

5.3 文件名与后缀白名单校验

java

运行

// 安全修复版:白名单校验,限制文件名与后缀

@PostMapping("/file/upload")

public String uploadFile(@RequestParam("file") MultipartFile file) {

String fileName = file.getOriginalFilename();

// 1. 非法字符过滤,禁止路径穿越字符

if (fileName.contains("..") || fileName.contains("/") || fileName.contains("\\")) {

return "文件名包含非法字符";

}

// 2. 后缀白名单校验,仅允许业务需要的文件类型

List<String> ALLOWED_SUFFIX = Arrays.asList("jpg", "png", "pdf", "docx");

String suffix = fileName.substring(fileName.lastIndexOf(".") + 1).toLowerCase();

if (!ALLOWED_SUFFIX.contains(suffix)) {

return "不支持的文件类型";

}

// 3. 重命名文件,避免原始文件名风险,固定目录写入

String newFileName = UUID.randomUUID() + "." + suffix;

File destFile = new File(UPLOAD_DIR, newFileName);

try {

file.transferTo(destFile);

return "上传成功,文件名为:" + newFileName;

} catch (IOException e) {

return "上传失败";

}

}

5.4 输入过滤与编码校验

对用户传入的文件名、路径参数做前置过滤,拦截../、..\、%2e%2e/、%00等路径穿越高危字符,同时校验参数编码格式,避免编码绕过攻击。

5.5 上线前 CI/CD 安全门禁

在项目 CI/CD 流水线中集成路径遍历专项扫描环节,设置硬性规则:存在路径遍历高危漏洞的代码,禁止合并、禁止部署上线,从流程上杜绝漏洞流入生产环境。

6. Codex 路径遍历漏洞全流程防护思维导图

结语

Codex 等 AI 代码工具极大降低了文件操作类功能的开发门槛,但安全责任始终牢牢掌握在开发者手中。路径遍历漏洞作为 OWASP Top10 高频高危漏洞,在 AI 生成代码中的出现率远超传统手写代码,核心原因是模型缺乏对操作系统路径规则、业务安全边界的理解,无法预判潜在的攻击风险。

防范 AI 代码中的路径遍历陷阱,不能依赖工具的自我修正,而应建立规范指令 + 边界锁定 + 白名单校验 + 自动化检测 + 人工评审的完整防护体系。只有将安全校验嵌入 AI 编码的全流程,才能在享受 AI 提效红利的同时,守住业务系统的安全底线。

未来,AI 代码安全将成为开发者的必备基础能力,重视每一行 AI 生成的 IO 操作代码,做好路径安全校验,才是规避 Codex 陷阱的核心之道。

文末互动

你在使用 AI 生成文件操作代码时,遇到过哪些隐蔽的路径遍历风险?欢迎在评论区交流讨论!

更多推荐

已为社区贡献5条内容

已为社区贡献5条内容

所有评论(0)