从你的 AI agent 开始使用 Elastic Security

Elastic推出开源Agent Skills工具包,可将Elastic Security专业知识集成到AI编程助手(如Cursor、Claude Code等)中。该工具提供三大核心功能:1)自动创建Elastic Cloud安全项目;2)生成包含四种攻击场景的模拟安全数据;3)支持警报处理、规则管理和案件追踪等安全操作。通过封装复杂API工作流和安全规范,该工具能帮助开发者快速评估Elastic

作者:来自 Elastic Sneha Sachidananda

从你的 AI agent 开始使用 Elastic Security

Elastic Agent Skills 是开源包,为你的 AI coding agent 提供原生 Elastic 专业知识。如果你已经在使用 Elastic Agent Builder,你会得到与安全数据原生配合的 AI agents。Agent Skills 面向另一端:将相同的 Elastic Security 知识带给你的团队已经在使用的外部 AI 工具,比如 Cursor、Claude Code 或 GitHub Copilot。

如果你使用 AI coding agent 并想评估 Elastic Security,或者你是安全团队希望快速上手 Elastic Security 而无需查阅配置文档,这些技能适合你。今天我们提供的安全技能可以让你从零开始,快速建立完整的 Elastic Security 环境,而无需离开你的集成开发环境 (IDE)。

在开始之前,请注意这是 v0.1.0 版本。同时,查看这份文档了解入门步骤及重要安全注意事项。

步骤 1:创建安全项目

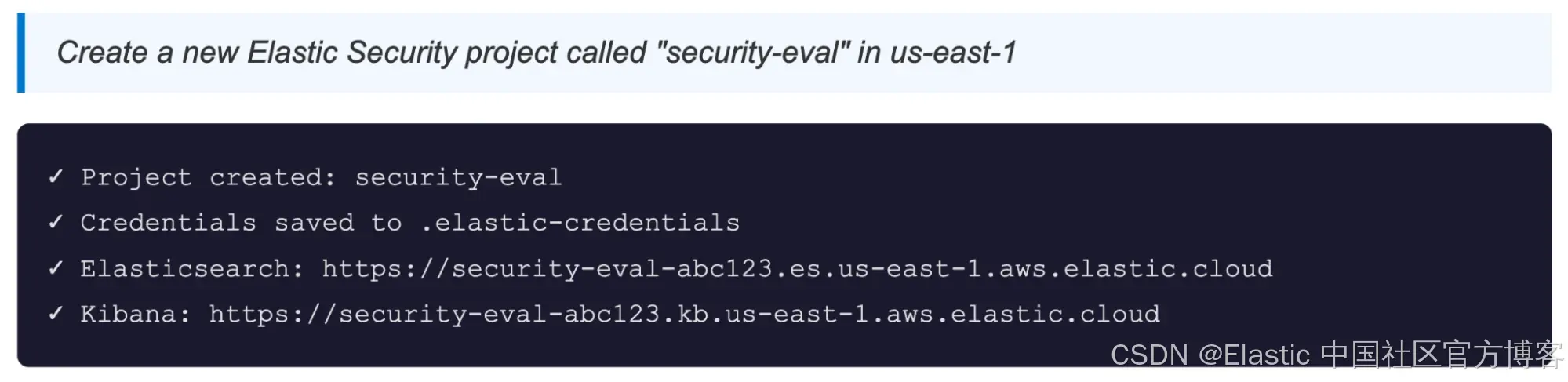

打开你的 AI coding agent 并提示:Create a Security project on Elastic Cloud.。

create-project skill 通过 Elastic Cloud API 配置一个 Elastic Cloud Serverless Security 项目,安全地处理凭证,并返回你的 Elasticsearch 和 Kibana URL。

确认信息显示,在 us‑east‑1 区域创建了一个名为 “security‑eval” 的新 Elastic Security 项目,并保存了凭证及 Elasticsearch 和 Kibana 链接。

Elastic Cloud Serverless 支持 Amazon Web Services (AWS)、Google Cloud Platform (GCP) 和 Azure 的各个区域,因此你可以选择最适合你环境的区域。

一个提示。项目就绪。

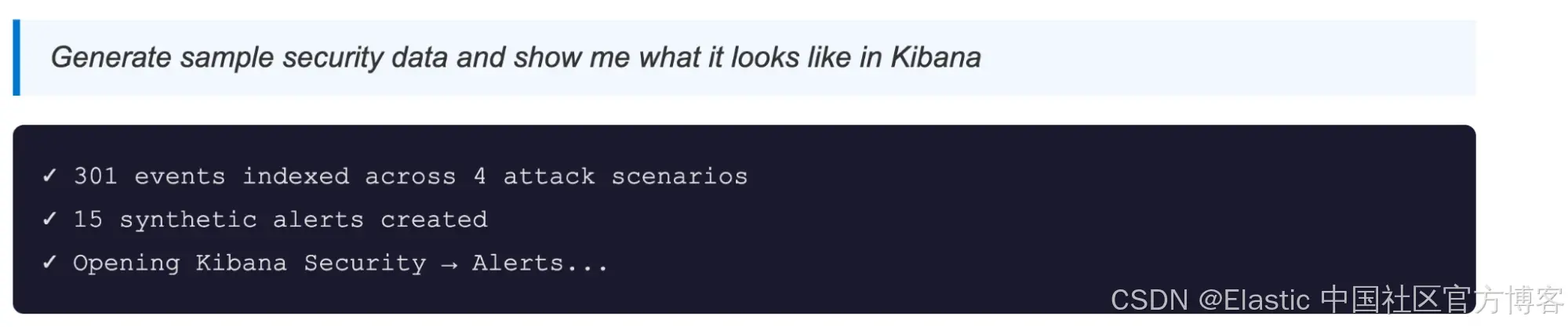

步骤 2:生成示例数据

一个空的 Elastic Security 项目并不直观。没有警报,没有时间线,没有进程树。你需要数据,但在探索之前,你未必想启用真实数据源。

generate-security-sample-data skill 会为你的项目填充真实的、符合 Elastic Common Schema (ECS) 的安全事件和四种攻击场景的合成警报:

-

Windows 勒索软件链:从 Word 宏到 PowerShell 再到勒索软件部署,包含在 Analyzer 视图中显示的完整进程树。

-

凭证访问:LSASS 内存转储和凭证收集。

-

AWS 云权限升级:IAM 策略操作和未经授权的访问密钥创建。

-

Okta 身份攻击:多因素认证 (MFA) 因子停用及可疑认证模式。

这些事件不是随机生成的。每个警报都映射到 MITRE ATT&CK 技术。进程树有正确的实体 ID,因此 Analyzer 会呈现真实的父子关系。Attack Discovery 会捕获关联的威胁叙事。你可以在无需真实环境的情况下体验实时环境。

界面显示生成的示例安全数据,共 301 条已索引事件、15 条合成警报,并提示打开 Kibana Security 警报。

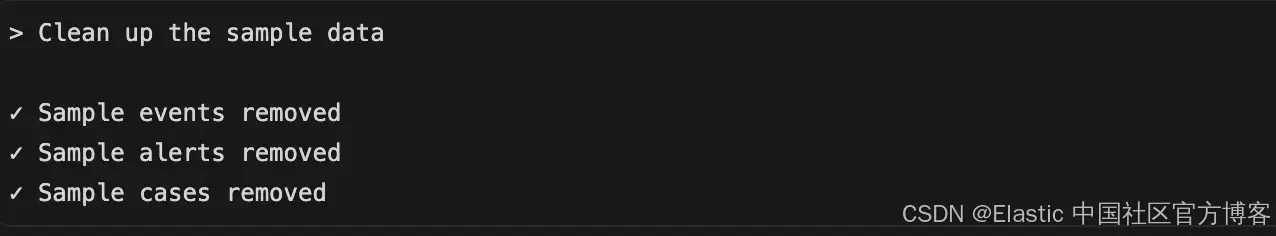

探索完成后,指示你的 AI coding agent 删除示例数据。所有示例事件、警报和案件都会被清理,而不会影响环境中的其他内容。

第 3 步:示例数据之后的下一步

一旦你的环境已填充, 同一个 AI 编码 agent 可以帮助你使用它。 我们还提供警报分流技能(获取并调查警报、分类威胁、确认警报)、检测规则管理技能(查找噪声规则、添加例外、创建新覆盖范围)和案件管理技能(创建并跟踪安全运营中心 [SOC] 案件,并将警报链接到事件)。

为什么使用技能,而不仅仅是文档?

Elastic 的 API 文档是公开的。 你的 AI agent 已经可以阅读它。 那么为什么技能重要?

技能重要,因为文档描述单个端点并编码工作流程。 知道 POST /api/detection_engine/signals/search 存在与知道你需要获取最早未确认警报、查询触发时间五分钟窗口内的进程树及相关警报、在创建新案件前检查现有案件、附加警报及其规则 UUID、然后按顺序在同一主机上确认所有相关警报、并使用正确字段名跨三个不同 API 执行,这之间存在真正差距。

技能还编码了不该做的事:绝不在聊天中显示凭证、创建计费资源前确认、处理 Serverless 特定 API 异常。 这些是将通用 AI agent 转变为真正了解 Elastic 的专家知识。

开始使用

所有技能都是开源的,并支持任何受支持的 AI 编码 agent:

- Cursor

- Claude Code

- GitHub Copilot

- Windsurf

- Cline

- OpenCode

- Gemini CLI

在你的项目工作区打开终端并运行:

npx skills add elastic/agent-skillsCode line: npx skills add elastic/agent-skills.

或者安装特定技能:

npx skills add elastic/agent-skills@cloud-create-project

npx skills add elastic/agent-skills@security-generate-sample-dataCode lines to add specific skills.

在 github.com/elastic/agent-skills 查看完整目录。

原文:https://www.elastic.co/security-labs/agent-skills-elastic-security

更多推荐

已为社区贡献177条内容

已为社区贡献177条内容

所有评论(0)