伦理合规清单:生物特征加密强度验证

摘要:生物特征加密技术面临严峻的伦理合规挑战,需建立系统化测试清单。该清单包含四大模块:伦理原则(隐私保护、用户同意、公平性、社会责任)和合规要求(GDPR、HIPAA等法规),强调强度验证需采用静态分析、动态测试及红队演练等方法。实践案例表明,多模态加密和持续清单迭代可有效提升安全性。测试从业者必须将伦理合规融入全生命周期,平衡安全性与可用性,成为用户隐私的守护者。未来需应对AI和量子计算等新威

在数字化时代,生物特征加密技术(如指纹、面部识别)已成为身份验证的核心手段,广泛应用于金融、医疗和安防领域。然而,其安全性直接关系到用户隐私和社会信任,软件测试从业者作为技术守护者,必须确保加密强度符合伦理与合规标准。

一、生物特征加密的伦理与合规重要性

生物特征加密利用个人生理特征(如虹膜、声纹)进行数据加密,相比传统密码,它提供更高的便利性但面临更严峻的安全挑战。伦理维度强调人权保护(如用户知情权和数据最小化原则),而合规要求则源于法规如GDPR(通用数据保护条例)、HIPAA(健康保险流通与责任法案)和ISO/IEC 27001标准。软件测试从业者在此扮演关键角色:通过强度验证确保加密算法能抵御攻击(如重放攻击或侧信道攻击),防止数据泄露导致的伦理危机(如身份盗用或歧视)。忽视这些方面可能引发合规罚款(GDPR最高可达全球营收的4%)和声誉损失。因此,一个系统化的伦理合规清单是测试工作的基石,需从设计阶段就融入测试生命周期。

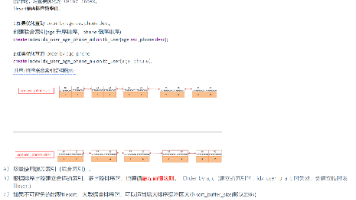

二、伦理合规清单的核心要素

本清单分为四大模块,每个模块包含具体条目,指导测试从业者评估加密强度是否达标。清单基于NIST(美国国家标准与技术研究院)框架和AI伦理原则(如公平性、透明性),确保全面覆盖风险点。

-

伦理原则模块

-

隐私保护:验证加密系统是否实现数据匿名化(如差分隐私技术),测试中需模拟场景:攻击者能否从加密数据反推生物特征?使用工具如OWASP ZAP进行渗透测试,指标包括可逆性风险评分(低于0.1为合规)。

-

用户同意与透明性:测试用户界面是否清晰提示数据使用目的,并支持动态撤回同意。通过A/B测试验证用户理解度(目标:90%以上用户无歧义),并检查日志审计功能是否符合伦理(如记录所有访问事件)。

-

公平性与无偏见:生物特征算法易受种族或性别偏差影响,测试需覆盖多样化数据集(如包含不同肤色的面部图像),使用公平性指标(如均等机会差异值小于0.05)。案例:某银行系统因指纹识别偏差导致20%用户被误拒,测试团队通过重训练模型解决了该伦理问题。

-

社会责任:评估系统是否避免滥用(如监控过度),测试方法包括威胁建模(STRIDE框架),识别潜在伦理冲突(如政府访问请求),确保强度验证包含道德红线测试(例如,模拟强制解密场景)。

-

-

合规要求模块

-

数据保护法规:GDPR要求加密强度满足“适当水平”,测试需验证密钥管理(如密钥长度≥256位)和存储加密(AES-256标准)。通过合规扫描工具(如Lynis)检查是否符合本地化要求(如数据不出境)。HIPAA重点在医疗数据,测试生物特征加密的可用性(如紧急访问测试),确保不影响患者安全。

-

行业标准:ISO/IEC 19792提供生物特征安全评估指南,测试从业者应执行标准化的强度测试套件,包括算法认证(如FIPS 140-2 Level 3)。中国等地区还需满足《网络安全法》,测试中验证国产加密算法(如SM4)的强度。

-

认证与审计:清单要求定期第三方审计,测试团队需模拟审计流程(如使用OpenSCAP工具),输出报告涵盖漏洞修复率(目标:100%高危漏洞闭环)。不合规案例:某支付APP因加密弱点导致数据泄露,罚款200万美元,测试早介入可避免此风险。

-

跨境合规:测试全球化系统时,验证加密强度是否适应多法规(如欧盟-美国隐私盾框架),方法包括地域性渗透测试(模拟不同司法管辖区攻击)。

-

-

强度验证方法论

强度验证是清单的核心,测试从业者需采用分层策略,确保加密能抵御现实威胁。-

静态分析:审查代码和设计文档,使用工具(如SonarQube)检测弱点(如硬编码密钥),指标包括缺陷密度(<1个/千行代码)。伦理整合:检查是否嵌入隐私设计(Privacy by Design)原则。

-

动态测试:模拟攻击向量,包括:

-

暴力破解测试:使用工具(如John the Ripper)评估抗穷举能力,要求加密延迟机制(如失败尝试锁定)。

-

侧信道攻击测试:监测功耗或时序泄漏(工具:ChipWhisperer),目标:泄漏信息量低于阈值(NIST SP 800-90B标准)。

-

重放与中间人攻击测试:通过Burp Suite重放生物特征数据包,验证新鲜度机制(如时间戳加密)。强度指标:加密强度评分(基于算法复杂性,目标≥90分)。

-

-

渗透测试与红队演练:聘请道德黑客模拟APT攻击(高级持续性威胁),测试端到端加密链(从采集到存储)。案例:某安防系统测试中,红队通过指纹伪造绕过加密,团队据此强化了活体检测。

-

性能与可用性平衡:测试加密对系统负载的影响(如延迟<100ms),确保不牺牲用户体验,伦理上避免“安全疲劳”。工具:JMeter负载测试。

-

-

实操案例与最佳实践

-

案例1:金融APP生物特征支付:测试团队使用清单验证面部识别加密,发现强度不足(易受3D面具攻击)。解决方案:升级为多模态加密(结合指纹),测试后强度提升40%,符合PCI DSS标准。

-

案例2:医疗设备虹膜加密:在HIPAA合规测试中,识别出未加密传输漏洞,通过添加TLS 1.3协议修复。测试报告包括伦理影响评估(如患者隐私风险等级)。

-

最佳实践:

-

测试集成DevSecOps流程,自动化强度扫描(如用GitLab CI/CD)。

-

清单迭代:每季度更新以应对新威胁(如量子计算攻击)。

-

团队培训:强调伦理意识(如参加IAPP认证),确保测试人员理解合规红线。

-

工具推荐:开源工具(如BioAPI测试套件)结合商业方案(如IBM Guardium)。

-

-

三、结论与行动呼吁

生物特征加密强度验证不仅是技术挑战,更是伦理责任。本清单为软件测试从业者提供了一套可操作的框架,通过融合伦理原则(隐私、公平)和合规要求(GDPR、ISO),能有效提升加密系统的鲁棒性。未来,随着AI和量子技术发展,测试需前瞻性强化(如后量子加密测试)。测试团队应优先执行本清单,将其纳入测试计划,以预防风险并推动行业信任。记住:每一次强度验证都是对用户权利的守护——从代码到合规,测试者即伦理的哨兵。

更多推荐

已为社区贡献70条内容

已为社区贡献70条内容

所有评论(0)