【一文读懂】OpenClaw系统架构分析:自主人工智能智能体的范式迁移与技术底座分析

OpenClaw 及其核心组件 ClawHub 构建了一个极具前瞻性的自主智能体生态系统。其 Gateway 驱动的多渠道架构为个人自动化提供了坚实的技术支撑,而文本驱动的技能系统和 A2UI 协议则为 AI 的触角延伸铺平了道路。然而,这种权力的下放也带来了严峻的安全治理挑战。目前 OpenClaw 的安全模型仍高度依赖于用户的安全意识以及物理级的隔离(如 Docker)。对于企业用户而言,在将

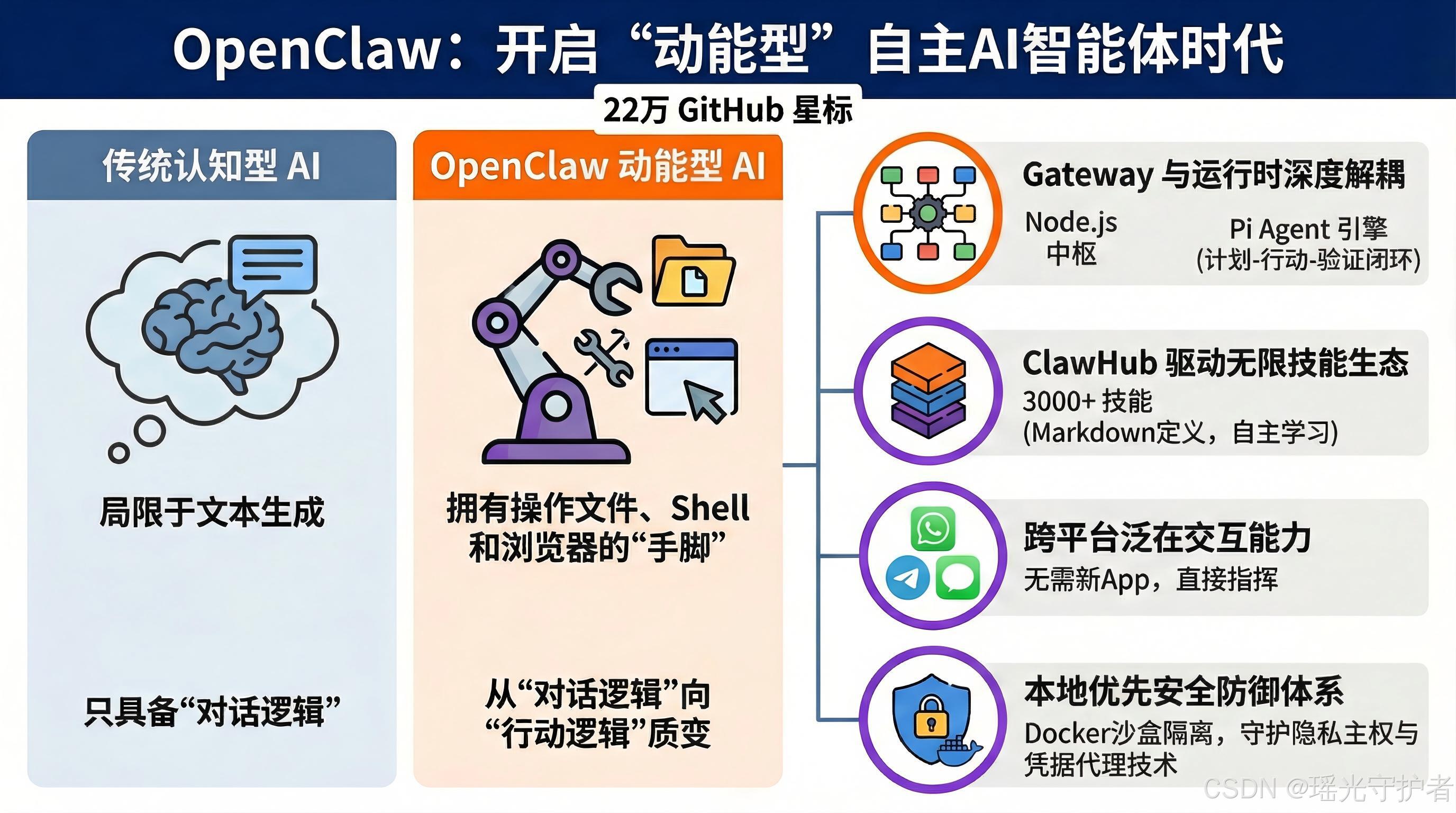

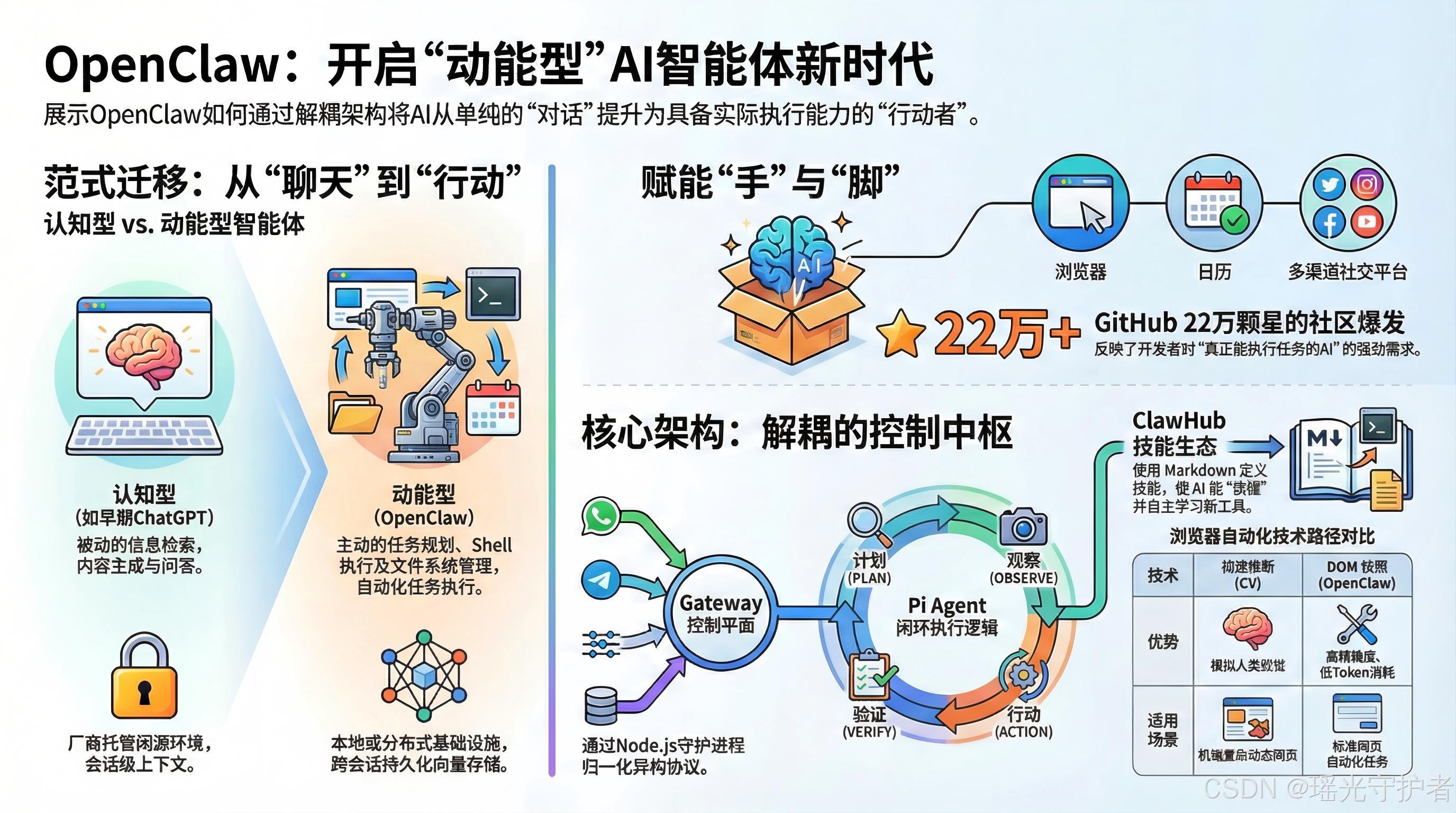

在通用人工智能(AGI)的演进路径中,从单纯的“语言模型”向“自主智能体(Autonomous Agents)”的转型已成为当前技术发展的核心命题。OpenClaw作为一个在开源社区迅速崛起并引发广泛关注的个人AI助理项目,其核心架构设计不仅体现了“本地优先(Local-first)”的隐私主权理念,更通过构建一个高度解耦、动能强劲的控制平面,实现了从对话逻辑向行动逻辑的质变。本研究报告深入解析OpenClaw及其生态系统ClawHub的系统架构、技术细节、安全挑战及未来演进趋势。

1. 时代背景:从认知智能向动能智能的跨越

人工智能的发展在2025年至2026年间经历了一个显著的分水岭。早期的对话式AI如ChatGPT和Claude主要集中在“认知”层面,即处理文本生成、摘要和问答,但受限于封闭的沙盒环境,无法直接对现实世界的数字资产产生持续影响。OpenClaw的诞生标志着“动能型(Kinetic)”智能体的兴起。这类智能体被赋予了“手”和“脚”,能够操作文件系统、执行Shell命令、管理日历、发送邮件以及在多渠道社交平台上进行主动交互。

OpenClaw由奥地利开发者Peter Steinberger于2025年11月创立,经历了从Warelay到Clawdbot,再到Moltbot,最终定名为OpenClaw的演变过程。在极短的时间内,该项目在GitHub上获得了超过22万颗星,其流行程度反映了开发者和高端用户对“能够真正执行任务的AI”的强烈需求。2026年2月,随着创始人加入OpenAI,OpenClaw转向独立开源基金会管理,这一变动进一步巩固了其作为行业标准底座的地位。

| 属性 | 认知型智能体 (Cognitive) | 动能型智能体 (Kinetic - OpenClaw) |

|---|---|---|

| 核心目标 | 信息检索与内容生成 | 任务规划与自动化执行 |

| 运行环境 | 厂商托管的闭源环境 | 本地或分布式基础设施 |

| 交互能力 | 被动响应用户提示 | 主动通知与长期任务监控 |

| 系统访问 | 无本地权限 | 完整的FS、Shell和浏览器控制 |

| 记忆机制 | 会话级上下文 | 跨会话的持久化向量/文件存储 |

2. 核心架构设计:Gateway 控制平面与运行时解耦

OpenClaw的系统架构采用了高度模块化的微服务设计,其核心是被称为“Gateway”的控制平面。这种设计确保了界面、逻辑与执行环境之间的解耦,为多平台接入和自定义扩展提供了基础。

2.1 Gateway:系统的“中枢神经系统”

Gateway是一个基于Node.js(版本22+)构建的长效运行守护进程。它通常绑定在主机的127.0.0.1:18789端口,通过WebSocket协议与外部世界通信。Gateway不仅仅是一个简单的消息转发器,它承担了以下关键职责:

- 协议归一化与通道管理: OpenClaw支持包括WhatsApp、Telegram、Slack、Discord、iMessage在内的十余种通讯渠道。每种渠道使用不同的底层协议,如WhatsApp使用Baileys协议,Telegram使用grammY框架,Discord使用discord.js。Gateway通过适配器模式将这些异构协议转换为统一的内部事件流,使得上层的AI智能体无需感知前端渠道的差异。

- 会话管理与路由: 系统能够根据不同的通道、账户或群组建立隔离的会话(Sessions)。通过Agent Router,不同的请求可以被分发到具有不同模型配置、技能集或安全策略的特定智能体实例中。

- 心跳与主动调度: Gateway内置了一个心跳调度器(Heartbeat Scheduler),允许智能体在没有用户即时输入的情况下被唤醒,执行定时清理、财务报表汇总或环境监控任务。

- 实时UI渲染: 通过对A2UI协议的支持,Gateway能够承载Live Canvas,为智能体提供除文本之外的可视化交互能力。

2.2 Pi Agent 运行时:推理循环与工具执行

Pi Agent是OpenClaw的执行引擎,负责将大型语言模型的推理能力转化为具体的工具调用。Pi运行时的核心是一个闭环执行逻辑:计划(Plan) -> 观察(Observation) -> 行动(Action) -> 验证(Verification)。

为了提升可靠性,Pi运行时引入了“工具流(Tool Streaming)”机制。当智能体决定执行一个复杂任务(如搜索本地文件并总结)时,用户可以在聊天界面实时看到每一个子步骤的日志输出。这种透明度对于建立用户对自主智能体的信任至关重要。目前,Pi运行时存在三种主要执行路径:

- 嵌入式 Pi 运行时: 基于 p-mono 架构,直接集成在 Gateway 中,处理模型推理和流式响应。

- CLI 提供商: 允许调用外部命令行智能体(如 Claude CLI),这些工具拥有独立的会话管理逻辑。

- 子智能体注册表: 支持复杂的智能体层次结构,主智能体可以创建并管理专注于特定领域的子智能体任务。

3. 多渠道集成:构建泛在的交互表面

OpenClaw的一大创新在于其对现有通讯生态系统的深度渗透。它不强迫用户改变习惯去登录一个新的App,而是将AI能力“寄生”在用户已经习惯的社交平台中。

3.1 协议适配器与安全性验证

通过集成多种开源协议栈,OpenClaw实现了真正的跨平台一致性。

| 通讯平台 | 底层技术实现 | 核心特性 |

|---|---|---|

| Baileys 协议 | 支持端到端加密环境下的消息解析 | |

| Telegram | grammY Bot API | 丰富的交互按钮与富媒体支持 |

| Slack | Bolt 框架 | 专为企业协作环境设计的权限模型 |

| Discord | discord.js | 支持大规模社区的交互与自动化管理 |

| iMessage | 专用中间件/BlueBubbles | 实现对 macOS 原生生态的桥接 |

在身份验证方面,OpenClaw采取了保守的“DM配对政策(DM Pairing Policy)”。当一个未知的用户或通道尝试与智能体交互时,系统会要求用户在本地控制台输入特定的配对码,从而防止了在开放社交平台上被恶意机器人或陌生人滥用的风险。

3.2 跨会话的上下文共享与切换

OpenClaw通过统一的会话标识符(Session Key)实现了跨平台的会话流转。用户可以在办公室的CLI终端开始一个代码调试任务,下班途中在手机Telegram上继续跟进进度,而智能体的上下文记忆、已加载的文件和中间变量会通过Gateway保持一致性。这种“Session Handoff”能力是其架构灵活性的集中体现。

4. ClawHub 技能生态:智能体的“器官”库

如果说 LLM 是大脑,那么技能(Skills)就是智能体的器官。OpenClaw 建立了一套名为 ClawHub 的注册表系统,定义了技能的发布、分发与生命周期管理标准。

4.1 SKILL.md 与文本驱动的扩展性

技能在物理上表现为一个包含 SKILL.md 的文件夹。SKILL.md 的独特之处在于它使用 Markdown 结合 YAML 前注来定义能力。这种设计不仅让开发者易于理解,更让 AI 智能体本身能够“阅读”并“理解”新技能的用法,甚至实现自主演进——用户可以命令智能体:“学习这个 API 的文档,并为自己写一个 ClawHub 技能”。

前注中的关键字段定义了运行时的约束条件:

- requires.env: 列出执行该技能所需的 API 密钥或环境变量。

- requires.bins: 定义必须预装在 host 系统中的二进制程序,如 git, ffmpeg 等。

- metadata.openclaw: 包含更细粒度的控制,如操作系统限制(macos/linux/win32)和安装脚本(brew/node/uv)。

4.2 ClawHub 的后端架构与检索逻辑

ClawHub (clawhub.ai) 的技术栈展示了现代 Serverless 架构的优势。其前端基于 TanStack Start 构建,后端利用 Convex 作为数据库与文件存储层,身份验证则无缝对接 GitHub OAuth。

为了解决技能“发现难”的问题,ClawHub 引入了语义化搜索。当用户在 CLI 中运行 clawhub search "管理日历" 时,系统并不只是进行简单的字符串匹配,而是利用 OpenAI 的 text-embedding-3-small 模型将搜索意图与数以千计的技能描述进行向量空间匹配,从而精准返回最相关的结果。

4.3 供应链安全与“代码即信任”

ClawHub 的开放性是一把双刃剑。安全审计发现,部分恶意技能会伪装成实用工具,但在后台通过隐蔽的 Shell 脚本窃取用户的 .ssh 密钥或加密货币钱包配置文件。作为应对,架构中引入了“元数据一致性检查”:如果一个技能的代码中包含网络请求逻辑,但在前注中未声明相关的环境配置或目标 URL,ClawHub 平台会自动将其标记为高风险。此外,所有技能在发布前都会经过 VirusTotal 的自动化扫描。

5. 浏览器自动化与计算机使用能力的实现

OpenClaw 在网页自动化领域的表现使其区别于普通的 RAG(检索增强生成)工具。它实现了对真实浏览器的端到端控制,能够执行诸如订票、填写复杂表格和处理 2FA 验证等任务。

5.1 三层浏览器控制架构

OpenClaw 的浏览器能力并非简单的 HTTP 抓取,其架构分为三个层次:

- 基础设施层: 运行一个独立的 Chromium 实例,通过 Chrome DevTools Protocol (CDP) 进行底层操作。为了防止指纹识别,部分版本集成了 rebrowser-patches 来绕过 Cloudflare 等的反爬检测。

- API 抽象层: Gateway 提供了一套高级别指令,如

open,click,type,wait_for_selector等,这些指令封装了复杂的 Playwright 或 Puppeteer 逻辑。 - 推理决策层: AI 智能体通过获取网页的“Snapshot”来决定下一步动作。

5.2 视觉推断与 DOM 快照的权衡

与 Skyvern 等完全依赖计算机视觉(Computer Vision)识别 UI 元素的方案不同,OpenClaw 优先采用“DOM Snapshot”技术。系统会将复杂的 HTML 树修剪为精简的 JSON 快照,仅保留可交互的元素及其属性,并为每个元素分配一个 ID(如 <button id="12">, <input id="15">)。 这种方法的优势在于:

- 精确性: 避免了视觉模型因分辨率或遮挡导致的识别错误。

- 成本效率: 文本快照消耗的 Token 远少于高清截图。

- 容错性: 即使网页布局发生细微变化,只要 DOM 逻辑一致,自动化脚本仍能正常运行。

对于极端复杂的动态加载网页,OpenClaw 会切换到“交互模式”,在该模式下,智能体可以请求截图并利用多模态模型(如 GPT-4o 或 Claude 3.5 Sonnet)进行视觉辅助决策。

6. A2UI 协议与可视化画布 Canvas

为了突破即时通讯软件文本输出的限制,OpenClaw 引入了 Live Canvas。这不仅仅是一个显示框,而是一套完整的、基于 Google A2UI (Agent-to-User Interface) 协议的交互框架。

6.1 A2UI 的声明式渲染哲学

A2UI 的核心设计哲学是“安全、跨平台且轻量级”。它不传输 HTML/JS 代码(这可能导致严重的客户端攻击),而是传输描述界面的 JSON 消息。 架构中的交互逻辑如下:

- 智能体发出指令:

surfaceUpdate消息包含 UI 的结构(如:在一个 Card 里的 Button)。 - 客户端本地渲染: Web 界面或手机 App 使用原生的 React、Angular 或 Flutter 组件根据蓝图进行绘制。

- 数据绑定与流式更新: 通过

dataModelUpdate消息,智能体可以实时更新界面中的特定数值(如股票价格走势图),而无需刷新整个组件。

6.2 在复杂工作流中的应用

在实际场景中,Canvas 被广泛用于:

- 动态表单: 智能体根据任务需求(如报销申请)动态生成表单,并实时校验用户输入的合法性。

- 数据看板: 汇总多个来源(邮件、日历、GitHub)的数据并呈现可视化图表。

- 调试面板: 允许高级用户实时查看智能体的推理链(Reasoning Chains)和工具调用堆栈。

这种设计确保了 UI 的风格与宿主环境(Host Application)完美契合,同时保持了极高的安全性边界。

7. 安全模型:从沙盒到身份治理

给予智能体全系统访问权限在带来便利的同时,也创造了巨大的攻击表面。OpenClaw 的架构安全经历了从早期的“野蛮生长”到现在的“深度防御”的转变。

7.1 个人助手信任模型与边界

OpenClaw 明确其定位为“个人助手模型”,而非“多租户平台”。其核心安全假设是:一旦某人获得了对运行 Gateway 机器的物理或控制权访问,安全边界就已经失效。因此,它不提供针对恶意多租户的硬性隔离。对于需要多用户共享的情景,官方推荐通过 Docker 容器或不同的操作系统用户来实现信任域的物理隔离。

7.2 技术防御手段:沙盒化与权限代理

为了缓解提示词注入(Prompt Injection)和恶意技能带来的风险,OpenClaw 架构中集成了多层次的防御:

- Docker Sandboxes: 利用 Docker 的微型 VM 隔离技术(Docker Sandboxes),将智能体的运行环境限制在一个极其精简的微环境中。即使智能体被成功劫持,攻击者也只能接触到容器内的伪文件系统,而无法触及宿主机的敏感数据(如 .ssh/id_rsa)。

- 凭据代理 (Credential Proxy): 在 Docker 环境中,API 密钥(如

ANTHROPIC_API_KEY)并不直接暴露给容器进程。系统通过一个透明的后端代理进行鉴权,智能体进程只能看到占位符值,从而从根源上防止了由于模型被注入导致的密钥外泄。 - 能力分级 (Capabilities Scoping): 系统允许通过配置文件对不同智能体进行“去势”。例如,可以配置一个仅具有“日历读取”和“天气查询”能力的受限智能体,彻底剥离其 Shell 执行和文件写入权限。

7.3 “ClawJacked” 漏洞深度解析

2026 年初发现的 “ClawJacked” 漏洞揭示了本地代理类软件的共性弱点。由于浏览器默认允许网页端的 JavaScript 向 localhost 发起 WebSocket 连接,且早期的 OpenClaw Gateway 缺少有效的请求频率限制(Rate Limiting),攻击者可以通过在钓鱼网页中嵌入脚本,通过数千次的快速尝试暴力破解 Gateway 的令牌,进而接管整个 AI 智能体并控制用户的电脑。 目前的修复架构引入了基于来源(Origin)的严格校验,并默认将 Gateway 绑定在 loopback 地址上,强制远程连接必须通过 SSH 隧道或 Tailscale 等虚拟组网工具,大幅缩小了暴露面。

8. 模型 Context Protocol (MCP) 与互操作性

为了避免成为另一个生态孤岛,OpenClaw 积极拥抱了 Anthropic 发起的 MCP 协议,但其实现方式体现了对系统稳定性的深层考量。

8.1 基于 mcporter 的解耦集成

OpenClaw 架构师决定不在核心运行时中直接实现 MCP 解析引擎,而是通过一个名为 mcporter 的桥接工具进行集成。 这种“外挂式”设计的优点在于:

- 热更新: 无需停止主 Gateway 进程即可添加、删除或更新 MCP 服务器。

- 性能隔离: MCP 服务器作为独立进程运行,其崩溃或资源占用不会拖垮智能体主逻辑。

- 配置简化: 避免了在

openclaw.json中直接处理复杂的 MCP 环境配置,所有的 MCP 调用通过标准的 Shell 命令界面(stdio)完成转发。

8.2 应用场景:从智能家居到企业级 AML 审计

通过这种灵活的集成,OpenClaw 可以轻松控制 Home Assistant 设备,或者接入专业级的金融风险管理(AML)MCP,使其在处理复杂的区块链转账审计时,能够实时调取外部的制裁名单和风险信号。

9. 性能分析:上下文堆叠与成本控制

在专家级的分析中,不能忽视自主智能体架构带来的资源开销。

9.1 推理循环中的 Token 消耗

动能型智能体的高昂成本主要源于其“过度消费”机制。

- 提示词膨胀: 为了让智能体随时准备好调用工具,OpenClaw 会在每个推理请求中附带所有已加载技能的定义。当用户安装了 50 个技能时,其系统提示词可能瞬间飙升至 3万个 Token,极大地增加了响应延迟和 API 成本。

- 反思循环: 一个简单的指令(如“找一下我桌面上最新的发票 PDF”)可能涉及:列表文件 -> 过滤 -> 获取详情 -> 总结。这在后台对应 5 到 10 次 LLM 往返调用,每一次都在为上下文计费。

9.2 本地运行时的优化:pi_agent_rust

为了应对上述问题,社区推出的 Rust 移植版实现了内存和执行效率的跨越。通过引入基于能力的上下文(Capability-based context)管理和高效的后台索引刷新(每30秒一次的项目全量扫描),pi_agent_rust 显著降低了长周期会话中的内存溢出概率,并提供了亚毫秒级的热启动体验。

10. 深度洞察:OpenClaw 对软件工程范式的重塑

10.1 智能体作为“元操作系统”

OpenClaw 实际上是在现有的 Windows/macOS/Linux 之上构建了一个逻辑层。在这个层面上,API 密钥替代了传统的系统权限,自然语言替代了 GUI/CLI,这被称为“Agentic Computing”。对于开发者而言,这意味着未来的软件开发将更多地关注如何定义“对智能体友好的接口”,而非仅仅是“对人类友好的界面”。

10.2 分布式智能的雏形

OpenCLAW-P2P 的研究揭示了未来的一种可能:成千上万个本地 OpenClaw 实例通过 Kademlia 网络连接,形成一个分布式的集体智能。这种架构如果得以实现,将彻底改变模型训练和知识传播的方式,使 AI 从中心化的云端巨头手中回归到个体的边缘设备上。

11. 总结:风险与机遇并存的自主未来

OpenClaw 及其核心组件 ClawHub 构建了一个极具前瞻性的自主智能体生态系统。其 Gateway 驱动的多渠道架构为个人自动化提供了坚实的技术支撑,而文本驱动的技能系统和 A2UI 协议则为 AI 的触角延伸铺平了道路。

然而,这种权力的下放也带来了严峻的安全治理挑战。目前 OpenClaw 的安全模型仍高度依赖于用户的安全意识以及物理级的隔离(如 Docker)。对于企业用户而言,在将此类智能体引入生产流程前,必须建立严苛的审计和权限管理体系。

未来的研究方向应集中在:

- 确定性的权限控制: 如何通过密码学手段(而非仅仅是自然语言)确保智能体行为在预定义的范围内。

- 更高效的上下文管理: 引入类似操作系统的“分级加载”机制,仅在需要时加载特定技能的提示词,以降低 Token 成本。

- 边缘端的完全本地化: 随着端侧 NPU 的发展,将 Pi 运行时与轻量级、针对性调优的本地大模型(如 Llama 4/40B)深度结合,实现完全离线的动能操作。

OpenClaw 代表了 AI 2.0 时代的开端——AI 不再仅仅是一个陪你聊天的伙伴,而是一个拥有系统最高权限、随时待命、且在数字世界中具备真实动能的数字分身。这种架构的成熟与完善,将最终决定 AI 助理能否真正走进人类的日常生活,成为不可或缺的生产力工具。

更多推荐

已为社区贡献5条内容

已为社区贡献5条内容

所有评论(0)