用OpenClaw打造AI员工,一个月省几万块!

用OpenClaw打造AI员工,一个月省几万块!

手把手教你一键部署OpenClaw(Clawdbot),2分钟搞定!

前言

现在 AI 助手这阵风刮得挺猛,OpenClaw 这种系统级的智能管家在网上特别扎眼。它不光能翻文件、调命令、改脚本,还能直接钻进企业微信、QQ、钉钉和飞书,简直就是个活生生的“数字员工”。

再说说 httpcat,这玩意儿搞文件传输特别轻便,自带一整套 REST API 和安全认证机制,不管是 AI 助手还是自动化脚本,使唤起文件来既顺手又稳当。

要是把这两者凑到一块儿,能玩出什么新花样?这篇文章就带大家看看,怎么通过那种 AK/SK 签名认证,让 OpenClaw 像使唤自家工具一样操作 httpcat,彻底改变咱们管理文件的方式。

手把手教你一键部署OpenClaw(Clawdbot),2分钟搞定!

一、核心本事一览

OpenClaw 的拿手好戏

| 能力 | 简单说 |

|---|---|

| 🔧 系统权限 | 翻文件、写文档、跑代码、管进程,啥都能干 |

| 💬 聊天软件接入 | 企业微信、QQ、钉钉、飞书,在哪都能跟它聊 |

| 🧠 AI 脑子 | 脑筋转得快,会帮你想主意、拆解任务 |

| 🔌 工具库 | 脚本随便跑,外部接口随便调 |

httpcat 的基本功

| 能力 | 简单说 |

|---|---|

| 📤 传文件 | 有身份验证,传东西心里踏实 |

| 📥 拿文件 | 给个链接就能下,还能设置啥时候失效 |

| 🗄️ 记账本 | 用 SQLite 管数据,轻量又好使 |

| 🌐 协议支持 | 默认支持 MCP,带了 9 种工具 |

| 🔐 安全锁 | 脚本或 AI 调接口时,有防伪签名护航 |

| 🌐 接口全 | 专门给开发者准备了全套管理 API |

| 📊 监控台 | 谁传了多少、下了多少,一眼就能看清 |

手把手教你一键部署OpenClaw(Clawdbot),2分钟搞定!

二、能用在哪些地方

场景 1:智能会议小秘书

想象个事儿:产品经理在群里喊一声:“把刚才开会的录音理成纪要发给我。”

它是怎么干活的:

小王:@OpenClaw,把刚才的会整理下。

办事流程:

1. [httpcat] 翻翻看,找到刚才存的录音文件。

2. [whisper] 把语音转成大白话。

3. [大模型] 提炼重点,写出正经纪要。

4. [httpcat] 把写好的文档传上去。

5. [聊天群] 把下载地址丢给小王。

小王拿到手:

📋 会议纪要整理好啦!

- 来了 5 个人

- 聊了 3 个事儿

- 还有 7 个待办

📎 下载地址在这里:https://your-server/files/meeting_20240115.md

手把手教你一键部署OpenClaw(Clawdbot),2分钟搞定!

场景 2:团队的“活字典”

毛病:文档到处乱扔,找个东西跟大海捞针似的。

解决法子:用 OpenClaw 配合 httpcat 搞个智能知识库。

同事:@OpenClaw,上个月那个竞品分析报告哪去了?

办事流程:

1. [httpcat] 把文件全列出来。

2. [大模型] 看看哪些跟“竞品”沾边。

3. [httpcat] 确认下文件到底在哪。

4. 告诉大家结果。

OpenClaw:找到 3 份可能的文件:

1. 📄 竞品分析_2024Q4.pdf - 去年 12 月 20 号的

2. 📄 竞品对照表.xlsx - 12 月 15 号的

3. 📄 调研报告.docx - 12 月 10 号的

你想看哪一份?我帮你取。

手把手教你一键部署OpenClaw(Clawdbot),2分钟搞定!

场景 3:自动化的“搬运工”

场景:程序员写完代码,自动打包并分发。

开发:@OpenClaw,发布 v1.2.0 版本。

办事流程:

├── 同步代码,切到新版本分支

├── 运行编译,打包成压缩包

├── [httpcat] 把 dist.zip 传上去

├── [httpcat] 拿到下载链接

└── 在群里喊一声

OpenClaw:✅ v1.2.0 搞定了!

- 忙活了 2 分半

- 包有 15.6MB

- 地址:https://your-server/files/app-v1.2.0.zip

- 指纹:a1b2c3d4e5f6...

测试和运维那边我也打过招呼了。

场景 4:私人云盘 + AI 管家

动动嘴皮子就能管文件:

用户:帮我把那堆存了超过一个月的临时文件删了吧。

办事流程:

1. [httpcat] 查查所有文件。

2. 挑出那些 30 天前传的临时垃圾。

3. [httpcat] 申请删掉。

4. [httpcat] 确认清理。

5. 汇报战果。

OpenClaw:🧹 打扫干净了!

- 删了 23 个文件

- 省出 1.2GB 空间

- 还有 156 个文件留着呢

手把手教你一键部署OpenClaw(Clawdbot),2分钟搞定!

场景 5:聪明的美工助理

处理视频和图片:

设计:@OpenClaw,把这些图压一下,宽度全改成 800 像素。

办事流程:

1. [httpcat] 找到那些待处理的图。

2. 全下到本地。

3. [工具] 批量改大小、瘦身。

4. [httpcat] 把处理好的新图传回去。

5. 交差。

OpenClaw:🖼️ 图片弄好了!

- 处理了 15 张

- 本来 45.6MB,现在才 8.2MB

- 打包下载:https://your-server/files/images_800px.zip

场景 6:盯着服务器

OpenClaw 定的闹钟:

- 每小时:去 httpcat 看看大家传了多少东西。

- 每天:查查硬盘还剩多少空地。

- 报错时:赶紧给管理员发个信。

手把手教你一键部署OpenClaw(Clawdbot),2分钟搞定!

三、架构是怎么设计的

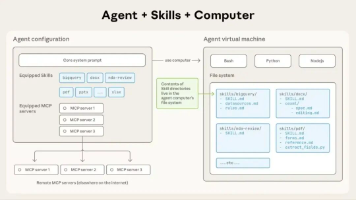

想法一:传统的 MCP 模式

┌─────────────────────────────────────────────────────────────┐

│ 用户聊天层 │

│ ┌──────────┐ ┌──────────┐ ┌──────────┐ ┌──────────┐ │

│ │ 企业微信 │ │ QQ │ │ 钉钉 │ │ 飞书 │ │

│ └────┬─────┘ └────┬─────┘ └────┬─────┘ └────┬─────┘ │

│ └────────────┴────────────┴────────────┘ │

│ │ │

│ ▼ │

├─────────────────────────────────────────────────────────────┤

│ OpenClaw 聪明层 │

│ ┌─────────────────────────────────────────────────────┐ │

│ │ • 听懂人话 • 计划怎么干活 │ │

│ │ • 调 MCP 接口 • 汇总告诉用户 │ │

│ └─────────────────────────────────────────────────────┘ │

│ │ │

│ MCP 协议 │

│ │ │

│ ▼ │

├─────────────────────────────────────────────────────────────┤

│ httpcat 仓库层 │

│ ┌─────────────────────────────────────────────────────┐ │

│ │ • 存东西 • 验身份 │ │

│ │ • 翻目录 • 盯着空间 │ │

│ └─────────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────────────┘

MCP 最给力的地方就是它能把不同东西分开处理——httpcat 只要把接口留好,管你是用什么客户端,直接连上来就能用。

不过实际折腾的时候发现:

OpenClaw 现在对 MCP 还没到那种“原生”支持的地步。它更喜欢用自己那套“工具+技能”的体系。

但这不代表 MCP 没法玩了,通常有两条路:

- 反过来玩:把 OpenClaw 的能力做成 MCP 接口给别人用。

- 当外挂用:在 OpenClaw 里写段代码,通过 HTTP 去调那些 MCP 服务。

虽然 MCP 是大趋势,但由于 OpenClaw 还没完全跟上,我们目前推荐先用 AK/SK 签名认证 的法子。

想法二:OpenClaw 配合 AK/SK 认证和 httpcat 联动

┌─────────────────────────────────────────────────────────────┐

│ 用户聊天层 │

│ ┌──────────┐ ┌──────────┐ ┌──────────┐ ┌──────────┐ │

│ │ 企业微信 │ │ QQ │ │ 钉钉 │ │ 飞书 │ │

│ └────┬─────┘ └────┬─────┘ └────┬─────┘ └────┬─────┘ │

│ └────────────┴────────────┴────────────┘ │

│ │ │

│ ▼ │

├─────────────────────────────────────────────────────────────┤

│ OpenClaw 聪明层 │

│ ┌─────────────────────────────────────────────────────┐ │

│ │ • 懂需求 • 拆任务 │ │

│ │ • 跑脚本 • 记上下文 │ │

│ └─────────────────────────────────────────────────────┘ │

│ │ │

│ AK/SK 认证的 REST API │

│ │ │

│ ▼ │

├─────────────────────────────────────────────────────────────┤

│ httpcat 仓库层 │

│ ┌─────────────────────────────────────────────────────┐ │

│ │ • 文件管理 • 安全验签 │ │

│ │ • 数据索引 • 统计监控 │ │

│ └─────────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────────────┘

想法三:加了 Nginx 反向代理的最终版

┌──────────┐

│ 浏览器 │

│ (Web 界面)│

└────┬─────┘

│ HTTPS

▼

┌─────────────────────────────────────────────────────────────┐

│ Nginx 挡箭牌层 (:443) │

│ • 加密通信 • 伪装来源绕开检查 │

│ • 安全防线:外人想进来必须过这一关 │

└──────────┬─────────────────────────────────┬────────────────┘

│ 转发流量 │

│ http://127.0.0.1:18789 │

▼ │

┌──────────────────────────────┐ │

│ 聊天接口(消息回调) │ │

│ ┌────────┐┌────┐┌────┐┌────┐│ │

│ │企业微信││ QQ ││钉钉││飞书││ │

│ └───┬────┘└──┬─┘└──┬─┘└──┬─┘│ │

│ └────────┴─────┴─────┘ │ │

│ 各种云端服务器发的消息 │ │

│ 通过 443 端口钻进来 │ │

└──────────┬───────────────────┘ │

│ 消息转发 │

▼ ▼

┌─────────────────────────────────────────────────────────────┐

│ OpenClaw 中枢 (:18789 藏在本地) │

│ ┌─────────────────────────────────────────────────────┐ │

│ │ • 分析意图 • 调用脚本 │ │

│ │ • 收发消息 • 汇总反馈 │ │

│ └─────────────────────────────────────────────────────┘ │

│ │ │

│ AK/SK 认证的 API 往来 │

│ │ │

│ ▼ │

├─────────────────────────────────────────────────────────────┤

│ httpcat 仓库 (:8888) │

│ ┌─────────────────────────────────────────────────────┐ │

│ │ • 存取文件 • 验签安全 │ │

│ │ • MCP 服务 • 硬盘管家 │ │

│ └─────────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────────────┘

端口是怎么用的:

:443 — 唯一的对外大门,安全又正规

:18789 — OpenClaw 的心脏,不对外露面

:18790 — 多设备联动的通道,平时不怎么管

:8888 — httpcat 自己的地盘

手把手教你一键部署OpenClaw(Clawdbot),2分钟搞定!

四、动手部署(用腾讯云轻量服务器)

这儿有两个路子:

路子 A:给懒人准备的,点点鼠标几分钟搞定;

路子 B:给爱折腾的人准备的,更灵活。

5.0 准备工作

- 搞台腾讯云轻量服务器(2核4G的就行)

- 确服务器里装了 Docker

- 准备好 AI 的 API Key(像 DeepSeek、OpenAI 之类的)

5.1 把 httpcat 支起来

推荐用二进制加 systemd 的方式,省资源又稳。

快速安装

直接跑 httpcat 的安装脚本,它会自己把东西放好并注册成服务。

配置安全钥匙

改一下 /opt/httpcat/conf/svr.yml,把这些关键项填好:

server:

http:

port: 8888

auth:

enable: false # 网页登录随便你开不开

open_api_enable: true # 这个必须开,为了 AK/SK 认证

aksk:

your-access-key: your-secret-key # 随便设一对钥匙

file:

upload_enable: true

enable_upload_token: true

app_key: "httpcat" # 传东西的身份

app_secret: "httpcat_app_secret"

enable_sqlite: true

sqlite_db_path: "./data/httpcat_sqlite.db"

改完记得重启下:

systemctl restart httpcat

打开 http://服务器公网IP:8888 就能看到界面了。

别忘了在云服务器后台把 8888 端口放行。

5.2 把 OpenClaw 跑起来

路子 A:云端一键搞定(最省心)

腾讯云有现成的模版,环境都给你配好了:

- 搜腾讯云的 OpenClaw 专题页,点“立即部署”。

- 选好配置,把你的 AI 密钥填进去。

- 等几分钟。

- 在详情页把 18789 端口打开。

- 点开网页,用自动生成的 Token 登录就行。

路子 B:自己用 Docker 撸(更自由)

第一步,先把文件夹建好:

mkdir -p ~/openclaw-docker && cd ~/openclaw-docker

第二步,写个配置文件存钥匙:

# 随手编个 Token

GATEWAY_TOKEN=$(openssl rand -hex 16)

cat > .env << EOF

# 选中文社区版镜像

OPENCLAW_IMAGE=jiulingyun803/openclaw-cn:latest

# 存数据的地方

OPENCLAW_CONFIG_DIR=./data/.openclaw

OPENCLAW_WORKSPACE_DIR=./data/clawd

# 端口和 Token

OPENCLAW_GATEWAY_PORT=18789

OPENCLAW_BRIDGE_PORT=18790

OPENCLAW_GATEWAY_TOKEN=$GATEWAY_TOKEN

EOF

echo "你的登录 Token: $GATEWAY_TOKEN (别弄丢了)"

第三步,写 docker-compose.yml 脚本:

services:

openclaw-gateway:

image: ${OPENCLAW_IMAGE:-jiulingyun803/openclaw-cn:latest}

user: node:node

environment:

HOME: /home/node

TERM: xterm-256color

OPENCLAW_GATEWAY_TOKEN: ${OPENCLAW_GATEWAY_TOKEN}

volumes:

- ${OPENCLAW_CONFIG_DIR:-./data/.openclaw}:/home/node/.openclaw

- ${OPENCLAW_WORKSPACE_DIR:-./data/clawd}:/home/node/clawd

ports:

- "${OPENCLAW_GATEWAY_PORT:-18789}:18789"

- "${OPENCLAW_BRIDGE_PORT:-18790}:18790"

init: true

restart: unless-stopped

command:

[

"node", "dist/index.js", "gateway",

"--bind", "lan",

"--port", "18789",

"--allow-unconfigured"

]

openclaw-cli:

image: ${OPENCLAW_IMAGE:-jiulingyun803/openclaw-cn:latest}

user: node:node

environment:

HOME: /home/node

TERM: xterm-256color

BROWSER: echo

volumes:

- ${OPENCLAW_CONFIG_DIR:-./data/.openclaw}:/home/node/.openclaw

- ${OPENCLAW_WORKSPACE_DIR:-./data/clawd}:/home/node/clawd

stdin_open: true

tty: true

init: true

entrypoint: ["node", "dist/index.js"]

注意点:那个

--allow-unconfigured很有用,先让它跑起来,待会再慢慢配 AI。要是没这句,它可能会报错死循环。

权限提醒:这一步最容易出岔子。要是文件权限没改,容器就会喊“没权限写东西”,结果就是网页打不开或者显示离线。

第五步,拉取并启动:

docker compose pull

docker compose up -d openclaw-gateway

# 盯一下日志,看正常没

docker compose logs -f openclaw-gateway

看到 “listening on ws://0.0.0.0:18789” 就算成了。

第六步,开防火墙:

| 端口 | 用来干嘛 | 要不要对外 |

|---|---|---|

| 443 | 安全访问的大门 | ✅ 开 |

| 8888 | 调 httpcat 用的 | ✅ 开 |

| 80 | 备用网页 | ✅ 开 |

| 18789 | 本地中枢 | ❌ 关(走 Nginx 转发) |

| 第七步,教 AI 怎么干活: | ||

| 办法 1:进网页配(推荐) |

- 浏览器开

http://你的IP:18789。 - 用刚才存的 Token 进系统。

- 找设置里的 AI Provider,把 API Key 填进去存好。

办法 2:用命令配

docker compose run --rm openclaw-cli onboard

跟着提示走就行,配完记得重启下:

docker compose restart openclaw-gateway

第八步,加个 HTTPS 的外壳:

由于浏览器和各种安全限制,直接用公网 IP 访问会报错。咱们弄个 Nginx 帮咱们转发一下,顺便伪装下来源。

# 弄个自签名证书凑合用

mkdir -p /etc/nginx/ssl

openssl req -x509 -nodes -days 3650 -newkey rsa:2048 \

-keyout /etc/nginx/ssl/openclaw.key \

-out /etc/nginx/ssl/openclaw.crt \

-subj '/CN=你的IP/O=OpenClaw/C=CN'

# 配一下 Nginx

cat > /etc/nginx/sites-available/openclaw << 'NGINX'

server {

listen 443 ssl;

server_name _;

ssl_certificate /etc/nginx/ssl/openclaw.crt;

ssl_certificate_key /etc/nginx/ssl/openclaw.key;

location / {

proxy_pass http://127.0.0.1:18789;

proxy_http_version 1.1;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection "upgrade";

proxy_set_header Host $host;

# 把来源改成 localhost,哄哄那些检查机制

proxy_set_header Origin "https://localhost";

proxy_read_timeout 86400;

}

}

NGINX

# 启用它

ln -sf /etc/nginx/sites-available/openclaw /etc/nginx/sites-enabled/openclaw

systemctl restart nginx

第九步,正式访问:

用 HTTPS 打开你的公网 IP。看到警告点“继续前往”就行,登录进 Dashboard 看到是绿色的“在线”就大功告成了。

手把手教你一键部署OpenClaw(Clawdbot),2分钟搞定!

5.3 让 OpenClaw 能使唤 httpcat

这是全篇的灵魂——把两个工具连通。

为什么不用 MCP? 因为它还没完全熟透。用 AK/SK 签名跑脚本,现在最稳。

动作 1:确保 httpcat 的门开着

检查 conf/svr.yml 里的 open_api_enable 是不是 true。

动作 2:塞个签名脚本进去

在 OpenClaw 的地盘(~/openclaw-docker/data/clawd/)里弄个 httpcat-api.sh。这个脚本会帮咱们算签名、发请求。记得给它执行权限:

chmod +x ~/openclaw-docker/data/clawd/httpcat-api.sh

chown 1000:1000 ~/openclaw-docker/data/clawd/httpcat-api.sh

这个脚本就相当于一个小翻译官,帮 OpenClaw 跟 httpcat 沟通。

动作 3:试一试

# 看看目录里有啥

docker compose exec -T openclaw-gateway bash -c './httpcat-api.sh GET /api/v1/file/listFiles "dir=/"'

# 传个文件试试

docker compose exec -T openclaw-gateway bash -c 'echo "hello" > /tmp/test.txt && ./httpcat-api.sh UPLOAD /tmp/test.txt'

只要看到回传的是 {"errorCode":0,...} 就说明连上了。

5.4 最终检查

查 httpcat

systemctl status httpcat

curl http://localhost:8888/api/v1/conf/getVersion

查 OpenClaw

看容器有没有老老实实呆着:docker compose ps。

试联动

在网页聊天框里喊一句:“执行 ./httpcat-api.sh GET /api/v1/file/listFiles ‘dir=/’,看看 httpcat 里存了啥。”

要是它乖乖把 JSON 结果甩给你,那就真的成了!

比如我试着让它去网上下几张图传给 httpcat,它利索地就办完了。

五、进阶:搞定企业微信联动

我们在 OpenClaw 的地盘里弄好脚本后,还得教 AI 怎么用它。

这些说明都写在 TOOLS.md 或者 SKILL.md 里,这样 AI 每次说话前都会先看看这些锦囊妙计。

教 AI 使唤 httpcat

创建一个技能文件夹:

mkdir -p ./data/.openclaw/skills/httpcat-manager

写个 SKILL.md 给它:

---

name: httpcat-manager

description: 用 AK/SK 认证管文件

---

# 怎么用

用户想查、传、删、下 httpcat 的文件时,就调工作区里的 httpcat-api.sh 脚本。

改完权限记得重启容器。

特别叮嘱:

- 权限千万别弄错:容器里的用户叫

node,外面文件的权限得跟它对上。 - 描述要写清楚:AI 会仔细读你的说明,写得越像人话,它干活就越准。

- 改代码要重启:改了里面的逻辑,别忘了让容器重新上线。

弄好企业微信

手把手教你一键部署OpenClaw(Clawdbot),2分钟搞定!

企业微信这边主要是走一个回调模式。

你需要装个企业微信的插件包。然后在 OpenClaw 的配置里填好企业微信给你的那些信息。

通俗点说:

你在群里发个信 -> 腾讯服务器收到 -> 转发给你的 Nginx -> Nginx 传给 OpenClaw -> OpenClaw 想好怎么回 -> 直接推给企业微信服务器 -> 你收到回复。

这整个过程咱们都藏在 443 端口后面,外面看就是个正经的 HTTPS 网站。

六、最后聊两句

这篇文章其实就是 OpenClaw 和 httpcat 联手搞出来的成果。

把这两个东西凑在一起,不仅仅是多了一堆功能,更像是请了个懂技术的管家:

- 你:动嘴下指令就行。

- OpenClaw:动脑子想怎么执行。

- httpcat:稳稳当地存取东西。

这种“聊天软件+智能脑子+稳健仓库”的组合,把管理文件从“手动搬砖”变成了“发号施令”,这才是未来该有的样子。

更多推荐

已为社区贡献4条内容

已为社区贡献4条内容

所有评论(0)