2026网络安全趋势洞察与进阶学习路线:AI攻防时代的破局指南

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

2026网络安全趋势洞察与进阶学习路线:AI攻防时代的破局指南

2026年作为“十五五”规划开局之年,数字化转型迈入纵深阶段,AI大模型、云原生技术与实体经济深度融合,同时地缘政治博弈加剧,网络安全边界持续消融。攻防对抗全面进入“AI赋能”新阶段,合规监管从形式化走向实效化,行业对人才的能力要求也随之迭代升级。

本文将先深度拆解2026年网络安全六大核心趋势,再结合趋势设计四阶段递进式学习路线,帮助不同基础的从业者精准把握行业方向,构建适配新时代需求的安全能力体系,在人才缺口与技术变革中抢占先机。

一、2026网络安全六大核心趋势:攻防格局迎来重构

趋势一:AI攻防双向赋能,对抗进入自动化、隐蔽化阶段

AI技术已成为攻防双方的核心“武器”,彻底改变传统攻防模式。攻击侧,LLM驱动的钓鱼邮件、AI生成变异Payload、自动化零日漏洞挖掘工具广泛应用,使攻击门槛大幅降低,APT组织借助AI优化战术,实现攻击链全流程自动化部署,攻击隐蔽性与破坏力倍增。防御侧,AI辅助威胁狩猎、智能日志分析、对抗性样本检测技术快速落地,安全运营效率显著提升,例如AI驱动的EDR工具可将恶意代码识别时效缩短至分钟级。

值得关注的是,AI自身安全风险凸显,模型投毒、数据泄露、Agent劫持等新型漏洞频发,成为2026年企业安全防护的新增重点。

趋势二:合规监管进入实效期,结果导向与刚性约束强化

2026年新修订《网络安全法》正式施行,关键信息基础设施安全违规最高罚款提升至一千万元,同时首次嵌入AI安全框架,明确AI安全风险监测评估的刚性要求。监管逻辑从“清单式合规”转向“结果式监管”,公安部将通过漏洞探测、渗透测试等技术实测手段开展监督检查,而非仅核查制度与设备配置。

行业层面,金融、能源、汽车等领域合规要求持续细化,数据分级分类管理、密码安全强制合规成为标配,倒逼企业从被动合规转向主动构建可验证的安全防护体系。

趋势三:云原生安全风险爆发,容器逃逸与供应链攻击成重灾区

随着企业全面上云与K8s规模化部署,云原生环境的安全漏洞持续暴露,CVE-2025系列容器逃逸漏洞、K8s API未授权访问等风险频发,成为攻击者突破内网的重要路径。同时,云原生供应链攻击呈现产业化趋势,恶意镜像、第三方插件被植入后门,攻击范围快速扩散至整个云生态。

2026年,云安全防护将从单一配置加固转向“镜像安全+运行时防护+供应链审计”的全生命周期防护体系。

趋势四:信创与量子安全加速落地,技术替代催生新防护需求

信创产业进入规模化替代阶段,芯片、操作系统、数据库等核心组件的国产化替代率持续提升,但不同厂商产品的兼容性、安全性差异较大,适配过程中暴露出大量配置漏洞与逻辑缺陷。同时,量子计算技术逐步走向实用化,传统RSA加密算法面临被破解风险,量子密钥分发(QKD)、后量子密码(PQC)成为安全领域的研发热点。

政企机构需同步推进信创环境安全加固与量子安全技术储备,构建适配国产化体系的安全防护方案。

趋势五:认知域攻击升级,DeepFake与数字孪生诈骗频发

AI技术的成熟使DeepFake诈骗、数字孪生场景攻击成本大幅降低,攻击者通过生成仿真音视频、构建虚拟业务场景,实施精准化BEC诈骗、舆情操控等攻击,目标从个人延伸至企业核心决策层与关键基础设施运维团队。此类攻击突破传统技术防御边界,更依赖人员安全意识与多维度身份核验机制防范。

趋势六:安全人才供需失衡加剧,人机协同能力成核心竞争力

国内网络安全市场规模将突破2000亿元,但高校年培养量仅3万人,初级工程师投递比15:1,远低于开发岗的40:1,入门易但进阶难。企业招聘需求发生显著变化,56.5%的岗位将“AI攻防能力”列为核心要求,传统漏洞测试岗占比降至30%,能熟练运用AI工具辅助攻防、兼具实战经验与合规认知的复合型人才稀缺。

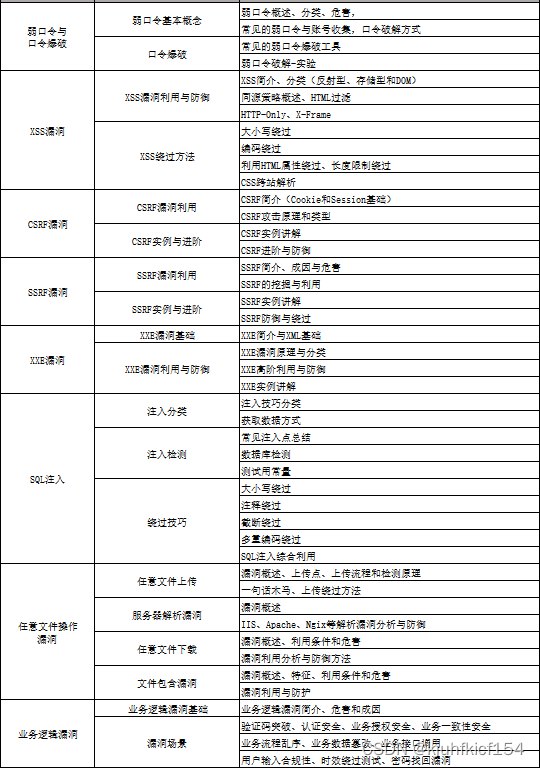

二、2026适配趋势的四阶段学习路线:从入门到进阶

结合2026年技术趋势与企业需求,设计“基础筑基-核心攻坚-实战进阶-方向深耕”四阶段学习路线,兼顾通用性与针对性,帮助从业者快速构建适配新时代的安全能力。

阶段一:基础筑基期(1-2个月)—— 搭建底层能力,适配趋势底座

核心目标:掌握网络安全底层逻辑与工具基础,理解AI、云原生等新技术的安全底层原理,能独立搭建测试环境。

必学内容与实战任务

-

操作系统与网络基础:精通Linux核心命令(ls/cd/grep/netstat)、权限管理(chmod/chown),搭建Kali虚拟机;深入理解TCP/IP协议、HTTPS握手流程,用Wireshark抓包分析B站HTTPS请求,定位Authorization字段与响应头。

-

编程与工具入门:掌握Python基础语法、正则表达式,编写简单端口扫描脚本;用Docker部署DVWA 2025增强版(含AI漏洞模块),熟悉容器基础操作与靶场搭建。

-

趋势基础认知:了解AI大模型基本原理、云原生核心组件(Docker/K8s)概念,阅读《AI安全入门》《云原生安全基础》,建立技术趋势认知。

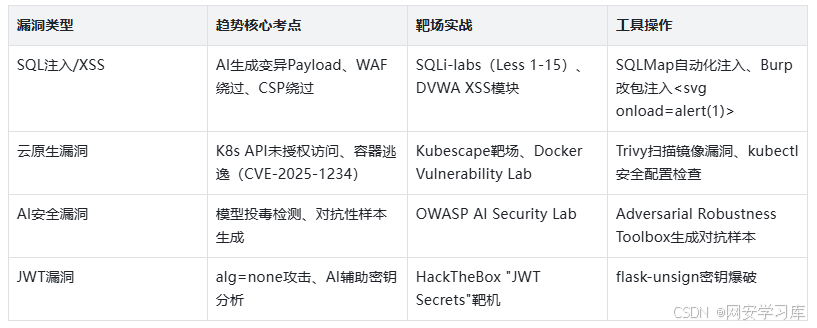

高频漏洞拆解与实战清单

产出物要求

完成至少5类漏洞复现报告,包含漏洞位置、利用步骤、修复建议(附代码示例);整理AI工具辅助攻防手册,明确ChatGPT生成脚本的校验方法。

阶段三:实战进阶期(4-6个月)—— 贴合业务场景,提升综合能力

核心目标:结合2026年合规与业务趋势,完成全流程渗透测试与应急响应实战,具备AI辅助攻防与云环境安全运营能力。

必学内容

-

全流程实战:掌握渗透测试全流程(情报收集-漏洞挖掘-权限提升-报告撰写),重点练习内网横向移动与云环境渗透;参与护网杯历年真题、Hack The Box靶机实战,积累真实场景经验。

-

应急响应与合规:学习应急响应流程,重点处置AI驱动的钓鱼攻击、勒索软件感染场景;研读新修订《网络安全法》、等保2.0、PCI-DSS合规要求,掌握结果导向的合规落地方法。

-

AI与安全运营:学习AI驱动的威胁狩猎平台使用,用ELK/Splunk分析安全日志,结合AI工具提升异常行为识别效率;掌握云安全运营核心,包括云WAF配置、安全组优化、镜像仓库审计。

阶段四:方向深耕期(长期)—— 聚焦细分领域,打造核心竞争力

核心目标:结合2026年趋势选择细分方向深耕,考取高含金量认证,形成差异化竞争力,适配中高级岗位需求。

四大细分方向深耕重点

-

AI安全方向:深耕大模型安全、对抗性样本防御、AI生成恶意代码识别,学习TensorFlow/PyTorch框架,考取AI安全专项认证;适配企业AI安全合规与攻防需求。

-

云原生安全方向:专注K8s安全策略、容器运行时防护、云供应链安全,掌握Istio服务网格安全配置,考取阿里云ACP云安全、CISAW-云安全认证。

-

合规与安全运营方向:深入研究行业合规细则,搭建结果导向的安全运营体系,掌握安全量化管理方法,考取CISP、CISSP认证,适配政企机构合规运营需求。

-

应急响应与威胁情报方向:深耕AI驱动的威胁溯源、恶意代码分析、内存取证,参与真实应急响应项目,积累APT攻击处置经验,考取CISP-PTE认证。

三、2026年学习避坑指南与能力提升建议

-

拒绝“工具依赖”,深耕原理本质:AI与自动化工具大幅提升效率,但需理解工具底层逻辑(如SQLMap注入原理、AI样本检测算法),避免成为“只会点按钮的工具人”,这是应对新型漏洞的核心前提。

-

认证与实战绑定,拒绝“纯证书内卷”:85%企业看重“认证+实战”组合,纯证书持有者通过率仅23%。建议考取认证前积累实战经验(如提交SRC漏洞报告、参与开源安全项目),提升简历含金量。

-

持续跟踪趋势,保持学习敏锐度:每天花30分钟浏览FreeBuf、安全客、CNNVD漏洞平台,关注AI安全、量子安全等前沿动态;定期参加DEF CON、Black Hat会议,对接行业最新技术。

-

坚守法律底线,规范实战行为:所有测试必须获得书面授权,禁止未经授权的渗透测试与漏洞利用;严格保护实战中获取的敏感数据,遵守《网络安全法》《数据安全法》。

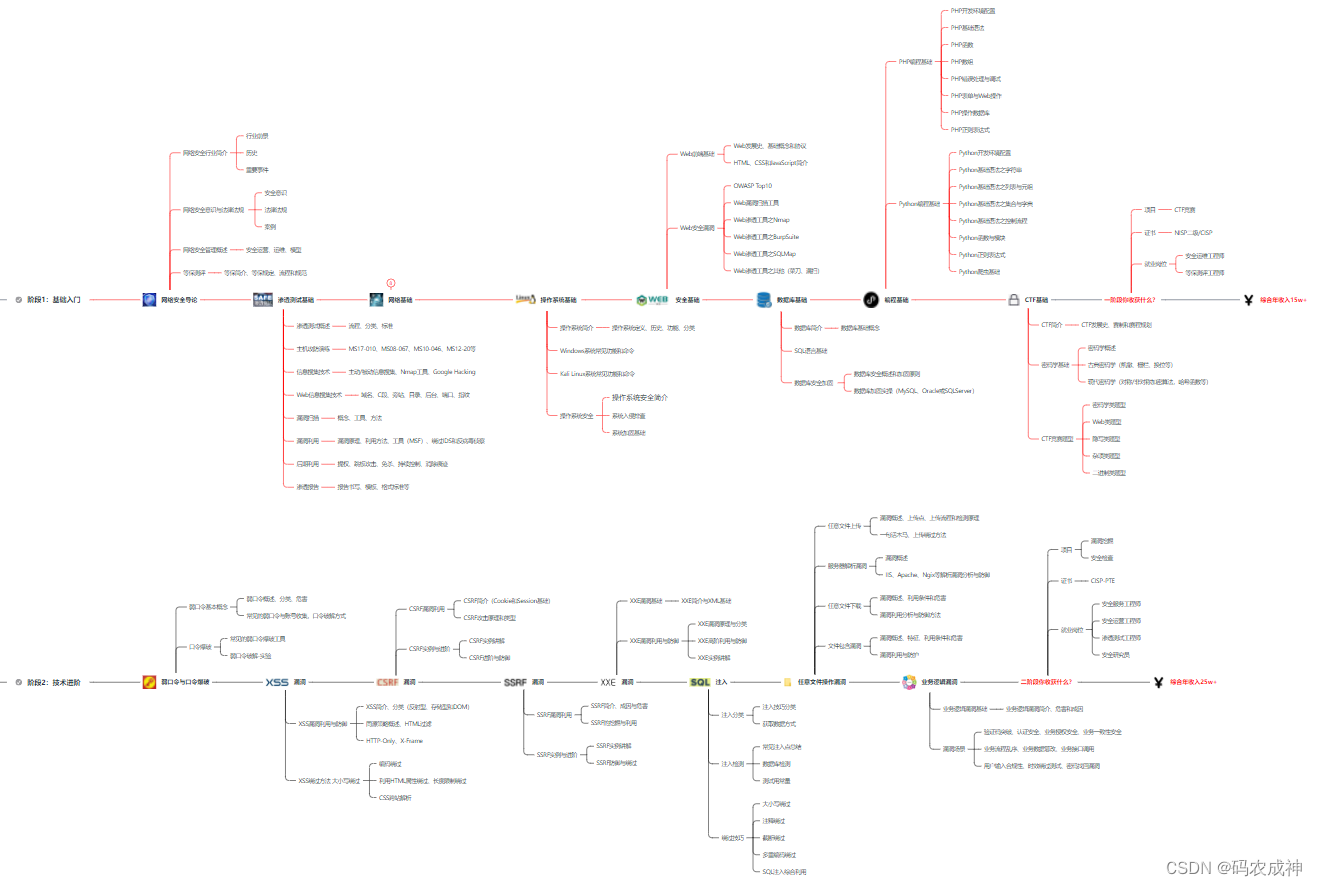

网络安全学习路线&学习资源

网络安全的知识多而杂,怎么科学合理安排?

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

初级网工

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

零基础入门,建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习; 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime; ·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完; ·用Python编写漏洞的exp,然后写一个简单的网络爬虫; ·PHP基本语法学习并书写一个简单的博客系统; 熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选); ·了解Bootstrap的布局或者CSS。

8、超级网工

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,贴一个大概的路线。感兴趣的童鞋可以研究一下,不懂得地方可以【点这里】加我耗油,跟我学习交流一下。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,可以【点这里】加我耗油发给你,大家也可以一起学习交流一下。

一些我自己买的、其他平台白嫖不到的视频教程:

需要的话可以扫描下方卡片加我耗油发给你(都是无偿分享的),大家也可以一起学习交流一下。

网络安全学习路线&学习资源

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失!!!

更多推荐

已为社区贡献62条内容

已为社区贡献62条内容

所有评论(0)