攻防世界——misc——选手投递(SimpleDocument,Beautifullmage,你看我还有机会吗?然后还讲了用010修改图片高度和宽度的问题)

本文总结了三个CTF题目解题过程。题目一通过010编辑器发现隐藏信息,使用kali分离文件后在文档中搜索获得flag。题目二在图片数据中发现base64编码,解密后获得答案。题目三处理伪加密图片,修改高度参数后发现隐藏文件,结合修复后的提示信息破解压缩包密码,最终通过brainfuck和摩斯密码解密获得flag。文章还详细介绍了使用010编辑器修改图片高度和宽度的方法,包括十进制与十六进制转换及大

题目一.SimpleDocument

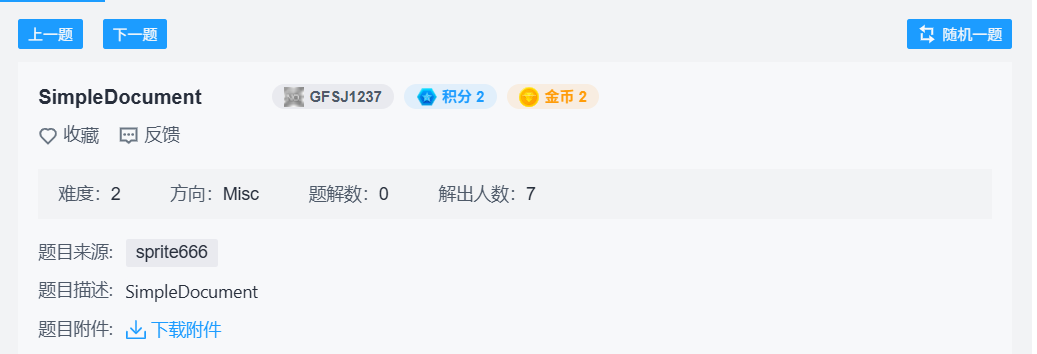

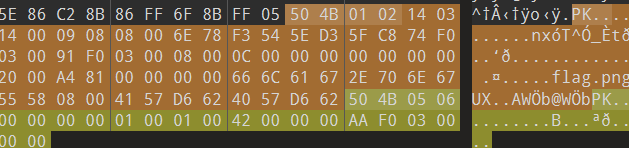

1.下载附件为一张图片,放到stegsolve里面好像没有什么发现,然后查看数据好像也没有什么发现,所以我们再把它放到010里面查看是否有隐藏的信息

2.其实在看到这个数据的时候我就感觉到不对劲,这数据太奇怪了然后我就考虑大概是有隐藏文件的,然后就直接放到kail里面去分离

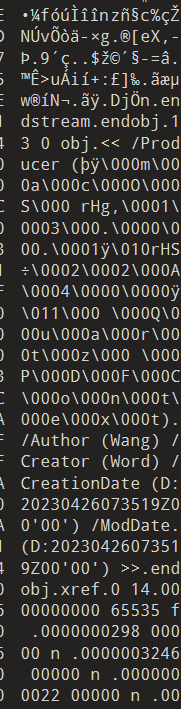

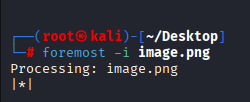

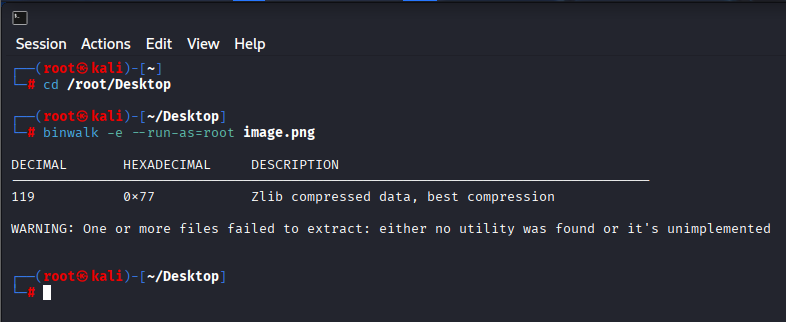

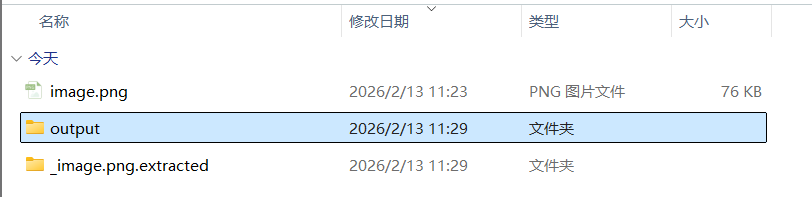

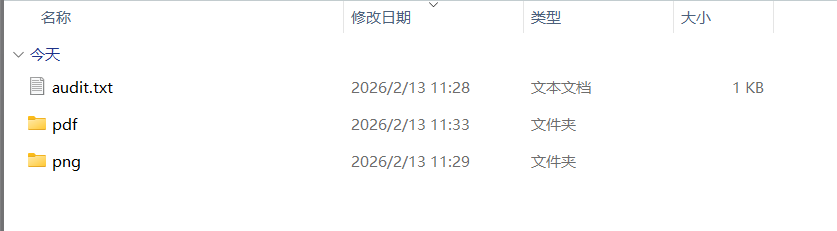

3.然后我就foremost,binwalk一下,果然在foremost里面得到了点东西

4.然后我一般是把提取出的文件放到物理机上去分析的,我就是复制粘贴的。(第二个放的就是foremost提取出来的)

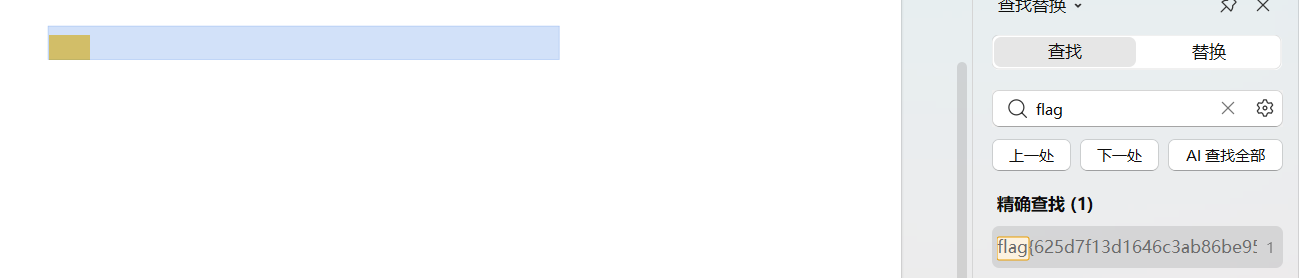

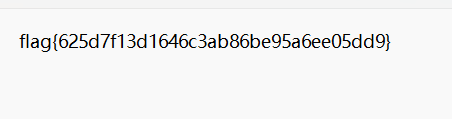

5.这里是一张图片和一个文档,我们在查看图片之后没有什么发现,然后再去查看文档的话发现是空白的,这就会想起可能是把文字隐藏起来了,(在这里我是直接ctrl+F直接搜索全文,搜flag,果然在右边的提取栏里看到了被隐藏的flag,解题完毕)

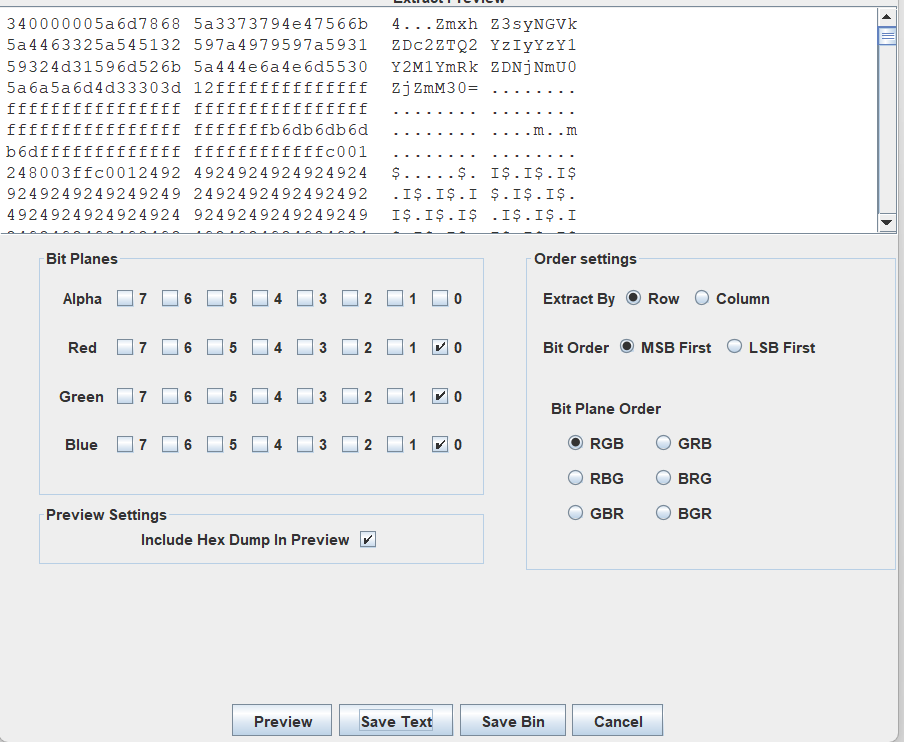

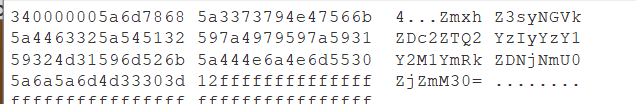

题目二.Beautifullmage

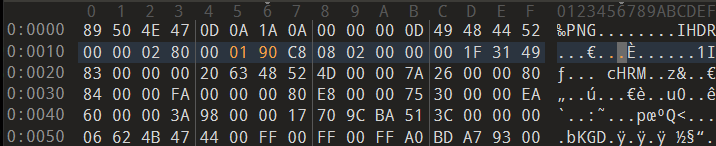

1.下载附件为一张图片,然后对图片进行stegsolve分析就是查看是否有图片隐写,然后这一步之后我们没有什么发现,于是就去查看数据信息

2.果然在最上面看到了base64加密,然后就选择save text保存这个数据

3.再base64解密

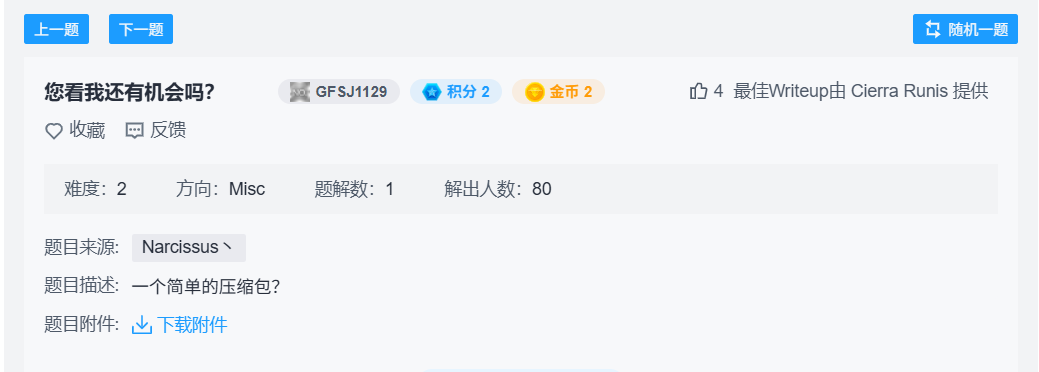

题目三.你看我还有机会吗?

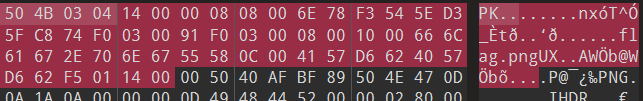

1.下载附件为一个图片,但是图片被加密了,于是我们就猜测可能是伪加密(因为这种情况比较常见),然后我们就放到010里面查看是否是伪加密,但是在文件头并没有发现,然后我们再查看一下最后面的数据。

2.在这里我们发现了伪加密(14 00 09 08和50 4B 05 06 00 00 00 00 01)把这里面的伪加密都改为00就可以破解

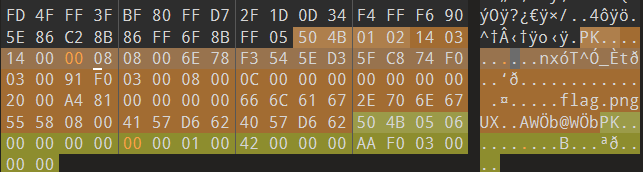

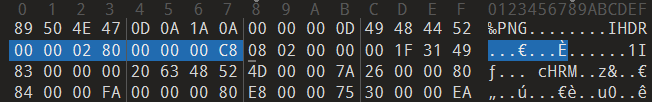

3.然后正常打开之后是一张照片,但是感觉是只有上面一半的感觉,然后我们再修改一下图片的高度(就是在0:0010这一行00 00 02 80是表示宽度,00 01 90 C8时表示高度)

4.修改完之后果然有发现

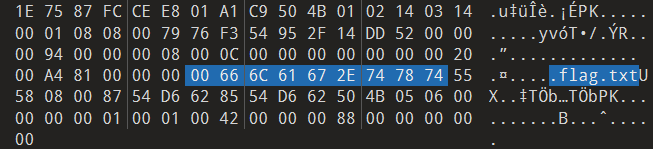

5.但是现在有这个好像没什么用,然后我们再把目光放到仅有的唯一的一张图片身上,是不是图片有什么隐藏信息呢,为了验证这个想法,我们把原来那个图片放到010里面去查看一下

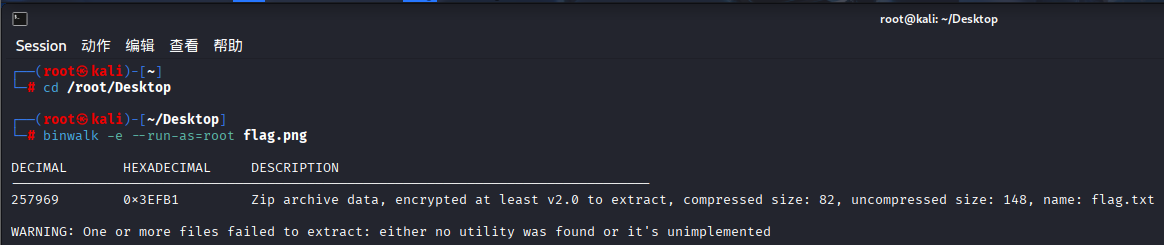

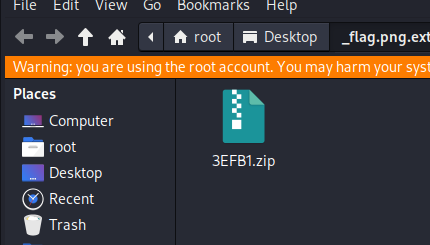

6.在这里发现了隐藏的flag文件,然后老方法放到kail里面分离,分离出一个压缩包

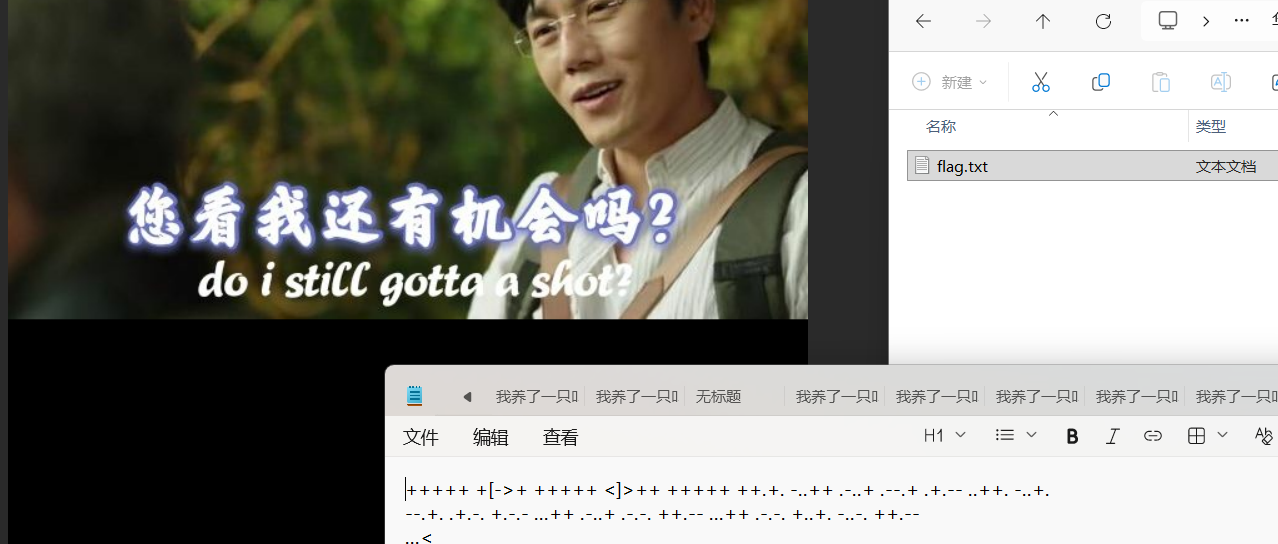

7.但是打开这个压缩包是需要密码的而且查看010之后也不是伪加密,再结合我们之前修复图片的高度之后得到的信息,判断出那个英文就是密码(没错,英文就是密码,而且还有空格和标点符号,并且是要按照那上面的一模一样的输入,空格也要!!!),这样就解开了。

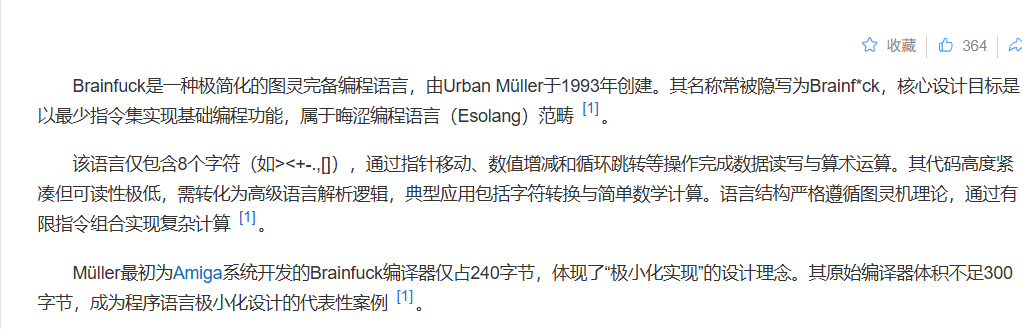

8.解开后的文档是加密信息,看样子是brainfuck加密

brainfuck解密地址:https://ctf.bugku.com/tool/brainfuck

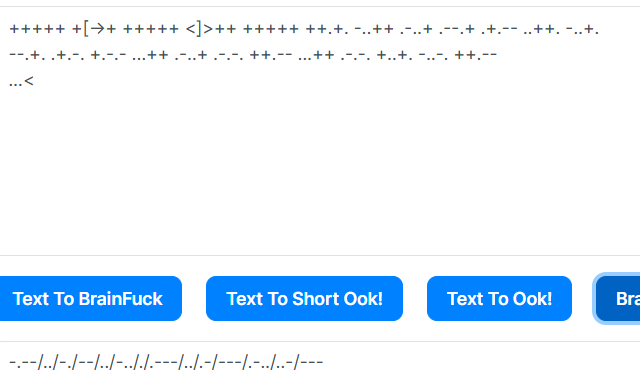

9.嗯,这个一眼看就是摩斯密码

摩斯密码解密地址:https://www.iamwawa.cn/morse.html

10.这个就是flag了但是直接提交这个是错误的答案,然后把他改成小写就可以提交成功了

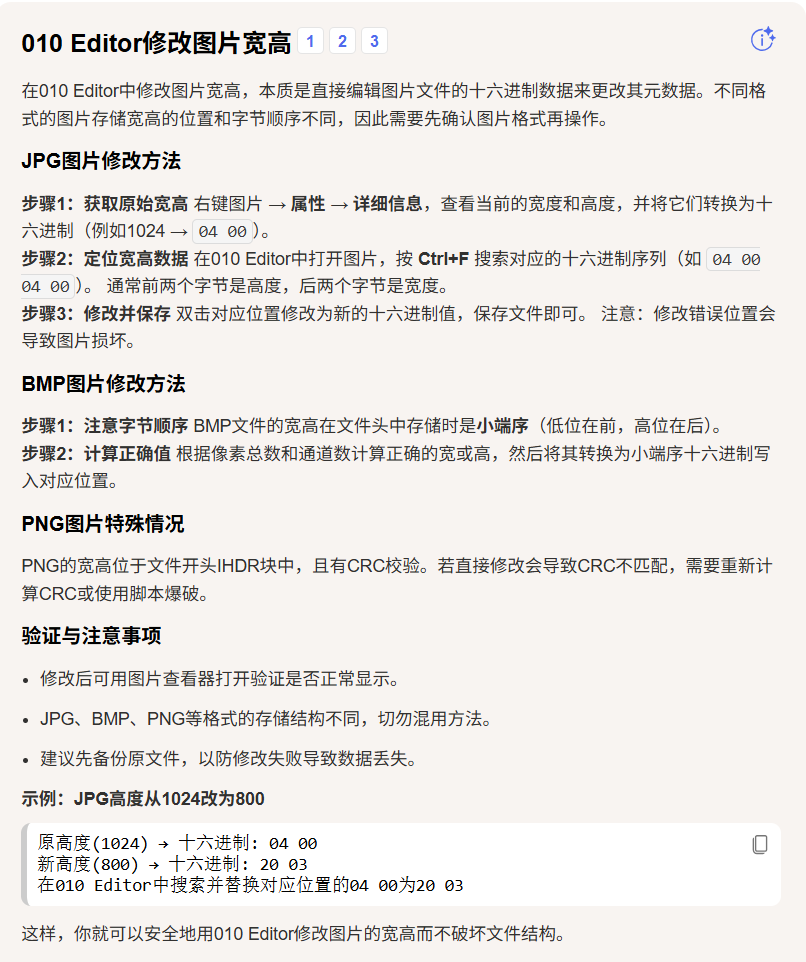

题外话:这里我还想再说一下用010修改图片高度和宽度的事儿

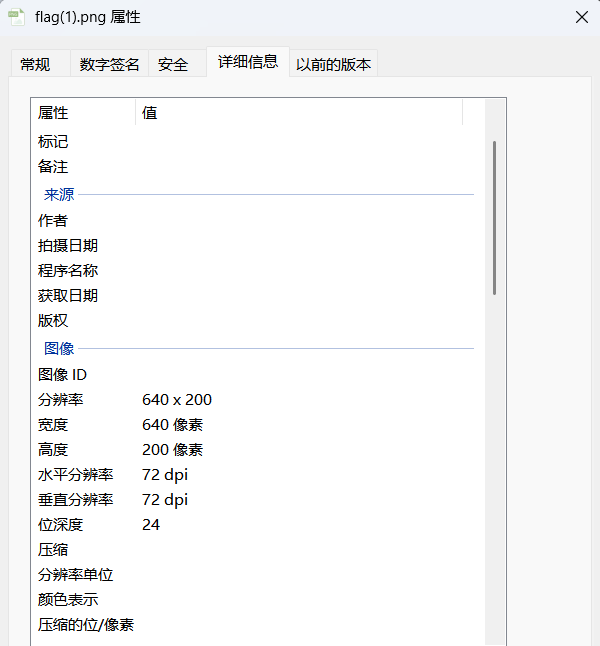

1.首先的是了解你这个图片现在的大小(也就是这个图片属性哪里可以直接看到的大小),比如说我们第三个题目(就是最先前那个我们没有修改的那个)

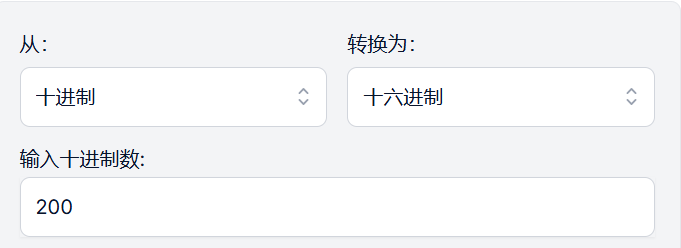

2.这个图片的高和宽就是640和200(这个是十进制),然后再010里面图片的信息的以十六进制的形式表示的就是我们看到的那样(在第二行)

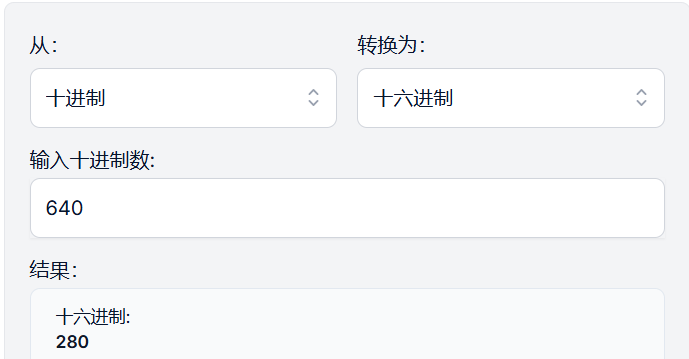

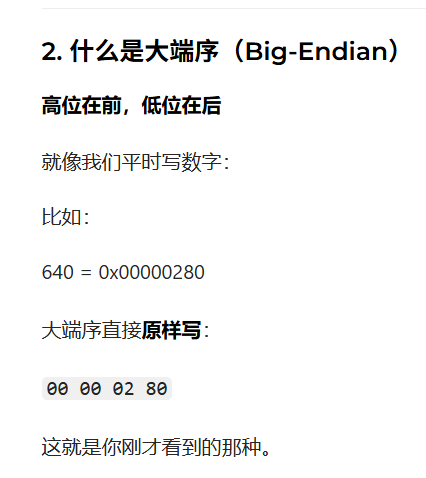

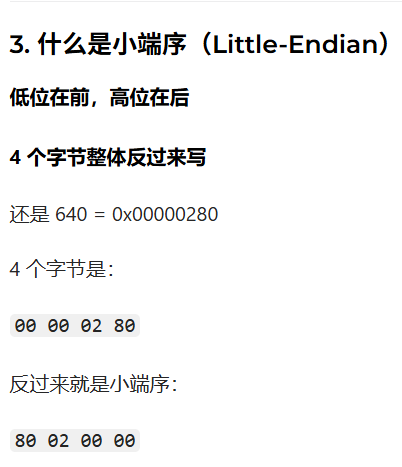

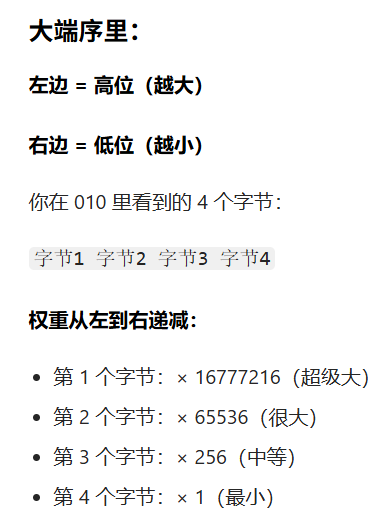

3.然后这个转化为十六进制有一个大端序和小端序的问题,就是我们这个010表示的是大端序

转化为十六进制地址:https://calcuclub.com/zh/convert/decimal-to-hex/

4.这里解释一下

5.在了解完转化为十六进制之后,那我们要修改图片的高度和宽度的时候就要注意修改大小的时候修改后的数据是要大于原来的数据才行。然后这个表示图片的宽高的地方的四组位置都是可以修改的,然后小端序就是相反的

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)