OpenClaw实战#05-2:第二层工程拆解 Gateway 深度解析

如果你正在构建自己的 Agent 系统,千万不要低估 Gateway 的作用——它不是简单的“消息转发器”,而是整个系统的「调度控制大脑」。统一入口治理:所有请求集中接入,便于管控全局队列调度:合理分配资源,避免拥堵与过载多入口 session 管理:保障会话状态稳定,避免污染统一鉴权:守住系统安全防线,防范异常请求并发与失败控制:应对异常场景,保障系统长期稳定运行拆解完OpenClaw的Gate

目录

二、Gateway 为何被称为 Control Plane(控制平面)?

在上一篇我们拆解了 OpenClaw 的第一层「消息入口」,明确了系统触发边界的重要性。进入到第二层,我们将真正拆开 OpenClaw 系统的控制中枢:

👉 Gateway 这一层究竟在工程上干了什么? 为何它被定义为“控制平面”?

本文将从架构原理、工程职责、实现挑战与实战考量几方面做深入拆解,让你不再把 Gateway 当成“只是一个连接服务”。

一、一句话核心结论(工程级)

Gateway 的本质是 OpenClaw 的“控制平面调度器”,负责连接、路由、鉴权、会话管理、调度以及消息排队,是整个系统可靠运行的核心协调单元。

它和我们常见的认知有明显区别,绝非以下3种形式:

- 不是简单的“消息转发”

- 不只是“Protocol Adapter”(协议适配器)

- 不是“LLM 调用器”

它更像一个“智能的流量控制与状态管理操作系统”,是整个系统的“大脑中枢”。

二、Gateway 为何被称为 Control Plane(控制平面)?

先搞懂基础概念:在传统分布式系统中,Control Plane(控制平面)是负责控制逻辑、策略决策、路由和状态管理的层,与实际执行请求的 Data Plane(数据平面)相互分离。

OpenClaw 完全沿用这种设计理念,边界清晰:

- Gateway → 控制平面(Control Plane)

- Agent Runtime → 数据平面(Data Plane)

这种分层设计,在工程学上有3个不可替代的好处:

1. 职责分离,杜绝复杂性传染

Gateway 坚守“职责单一”原则,只做核心控制相关工作,不越界执行其他任务:

- 各入口的接入与鉴权

- 会话路由与隔离

- 消息调度与并发控制

- 进入 Agent Runtime 的决策链

重点:它不负责 LLM 推理、不负责工具执行,始终保持逻辑清晰,避免不同模块的复杂性相互影响(Apiyi博客)。

2. 统一控制策略,提升系统可观测性

Gateway 作为整个系统的唯一入口控制点,承担着“全局管控”的角色,核心作用包括:

- 集中做限流、审计,防范异常流量

- 维护 Session(会话)生命周期,保障状态稳定

- 实现全局调度策略,协调各模块协同

- 与控制面客户端(CLI/Web UI/app)交互,支撑操作入口

这些都是工程系统稳定运行、便于维护的基础能力(towardsai.net)。

3. 降低下层复杂度,增强系统稳定性

所有调度策略都在 Gateway 层统一处理,对下层 Agent Runtime 做了“减负”:

- Agent Runtime 不用关心“请求来自哪里、是否合法”

- Runtime 只需专注于核心的执行与上下文装配工作

- Gateway 统一做好调度与熔断,避免单个模块故障扩散

这一点,对于需要长期稳定运行的 Agent 系统来说至关重要。

三、Gateway 具体干了哪些事?(工程级拆解)

结合实际工程落地,我们按“职责域”逐项拆解,搞懂 Gateway 的核心工作:

1. 连接管理与 Channel(渠道)适配

Gateway 会永久驻留后台,核心职责之一是和所有接入入口建立并维护稳定连接,包括:

- 消息平台渠道(Webhook/WS)

- CLI / macOS app / Web UI(通过 WebSocket 连接)

- 自动化入口(cron/计划任务)(Apiyi博客)

注意:它维护的不是简单的 Socket 连接,而是带状态的长连接,保障消息传输的可靠性。

2. 消息规范化与 Session 路由

不同消息平台的格式差异极大(比如 WhatsApp、Slack、Discord 的消息结构完全不同),Gateway 首要解决的就是“格式统一”问题——将所有入口的消息,抽象成系统内部统一的协议栈格式。

这种统一化设计,让下层模块无需关心外部渠道差异,只需处理标准格式的消息即可(towardsai.net)。

路由层则根据3个核心维度,决定消息归属:

- 用户身份(谁发起的请求)

- Workspaces(所属工作空间)

- 会话上下文(当前对话状态)

确定归属后,消息会被推入对应队列——队列化设计,是保障工程稳定性的基石。

3. 鉴权与权限控制

Gateway 并非“来者不拒”,而是先判断“这条消息是否有触发资格”,结合3个维度做精细化鉴权(ACL),通过后才会进行路由:

- 用户身份(验证发起者合法性)

- 平台权限(是否有接入系统的权限)

- Workspace 权限(是否有操作对应工作空间的权限)

鉴权是系统安全的第一道防线,也是 Gateway 的核心职责之一(Apiyi博客)。

4. 队列调度与并发控制

收到统一格式的 Trigger(触发信号)后,Gateway 不会立即下发执行,而是通过内部调度队列做精细化管控,核心包括:

- 排队:按优先级有序处理请求,避免拥堵

- 并发限制:控制同时执行的请求数量,防止资源耗尽

- 重试/熔断:请求失败时自动重试,异常时及时熔断,减少连锁故障

- 优先级调度:核心请求优先处理,保障关键业务体验

这种策略,主要解决两个实际工程痛点:

- 痛点A:LLM 调用成本高、有限额,Gateway 统一控制并发,避免超支和过载

- 痛点B:消息风暴时自动退让、限流,防止整个系统崩溃(towardsai.net)

5. 会话生命周期管理

这里要明确一个关键区别:Session(会话)≠ Channel(渠道)≠ Runtime 执行,它是 Gateway 内部维护的“状态生命周期对象”,核心管理内容包括:

- 当前对话上下文(保留历史交互信息)

- 历史缓存(提升响应速度)

- 会话状态(空闲、处理中,便于管控)

- Session 池回收(释放闲置资源,优化性能)

这也是 Gateway 作为控制平面的核心体现之一(towardsai.net)。

6. 调度策略与策略链

在将请求下发到 Runtime 执行前,Gateway 还会经过两道工程级策略链,做最后的边界保障:

- 优先级策略:比如 cron 触发(自动化任务)与用户交互触发的优先级区分

- 策略兜底:比如通过 Policy(策略)拦截不合规请求,避免风险

这些策略,是系统稳定性和合规性的重要保障。

四、为什么不让 Runtime 直接做这些事?

很多开发者会有疑问:“把 Gateway 的职责交给 Agent Runtime,简化架构不行吗?”

答案很明确:不行。核心原因是——Gateway 要做“跨入口聚合与治理”,而 Runtime 要做“执行语义装配与推理循环”,两者职责完全不同。

如果剥离 Gateway 的职责,让 Runtime 兼顾,会引发4个致命问题,绝非“小优化”,而是架构灾难(Apiyi博客):

|

容易发生的问题 |

核心原因 |

|

Session 混乱 |

Runtime 无法跨入口维护统一的会话状态 |

|

并发控制粒度不足 |

Runtime 只能看到自身执行逻辑,无法感知全局流量压力 |

|

权限模型不统一 |

Runtime 无法实现跨入口的统一鉴权与权限管控 |

|

扩展性下降 |

Channel 适配逻辑与执行逻辑耦合,新增入口需修改 Runtime 代码 |

五、实战洞察:工程师必关注的3个细节(避坑重点)

很多开发者在落地 Gateway 时,容易忽略以下3个细节,导致线上出现稳定性问题,这里结合实战经验重点提醒:

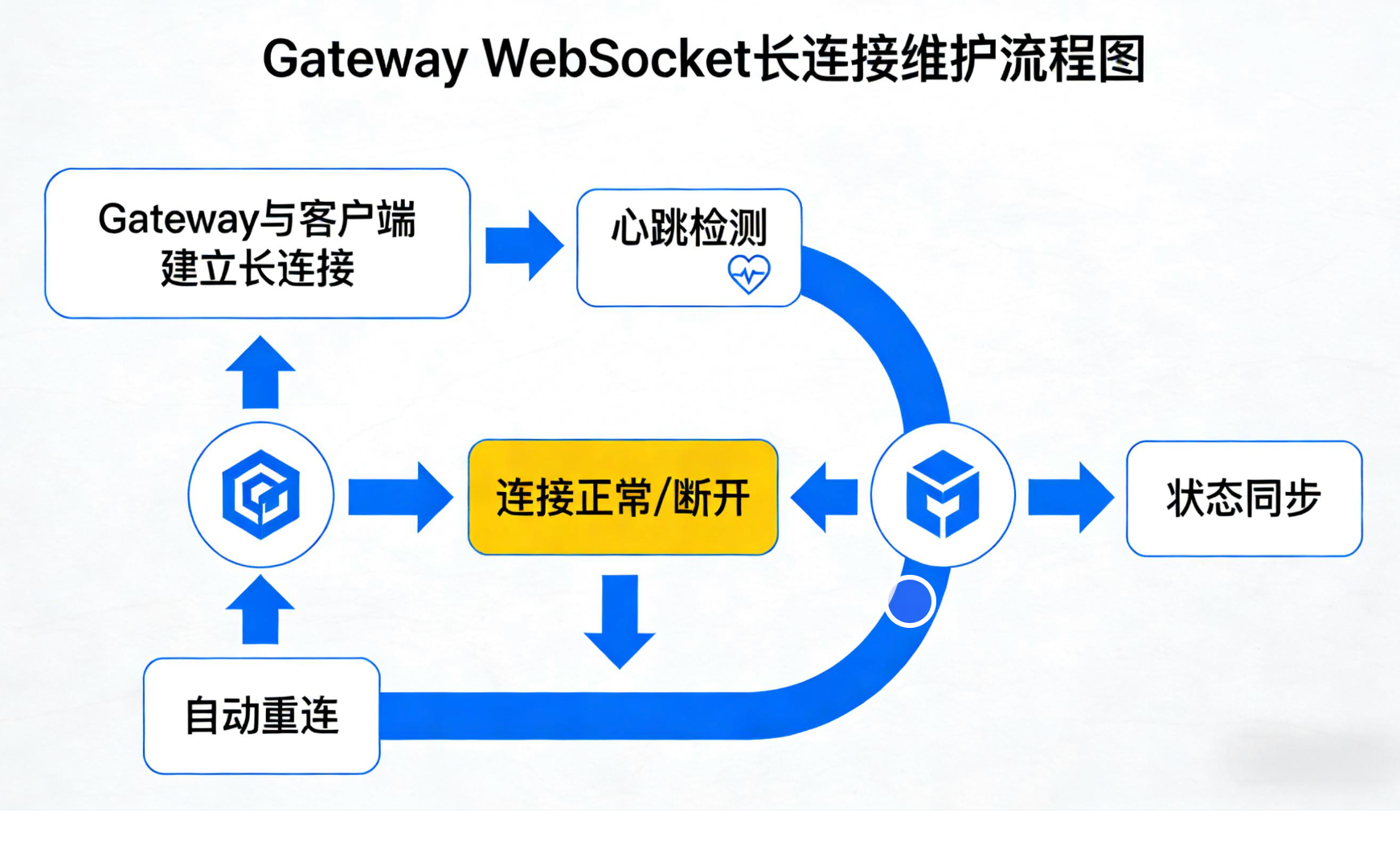

① WebSocket 连接管理

Gateway 与客户端(CLI / app / browser UI)之间采用长连接(WebSocket),必须做好3点,否则会出现 UI 远程控制不稳定的问题(高频坑):

- 心跳检测:及时发现断开的连接

- 自动重连:连接断开后,客户端自动重新连接,恢复状态

- 状态同步:重连后,快速同步会话状态,避免用户感知异常(比邻)

② 并发队列的退避机制

LLM 调用失败是常态,而非偶然,Gateway 必须设计完善的退避逻辑(工程运营级要求,而非简单功能):

- 失败重试:按合理策略重试(避免无限重试)

- 队列等待:重试前进入队列,避免瞬间重复请求

- 并发上限:严格控制重试的并发数量,防止雪上加霜(towardsai.net)

③ Session 与 Channel 绑定策略

核心原则:Session 不是全局唯一的,推荐策略是——同一用户在不同 Channel(渠道)下,拥有不同的 Session。

这样做的好处的是,不同平台(比如 CLI 和 Web UI)的对话上下文不会互相污染,保障用户体验(比邻)。

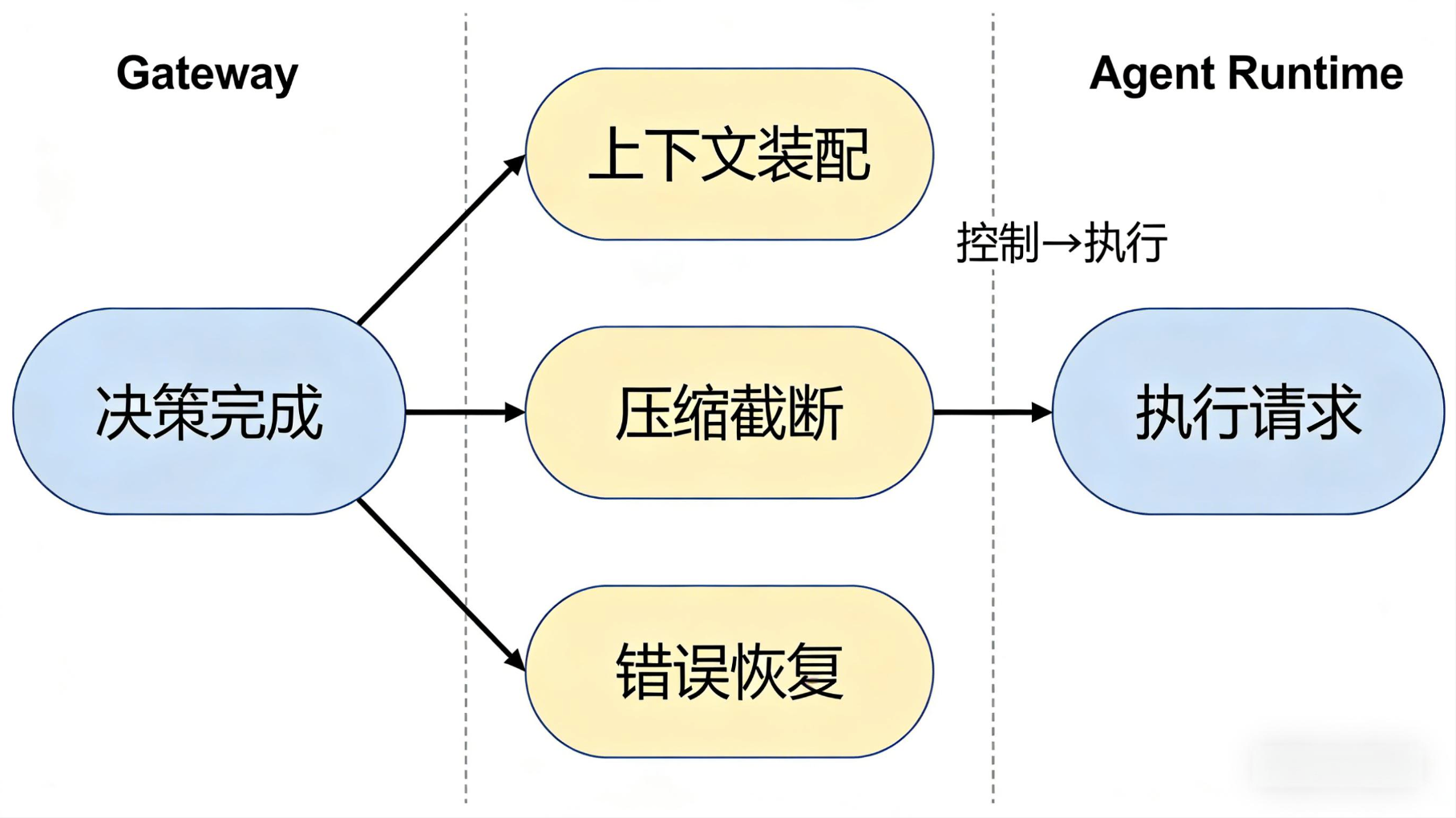

六、Gateway 与下一篇的桥接逻辑

拆解完 Gateway(控制平面),下一个核心问题自然浮现:Gateway 完成决策后,如何将事件安全、可靠地交给 Runtime(数据平面)执行?

这是整个工程系统从“控制”到“执行”的关键分界线,同样包含大量工程考量,也是下一篇的重点内容:

- 上下文装配(Context Assembly):如何将会话上下文完整传递给 Runtime?

- 压缩与截断策略:上下文过长时,如何优化,避免影响执行效率?

- 工具循环与错误恢复:Runtime 执行失败时,Gateway 如何协同恢复?

七、小结:Gateway 的真正价值(必看总结)

如果你正在构建自己的 Agent 系统,千万不要低估 Gateway 的作用——它不是简单的“消息转发器”,而是整个系统的「调度控制大脑」。

Gateway 的核心价值,在于做好5件事,而这5件事直接决定了 Agent 平台的可运维性、稳定性与可扩展性:

- 统一入口治理:所有请求集中接入,便于管控

- 全局队列调度:合理分配资源,避免拥堵与过载

- 多入口 session 管理:保障会话状态稳定,避免污染

- 统一鉴权:守住系统安全防线,防范异常请求

- 并发与失败控制:应对异常场景,保障系统长期稳定运行

🙌 写在最后:把OpenClaw的控制中枢彻底搞懂

拆解完OpenClaw的Gateway层,相信你已经明白——它绝不是“简单的连接服务”,而是整个系统的调度控制核心。

如果你跟着本文,彻底分清了Gateway(控制平面)和Agent Runtime(数据平面)的区别,搞懂了它的核心职责,

欢迎在评论区回一个「搞懂Gateway」或说说你最大的收获👇,我会优先回复这些评论。

如果你在实操中遇到了Gateway相关的卡点(比如长连接维护失败、鉴权报错、队列调度异常,哪怕只是一句看不懂的逻辑),

直接把你的问题、终端输出或卡住的步骤写在评论里,我会尽量帮你一起排查解决。

🤔 也欢迎你在评论区告诉我:

你是在搭建OpenClaw时,对Gateway的哪个模块最困惑?(连接管理/鉴权/队列调度)

你更想看下一篇重点写什么?

- 🔧 Gateway与Runtime的上下文装配实操

- 🧠 消息压缩与截断的工程实战技巧

- 🌐 Gateway故障排查(长连接/鉴权常见坑)

- 🚀 Gateway并发控制的优化方案

你的评论会直接决定下一篇文章的选题方向,帮你解决最实际的问题。

⭐ 如果这篇文章帮你理清了Gateway的核心逻辑,省下了折腾时间

点个 👍 赞,让我知道这类架构拆解文值得继续写;

点个 ⭐ 收藏,后面实操Gateway、排查问题时可以随时翻出来参考。

后续我会继续拆解OpenClaw,从控制中枢写到执行层,从原理讲到实操,陪你把OpenClaw从“看懂”做到“能用”。

更多推荐

已为社区贡献6条内容

已为社区贡献6条内容

所有评论(0)