Hexstrike AI+5ire、Cherry Studio部署

本文主要介绍了自动化渗透测试工具的简单介绍和部署,在kali中部署hestrike-AI,在kali内部安装5ire进行部署,和在kali外面安装cherry进行部署及其在部署过程遇到问题的解决

Hexstrike AI

简介:AI决策+工具编排,全自动化

HexStrike AI 是一个革命性的人工智能驱动的进攻性安全框架,它将专业安全工具与自主人工智能代理相结合,提供全面的安全测试功能。基于多代理架构构建,利用智能决策、实时漏洞分析和高级自动化。基于 MCP(Model Context Protocol)框架的高级渗透测试平台,通过集成 150+ 安全工具和 12+ 自主 AI 代理,实现网络安全任务的自动化执行。

运作方式及工作原理

HexStrike AI 通过 MCP 通过外部 LLM 进行人机交互,创建提示、分析、执行和反馈的连续循环。

AI 代理连接——Claude、GPT、Cherry studio、trae CN、5ire或其他兼容 MCP 的代理通过 FastMCP 协议连接

智能分析——决策引擎分析目标并选择最优测试策略

自主执行——人工智能代理执行全面的安全评估

实时适应——系统根据结果和发现的漏洞进行调整

高级报告——带漏洞卡和风险分析的可视化输出

AI 代理系统:12 + 代理协同工作,支持智能决策、自主执行复杂安全评估,无需人工干预。

工具集成:150 + 工具覆盖渗透测试、漏洞发现、安全研究、Bug Bounty 自动化四大类场景。

MCP 框架支持:兼容 Claude、GPT 等主流 LLM,遵循 MCP 协议,易于扩展新功能。

实时能力:动态调整测试策略,生成可视化漏洞报告,支持持续性安全监控。

核心功能

工具编排与调度(统一接口、并发/进程管理、结果缓存);

智能决策与参数优化(根据目标自动选工具与调参);

场景化工作流(漏洞赏金、API 审计、云/容器评估、CTF 自动化);

HTTP/浏览器测试与可视化报告;

可选的AI驱动payload/exploit生成功能

场景

目标侦察(子域/指纹/URL收集)

Web与API渗透测试

云/容器安全评估(prowler/trivy等)

二进制/CTF自动化

CVE漏洞情报与攻击链分析

部署和使用

5ire

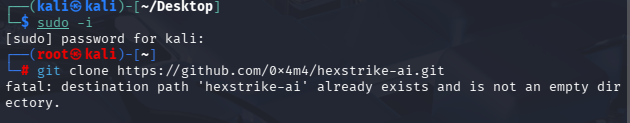

Sudo -i

git clone https://github.com/0x4m4/hexstrike-ai.git

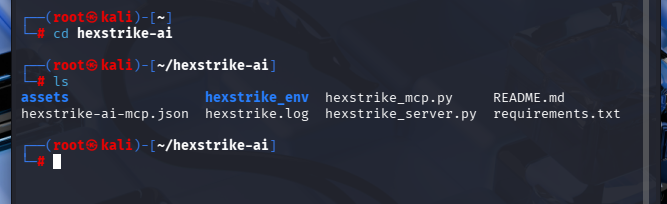

cd hexstrike-ai

ls

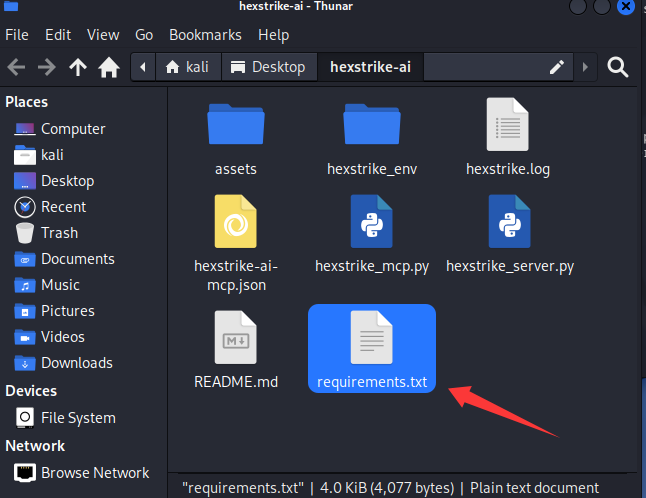

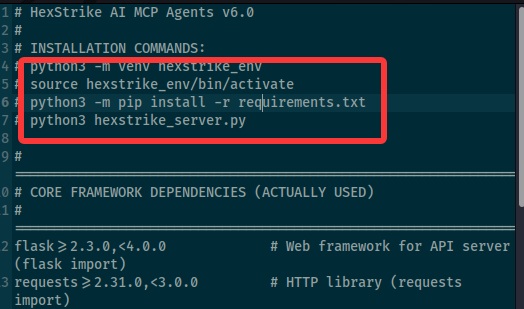

打开hexstrike-ai文件,依次执行里面的命令

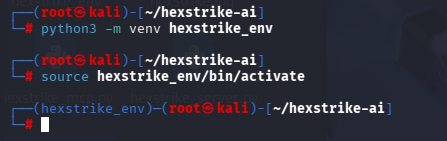

使用python3创建虚拟环境

加载虚拟环境

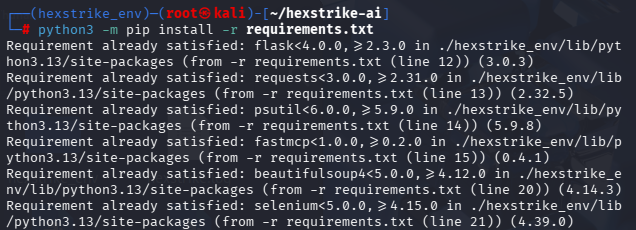

安装依赖文件

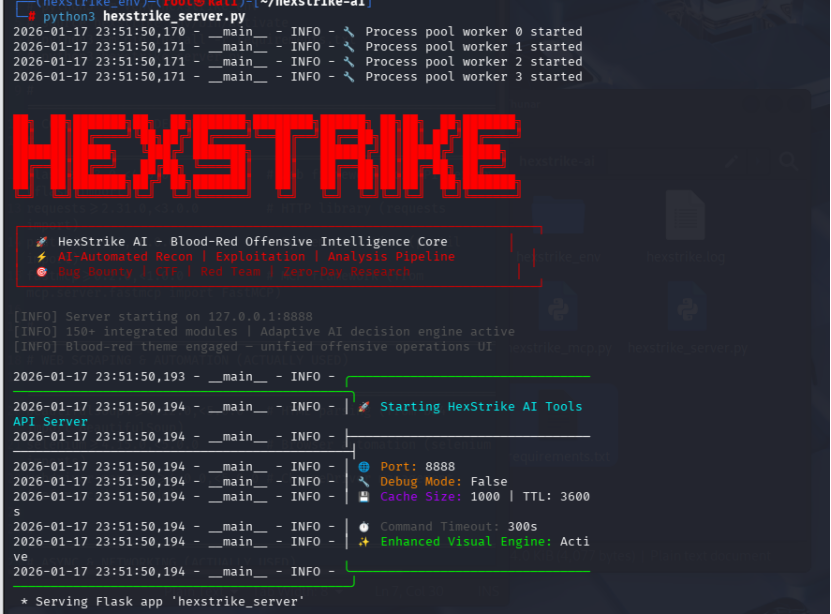

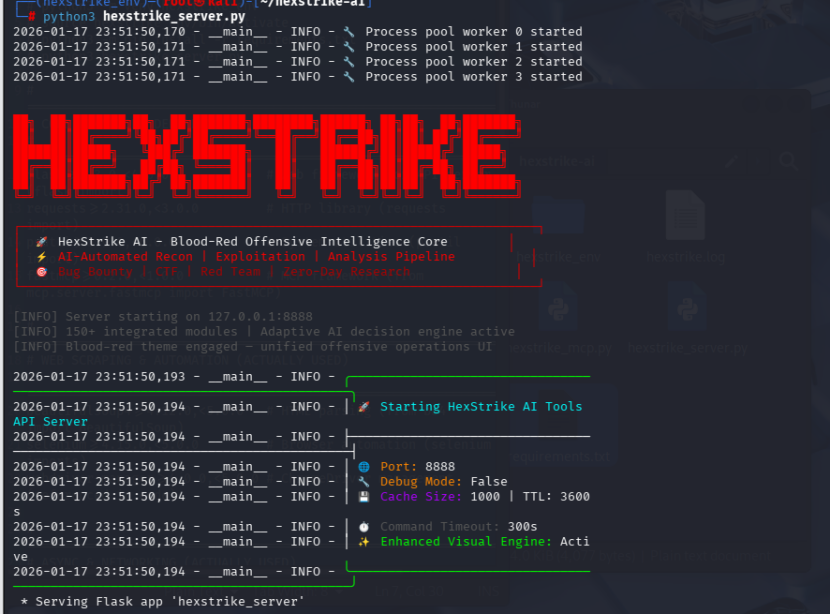

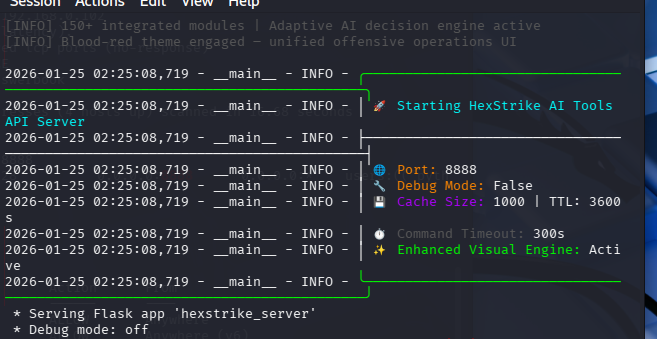

启动hexstrike AI

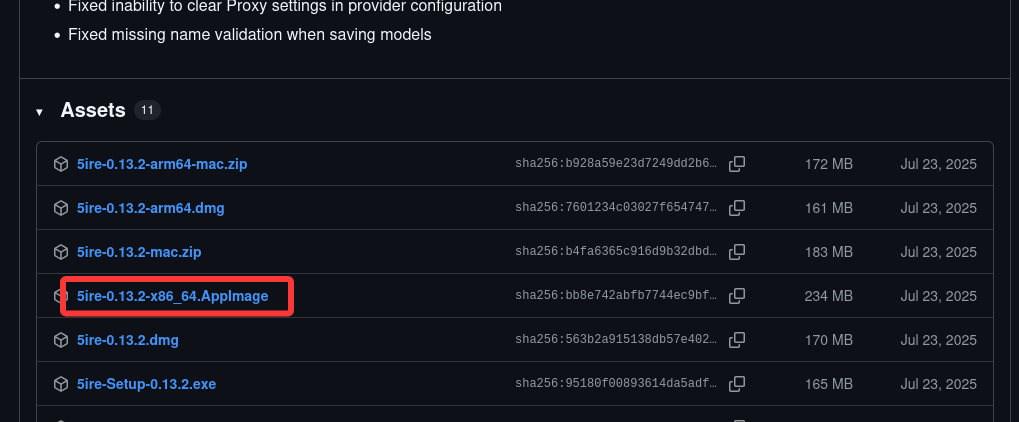

下载5ire,建议使用旧版本的

https://github.com/nanbingxyz/5ire/releases/tag/v0.13.2

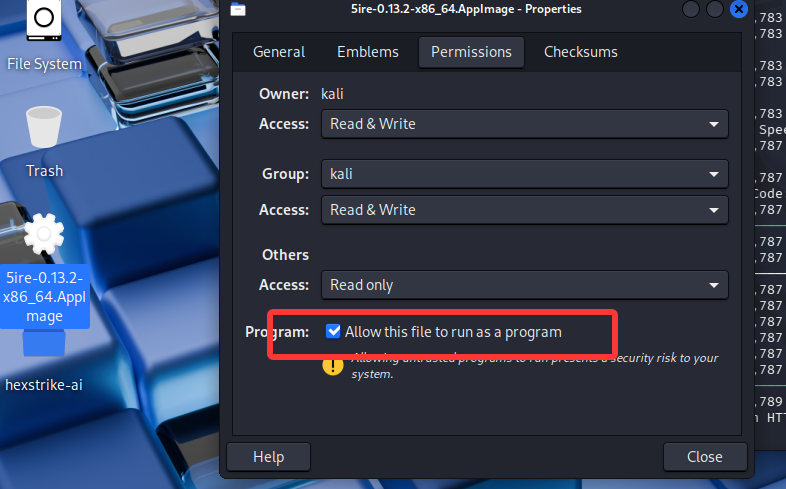

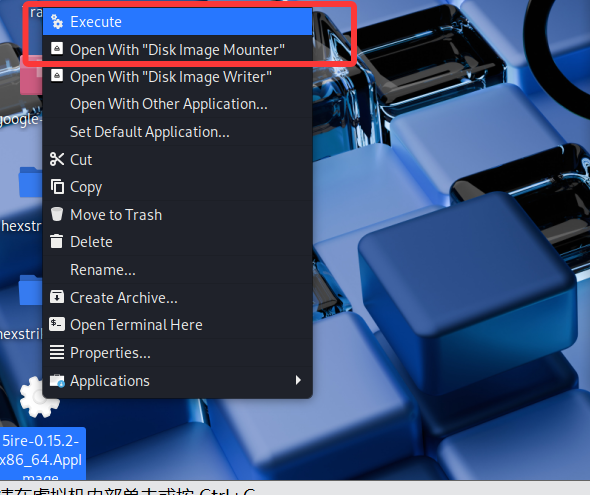

右键文件点击Properties...

启动5ire

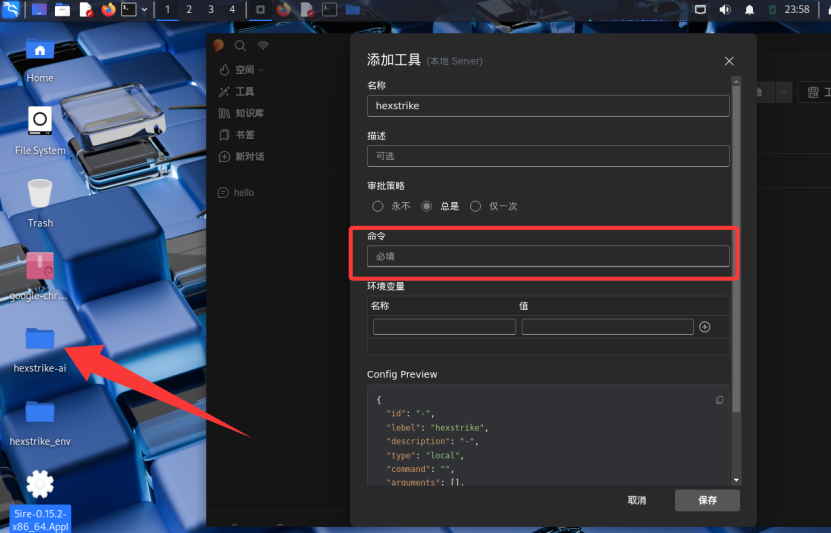

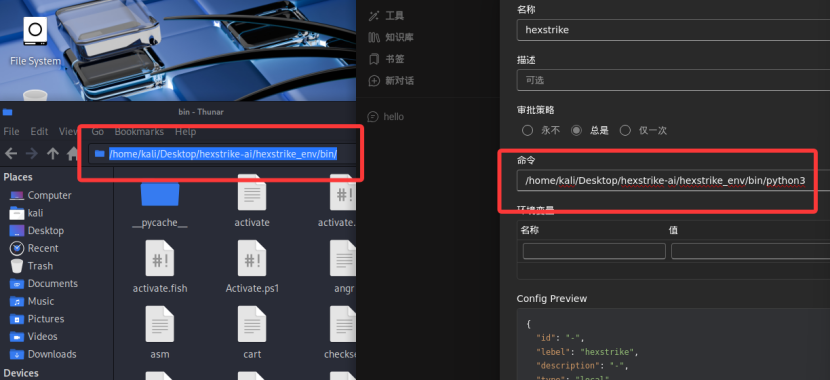

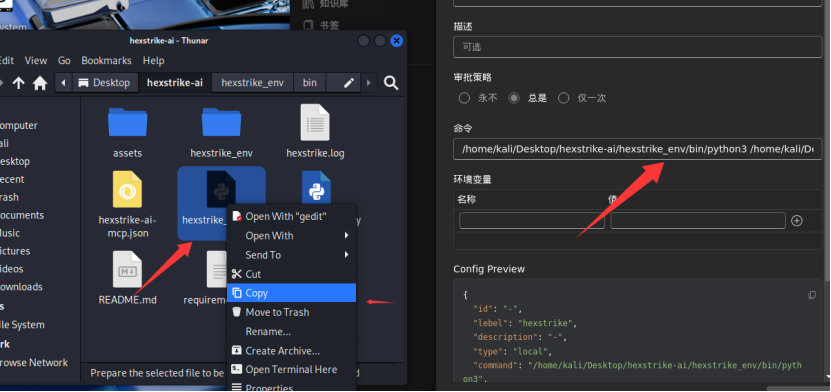

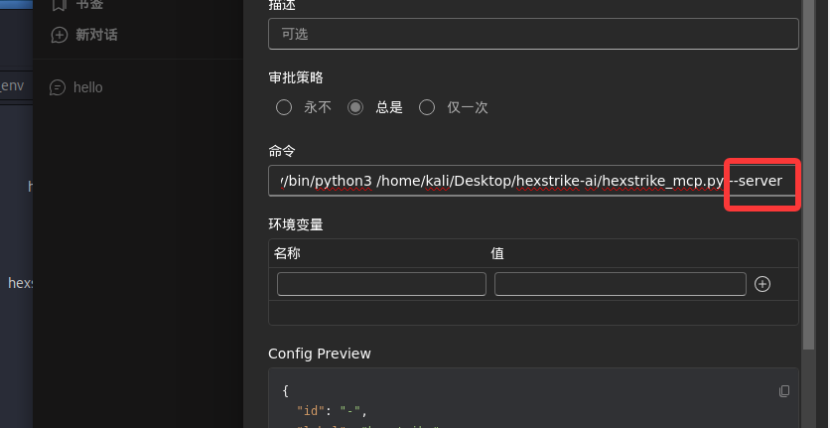

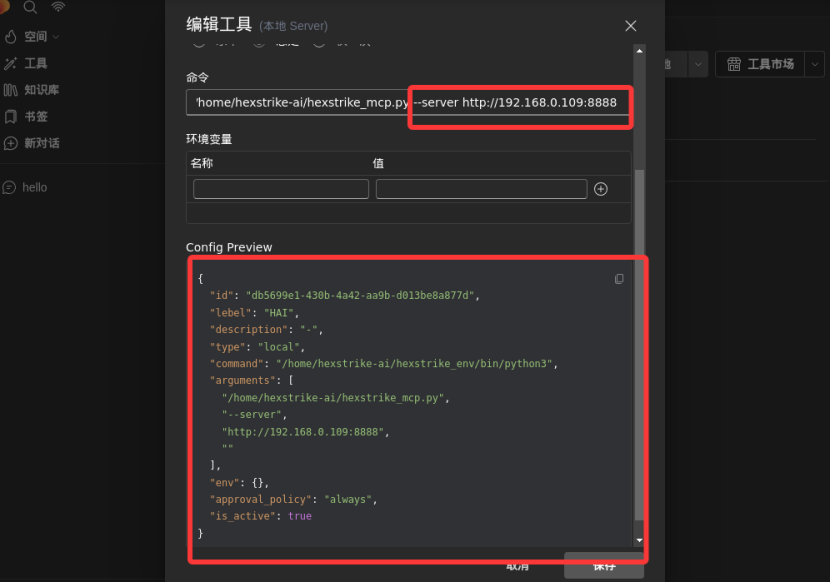

1、路径后面加python3+空格,下面的也需要注意空格

2

3、--server+空格

4、

对比看一下有没有问题

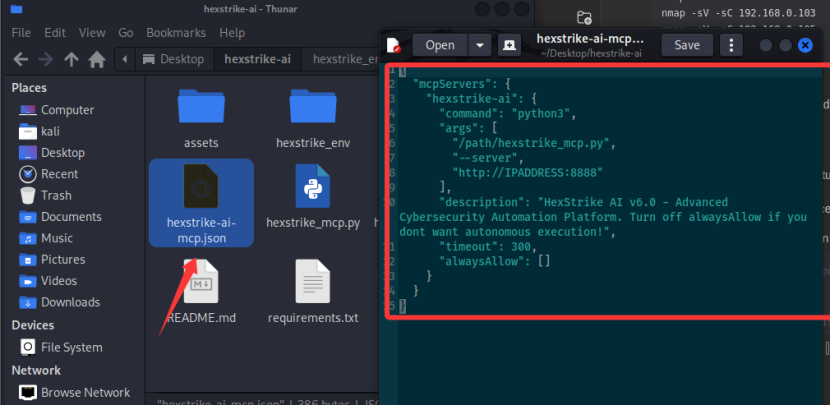

自行获一个API加到其中

到这里hexstrike AI部署完成,可以进行测试了

Cherry Studio

前面的5ire是安装kali内的,现在以Cherry为例在外面安装

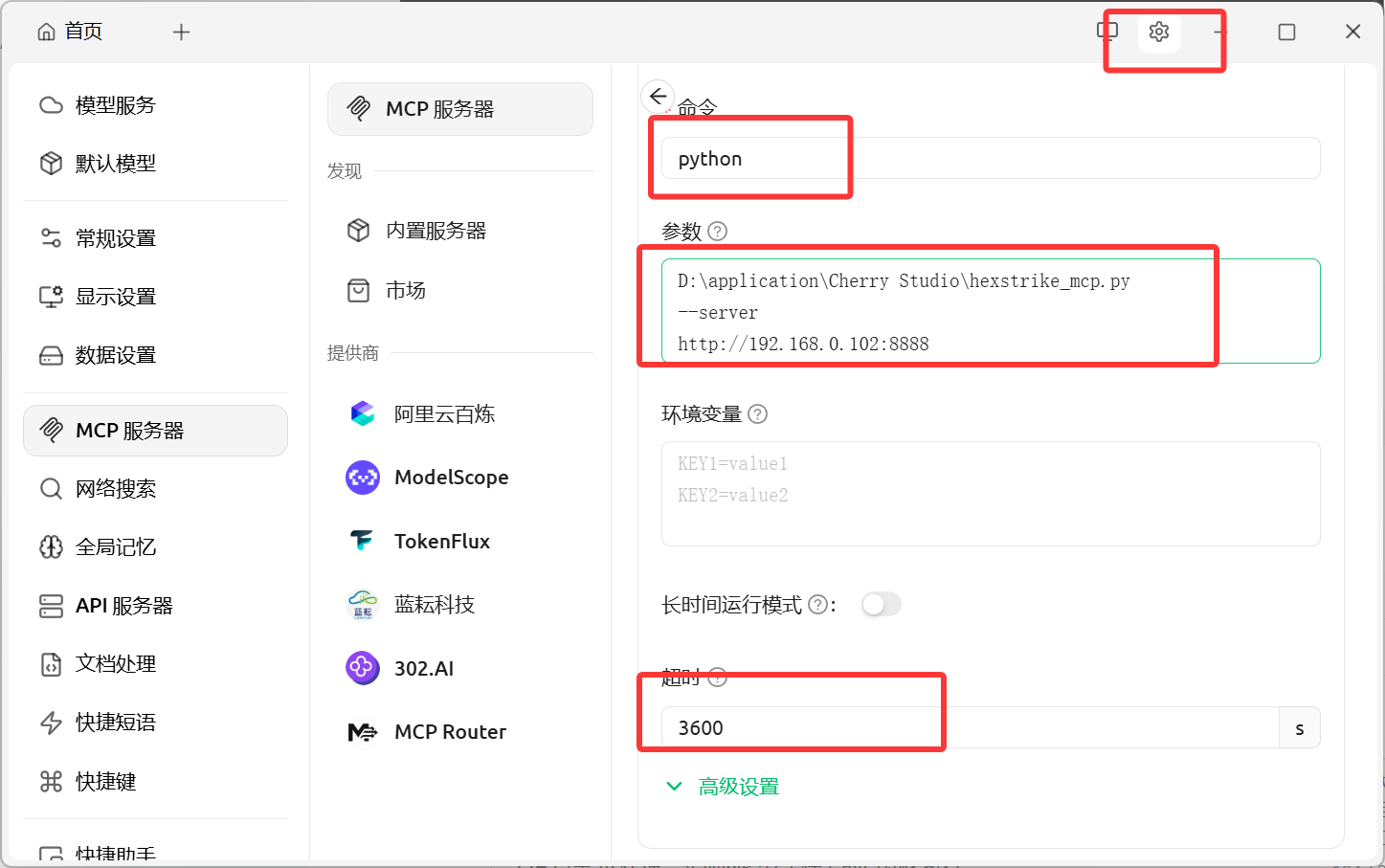

前面已经把hexstrike部署好了,现在只需要把Cherry的MCP设置好,连接上hexstrike客户端即可

这里虚拟机使用桥接模式

先打开命令提示符

更新一下hexstrike的源

pip3 install --upgrade pip setuptools wheel -i https://mirroprs.ustc.edu.cn/pypi/simple

然后安装requests和mcp

pip3 install requests mcp -i https://mirrors.ustc.edu.cn/pypi//simple

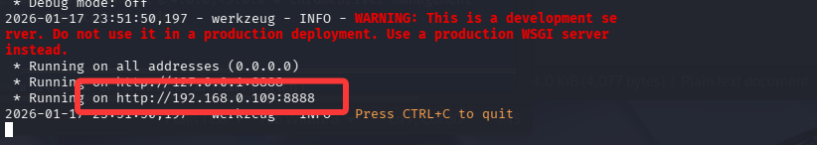

在kali启动hexstrike

zsh: corrupt history file /home/kali/.zsh_history

┌──(kali㉿kali)-[~/Desktop]

└─$ cd hexstrike-ai

┌──(kali㉿kali)-[~/Desktop/hexstrike-ai]

└─$ source hexstrike_env/bin/activate

┌──(hexstrike_env)─(kali㉿kali)-[~/Desktop/hexstrike-ai]

└─$ python3 hexstrike_server.py

接着就是可以配置mcp了

设置好MCP后点击保存和旁边的开启

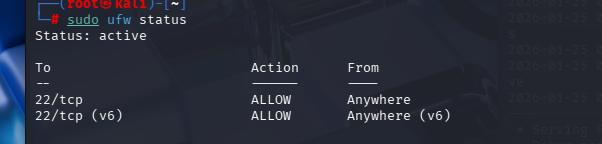

在这里如果连接不上客户端

先检查一下kali防火墙

┌──(root㉿kali)-[~]

└─# sudo ufw status

在这里可以看到是没有8888端口的

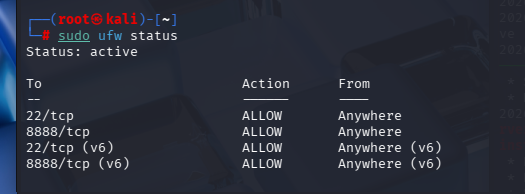

接下来就要将8888端口添加进去

┌──(root㉿kali)-[~]

└─# sudo ufw allow 8888/tcp

Rule added

Rule added (v6)

┌──(root㉿kali)-[~]

└─# sudo ufw reload

Firewall reloaded

┌──(root㉿kali)-[~]

└─# sudo ufw status

这时候在连接应该就没有问题了

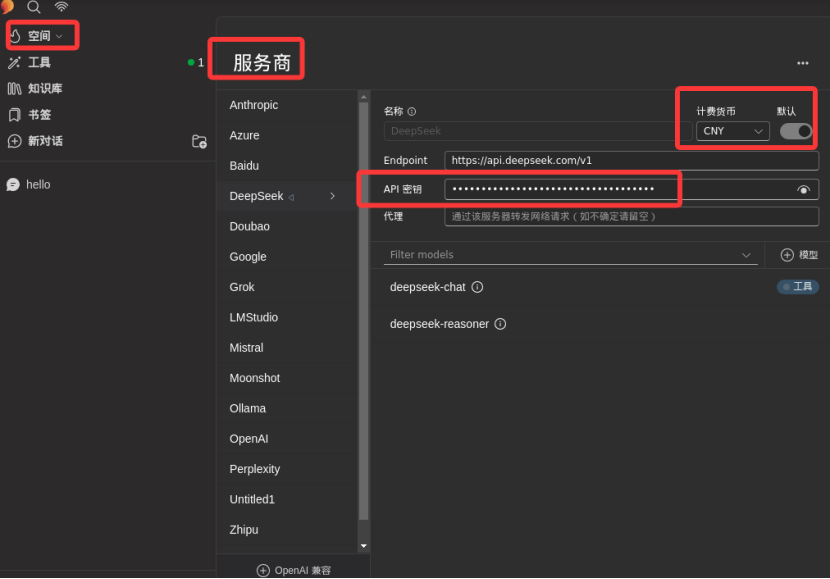

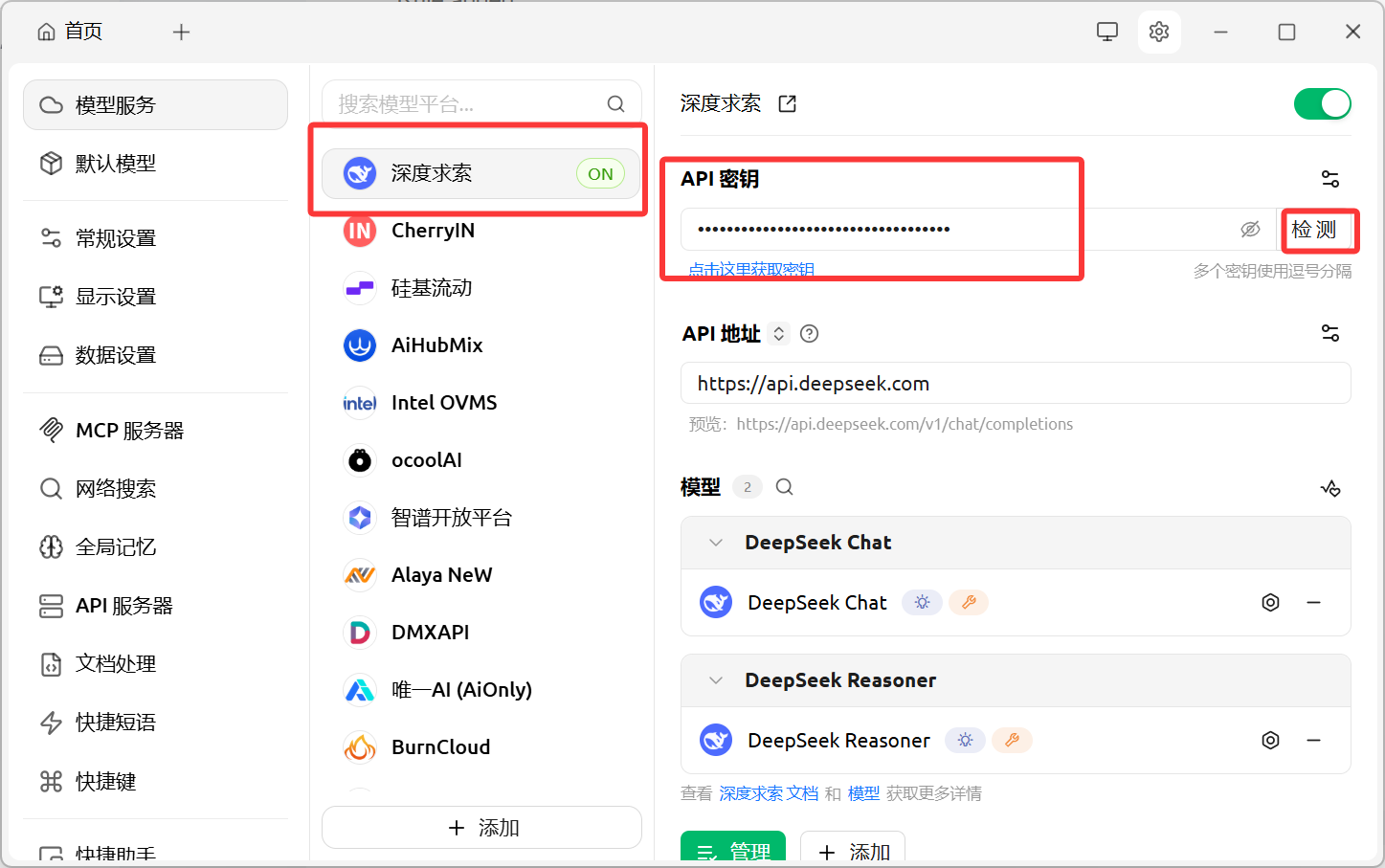

然后就是选择AI模型了

将其他的关闭,选择deep seek就行,API密钥自行去官网获取

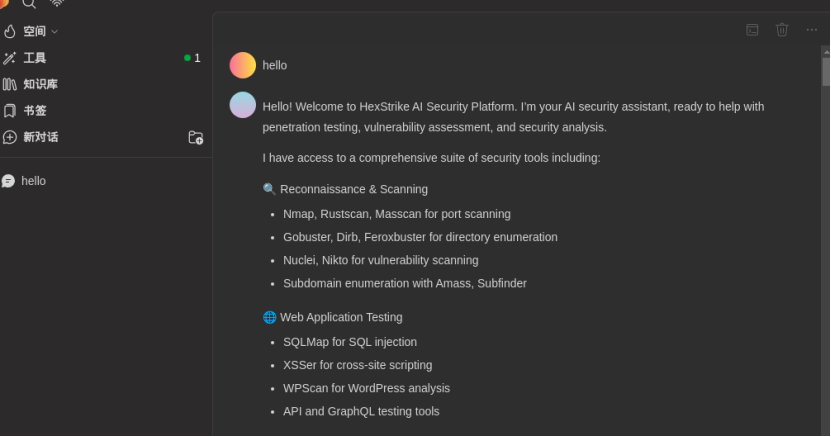

检测,连接成功

回到首页,新建一个助手

将AI模型换为Deepseek chat

点击下面的锤子,手动添加mcp,到这里就部署完成了

更多推荐

已为社区贡献5条内容

已为社区贡献5条内容

所有评论(0)