常见的黑客攻击与防御全解析:从原理到实战

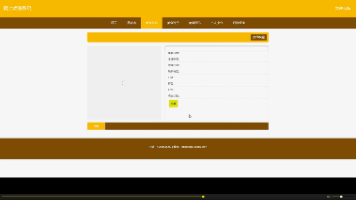

共同研发的的网安视频教程,内容涵盖了入门必备的操作系统、计算机网络和编程语言等初级知识,而且包含了中级的各种渗透技术,并且还有后期的CTF对抗、区块链安全等高阶技术。2026年,勒索软件攻击已从传统的加密攻击升级为AI增强型多阶段勒索,结合数据窃取、深度伪造勒索和运营瘫痪,成为企业最大的安全威胁之一。SQL注入是Web安全领域的“常青树”,常年位居OWASP TOP3高危漏洞,核心原因是Web应用

常见的黑客攻击与防御全解析:从原理到实战

在网络安全领域,“知攻知防”是核心能力。了解常见黑客攻击的原理和流程,才能构建有效的防御体系。本文梳理了当前最主流的黑客攻击手段,从技术原理、典型危害到防御方案进行系统性拆解,同时结合2026年最新攻击趋势补充防御要点,适合安全新手和运维人员学习。

1. SQL注入:最经典的数据库攻击

SQL注入是Web安全领域的“常青树”,常年位居OWASP TOP3高危漏洞,核心原因是Web应用将用户输入未经过滤直接拼接进SQL语句,导致黑客可篡改查询逻辑,控制数据库。

(1)攻击原理与流程

正常情况下,用户登录时的SQL查询语句为:SELECT * FROM user WHERE username=‘张三’ AND password=‘123’。黑客在用户名输入框中输入’’ or 1=1#,拼接后的语句变为:SELECT * FROM user WHERE username=‘’ or 1=1# ’ AND password=‘123’。其中#注释掉后续内容,or 1=1使条件恒真,无需正确密码即可登录。

攻击流程通常为:信息收集(判断是否存在注入点)→ 注入测试(确定注入类型,如字符型、数字型)→ 数据窃取(获取数据库表结构、用户信息)→ 权限提升(执行系统命令,控制服务器)。

(2)典型危害

- ①拖库:获取整个数据库的用户账号、密码(多为MD5加密,可通过彩虹表破解)。

- ②篡改数据:修改电商订单金额、网站内容,植入黑链。

- ③服务器控制:通过xp_cmdshell(SQL Server)等扩展存储过程执行系统命令,获取服务器权限。

(3)防御方案

- ①参数化查询:使用预编译SQL语句(如Java的PreparedStatement、PHP的PDO),将用户输入作为参数而非语句一部分,从根本上杜绝注入。

- ②输入过滤:过滤’、or、union、drop’等特殊字符和关键词。

- ③最小权限原则:数据库账号仅授予查询权限,禁止drop、alter等高危操作。

- ④定期审计:使用数据库审计工具监控异常查询行为。

2. 跨站脚本(XSS):劫持用户会话的隐形攻击

XSS攻击通过将恶意JavaScript脚本注入Web页面,当用户访问页面时脚本执行,实现窃取Cookie、钓鱼等目的。根据注入方式不同,可分为存储型、反射型、DOM型三类,其中存储型XSS危害最大。

(1)攻击原理与分类

示例:黑客在论坛评论区输入,脚本被存储到数据库,其他用户访问时,Cookie会被发送到黑客服务器,黑客可冒充用户登录。

(2)防御方案

- ①输入输出编码:对用户输入的<、>、"等特殊字符进行HTML编码(如<转义为<),避免脚本被解析。

- ②启用CSP(内容安全策略):通过HTTP响应头限制脚本加载源,仅允许加载自家域名脚本。

- ③Cookie安全属性:设置HttpOnly(禁止JS读取)、Secure(仅HTTPS传输)、SameSite(限制跨站发送)属性。

- ④使用XSS过滤器:如Java的ESAPI库、PHP的htmlspecialchars函数。

3. 勒索软件攻击:AI驱动的产业化威胁

2026年,勒索软件攻击已从传统的加密攻击升级为AI增强型多阶段勒索,结合数据窃取、深度伪造勒索和运营瘫痪,成为企业最大的安全威胁之一。预计2026年公开披露的勒索受害者将增加40%,从2024年的5010起增至超7000起。

(1)攻击原理与流程

当前主流的勒索软件攻击多采用“勒索软件即服务(RaaS)”模式,攻击者可通过分级定价、技术支持获取成熟的攻击工具。

攻击流程:

- ①初始入侵:通过钓鱼邮件、供应链漏洞等获取企业内网权限。

- ②横向移动:在企业内网扩散,控制关键服务器。

- ③数据窃取:使用AI驱动工具快速窃取敏感数据。

- ④加密勒索:加密企业核心数据,同时威胁泄露窃取的数据。

(2)防御方案

- ①数据备份:采用“3-2-1”备份策略(3份数据副本、2种存储介质、1份异地离线备份),定期测试备份恢复能力。

- ②漏洞管理:及时修补系统漏洞,尤其是高危漏洞,部署漏洞扫描工具持续监测。

- ③邮件安全:部署邮件网关,拦截钓鱼邮件,对附件进行沙箱检测。

- ④AI防御:使用AI驱动的安全运营平台,实时监测异常文件加密行为。

- ⑤应急响应:制定勒索软件应急响应预案,攻击发生后快速隔离受影响主机。

4. 其他常见攻击与防御要点

(1)DDoS攻击

- 原理:通过控制大量僵尸主机向目标服务器发送海量请求,耗尽服务器资源,导致服务瘫痪。

- 防御:部署高防IP、CDN节点分流流量;使用DDoS防护设备识别并清洗攻击流量;优化服务器配置,提高并发处理能力。

(2)文件上传漏洞

- 原理:Web应用未严格校验上传文件类型,黑客上传含恶意代码的文件(如PHP木马),执行后控制服务器。

- 防御:采用文件类型白名单;校验文件内容(如图片文件头);将上传文件存储在非Web访问目录,重命名文件避免路径泄露。

(3)2026年新兴攻击防御补充

- ①AI Agent攻击:部署AI行为分析工具,监测异常的自主攻击行为。

- ②深度伪造攻击:使用语音、图像识别技术验证通信真伪。

- ③提示注入攻击:严格限制AI系统的操作权限,对输入提示进行过滤校验。

网络安全学习资源

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我们和网安大厂360共同研发的的网安视频教程,内容涵盖了入门必备的操作系统、计算机网络和编程语言等初级知识,而且包含了中级的各种渗透技术,并且还有后期的CTF对抗、区块链安全等高阶技术。总共200多节视频,100多本网安电子书,最新学习路线图和工具安装包都有,不用担心学不全。

更多推荐

已为社区贡献69条内容

已为社区贡献69条内容

所有评论(0)