Java面试终极挑战:谢飞机“激战”SaaS平台,从多租户、安全到AI Agent,他能搞定吗?

在一个阳光刺眼的下午,谢飞机推开了“无限未来科技”的玻璃门。今天他要面试的是一个高级Java工程师岗位,负责公司的核心产品——一款企业协同SaaS平台。面试官是一位看起来非常干练的女士,戴着金丝眼镜,眼神锐利,仿佛能看穿他精心准备的技术铠甲。“谢飞机是吧?你好,请坐。我们直接开始,项目介绍就不多说了,我们聊聊SaaS平台设计中的一些关键问题。(心中一紧,SaaS平台可是硬骨头)“好的,面试官您请说

Java面试终极挑战:谢飞机“激战”SaaS平台,从多租户、安全到AI Agent,他能搞定吗?

面试现场

在一个阳光刺眼的下午,谢飞机推开了“无限未来科技”的玻璃门。今天他要面试的是一个高级Java工程师岗位,负责公司的核心产品——一款企业协同SaaS平台。面试官是一位看起来非常干练的女士,戴着金丝眼镜,眼神锐利,仿佛能看穿他精心准备的技术铠甲。

面试官: “谢飞机是吧?你好,请坐。我们直接开始,项目介绍就不多说了,我们聊聊SaaS平台设计中的一些关键问题。”

谢飞机: (心中一紧,SaaS平台可是硬骨头)“好的,面试官您请说。”

第一轮:核心SaaS架构 - 多租户与数据隔离

面试官: “第一个问题,SaaS平台的核心是多租户,如果要你来设计数据隔离方案,你会怎么做?”

谢飞机: (这个问题准备过!)“面试官您好,业界主流的多租户数据隔离方案有三种。第一种是独立数据库,每个租户一个独立的Database,物理隔离,安全性最好,但成本最高。第二种是共享数据库,独立Schema,每个租户一个Schema,逻辑隔离,算是一种折中。第三种是共享数据库,共享Schema,在业务表中增加一个tenant_id字段来区分不同租户的数据,成本最低,但开发和维护时需要特别注意隔离逻辑,防止数据越权。”

面试官: (点点头,露出赞许的目光)“不错,基础很扎实。那我们继续,如果我们选择了成本最低的第三种方案,共享Schema。那么如何在代码层面实现tenant_id的无感植入,避免每个工程师写SQL时都忘记加上WHERE tenant_id = ?这个条件?”

谢飞机: (这个也知道!)“这个可以通过AOP实现。具体来说,如果使用MyBatis,可以自定义一个Interceptor(拦截器),在SQL执行前,动态地解析SQL语句,并自动在后面追加上tenant_id的查询条件。这个tenant_id可以从当前会话的ThreadLocal中获取,在用户登录时就存进去。”

面试官: “很好,思路很清晰。但这种方式有什么潜在的性能和安全风险吗?你该如何规避?”

谢飞机: (糟了,开始深入了)“呃……风险嘛……性能上,每次执行SQL都要经过拦截器进行一次字符串解析和拼接,可能会有……一点点性能损耗,但应该不大。安全上……如果拼接SQL的时候没处理好,可能会……嗯……需要仔细测试,确保不会破坏原有的SQL逻辑。规避的话,就是……代码写得严谨一点,多做单元测试?”

谢飞机的回答开始变得含糊,眼神也有些飘忽。他知道有风险,但具体是什么,以及如何系统性地解决,他并没有深入思考过。

第二轮:安全与API设计

面试官: “我们换个话题。SaaS平台通常需要对外提供开放API,让客户的系统能与我们集成。你会如何设计一套安全的认证授权体系?”

谢飞机: “这个我会采用业界标准的OAuth2协议。外部应用通过客户端凭证(Client Credentials)模式获取一个Access Token,这个Token是JWT格式的。JWT的Payload里会包含client_id、tenant_id以及它的权限范围(scopes)。我们的API网关或服务自身通过验证JWT的签名来确认请求的合法性,并根据其权限进行授权。”

面试官: “可以。那下一个问题,如何防止API被滥用?比如某个租户的某个应用,因为程序Bug,以极高的频率调用我们的API,影响了平台的整体稳定性。你会如何设计一套API限流系统?”

谢飞机: (这个我熟!)“我会使用API网关(如Spring Cloud Gateway)集成限流功能,并基于Redis来实现。最简单的方式是使用计数器,比如限制某个API每分钟只能调用100次。复杂一点的,可以使用更平滑的算法。”

面试官: “哦?更平滑的算法,比如呢?能否具体讲讲**令牌桶(Token Bucket)和漏桶(Leaky Bucket)**算法的区别和各自的适用场景?”

谢飞机: (完了,只知道名字)“呃……令牌桶,就是桶里有令牌,拿到令牌才能访问……漏桶,就是水从桶里漏出去……它们都能限流。区别在于,令牌桶……它好像……能应对突发流量?漏桶……更平滑?具体的场景……嗯……需要根据业务来定吧。”

谢飞机的回答空洞无力,显然他只停留在知道有这两个东西的层面,完全无法阐述其核心机制和选型依据。

第三轮:AI赋能与前沿应用

面试官: “最后一个方向。我们计划引入AI功能,做一个企业内部的智能知识库问答机器人。用户可以上传自己公司的规章制度、技术文档,然后用自然语言提问。请你简述一下这个功能的技术实现思路。”

谢飞机: (这个是新学的,必须答好!)“这个功能目前最主流的实现是基于**RAG(Retrieval-Augmented Generation,检索增强生成)**架构。具体步骤是:

- 数据处理:当企业上传文档后,后端服务会对文档进行加载、切割成小的数据块(Chunk)。

- 向量化:调用Embedding模型,将每个数据块转换成一个高维向量(Vector)。

- 数据入库:将文本块和其对应的向量存入专门的向量数据库,比如Milvus或Chroma。

- 检索与生成:当用户提问时,我们同样将问题向量化,然后去向量数据库中进行相似度检索,找出最相关的几个文本块。最后,将这些文本块作为上下文(Context)和用户的问题一起,组合成一个Prompt,发送给大语言模型(LLM),让它生成最终的答案。”

面试官: (眼中闪过一丝惊讶)“了解得还挺新。那么,这个问题里最关键的一个挑战是:如何处理数据权限?比如,财务部的员工不能问出研发部的核心代码规范,人事部的文档也不能被普通员工看到。在你的RAG架构里,如何实现这种精细化的权限管控?”

谢飞机: (瞬间石化)“权限……嗯……这个……可以在大模型生成答案之后,我们再加一层过滤?判断一下这个答案的来源文档是不是该用户有权限看的?或者……在检索出来文本块之后,循环一遍,检查每个块的权限?”

他的回答暴露了知识的浅薄。面试官想要的显然不是这种低效且不安全的“事后补救”方案,而是在架构层面就融入权限控制的设计。

面试结束

面试官: “好了,谢飞机,我这边的问题都问完了。总体来说,你的Java基础和对主流框架的理解都还不错,对于一些标准化的场景也能给出成熟的方案。但在系统的深度、边界场景的处理以及前沿技术的实践细节上,还有提升的空间。今天就先到这里吧,后续如果有通知,HR会联系你。”

谢飞机: “好的,谢谢面试官。”

走出“无限未来科技”的大门,谢飞机回头望了望,阳光依旧刺眼,但他却感到一丝寒意。他知道,那些他回答不上来的问题,正是区分“熟练工”和“架构师”的关键所在。

技术要点深度解析

1. MyBatis拦截器实现多租户的风险与规避

- 性能风险:对于非常复杂的SQL(例如,包含多个子查询、UNION等),使用正则表达式或简单的字符串查找来定位

WHERE子句可能会变得非常慢,甚至出现错误。这会成为整个系统的性能瓶颈。 - 安全与正确性风险:如果SQL解析逻辑不够健壮,可能会错误地修改SQL,导致语法错误或更严重的逻辑漏洞(例如,错误地将

tenant_id加到了子查询中)。如果tenant_id的值处理不当,也存在SQL注入的风险。 - 规避方案:

- 使用成熟的库:不要自己手写简陋的拦截器。应该使用像

MyBatis-Plus这样经过大规模生产环境验证过的框架,它内置了非常成熟且高性能的多租户插件。 - 基于AST(抽象语法树):更专业的做法是使用SQL解析器(如JSQLParser)将SQL语句转换成AST,在语法树层面进行精确、安全地修改,然后再生成SQL。这避免了字符串操作的种种弊端。

- 充分测试:对各种复杂查询场景编写集成测试,确保多租户逻辑的正确性。

- 使用成熟的库:不要自己手写简陋的拦截器。应该使用像

2. API限流算法:令牌桶 vs. 漏桶

-

漏桶算法(Leaky Bucket):

- 机制:把请求想象成水流,漏桶以一个恒定的速率(漏水速率)处理请求。如果水流过快(请求过多),桶满了水就会溢出(请求被丢弃或排队)。

- 特点:强制请求以一个平滑、恒定的速率被处理。无法应对突发流量。无论请求来得多快,处理速度都是固定的。

- 场景:适用于需要严格平滑请求速率的场景,例如消息队列的消费者、数据同步服务,防止下游系统被突发流量打垮。

-

令牌桶算法(Token Bucket):

- 机制:系统以一个恒定的速率向桶里放入令牌。每个请求需要从桶里获取一个令牌才能被处理。如果桶里没有令牌,请求将被拒绝或排队。

- 特点:桶里可以预存一定数量的令牌。如果短时间内有大量请求到来,只要桶里的令牌足够,这些请求可以被立刻处理。它允许一定程度的突发流量。

- 场景:这是绝大多数API网关限流的场景。它既能限制长期的平均速率(放令牌的速率),又能应对短期的流量高峰(消耗积攒的令牌),用户体验更好。

3. 带有权限控制的RAG系统设计

谢飞机的“事后过滤”方案是完全错误的,它存在严重的安全漏洞和性能问题。正确的做法是在检索阶段就融入权限控制。

-

架构设计:

- 索引阶段:在将文档块向量化并存入向量数据库时,必须同时为每个向量附加元数据(Metadata)。这些元数据应包含所有用于权限判断的信息,例如:

{"tenant_id": "T001", "department": "Finance", "access_level": "L3"}。 - 检索阶段:当用户发起查询时,后端服务首先获取用户的身份信息(

tenant_id,department,access_level等)。然后,向向量数据库发起查询时,查询条件必须包含两部分:- 向量相似度查询:根据用户问题的向量,找出语义最相关的文档。

- 元数据过滤(Metadata Filtering):在向量检索的同时,要求向量数据库只在符合用户权限的元数据范围内进行搜索。

- 索引阶段:在将文档块向量化并存入向量数据库时,必须同时为每个向量附加元数据(Metadata)。这些元数据应包含所有用于权限判断的信息,例如:

-

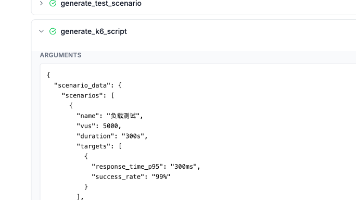

示例查询(伪代码):

# user_query_vector 是用户问题的向量 # user_permission_filter 是根据用户信息生成的元数据过滤器 user_permission_filter = { "tenant_id": "T001", "department": {"$in": ["Finance", "Public"]} # 用户可以看财务和公共部门的文档 } # 向量数据库的SDK会支持这种组合查询 results = vector_db.search( query_vector=user_query_vector, filter=user_permission_filter, top_k=5 )通过这种方式,向量数据库从一开始就排除了用户无权访问的文档,返回的结果天然就是安全的,既高效又不存在数据泄露的风险。

更多推荐

已为社区贡献9条内容

已为社区贡献9条内容

所有评论(0)