bugkuCTF新手题目刷题2

本文汇总了多种编码解码技巧:1)Unicode解码的三种形式(\u、&#、&#x);2)栅栏密码与Ook!加密的使用;3)Brainfuck代码的加解密方法;4)Linux下tar解压文件获取flag;5)乱序字符串的排列重组(示例输出flag{52048c453d794df1});6)Base系列编码的区分判断(Base16/32/64等特征)。涵盖从Unicode到特殊加密(O

1.这是一张单纯的图片

下载图片,以文本打开,拉到最后,找到图片。

Unicode解码有三种形式 \u &# &#x 三种形式

key{you are right}

三种unicode 解码形式举例。

{    "a":""}

{    "a":""}

\u007b\u0020\u0020\u0020\u0020\u0022\u0061\u0022\u003a\u0022\u0022\u007d

2./.-

..-./.-../.-/--./----.--/-../...--/..-./-.-./-.../..-./.----/--.../..-./----./...--/----./----./...../-----/....-/-----.-

解码后得到一串特别奇怪的字符串

flag %u7b d3fcbf17f9399504 %u7d

没关系我们知道flag结构是flag{XXXX}

所以奇怪的两处应该分别是 { 和 }

所以flag是

flag{d3fcbf17f9399504}

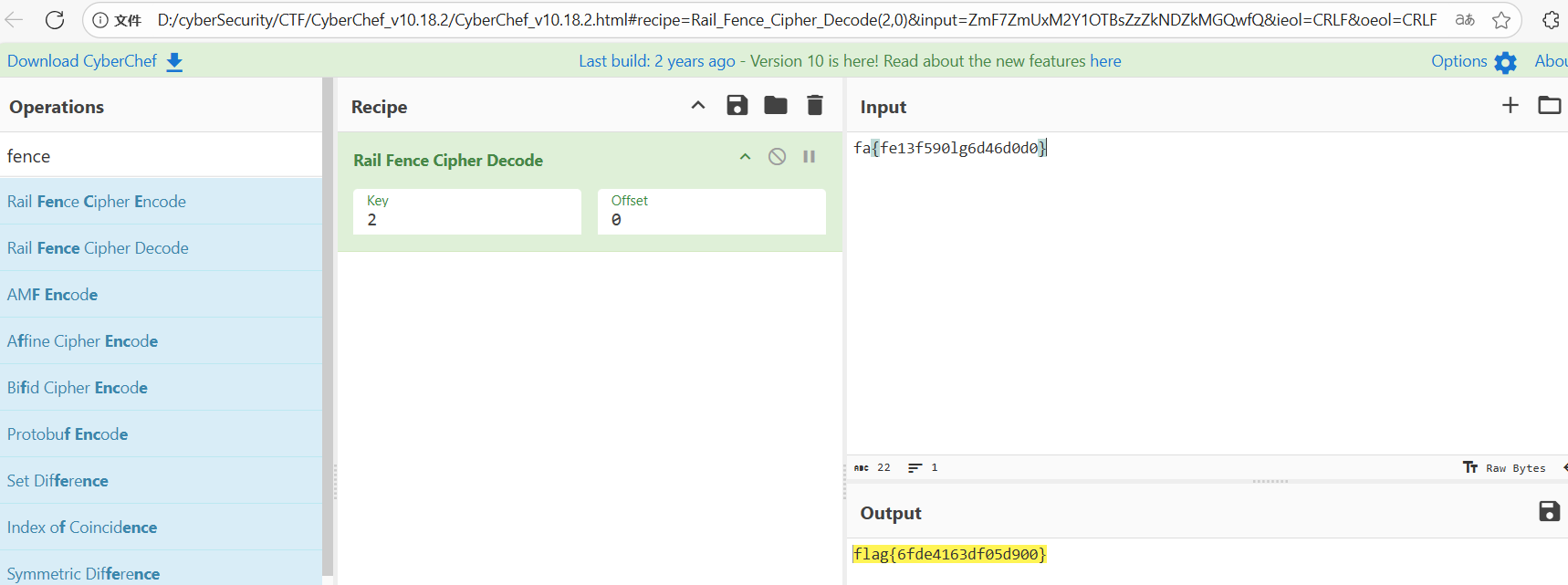

3.聪明的小羊

fa{fe13f590lg6d46d0d0}

栅栏密码

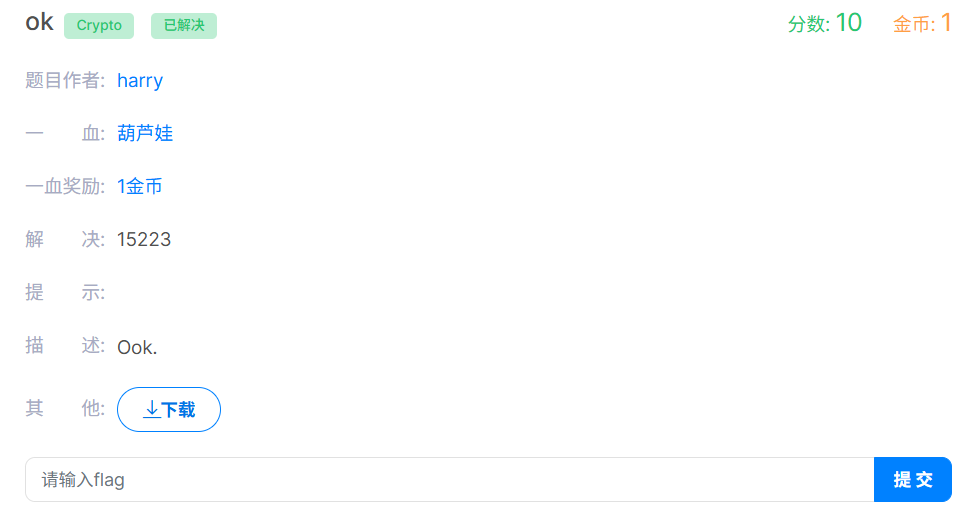

4.ok

工具链接

Brainfuck/Text/Ook! obfuscator - deobfuscator. Decode and encode online.

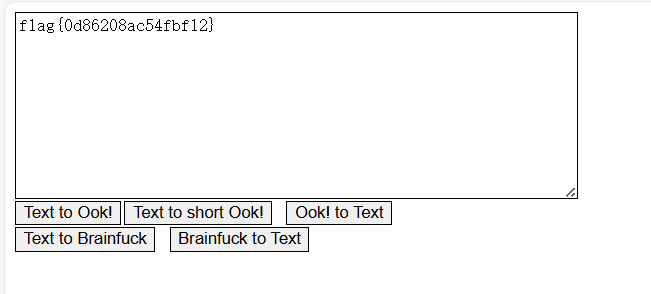

看到提示ook,想到Ook.加密,使用在线工具解密

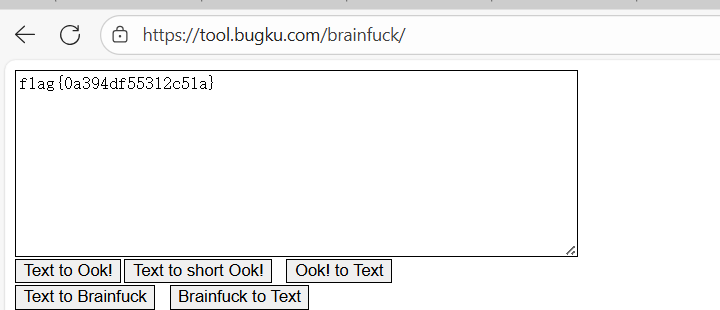

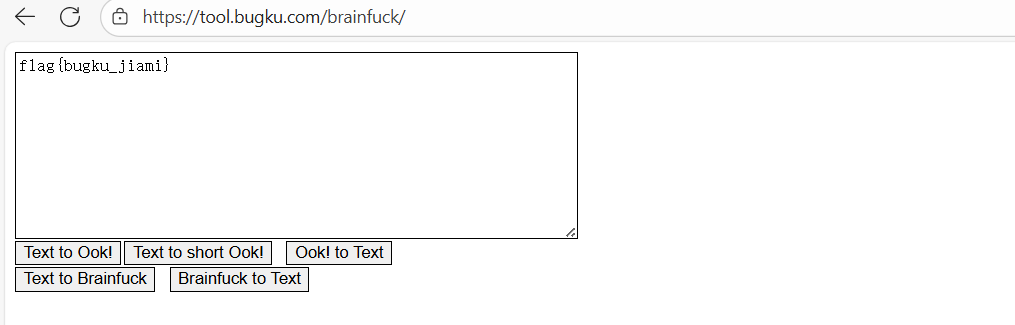

5.[+-<>]

看到密文格式,想象到应该是brainfuck加密,上一道题的地址也可以用来加解密

+++++ +++++ [->++ +++++ +++<] >++.+ +++++ .<+++ [->-- -<]>- -.+++ +++.< ++++[ ->+++ +<]>+ +++.< +++++ +++[- >---- ----< ]>--- ----- ---.< +++++ ++[-> +++++ ++<]> +++.< +++++ +[->- ----- <]>-- ----- -.--. ----. --.++ +++++ +.<++ ++++[ ->+++ +++<] >++++ +.++. <++++ ++[-> ----- -<]>- ----- ----. -.<++ +++++ [->++ +++++ <]>+. ----. ++++. <++++ +++[- >---- ---<] >---- .+.<+ +++++ ++[-> +++++ +++<] >++++ +++++ ++.<

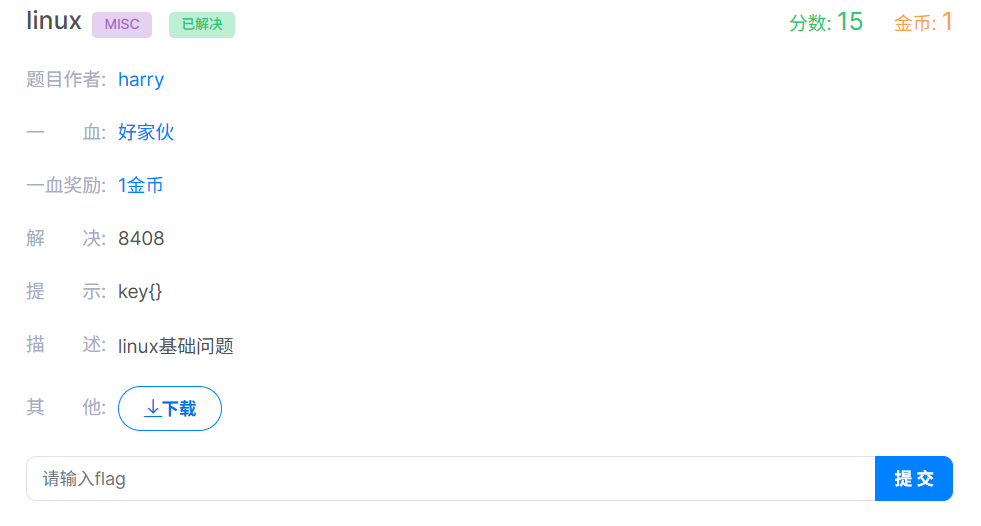

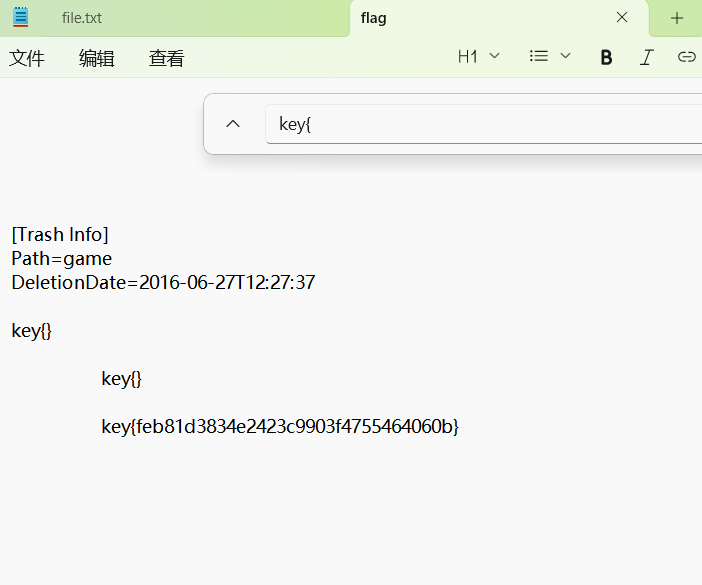

6.linux

使用kali虚拟机用tar解压文件

tar -zxvf 1.tar.gz 将解压文件中的flag文件传回本机再用记事本打开,搜索flag

从题目的简介找到,flag结构是key{}

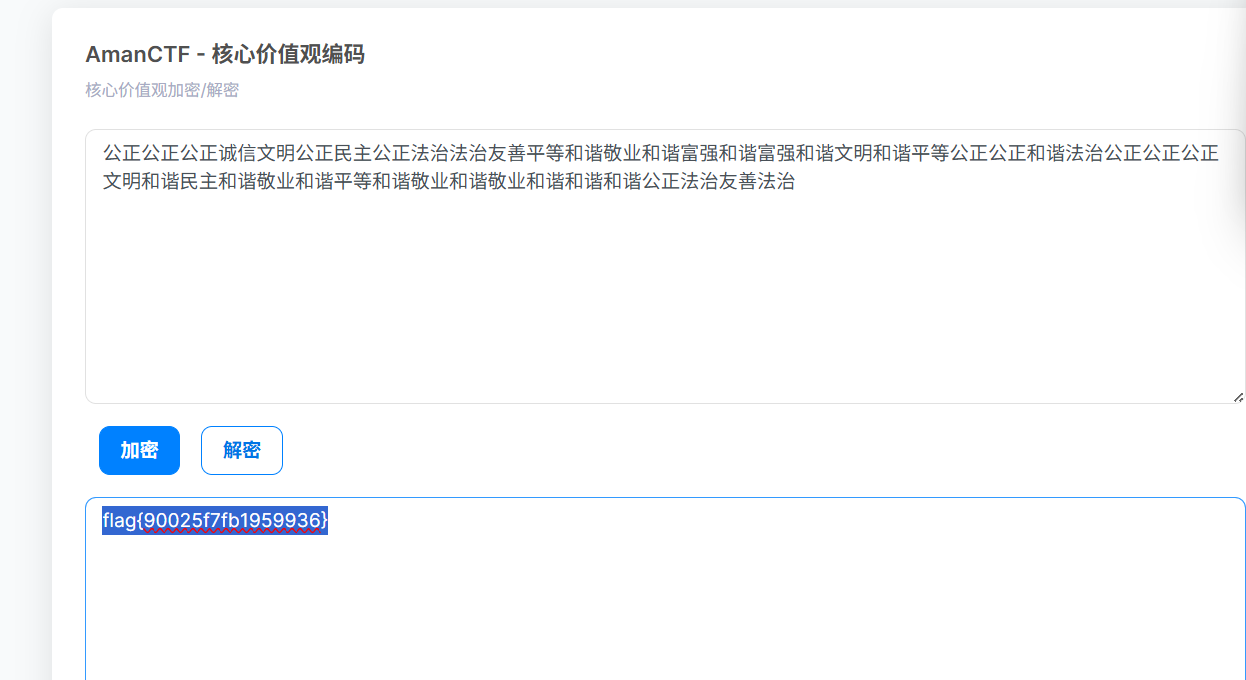

7富强民主

flag{90025f7fb1959936}

8散乱的密文

a = 'lf5{ag024c483549d7fd@@1}'

order = [1, 0, 4, 5, 3, 2] # 逆排列,用于解码

result = ''

for i in range(0, len(a), 6):

group = a[i:i+6]

for pos in order:

if pos < len(group):

result += group[pos]

print(result) # 输出: flag{52048c453d794df1}@@9..!?

ook加密

Brainfuck/Text/Ook! obfuscator - deobfuscator. Decode and encode online.

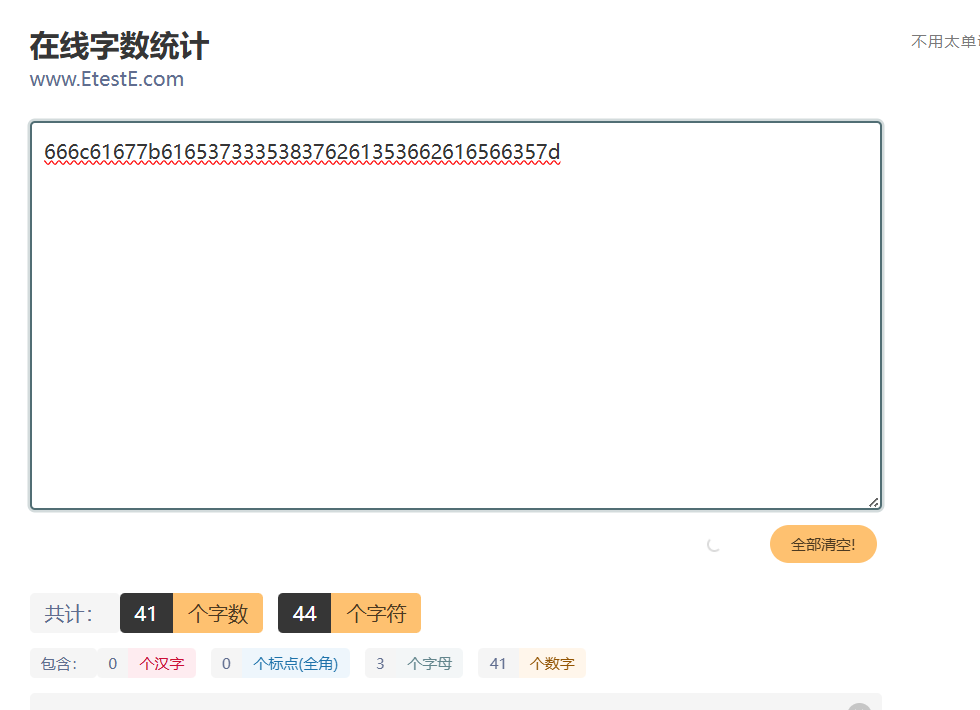

10.这不是MD5

以为是md5加密,但是没解密出来,数字器统计一下44个字符,md5是32位的,还真不是md5加密

但是字符是4的倍数,开始猜应该是base加密了,然后全是数字和小写,没有大写,猜测要么base16,要么base32,因为只有bcd这些比较前面的字母,大概率是base16

Base16 Base32 Base58 Base62 Base64 Base85 Base91 编码/解码 - 锤子在线工具

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)