智能合约安全警报:透视高风险漏洞,守护区块链万亿资产

2024年3月,某头部DeFi项目因智能合约升级权限配置失误,导致价值3000万美元的加密资产在47分钟内被黑客洗劫一空。这并非孤例——从2016年The DAO事件引发以太坊硬分叉,到2023年BSC链上项目因权限漏洞损失5000万美元,智能合约漏洞已成为区块链行业最致命的"定时炸弹"。据Chainalysis统计,2024年全球因智能合约漏洞造成的损失超42亿美元,单案平均损失达1700万美元

引言:当代码漏洞成为金融核弹

2024年3月,某头部DeFi项目因智能合约升级权限配置失误,导致价值3000万美元的加密资产在47分钟内被黑客洗劫一空。这并非孤例——从2016年The DAO事件引发以太坊硬分叉,到2023年BSC链上项目因权限漏洞损失5000万美元,智能合约漏洞已成为区块链行业最致命的"定时炸弹"。据Chainalysis统计,2024年全球因智能合约漏洞造成的损失超42亿美元,单案平均损失达1700万美元。本文将深度解析六大高危漏洞类型,结合真实攻击案例与防御方案,为开发者、投资者和监管机构提供系统性安全指南。

一、重入攻击:递归调用的死亡陷阱

案例复盘:The DAO事件

2016年6月,基于以太坊的The DAO项目遭遇史上最严重的智能合约攻击。攻击者利用合约中splitDAO函数的逻辑缺陷,在资金转账前未更新用户余额,通过递归调用该函数28次,盗走360万枚ETH(时值6000万美元)。此次事件直接导致以太坊社区分裂,硬分叉诞生ETC与ETH双链。

技术本质

重入攻击的核心在于"检查-交互-生效"(CEI)模式缺失。当合约调用外部地址时,若在状态更新前执行资金转移,攻击者可构造恶意合约,在回调函数中重复触发原合约的关键函数。

防御方案

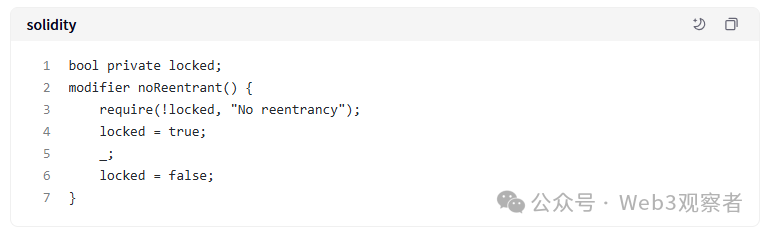

1. 重入锁机制:引入状态变量locked,在资金操作前设置为true,操作完成后释放

2. 转账函数替代:使用transfer()或send()替代call.value(),限制Gas消耗(2300 Gas仅够日志记录)

3. 跨合约交互规范:遵循"检查-生效-交互"(CEI)模式,先更新状态再执行外部调用

二、整数溢出:数学运算的隐形杀手

案例复盘:BEC代币崩盘事件

2018年4月,BeautyChain(BEC)智能合约因整数溢出漏洞遭受攻击。

攻击者通过构造_value = 2^255的超大转账金额,使uint256 amount = cnt * _value计算结果溢出归零绕过余额检查凭空增发57,896,044,618,658,100,000,000,000,000,000,000,000,000,000,000,000,000,000,000.792 BEC代币,导致市值一夜归零。

技术本质

Solidity 0.8版本前,整数类型无内置溢出检查。uint256最大值为2^256-1,加法溢出会回绕至0,减法下溢则回绕至最大值。

防御方案

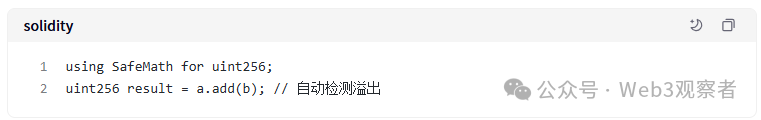

1. 安全数学库:集成OpenZeppelin的SafeMath库

2. 版本升级:使用Solidity 0.8+,其内置的checked模式会在溢出时自动回滚交易

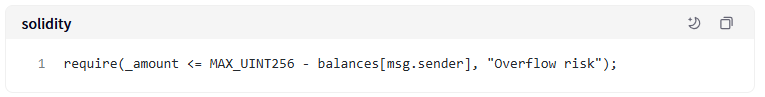

3. 输入验证:对关键参数进行范围检查

三、权限失控:管理员密钥的潘多拉魔盒

案例复盘:Parity钱包二次灾难

2017年11月,Parity多签钱包因权限设计缺陷遭受两次重大攻击:

-

首次攻击:黑客利用未初始化的构造函数,将自己设为合约所有者,调用

selfdestruct()销毁合约,冻结1.5亿美元资产 -

二次攻击:2022年,攻击者通过

delegatecall篡改逻辑合约地址,绕过权限检查,盗走5137枚ETH

技术本质

权限漏洞源于三大设计失误:

1. 单一管理员私钥存储

2. 未隔离资金操作与升级权限

3. 过度依赖delegatecall的上下文继承

防御方案

1. 多签治理:采用Gnosis Safe等3/5多签方案,分散风险

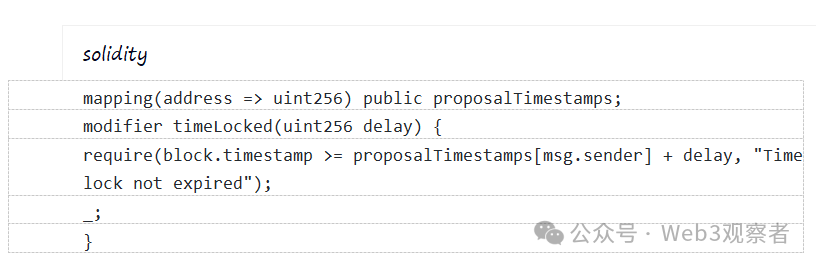

2. 时间锁机制:升级提案需提前72小时公示,允许用户撤资

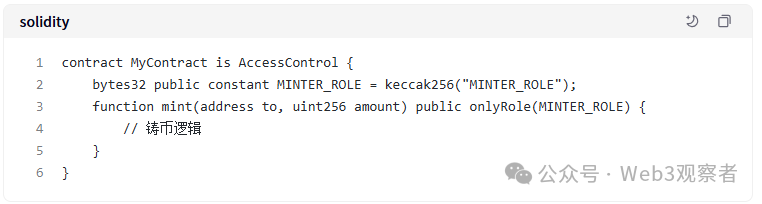

3. 最小权限原则:使用OpenZeppelin的AccessControl库实现RBAC权限模型

四、预言机操纵:数据喂价的致命陷阱

案例复盘:Harvest Finance闪电贷攻击

2023年9月,DeFi协议Harvest Finance因依赖单一预言机被攻击。攻击者通过闪电贷操纵Curve池的USDT/USDC价格,使协议误判资产价值,触发错误清算,损失2400万美元。

技术本质

预言机漏洞源于三大风险:

1. 单点依赖:仅使用一个数据源

2. 时间延迟:价格更新滞后于市场波动

3. 数据篡改:链下API可被恶意操纵

防御方案

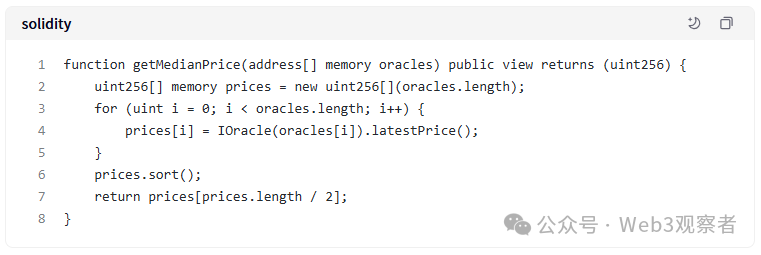

1. 多预言机机制:集成Chainlink、Band Protocol等,采用中位数或加权平均算法

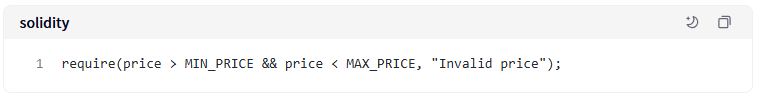

2. 数据验证层:添加价格合理性检查

3. 时间加权平均:使用TWAP(时间加权平均价格)降低瞬时操纵风险

五、拒绝服务:Gas耗尽的沉默杀手

案例复盘:BSC跨链桥瘫痪事件

2023年12月,某BSC跨链桥因循环逻辑缺陷遭受DoS攻击。攻击者构造包含2000个地址的数组,触发for循环遍历,导致单笔交易Gas消耗超800万,阻塞网络长达6小时。

技术本质

DoS攻击源于三大设计失误:

1. 未限制循环次数

2. 未设置Gas上限

3. 未处理外部调用失败

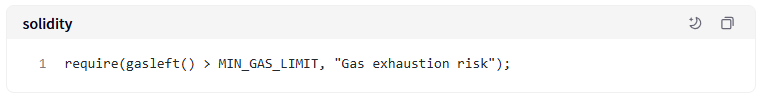

防御方案

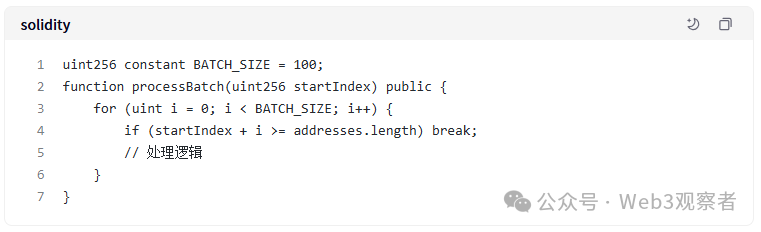

1. 循环优化:拆分大数组为批次处理

2. Gas限制检查:在关键函数前添加Gas消耗验证

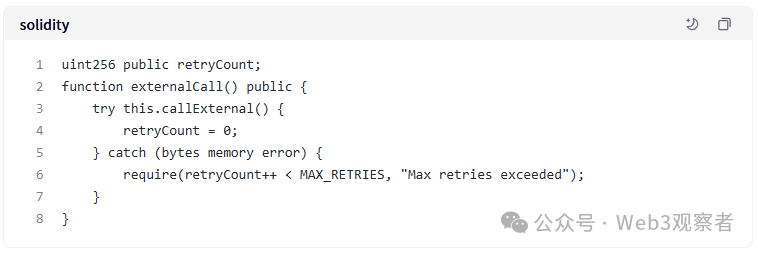

3. 失败重试机制:对外部调用添加重试计数器

六、升级机制漏洞:可编辑合约的双刃剑

案例复盘:THORChain跨链攻击

2021年6月,THORChain跨链协议因升级逻辑缺陷遭受攻击。攻击者利用未过滤的"假充值"代币符号(ETH),绕过资产验证,在跨链充值时伪造代币信息,盗走价值800万美元的资产。

技术本质

升级漏洞源于三大风险:

-

权限集中:单一管理员私钥控制升级

-

逻辑继承:旧版漏洞被复制到新版

-

状态迁移:升级后未正确处理旧版合约状态

防御方案

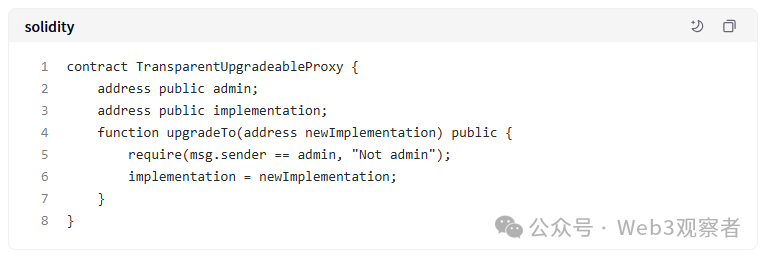

1. 透明代理模式:分离逻辑合约与代理合约,限制升级权限

2. 回滚机制:保留旧版合约备份,支持紧急回滚

3. 形式化验证:使用CertiK、ChainSecurity等工具进行数学证明

结论:构建区块链安全新范式

智能合约安全已进入"攻防博弈"新时代。据Immunefi统计,2024年全球智能合约安全市场规模达12亿美元,年增长率超200%。开发者需建立"防御性编程"思维,投资者应优先选择通过CertiK、SlowMist等机构审计的项目,监管机构则需推动ISO/IEC 27001等国际安全标准落地。

在区块链技术迈向Web3.0的关键阶段,唯有构建"技术防御+社区监督+法律规制"的三维安全体系,才能守护住这个价值万亿美元的数字新世界。正如Vitalik Buterin所言:"智能合约的终极安全,不在于代码的不可篡改,而在于人类对漏洞的永恒警惕。"

更多推荐

已为社区贡献40条内容

已为社区贡献40条内容

所有评论(0)