ansible自动化运维项目/Ansible最佳实践:让自动化运维更优雅高效

可读性、可维护性、可重用性。记住这些原则:🎯 保持简单明了🎯 善于使用角色拆分复杂逻辑🎯 安全地管理敏感信息🎯 持续优化性能最好的实践是在实际项目中不断总结和调整的。希望今天的分享能帮助大家在Ansible的使用道路上越走越顺畅!这两年,IT行业面临经济周期波动与AI产业结构调整的双重压力,确实有很多运维与网络工程师因企业缩编或技术迭代而暂时失业。很多人都在提运维网工失业后就只能去跑滴滴送

Ansible最佳实践:让自动化运维更优雅高效

> 掌握这些技巧,告别杂乱无章的Playbook

引言:为什么需要最佳实践?

大家好,相信很多小伙伴在使用Ansible时都有过这样的经历:写着写着Playbook就变成了一团乱麻,隔两个月自己都看不懂当初写的是什么;或者在团队协作时,每个人的写法千奇百怪,维护起来苦不堪言。

别担心,今天我就为大家带来Ansible最佳实践的干货分享,让你的自动化运维工作变得既优雅又高效!

一、目录结构规范化

推荐的项目结构

production/ # 生产环境清单文件staging/ # 测试环境清单文件group_vars/ # 组变量group1.ymlgroup2.ymlhost_vars/ # 主机变量hostname1.ymlhostname2.ymllibrary/ # 自定义模块filter_plugins/ # 自定义过滤插件roles/ # 角色目录common/ # 通用角色webservers/ # Web服务器角色databases/ # 数据库角色site.yml # 主Playbookwebservers.yml # Web服务专用Playbookdatabases.yml # 数据库专用Playbook

重点提醒:良好的目录结构是团队协作的基础,建议每个新项目都按照这个规范来创建。

二、角色(Roles)的使用艺术

为什么一定要用角色?

角色可以将复杂的Playbook拆分成可重用的组件,就像搭积木一样方便。举个例子:

不好的写法:把所有任务写在一个Playbook里

name: 配置Web服务器hosts: webserverstasks:- name: 安装nginxapt: name=nginx state=present- name: 配置nginxtemplate: src=nginx.conf.j2 dest=/etc/nginx/nginx.conf# ... 几十个其他任务

好的写法:使用角色

name: 配置Web服务器hosts: webserversroles:- common- nginx- monitoring

角色的标准结构

roles/common/tasks/main.ymlhandlers/main.ymltemplates/nginx.conf.j2defaults/main.ymlvars/main.ymlmeta/main.yml

实用技巧:每个角色应该只负责一个特定的功能,保持角色的单一职责原则。

三、变量管理的智慧

变量优先级使用指南

Ansible有22个变量优先级,但记住这几个关键点就够用了:

- 角色默认变量

(defaults/main.yml):提供默认值,最容易被覆盖

- 清单变量

(inventory vars):针对特定主机或组的设置

- Playbook变量

(vars:):在Playbook中定义的变量

- 额外变量

(-e):命令行传递,优先级最高

-

安全地管理敏感信息

永远不要将密码等敏感信息明文存储在Playbook中!推荐使用Ansible Vault:

加密文件

ansible-vault encrypt secrets.yml运行使用加密文件的Playbook

ansible-playbook site.yml --ask-vault-pass四、高效任务编写的技巧

使用模块的完整参数

不推荐的写法

apt: name={{ item }} state=presentwith_items:- nginx- curl

推荐的写法

name: 安装必要的软件包apt:name: "{{ packages }}"state: presentupdate_cache: yesvars:packages:- nginx- curl

合理使用处理程序(Handlers)

处理程序适合用于配置变更后重启服务的情况,但不要滥用:

在角色中定义处理程序

roles/nginx/handlers/main.yml

name: restart nginxservice:name: nginxstate: restarted

在任务中通知处理程序

name: 配置nginxtemplate:src: nginx.conf.j2dest: /etc/nginx/nginx.confnotify:restart nginx

-

五、性能优化建议

开启流水线(Pipelining)

在ansible.cfg中启用:

ini[ssh_connection]pipelining = True -

这样可以减少SSH连接次数,显著提升执行速度。

使用异步任务

对于执行时间较长的任务:

name: 长时间运行的任务command: /path/to/long_running_operation.shasync: 3600 # 超时时间(秒)poll: 0 # 不需要等待完成name: 检查异步任务状态async_status: jid="{{ ansible_job_id }}"register: job_resultuntil: job_result.finishedretries: 30

-

结语:实践出真知

Ansible最佳实践的核心思想是:可读性、可维护性、可重用性。记住这些原则:

🎯 保持简单明了

🎯 善于使用角色拆分复杂逻辑

🎯 安全地管理敏感信息

🎯 持续优化性能

最好的实践是在实际项目中不断总结和调整的。希望今天的分享能帮助大家在Ansible的使用道路上越走越顺畅!

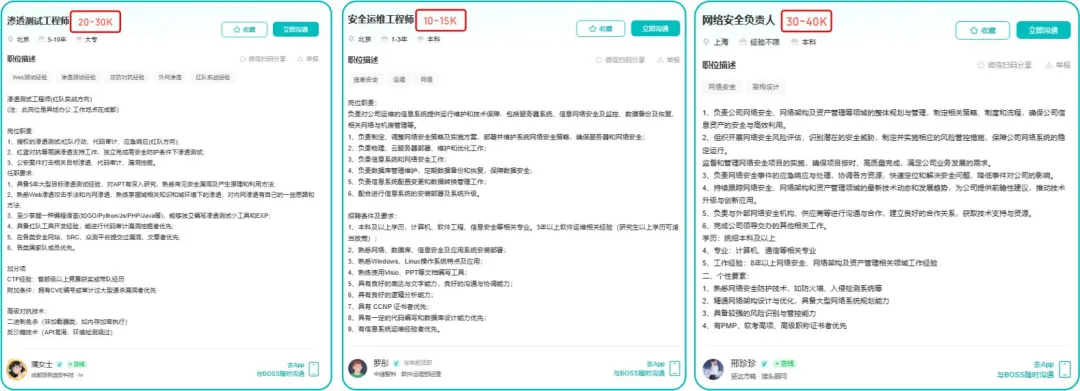

这两年,IT行业面临经济周期波动与AI产业结构调整的双重压力,确实有很多运维与网络工程师因企业缩编或技术迭代而暂时失业。

很多人都在提运维网工失业后就只能去跑滴滴送外卖了,但我想分享的是,对于运维人员来说,即便失业以后仍然有很多副业可以尝试。

运维副业方向

运维,千万不要再错过这些副业机会!

第一个是知识付费类副业:输出经验打造个人IP

在线教育平台讲师

操作路径:在慕课网、极客时间等平台开设《CCNA实战》《Linux运维从入门到精通》等课程,或与培训机构合作录制专题课。

收益模式:课程销售分成、企业内训。

技术博客与公众号运营

操作路径:撰写网络协议解析、故障排查案例、设备评测等深度文章,通过公众号广告、付费专栏及企业合作变现。

收益关键:每周更新2-3篇原创,结合SEO优化与社群运营。

第二个是技术类副业:深耕专业领域变现

企业网络设备配置与优化服务

操作路径:为中小型企业提供路由器、交换机、防火墙等设备的配置调试、性能优化及故障排查服务。可通过本地IT服务公司合作或自建线上接单平台获客。

收益模式:按项目收费或签订年度维护合同。

远程IT基础设施代维

操作路径:通过承接服务器监控、日志分析、备份恢复等远程代维任务。适合熟悉Zabbix、ELK等技术栈的工程师。

收益模式:按工时计费或包月服务。

网络安全顾问与渗透测试

操作路径:利用OWASP Top 10漏洞分析、Nmap/BurpSuite等工具,为企业提供漏洞扫描、渗透测试及安全加固方案。需考取CISP等认证提升资质。

收益模式:单次渗透测试报告收费;长期安全顾问年费。

比如不久前跟我一起聊天的一个粉丝,他自己之前是大四实习的时候做的运维,发现运维7*24小时待命受不了,就准备转网安,学了差不多2个月,然后开始挖漏洞,光是补天的漏洞奖励也有个四五千,他说自己每个月的房租和饭钱就够了。

为什么我会推荐你网安是运维人员的绝佳副业&转型方向?

1.你的经验是巨大优势: 你比任何人都懂系统、网络和架构。漏洞挖掘、内网渗透、应急响应,这些核心安全能力本质上是“攻击视角下的运维”。你的运维背景不是从零开始,而是降维打击。

2.越老越吃香,规避年龄危机: 安全行业极度依赖经验。你的排查思路、风险意识和对复杂系统的理解能力,会随着项目积累而愈发珍贵,真正做到“姜还是老的辣”。

3.职业选择极其灵活: 你可以加入企业成为安全专家,可以兼职“挖洞“获取丰厚奖金,甚至可以成为自由顾问。这种多样性为你提供了前所未有的抗风险能力。

4.市场需求爆发,前景广阔: 在国家级政策的推动下,从一线城市到二三线地区,安全人才缺口正在急剧扩大。现在布局,正是抢占未来先机的黄金时刻。

运维转行学习路线

(一)第一阶段:网络安全筑基

1. 阶段目标

你已经有运维经验了,所以操作系统、网络协议这些你不是零基础。但要学安全,得重新过一遍——只不过这次我们是带着“安全视角”去学。

2. 学习内容

**操作系统强化:**你需要重点学习 Windows、Linux 操作系统安全配置,对比运维工作中常规配置与安全配置的差异,深化系统安全认知(比如说日志审计配置,为应急响应日志分析打基础)。

**网络协议深化:**结合过往网络协议应用经验,聚焦 TCP/IP 协议簇中的安全漏洞及防护机制,如 ARP 欺骗、TCP 三次握手漏洞等(为 SRC 漏扫中协议层漏洞识别铺垫)。

**Web 与数据库基础:**补充 Web 架构、HTTP 协议及 MySQL、SQL Server 等数据库安全相关知识,了解 Web 应用与数据库在网安中的作用。

**编程语言入门:**学习 Python 基础语法,掌握简单脚本编写,为后续 SRC 漏扫自动化脚本开发及应急响应工具使用打基础。

**工具实战:**集中训练抓包工具(Wireshark)、渗透测试工具(Nmap)、漏洞扫描工具(Nessus 基础版)的使用,结合模拟场景练习工具应用(掌握基础扫描逻辑,为 SRC 漏扫工具进阶做准备)。

(二)第二阶段:漏洞挖掘与 SRC 漏扫实战

1. 阶段目标

这阶段是真正开始“动手”了。信息收集、漏洞分析、工具联动,一样不能少。

熟练运用漏洞挖掘及 SRC 漏扫工具,具备独立挖掘常见漏洞及 SRC 平台漏扫实战能力,尝试通过 SRC 挖洞搞钱,不管是低危漏洞还是高危漏洞,先挖到一个。

2. 学习内容

信息收集实战:结合运维中对网络拓扑、设备信息的了解,强化基本信息收集、网络空间搜索引擎(Shodan、ZoomEye)、域名及端口信息收集技巧,针对企业级网络场景开展信息收集练习(为 SRC 漏扫目标筛选提供支撑)。

漏洞原理与分析:深入学习 SQL 注入、CSRF、文件上传等常见漏洞的原理、危害及利用方法,结合运维工作中遇到的类似问题进行关联分析(明确 SRC 漏扫重点漏洞类型)。

工具进阶与 SRC 漏扫应用:

-

系统学习 SQLMap、BurpSuite、AWVS 等工具的高级功能,开展工具联用实战训练;

-

专项学习 SRC 漏扫流程:包括 SRC 平台规则解读(如漏洞提交规范、奖励机制)、漏扫目标范围界定、漏扫策略制定(全量扫描 vs 定向扫描)、漏扫结果验证与复现;

-

实战训练:使用 AWVS+BurpSuite 组合开展 SRC 平台目标漏扫,练习 “扫描 - 验证 - 漏洞报告撰写 - 平台提交” 全流程。

SRC 实战演练:选择合适的 SRC 平台(如补天、CNVD)进行漏洞挖掘与漏扫实战,积累实战经验,尝试获取挖洞收益。

恭喜你,如果学到这里,你基本可以下班搞搞副业创收了,并且具备渗透测试工程师必备的「渗透技巧」、「溯源能力」,让你在黑客盛行的年代别背锅,工作实现升职加薪的同时也能开创副业创收!

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:全网最全的网络安全资料包需要保存下方图片,微信扫码即可前往获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取