应用层协议-DNS

DNS

概述

-

Domain Name System:域名解析系统,工作在应用层,制定了一种实现域名和IP之间互相转换的标准;

-

基于传输层53端口实现数据传输:

-

UDP/53:实现客户端请求域名解析相关数据传输;

-

TCP/53:实现主与从服务器之间区间数据传输;

-

域名解析方式

-

域名解析缓存;

ipconfig /displaydns

-

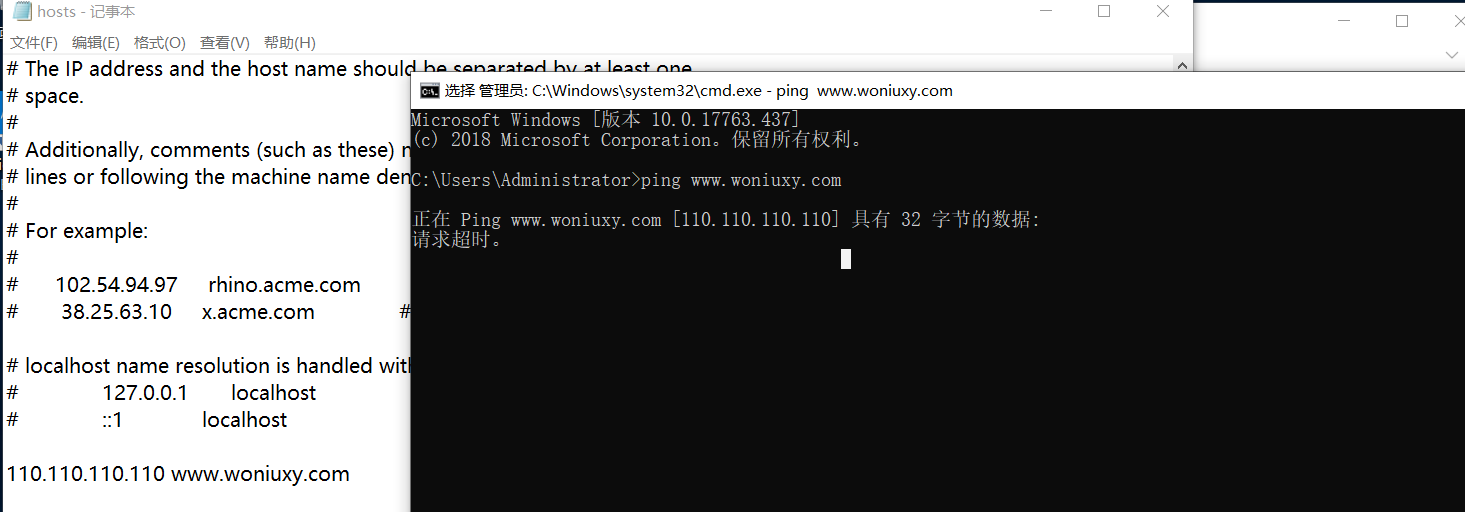

基于

hosts文件进行域名解析;

Windows:C:\Windows\System32\drivers\etc\hostsLinux:/etc/hosts

-

基于DNS服务器进行域名解析;

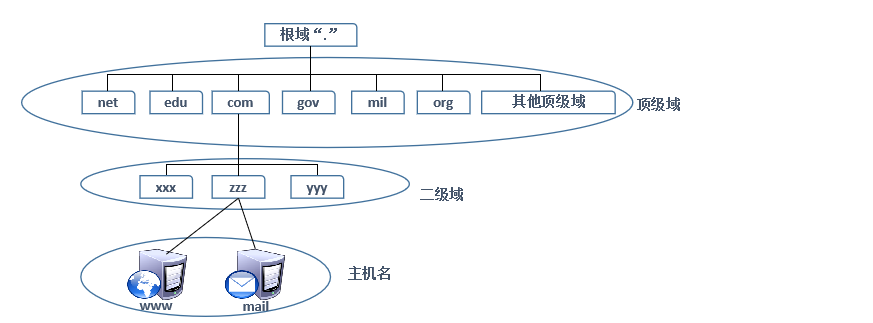

域名空间结构

域名组成

顶级域

-

也称为域名后缀,是指代表一个域名类型的符号,不同的顶级域名的含义各不相同。

-

国际顶级域名(International Top-Level Domain, iTLD) 是互联网域名系统(DNS)中最高层级的域名类别,由互联网名称与数字地址分配机构(ICANN)统一管理,具有全球通用性,不特定于任何国家或地区。

组织相关:com:商业组织edu:教育组织org:非营利性组织gov:政府组织.... 区域相关:cn:中国hk:香港tw:台湾mo:澳门us:美国ru:俄罗斯....

二级域

-

由用户和组织进行自行申请;

主机名

-

一般用于表明主机性质的;

-

比如:

www表示网站服务、ftp表示文件服务、smtp表示邮件服务等

空间结构

根域服务器

-

存储顶级域服务器地址;

-

IPv4全球只有13台根服务器(这13台IPv4根域名服务器名字分别为“A”至“M”),1个为主根服务器在美国,由美国互联网机构Network Solutions运作。其余12个均为辅根服务器,其中9个在美国,2个在欧洲(位于英国和瑞典),1个在亚洲(位于日本)。

顶级域服务器

-

存储了二级域服务器地址;

二级域服务器

-

存储了主机信息;

环境搭建

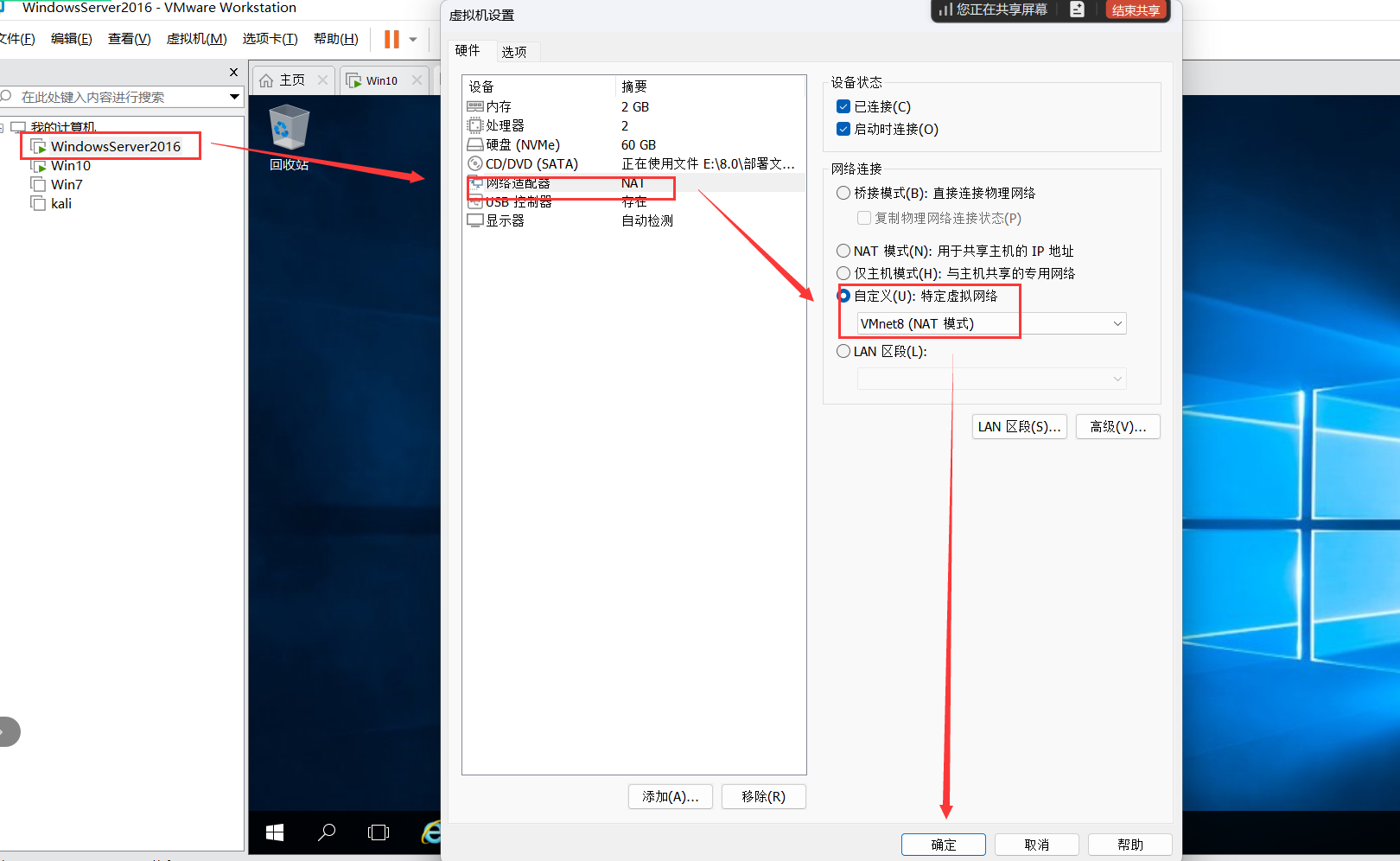

服务器(winServer)

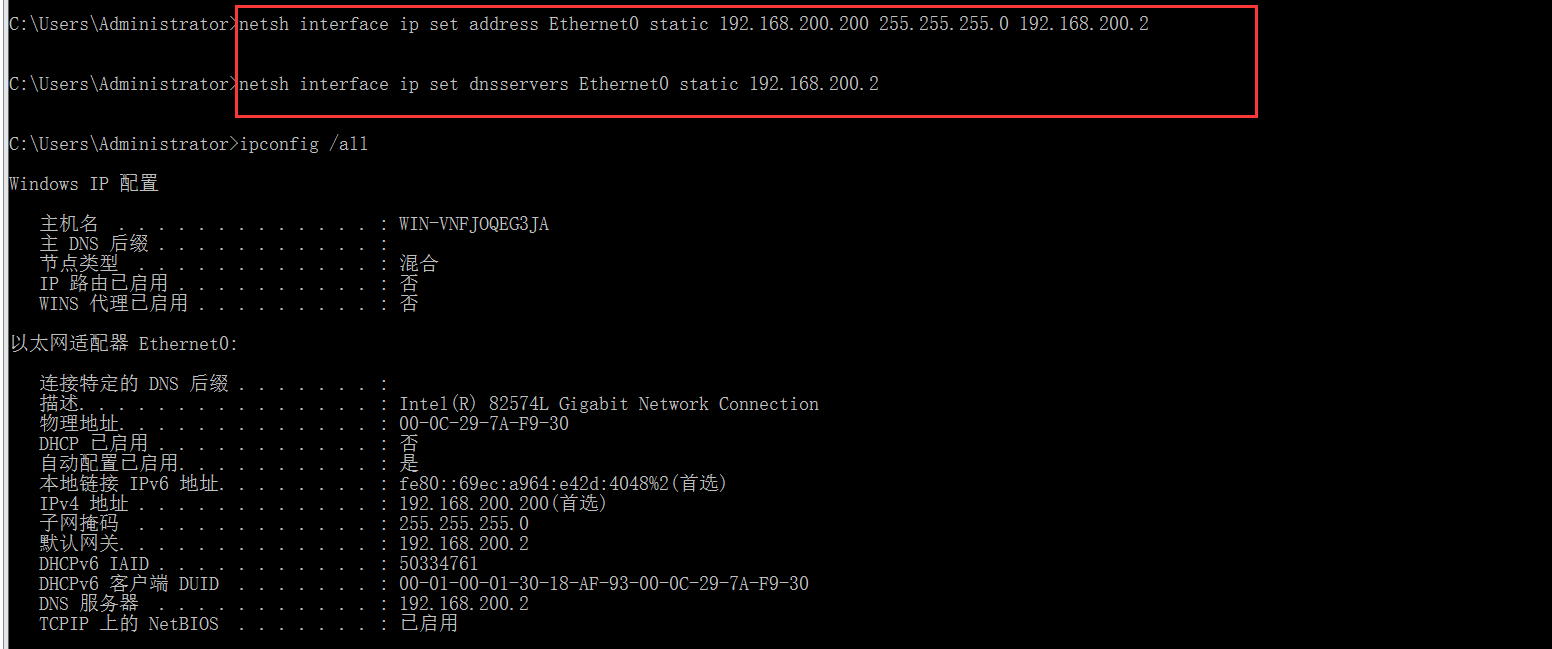

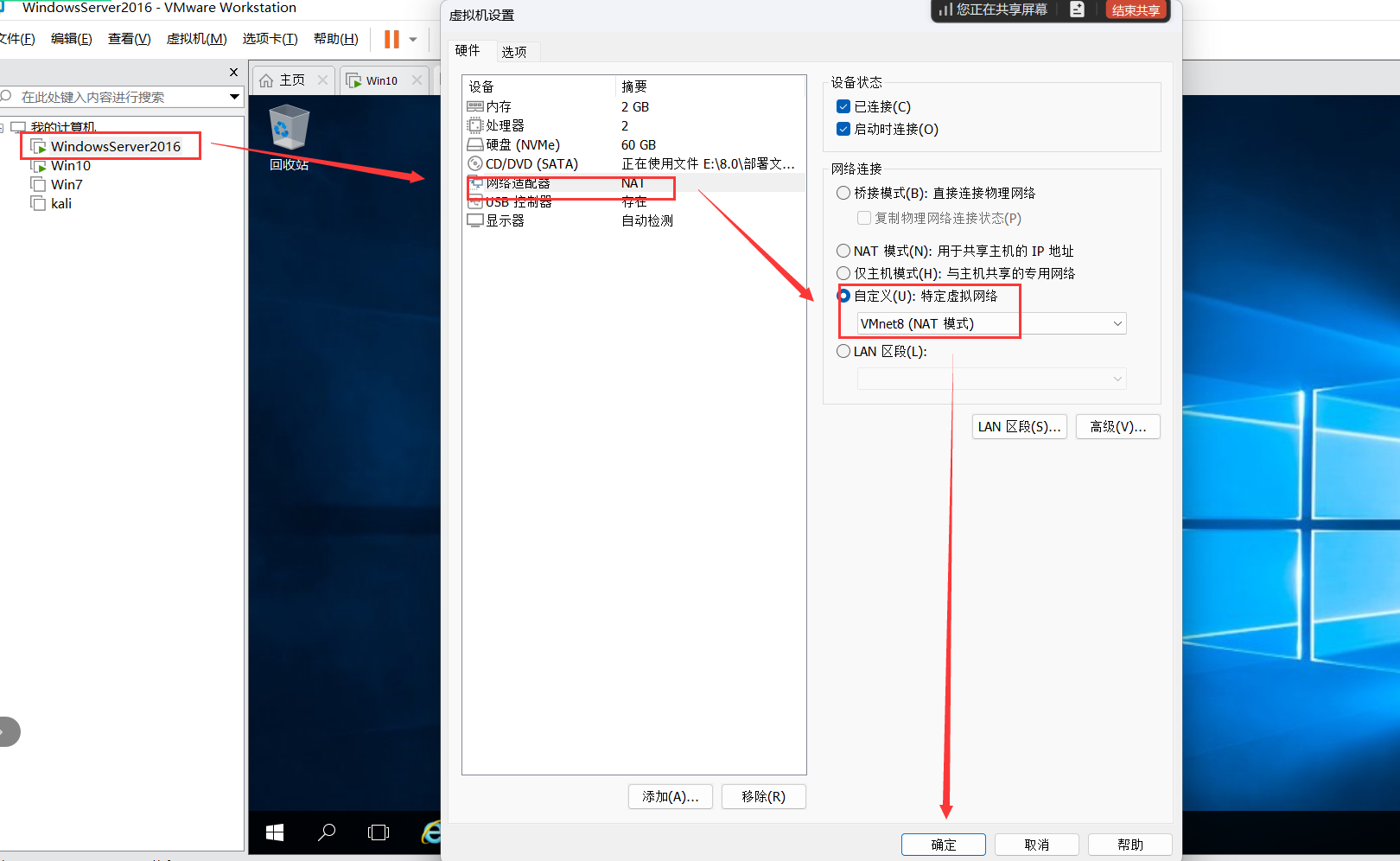

网络配置

-

设置网卡为

VMnet8,方便后续流量分析;

-

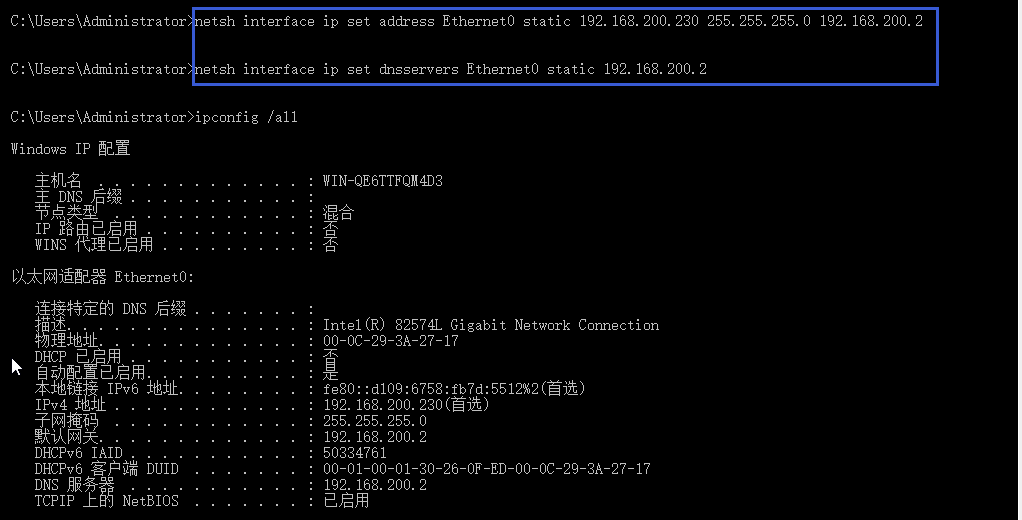

静态化IP信息;

netsh interface ip set address 网卡名称 static IP地址 子网掩码 默认网关netsh interface ip set dnsservers 网卡名称 static DNS服务器IP地址

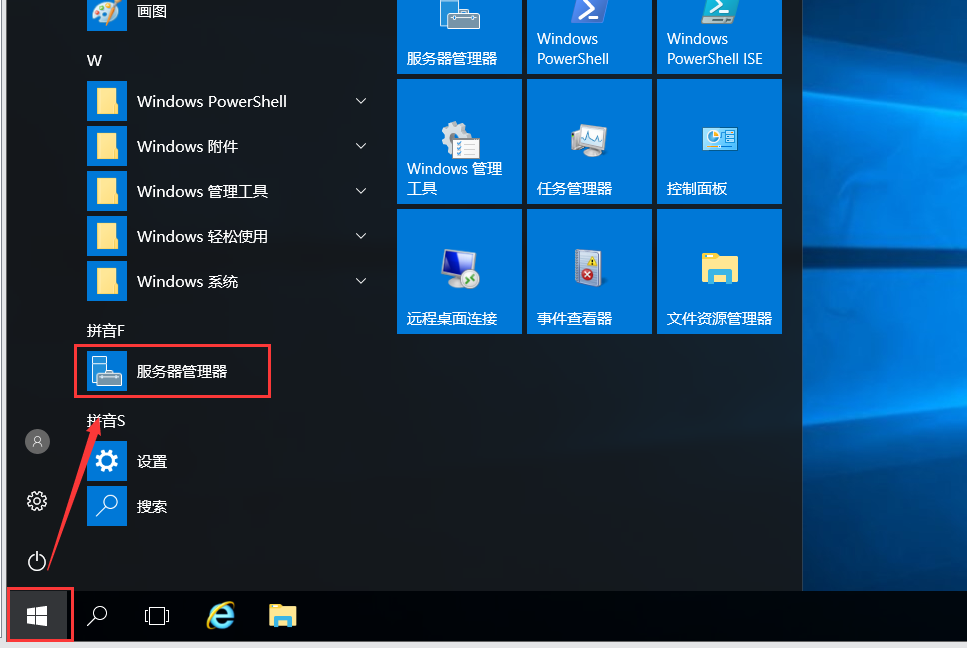

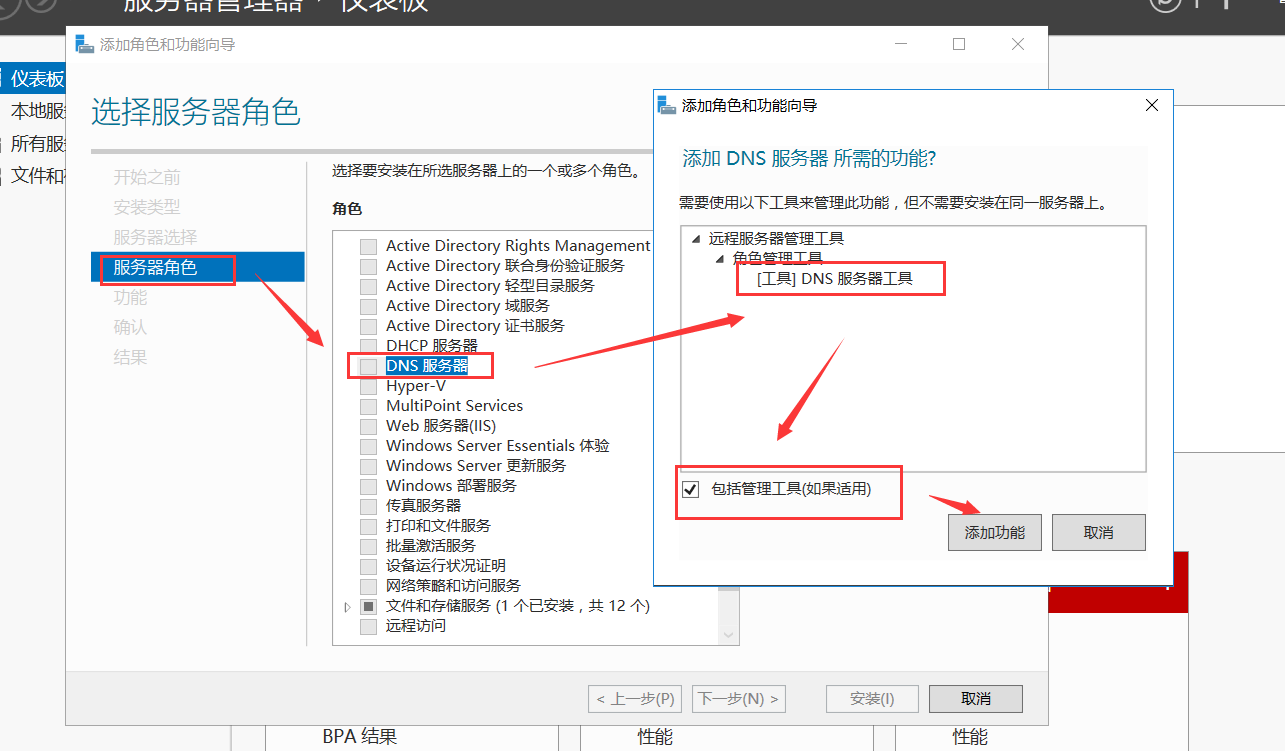

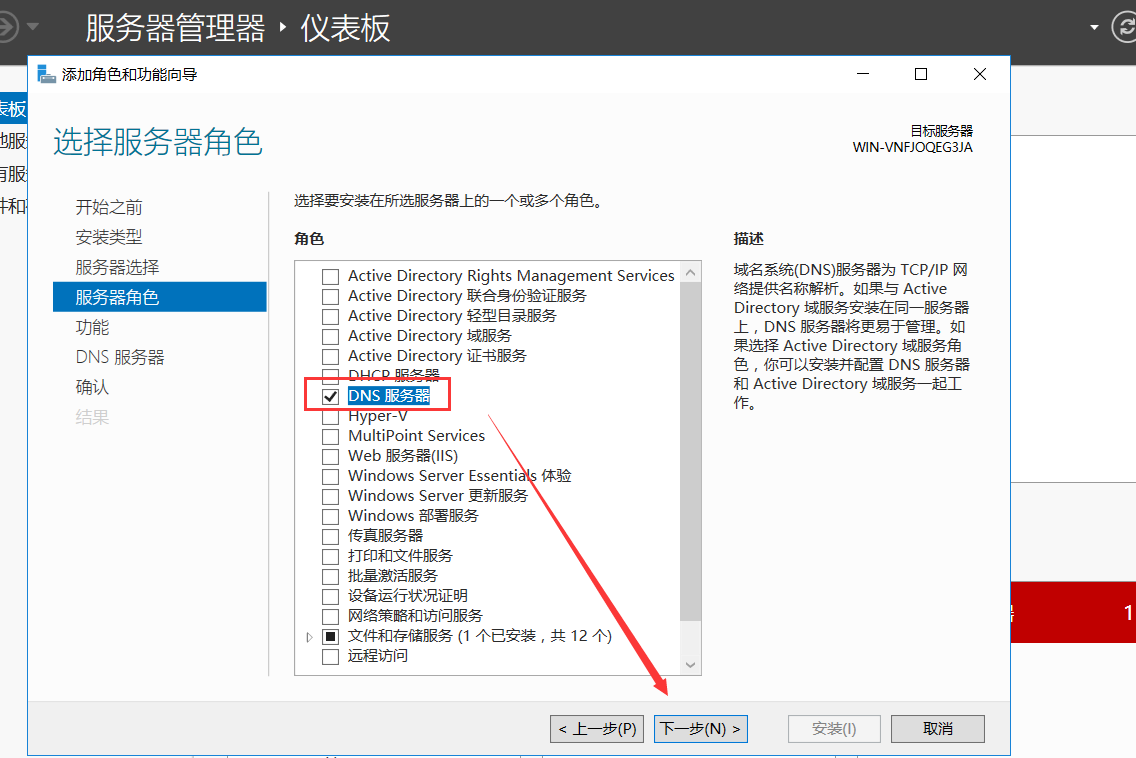

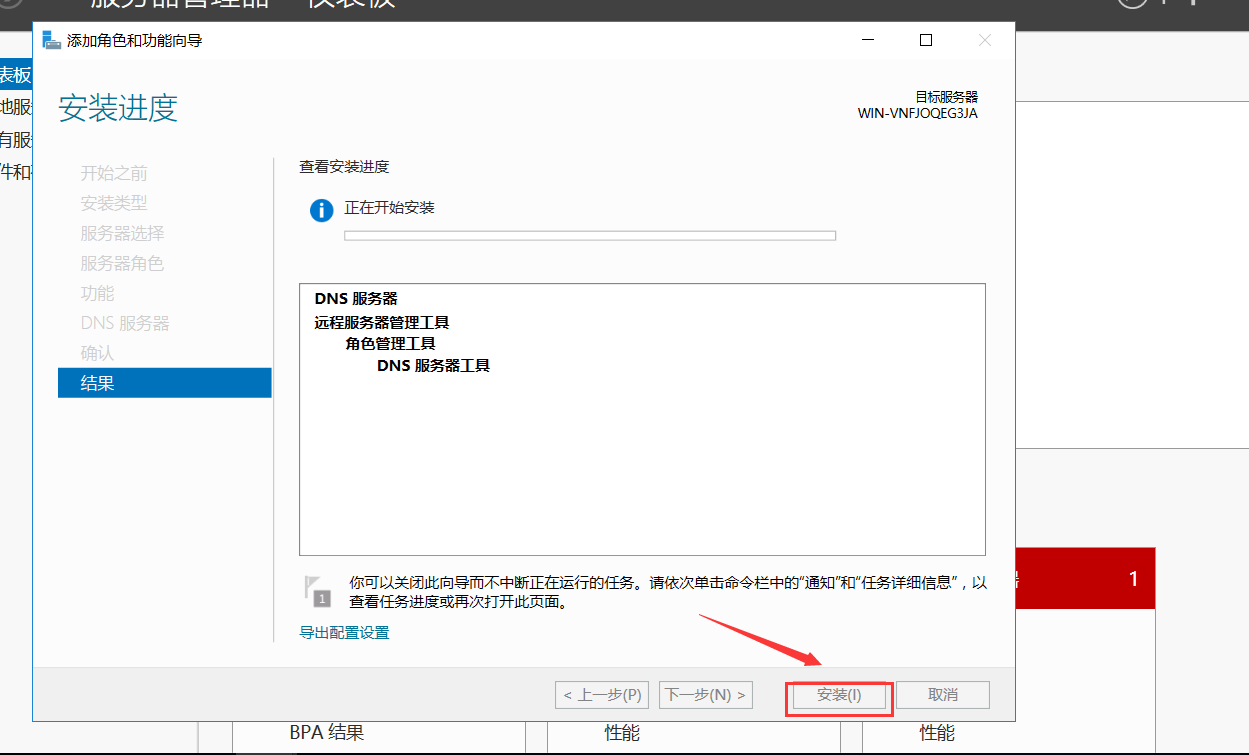

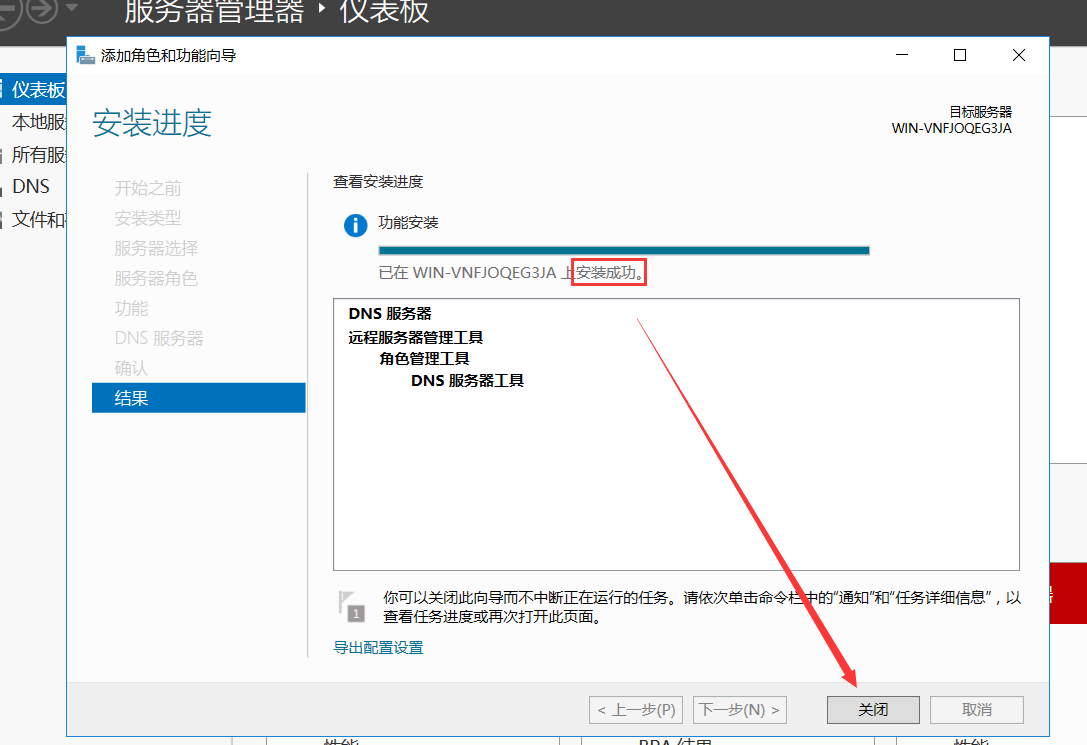

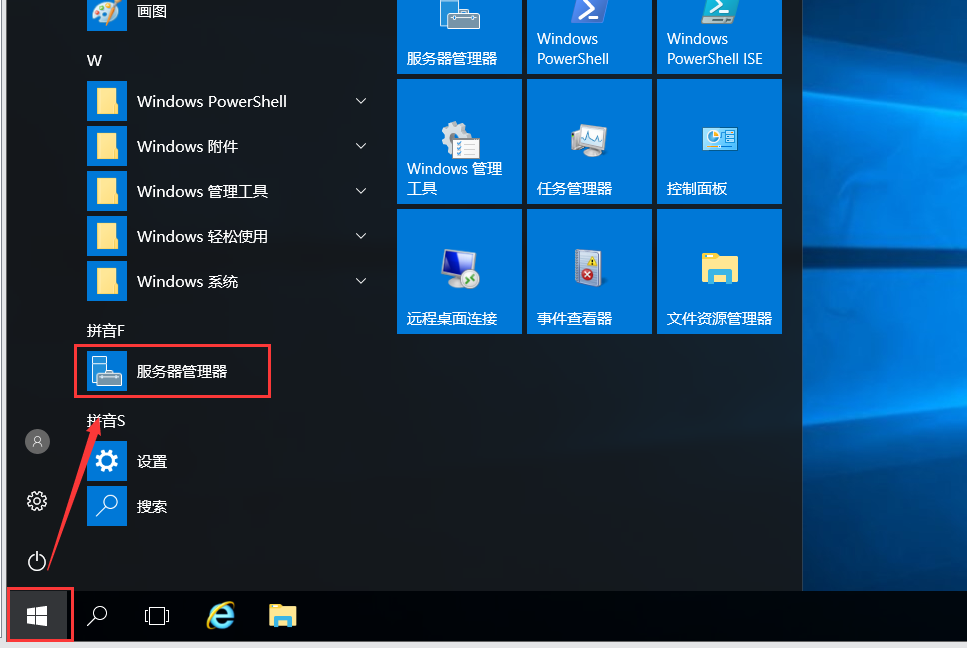

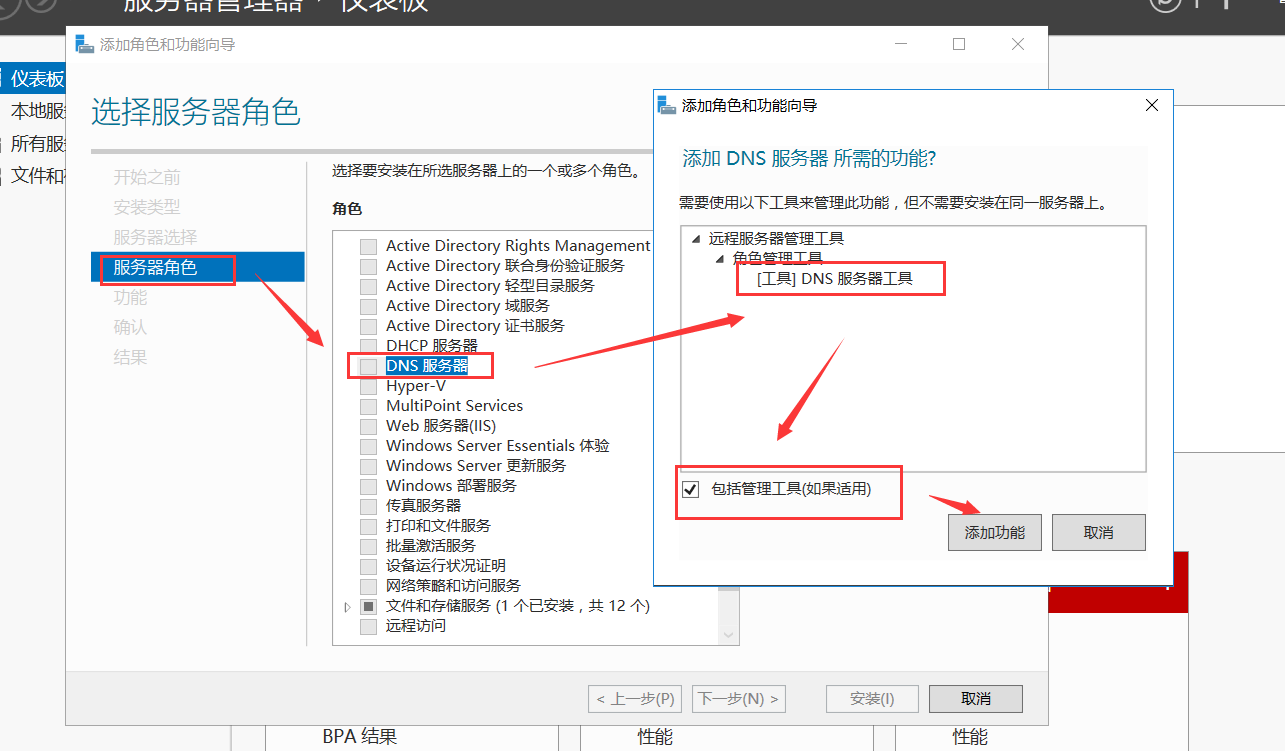

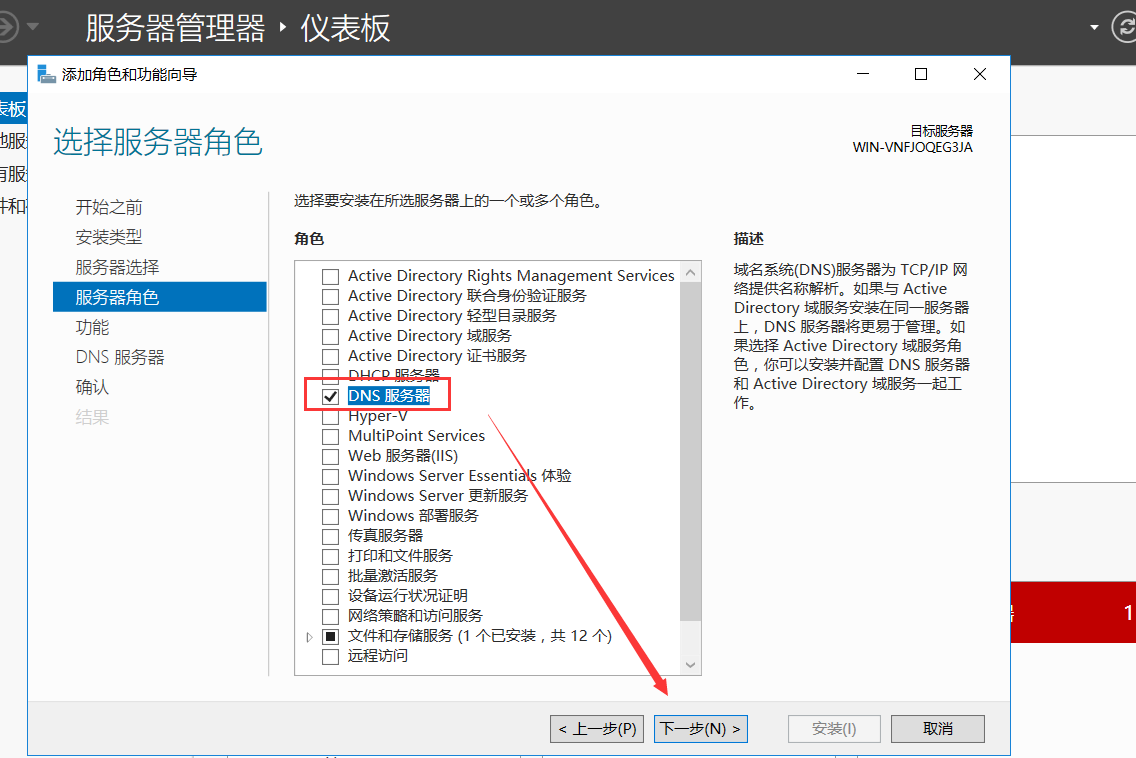

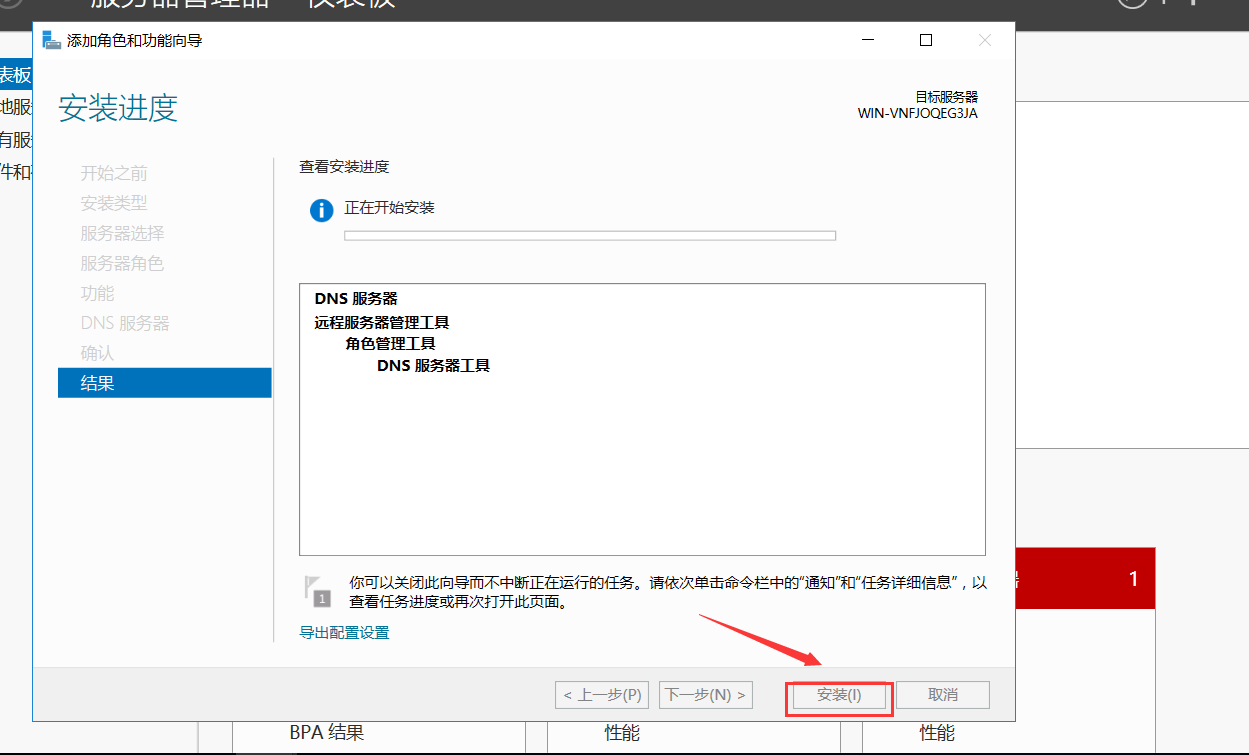

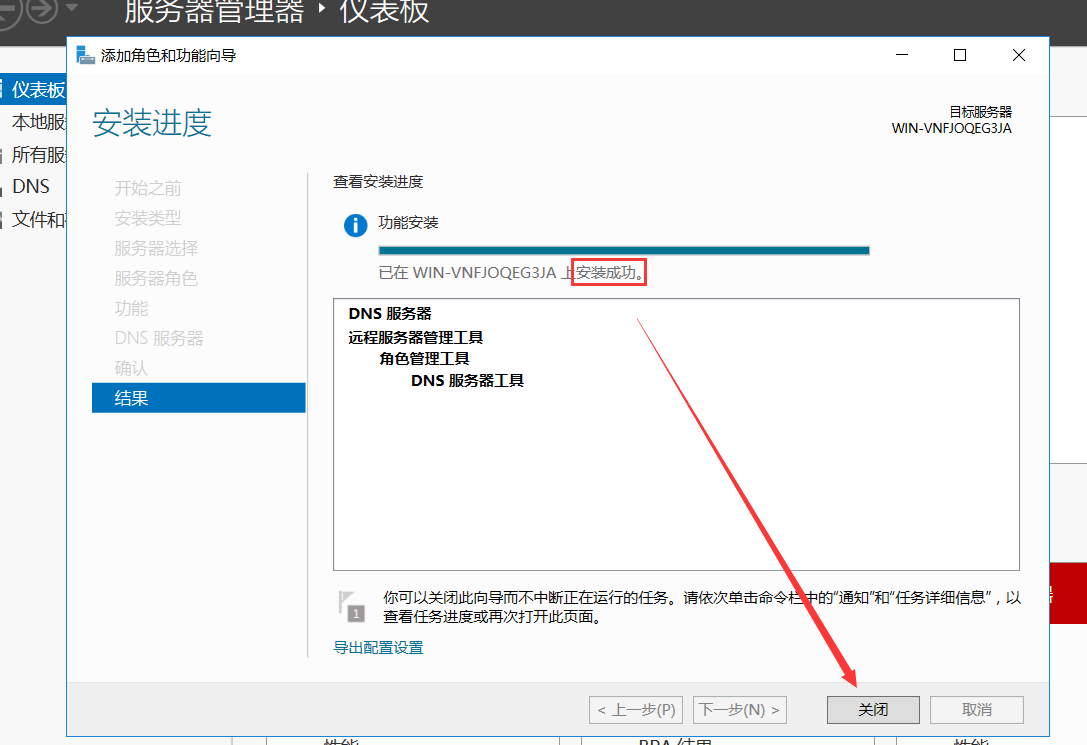

安装DNS服务器软件

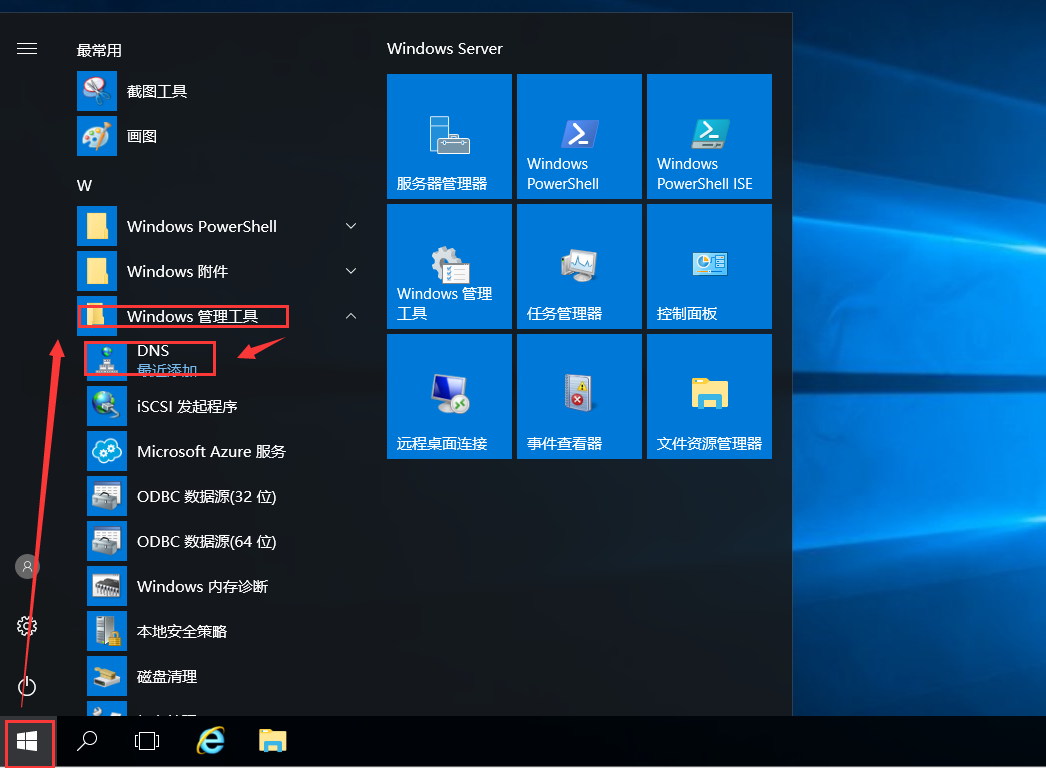

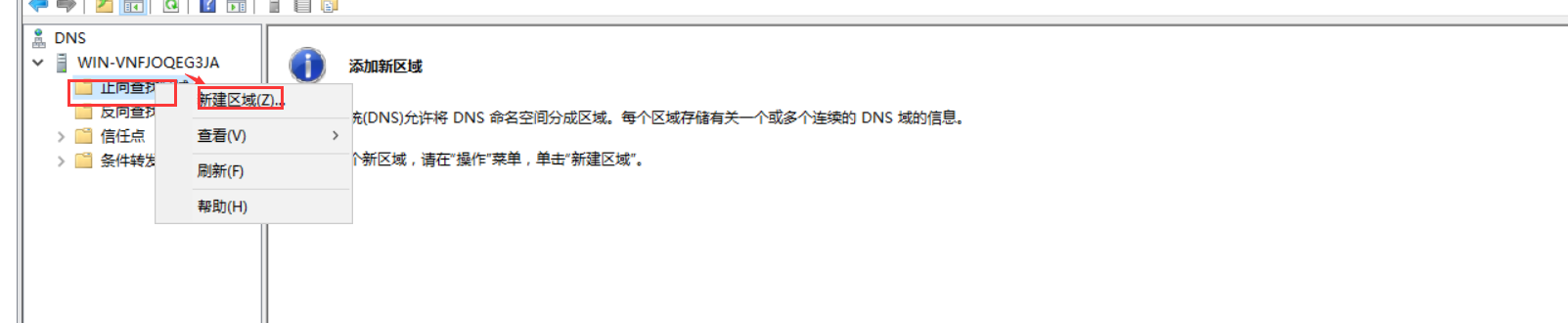

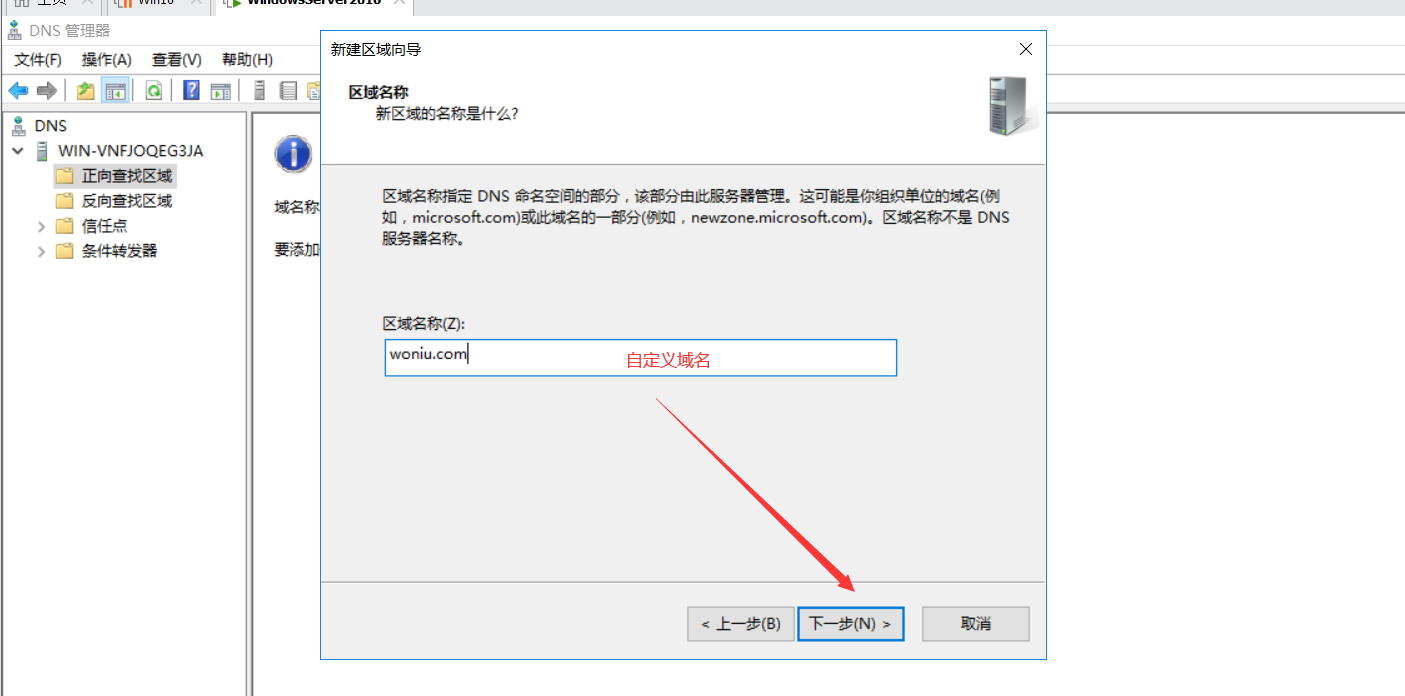

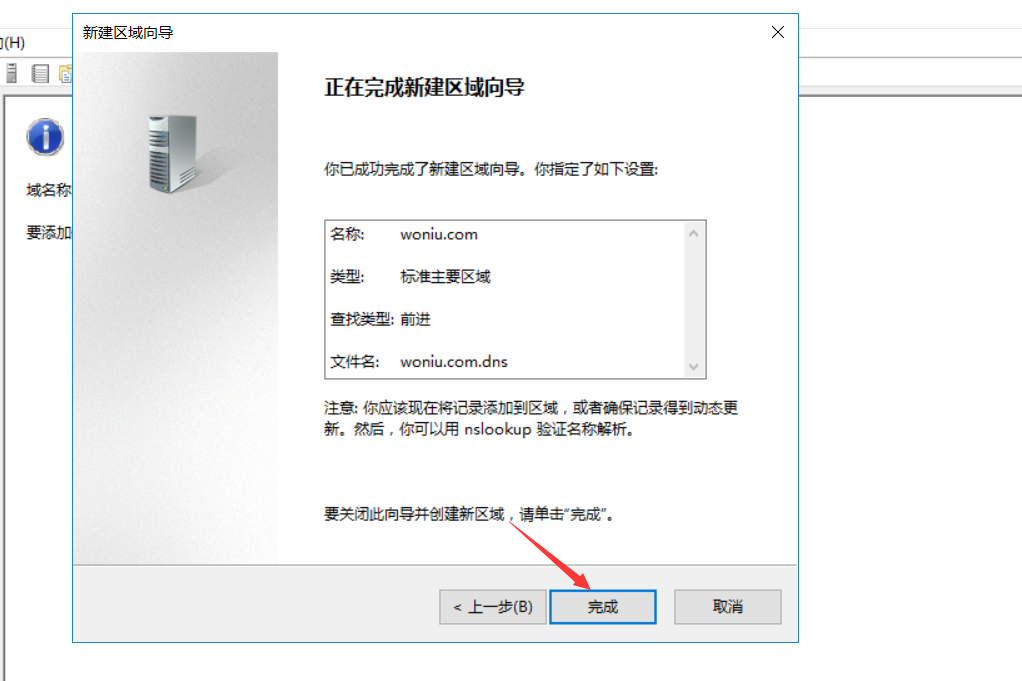

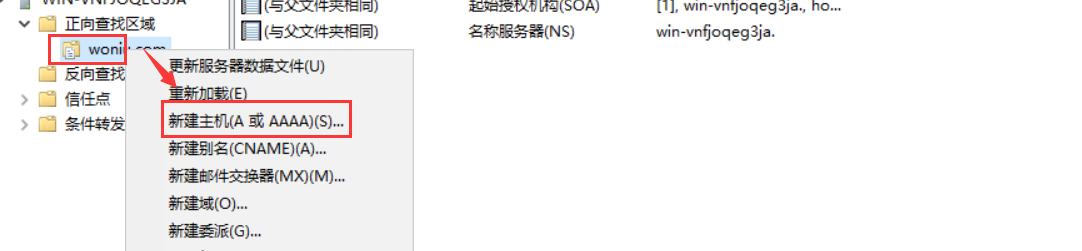

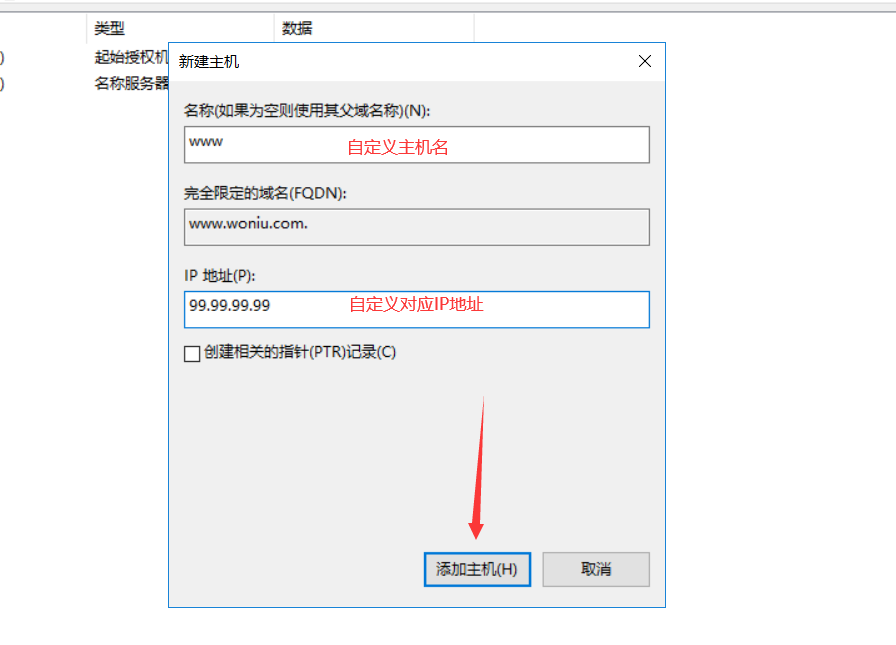

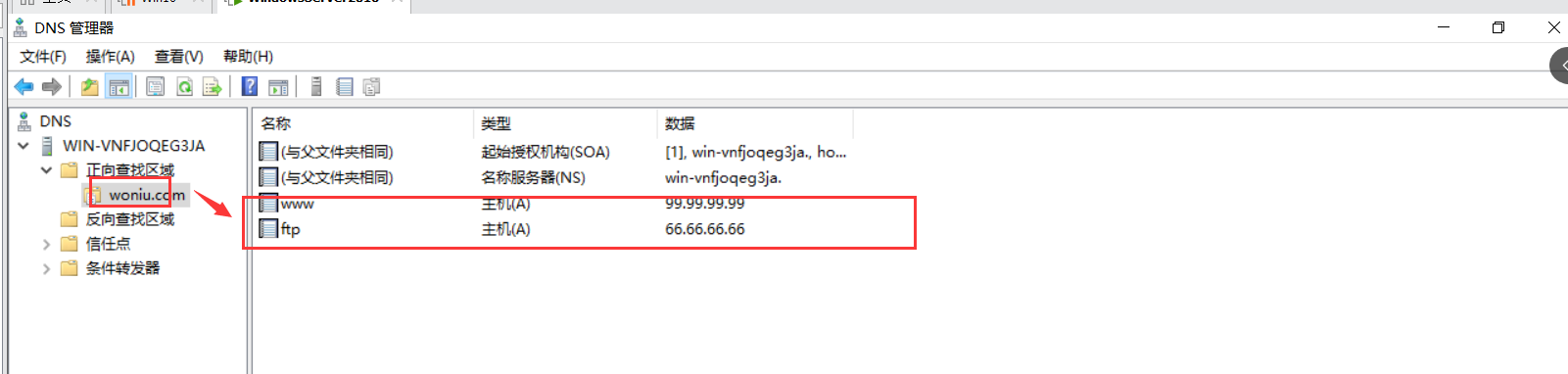

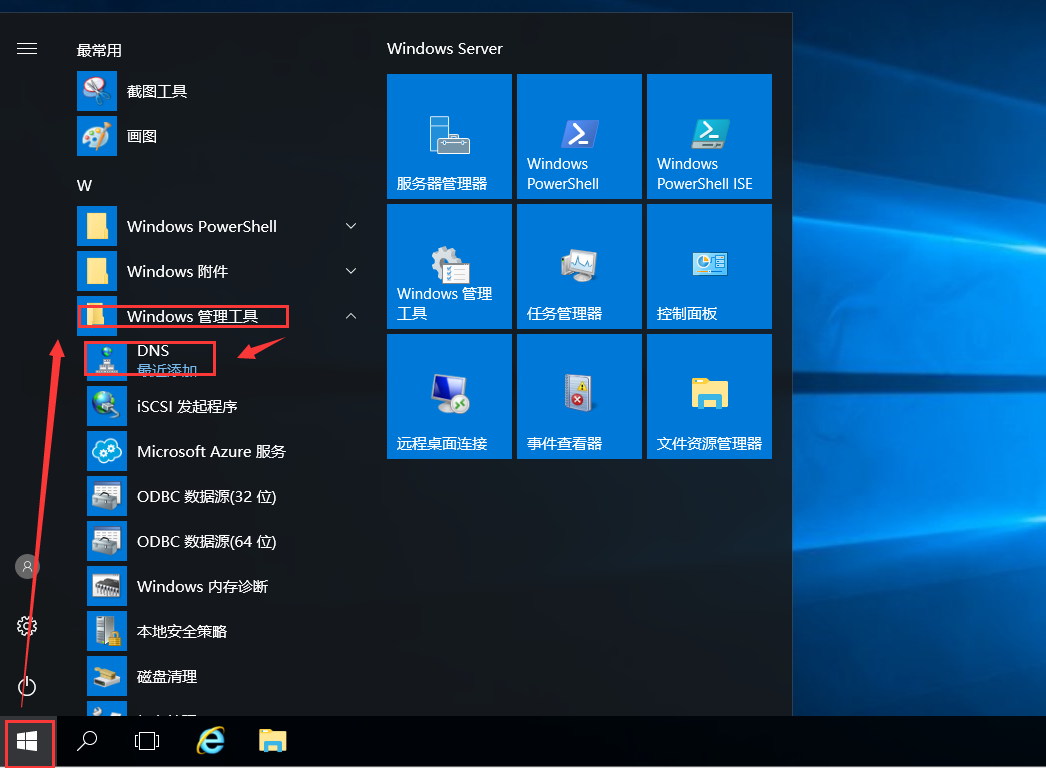

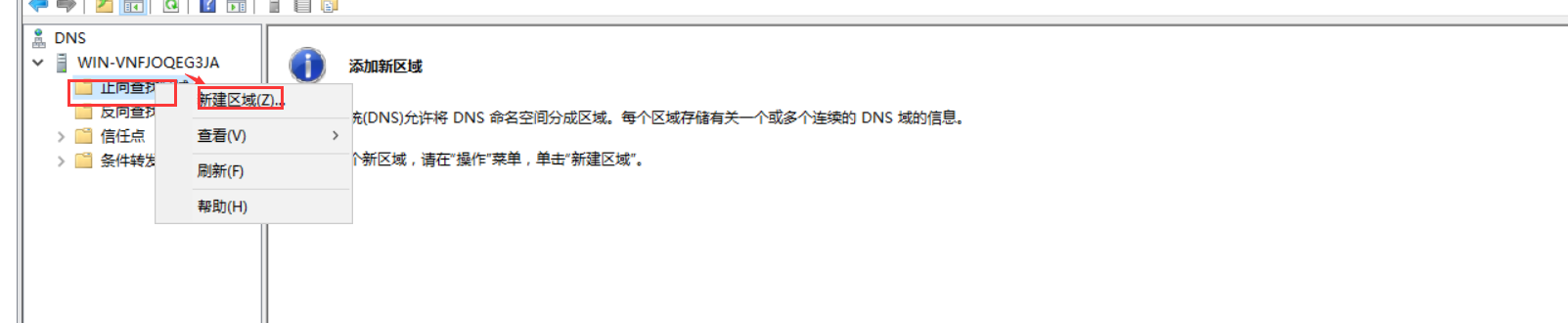

配置DNS服务器

客户端(win10)

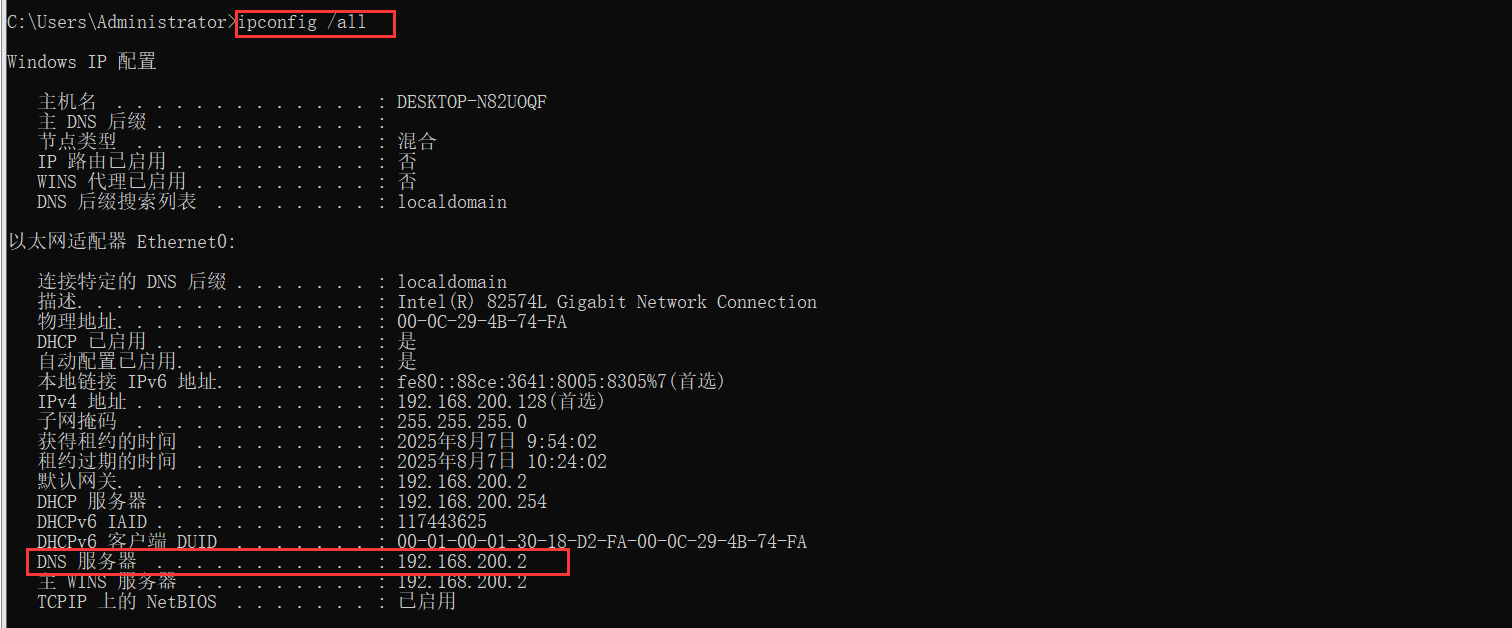

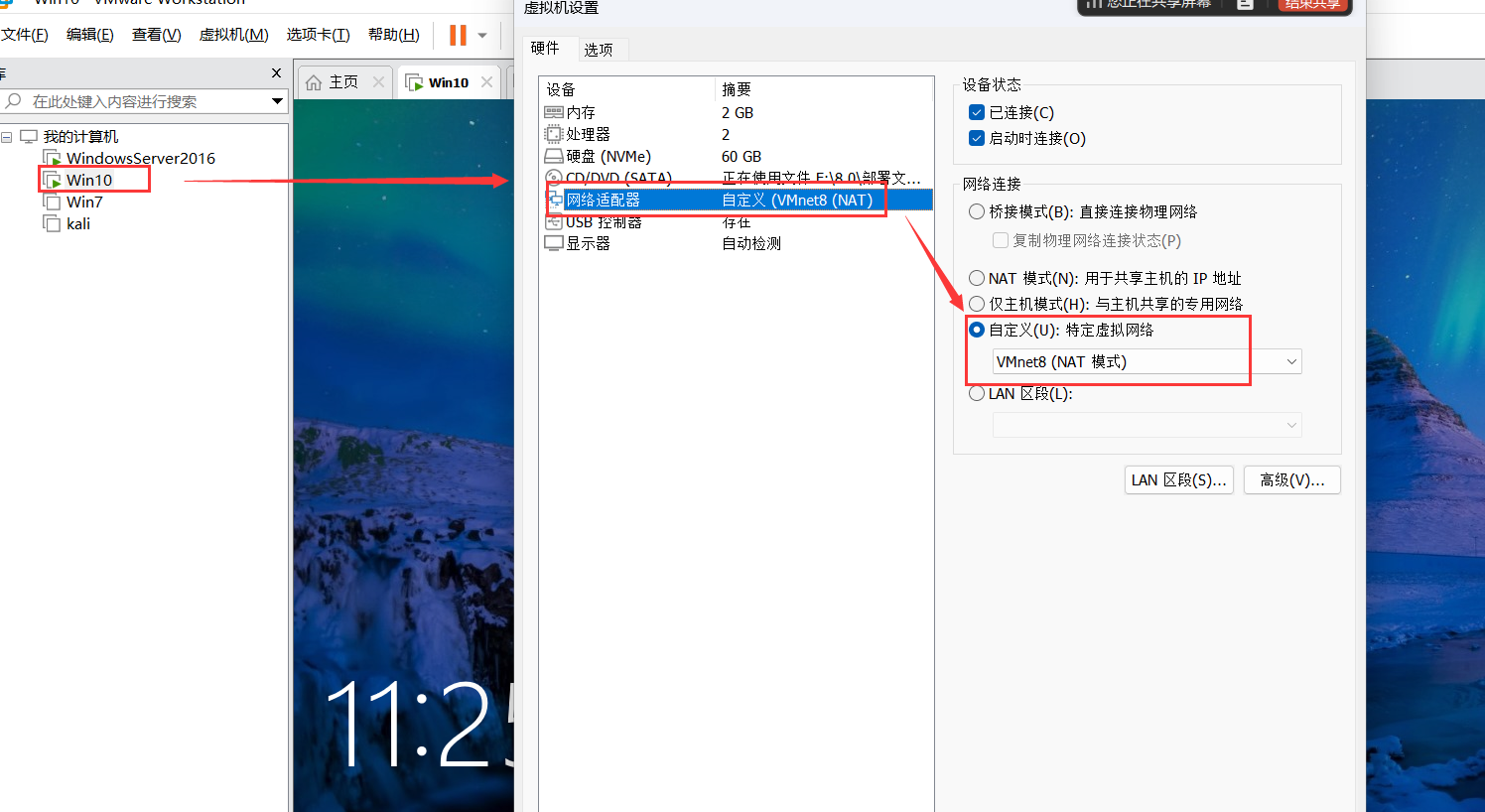

网络配置

-

修改网卡为

VMnet8,方便后续流量分析;

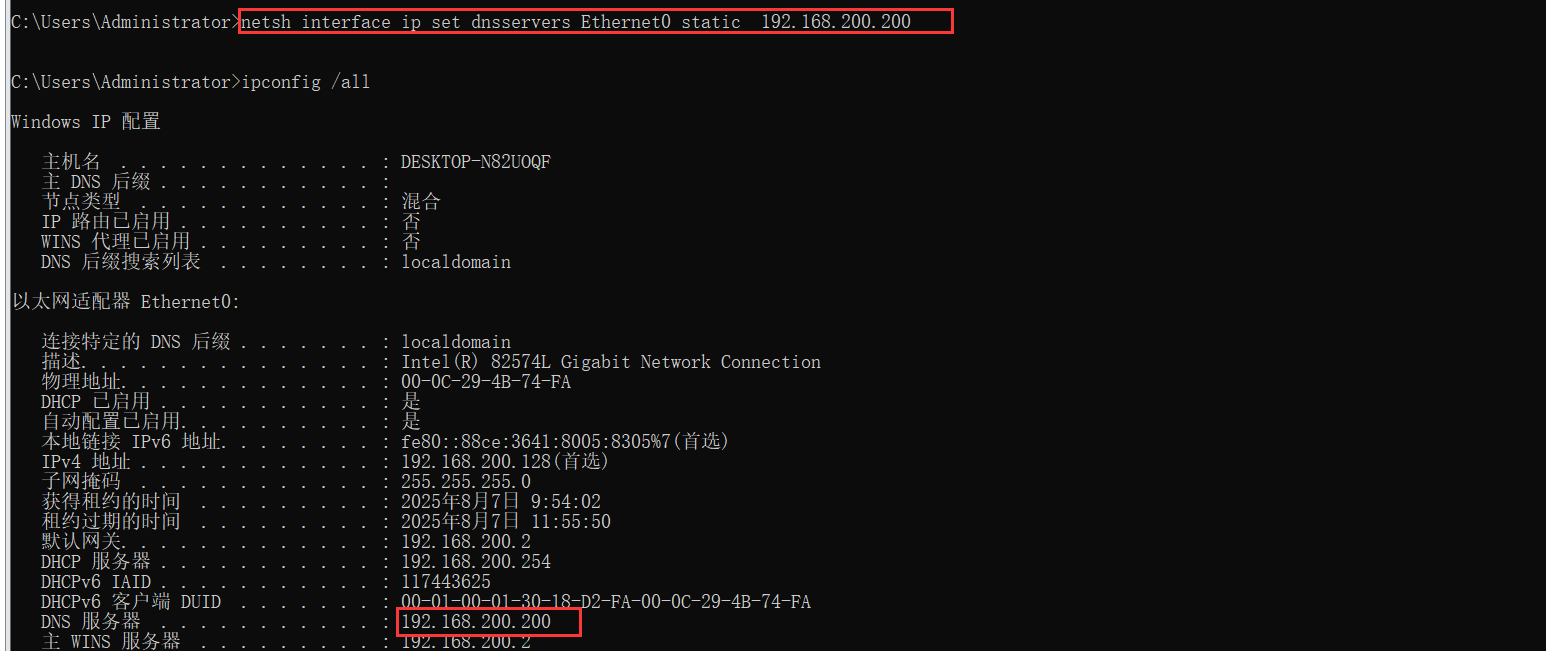

修改DNS服务器地址

测试域名解析

-

触发域名解析功能

-

抓包分析

DNS域名解析过程

概述

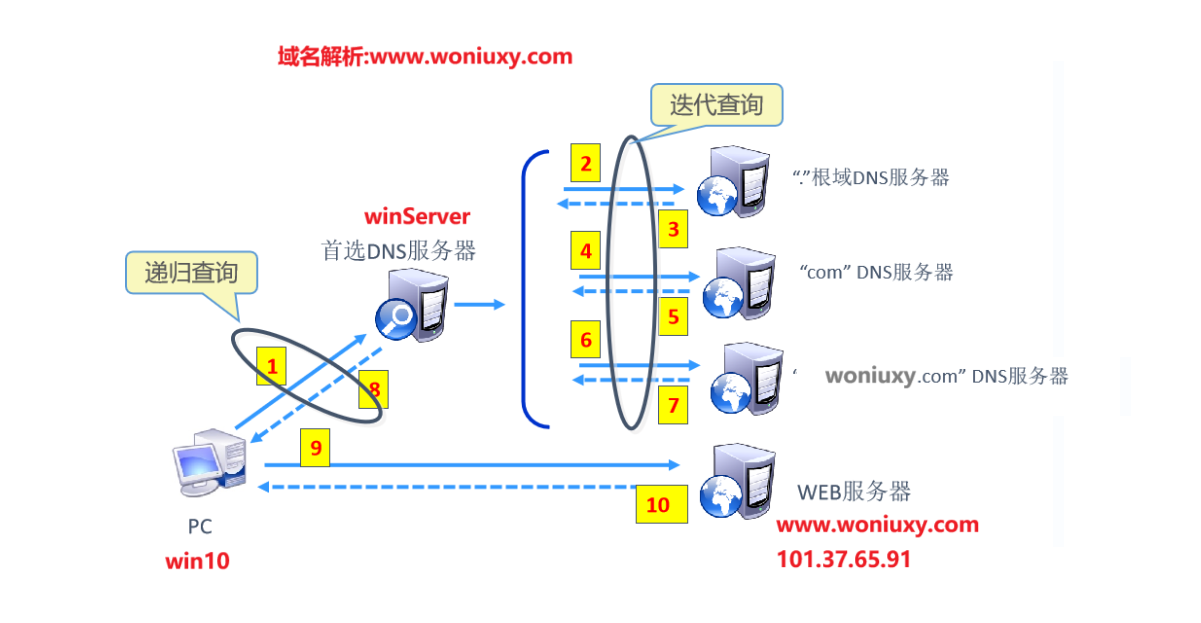

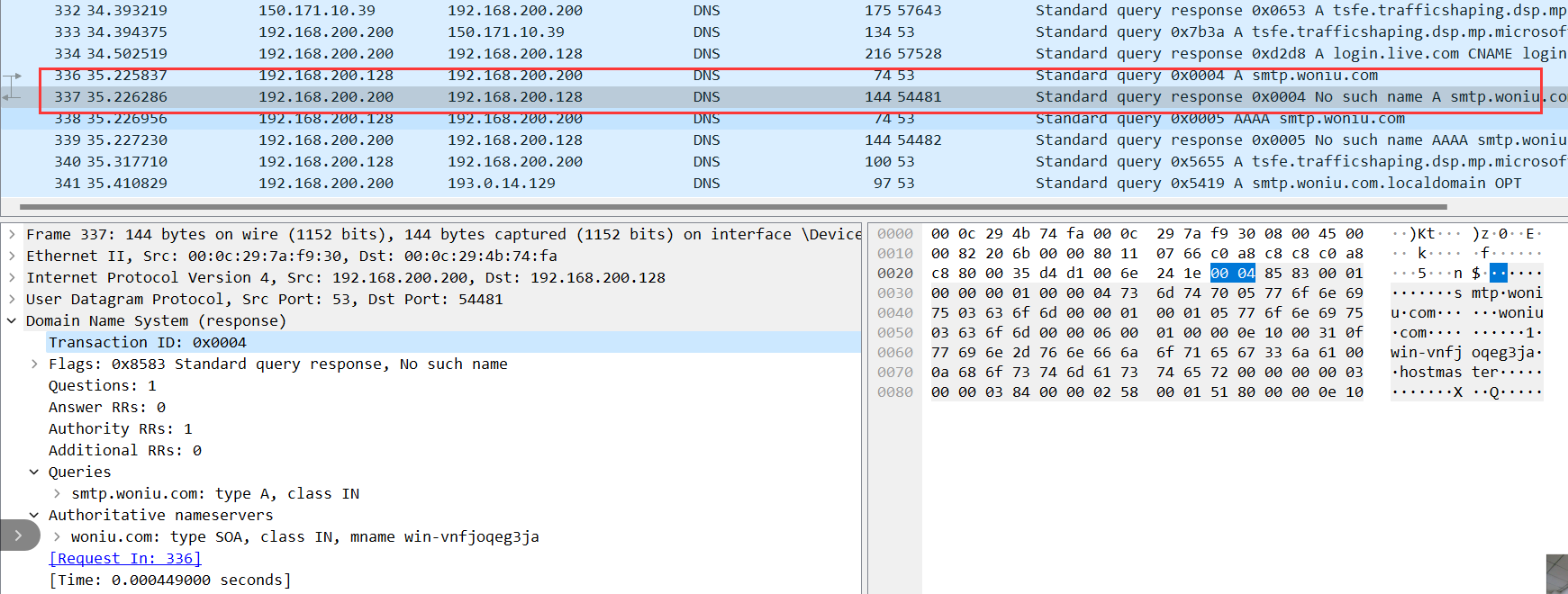

递归查询

-

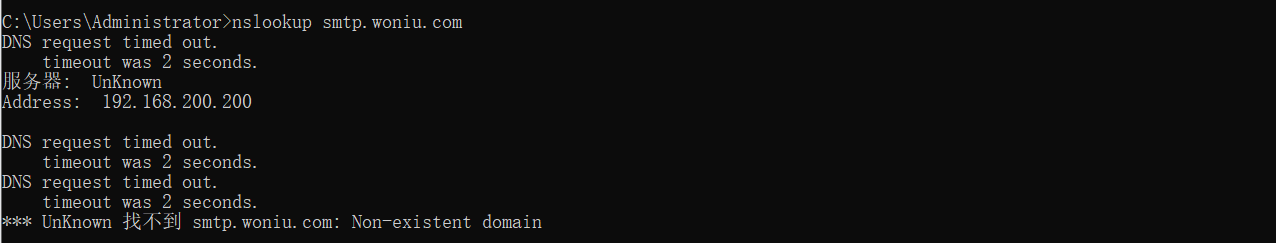

客户端向服务器发起域名解析请求,如果首选DNS服务器存在目标域名对应主机信息,则将主机信息响应给客户端;

-

客户端向服务器发起域名解析请求,如果首选DNS服务器存在目标域名,但不存在目标主机信息,则将响应客户端主机不存在(

Non-existent domain);

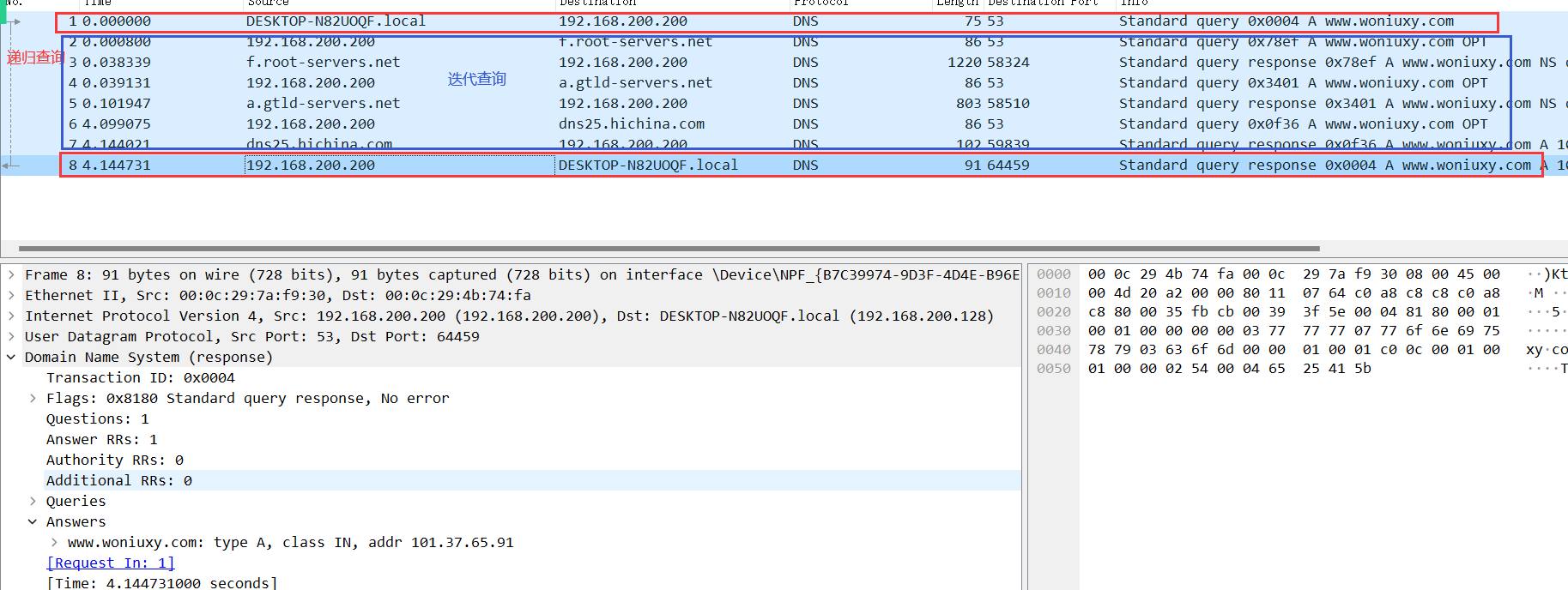

迭代查询

-

客户端向服务器发起域名解析请求,如果首选DNS服务器不存在目标域名,则会进行迭代查询过程;

-

首选DNS服务器请求根域服务器获取顶级域服务器地址,请求顶级域服务器获取二级域服务器地址,请求二级域服务器获取目标主机地址;

分类

过程

-

递归查询

-

迭代查询

方向

-

正向查找:通过域名获取IP

-

反向查找:通过IP获取域名

服务器域

-

SOA:起始授权机构,配置存储当前域名解析的权威服务器地址,有且只有一个;

-

NS:名称服务器,配置存储当前域名解析的服务器地址,可以有多个;

-

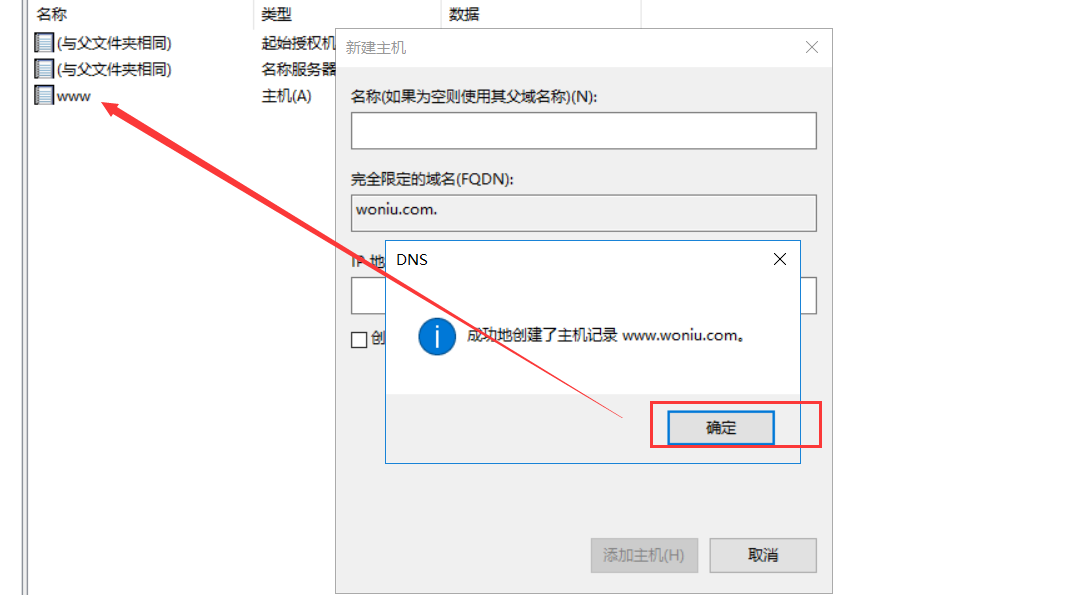

新建主机(A或AAAA):建立域名与IP映射关系,A表示IPv4地址,AAAA表示IPv6地址;

-

新建指针(PTR):建立IP与域名映射关系;

-

新建别名(CNAME):新建别名并关联已有域名信息;

-

新建邮件交换器(MX):邮件服务器域名记录;

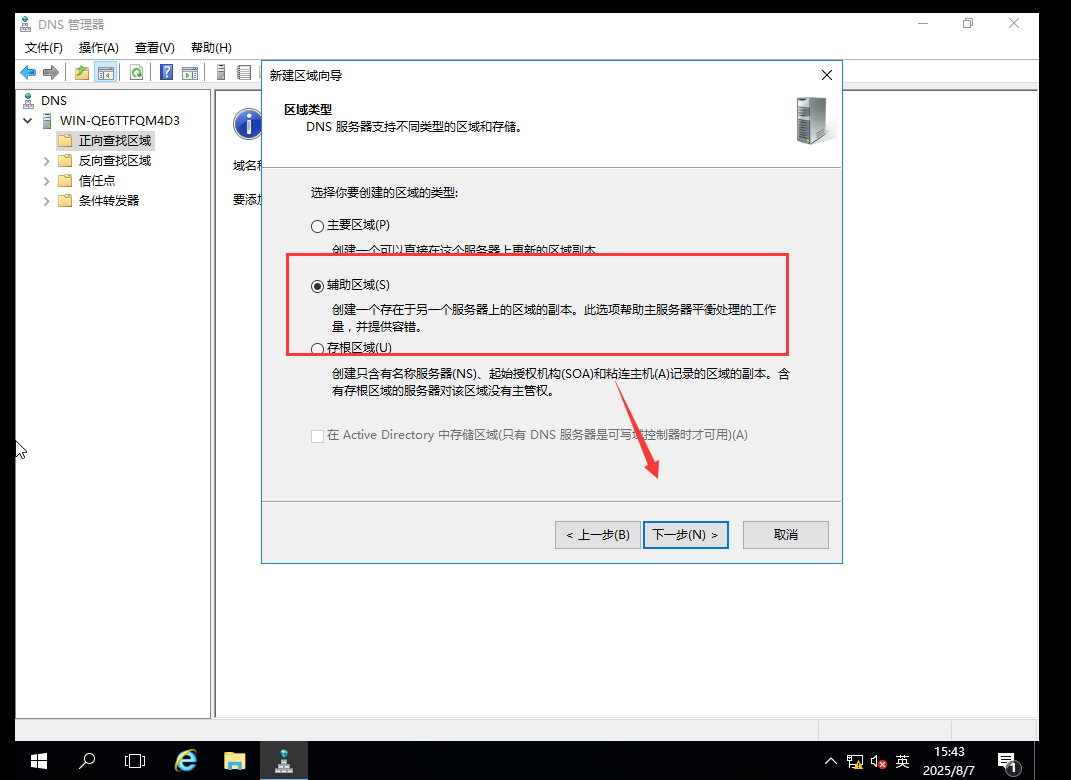

主与从服务器

从服务器

网络配置

-

设置网卡为

VMnet8,方便后续流量分析;

-

静态化IP信息;

netsh interface ip set address 网卡名称 static IP地址 子网掩码 默认网关netsh interface ip set dnsservers 网卡名称 static DNS服务器IP地址

安装DNS服务器软件

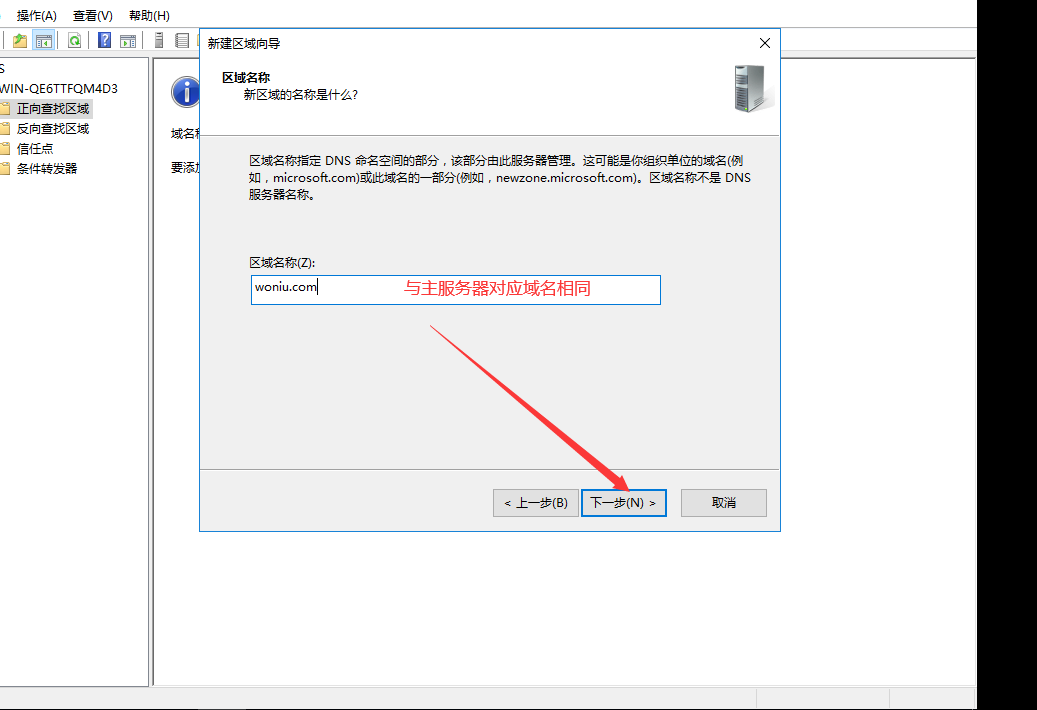

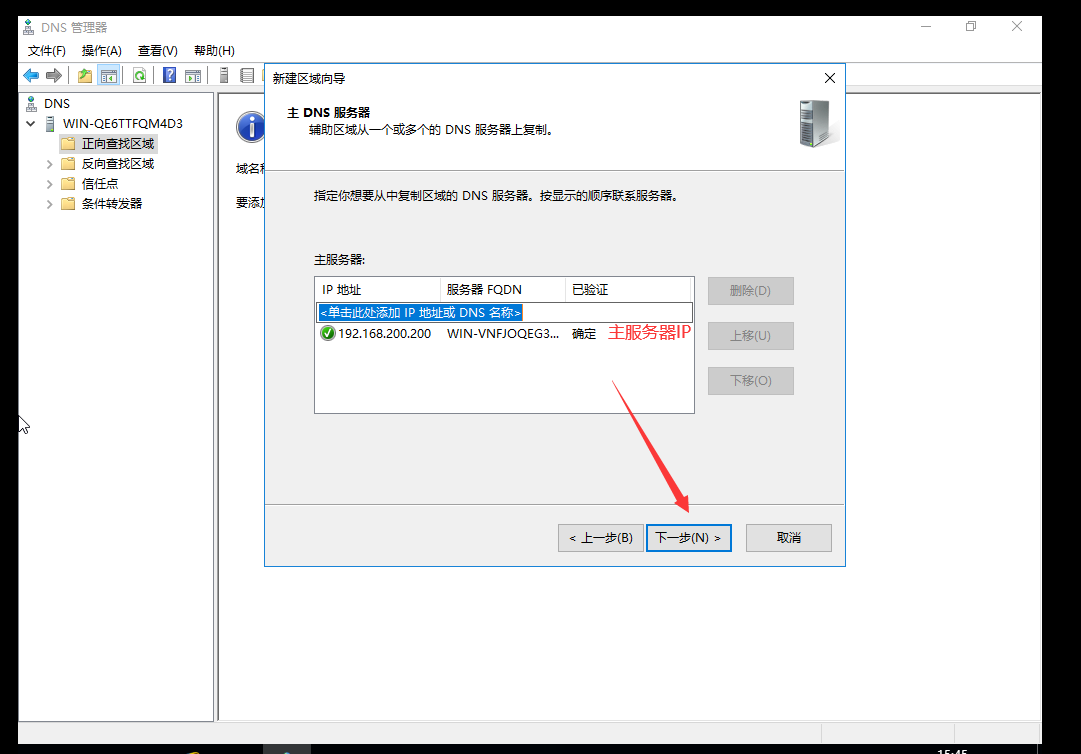

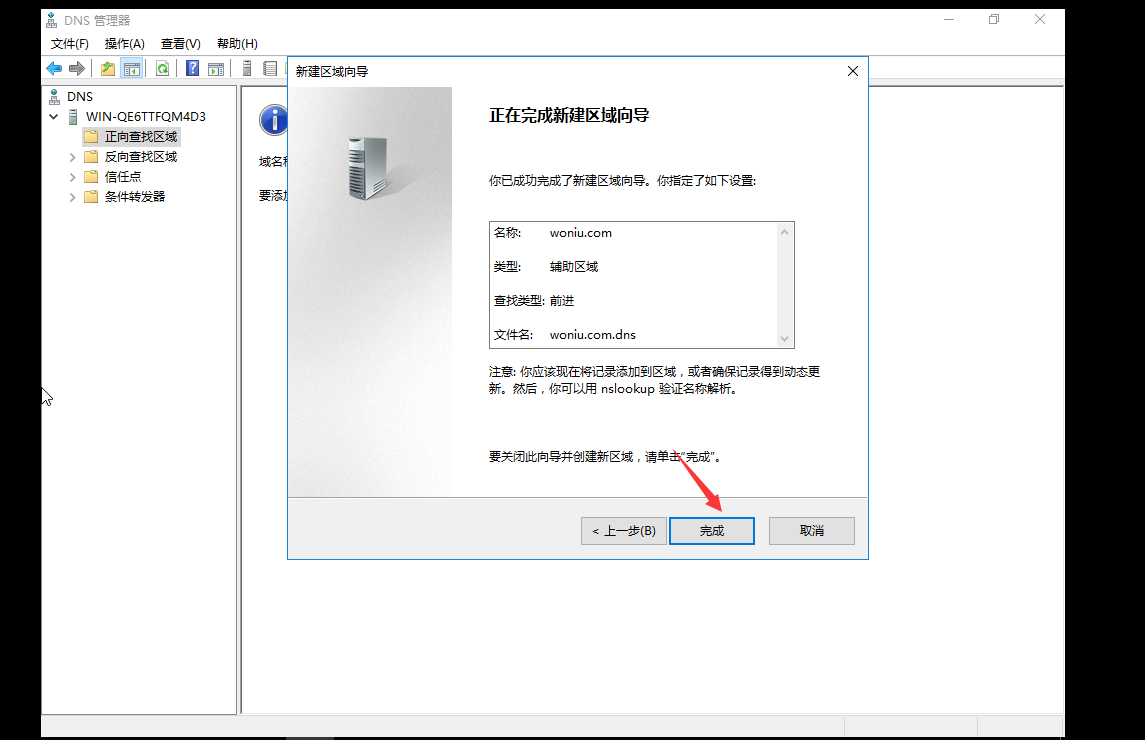

配置DNS服务器

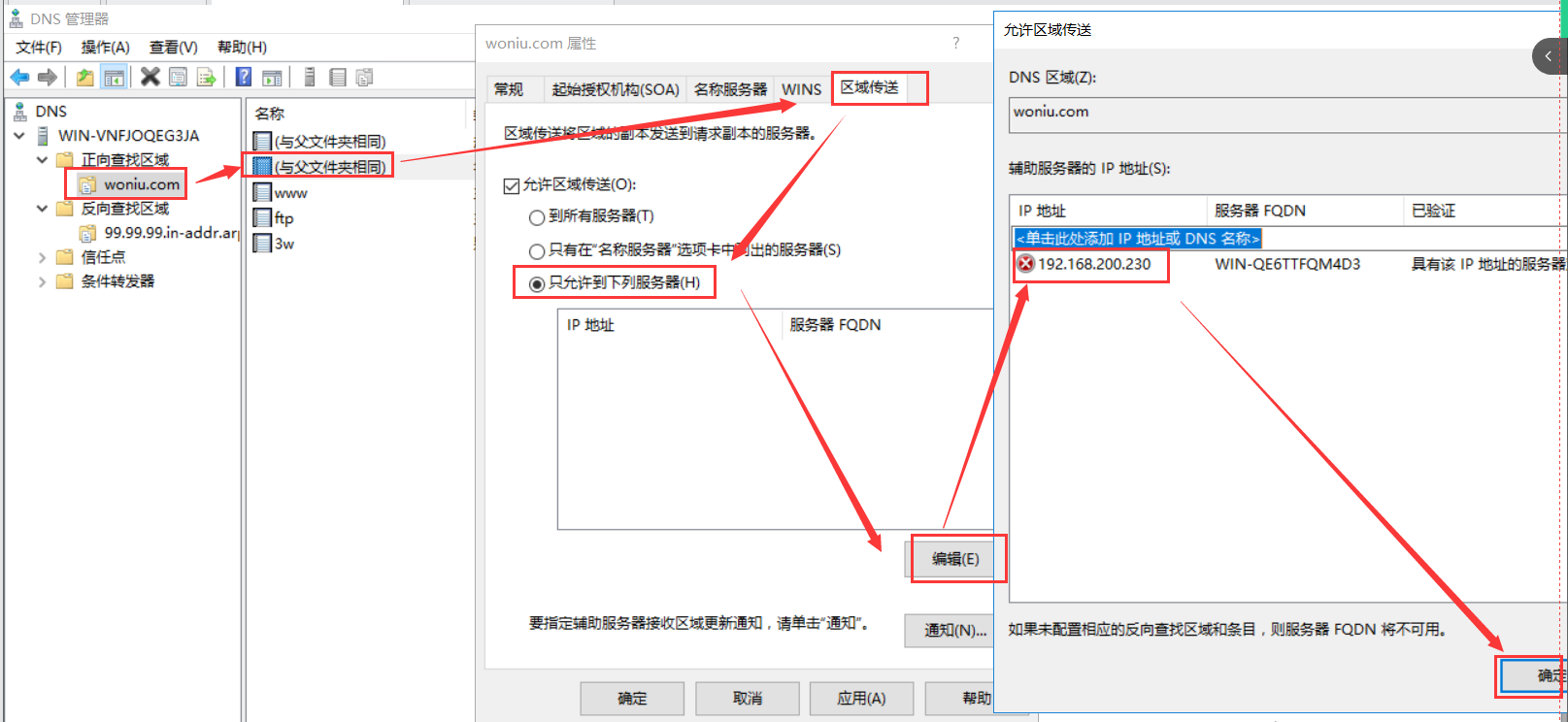

主服务器

-

将从服务器IP添加到允许区域数据传输列表;

-

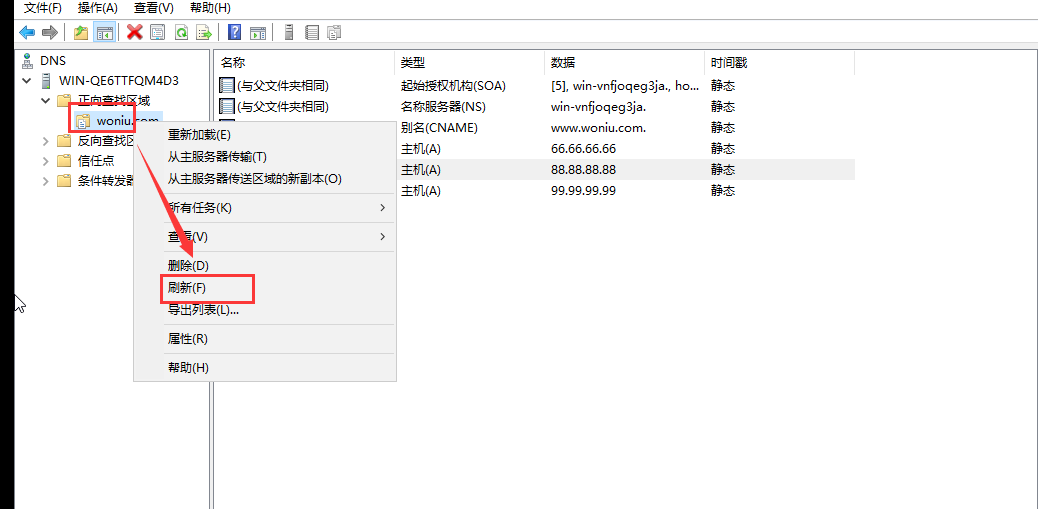

刷新从服务器域名信息;

数据字段

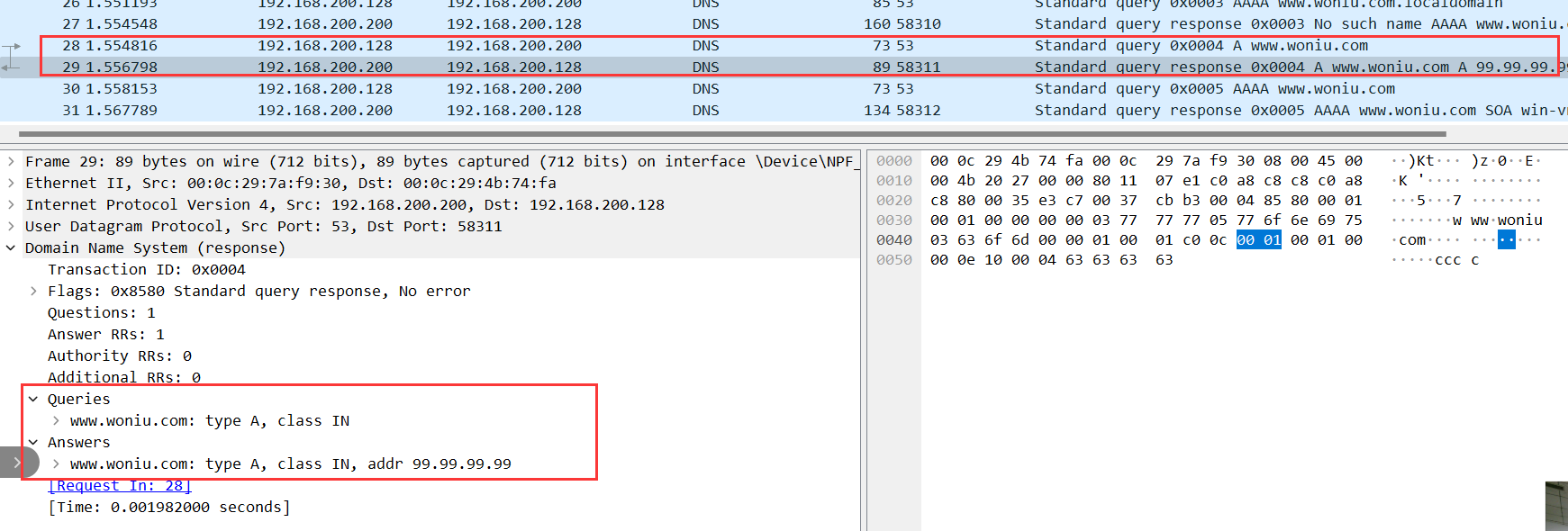

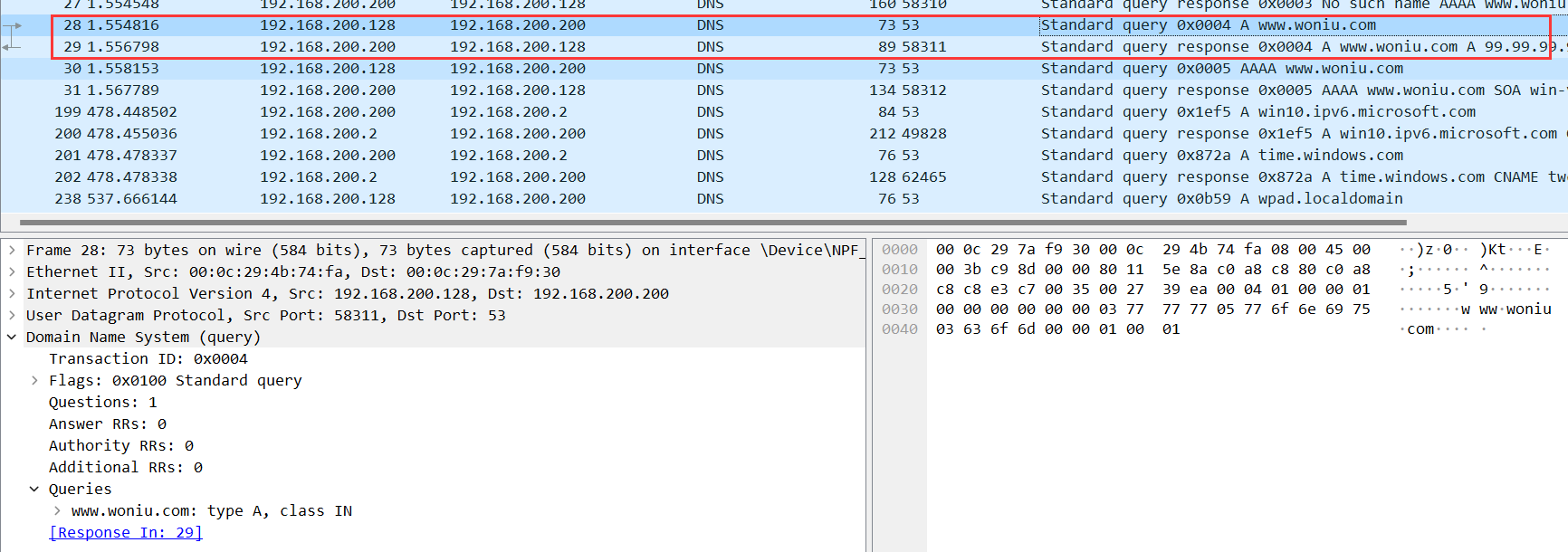

Transaction ID: 0x0004 事务编号,用于区分不同会话Flags: 0x0100 Standard query 标志位 0... .... .... .... = Response: Message is a query 消息类型,0表示请求,1表示响应 .000 0... .... .... = Opcode: Standard query (0) 操作类型,0表示正向查找,1表示反向查找,2请求服务器状态 .... ..0. .... .... = Truncated: Message is not truncated 数据包是否被截断 .... ...1 .... .... = Recursion desired: Do query recursively 数据包是否为递归查询Questions: 1 问题记录条数Answer RRs: 1 回答记录条数Authority RRs: 0 授权记录数Additional RRs: 0 附加记录数Queries 查询请求内容 Name: www.woniu.com 全限定名,域名空间地址 Type: A (Host Address) (1) 类型,1表示IPv4,28表示IPv6,5表示别名 Class: IN (0x0001) 协议簇类型(协议组类型),1表示TCP/IP协议簇Answers 响应内容 Name: www.woniu.com 全限定名,域名空间地址 Type: A (Host Address) (1) 类型,1表示IPv4,28表示IPv6,5表示别名 Class: IN (0x0001) 协议簇类型(协议组类型),1表示TCP/IP协议簇 Time to live: 3600 (1 hour) 生存时间,单位为秒 Data length: 4 数据长度,单位为字节 Address: www.woniu.com (99.99.99.99) 域名解析IP结果 CNAME: www.woniu.com 域名解析的别名结果(真实域名)Authoritative nameservers 授权名称服务器信息Additional records 服务器地址列表

DNS欺骗

概述

-

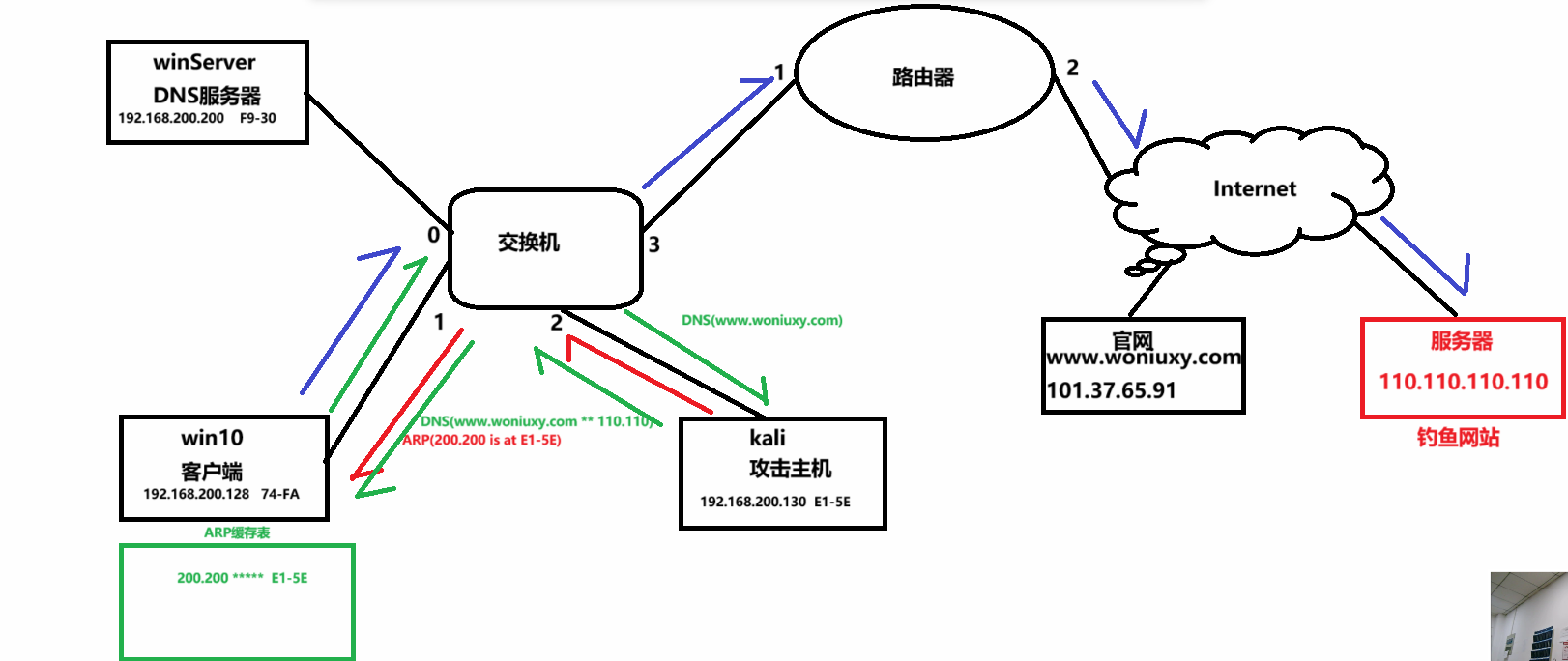

攻击主机通过技术手段(比如:ARP攻击)将靶机的DNS流量引入到攻击主机,并且将伪造的DNS解析(110.110.110.110)结果响应给靶机,将靶机发往指定域名(www.woniuxy.com)的流量引入到伪造的服务器上(钓鱼网站);

实验

环境

-

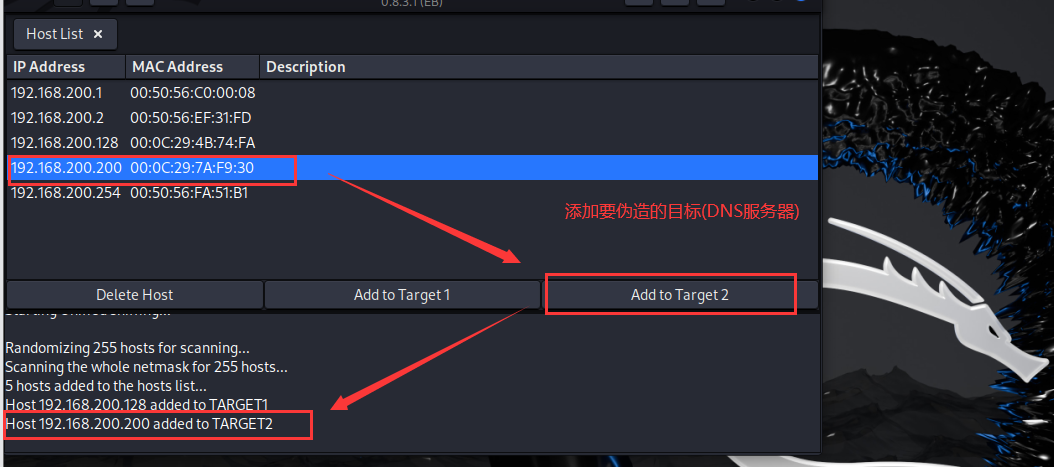

DNS服务器:winServer

-

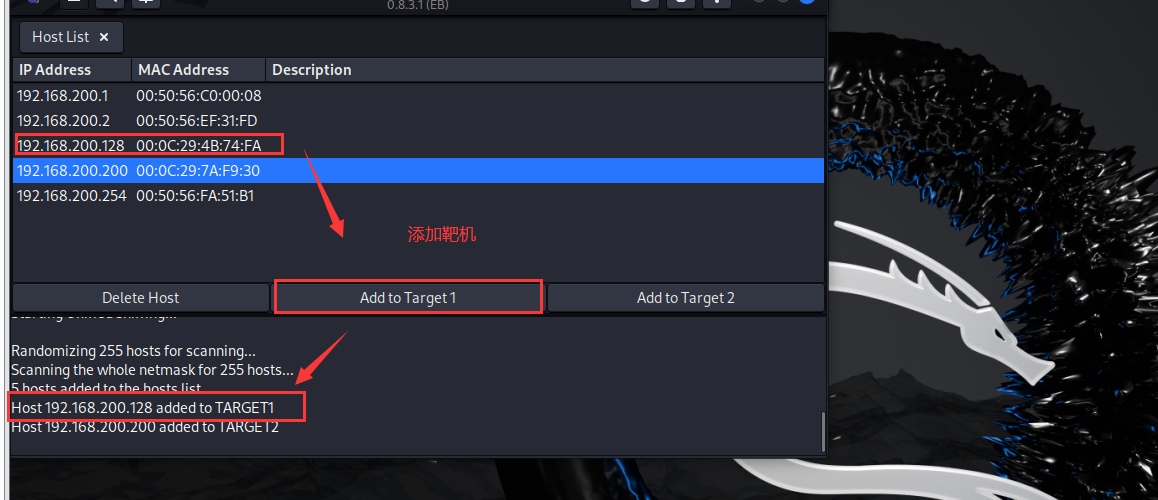

靶机:win10

-

攻击主机:kali

步骤

-

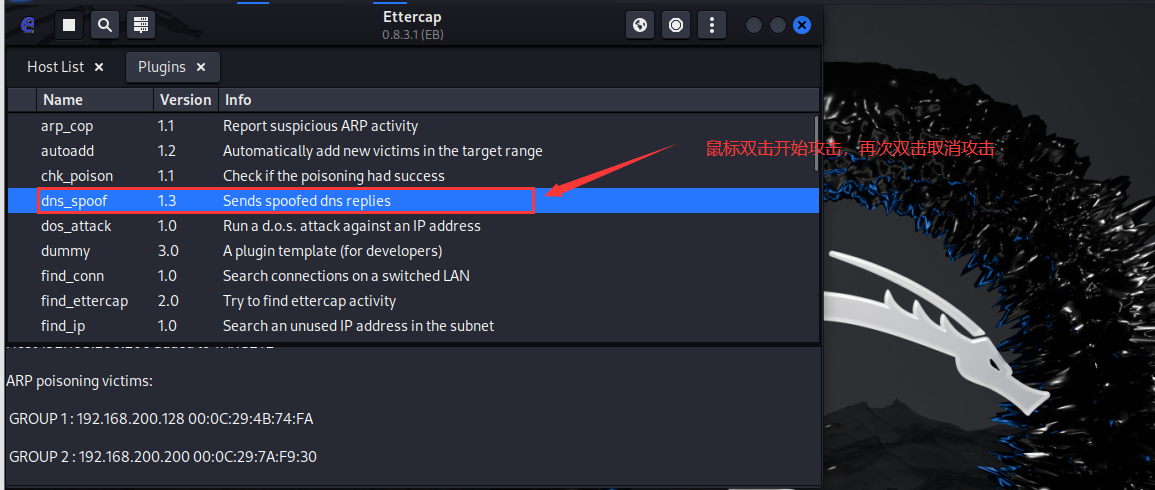

准备要伪造的域名信息;

echo "域名 A 目标IPv4地址" >> /etc/ettercap/etter.dns

-

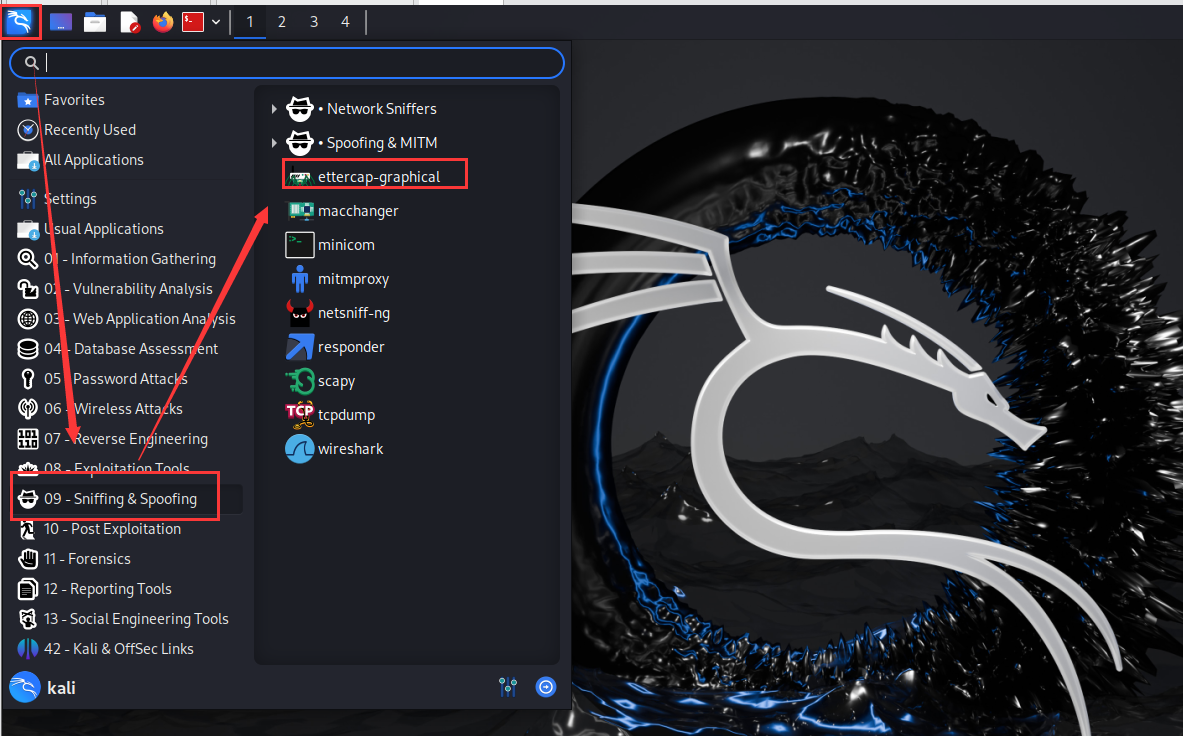

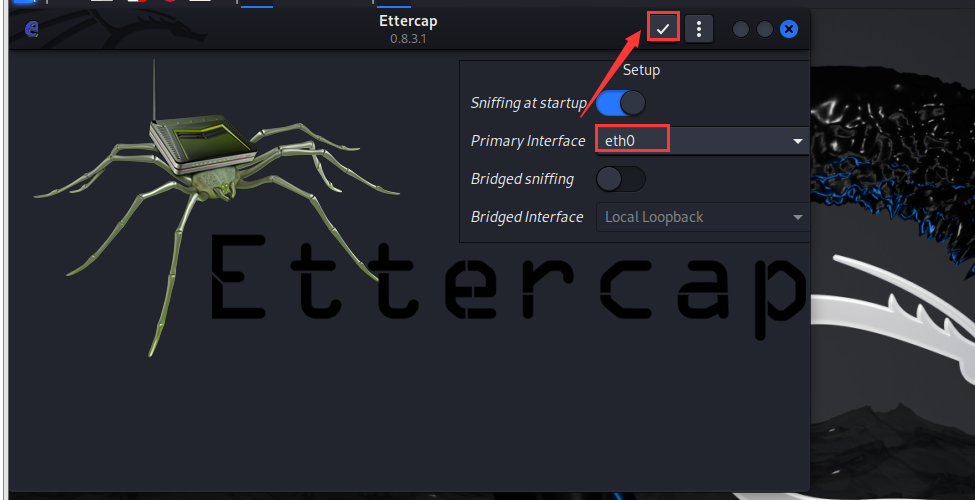

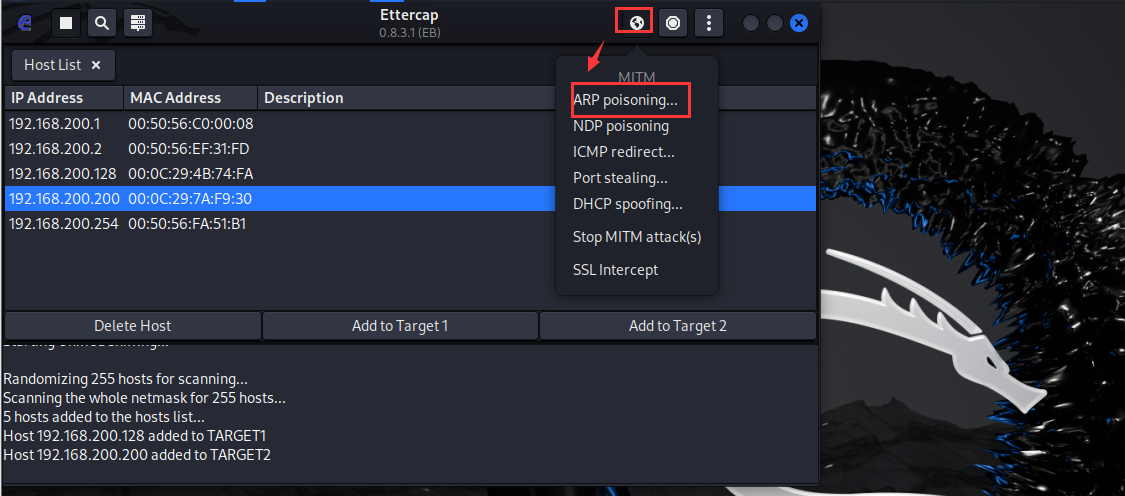

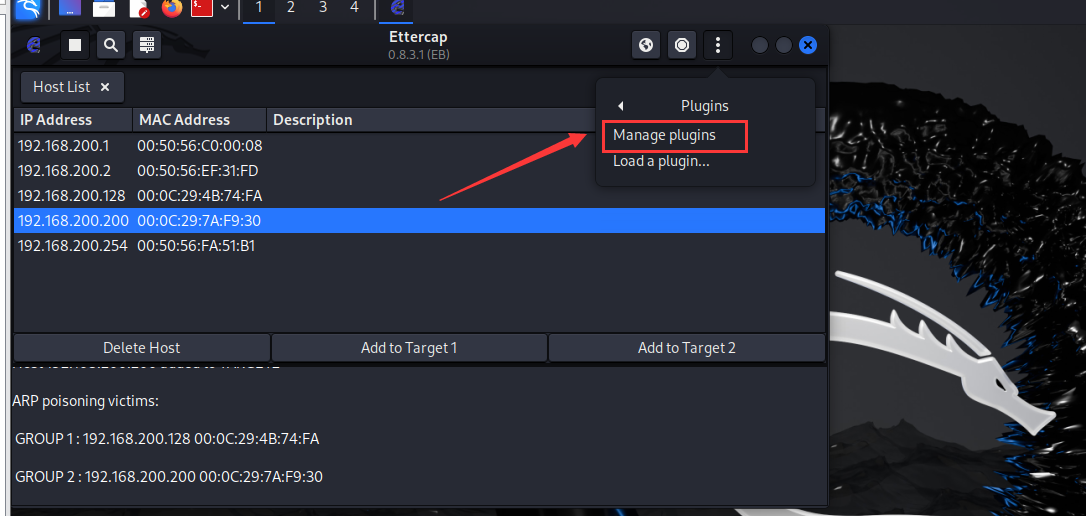

启动攻击工具;

-

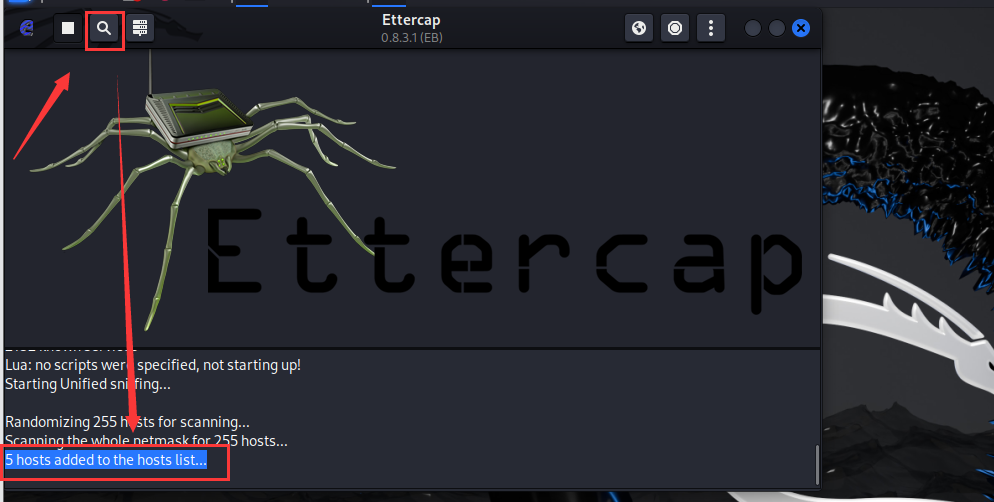

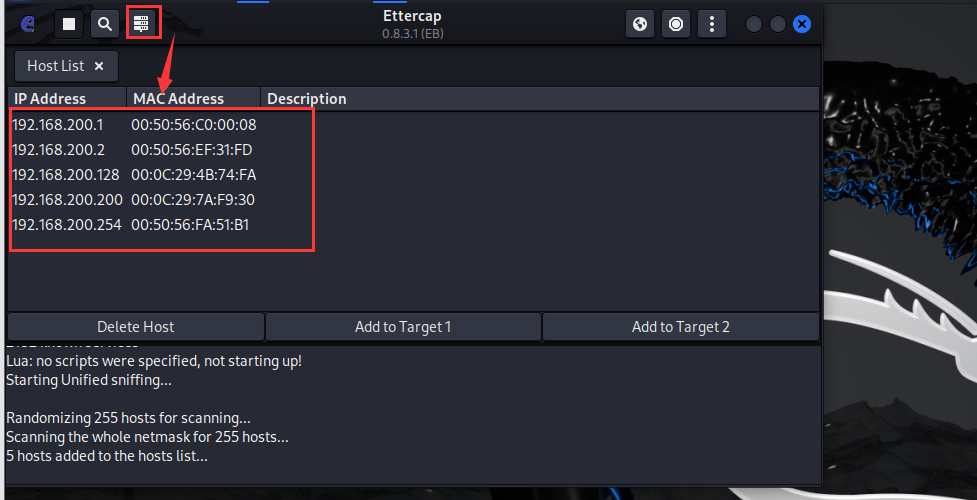

扫描网络环境;

-

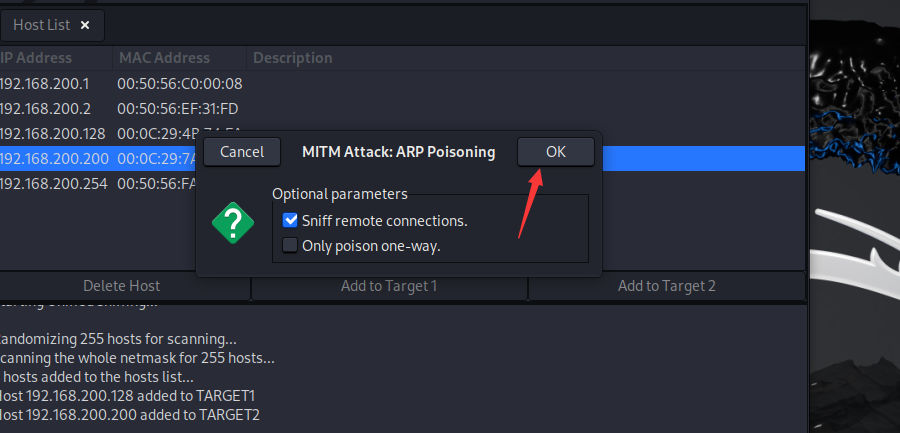

确定攻击参数,发起ARP攻击;

-

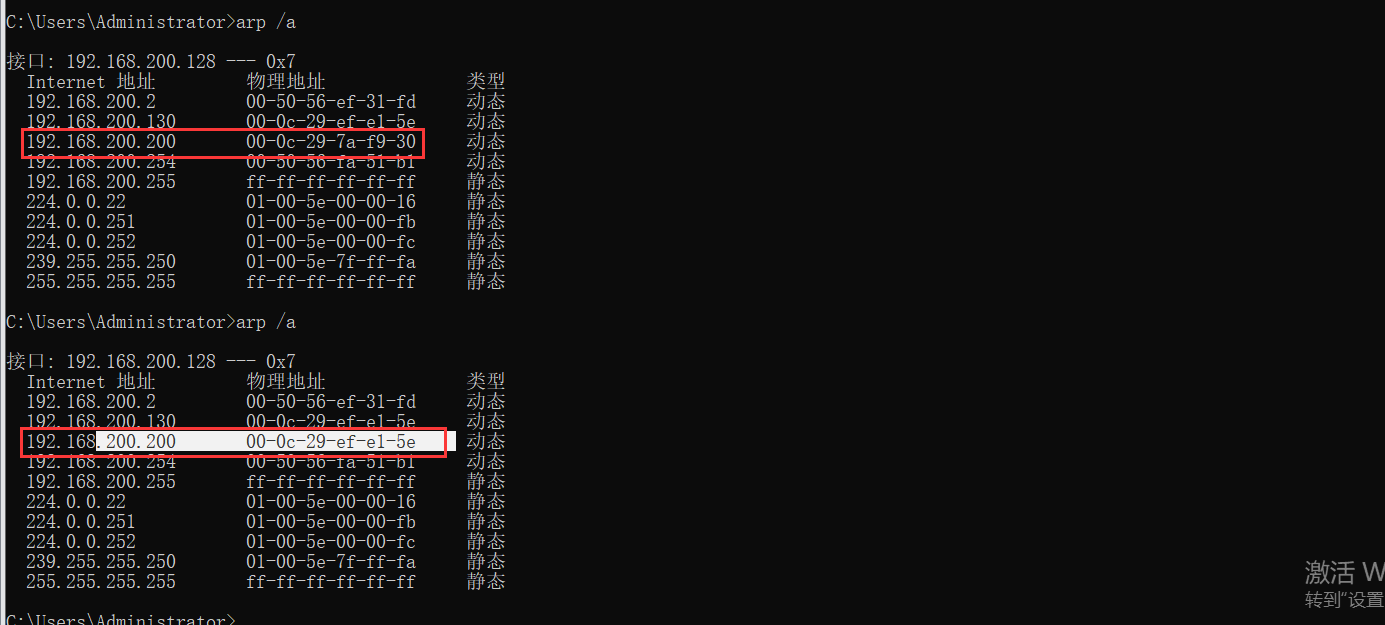

确认靶机是否ARP攻击成功;

-

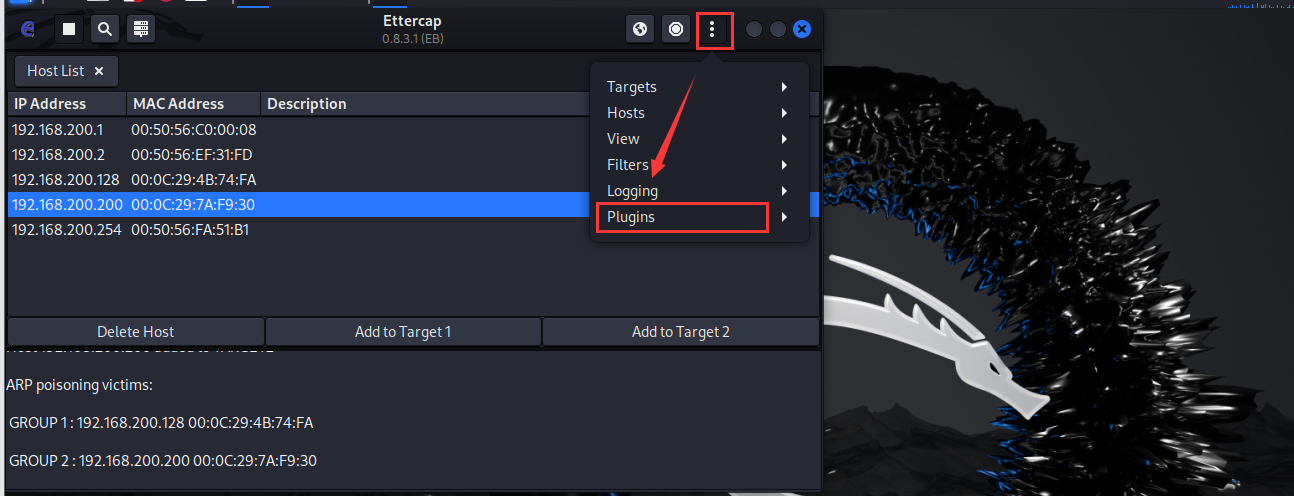

发起DNS欺骗;

-

确认客户端是否被DNS欺骗;

研判

-

从先手攻击进行研判(比如ARP攻击);

防御

-

针对先手攻击进行防御(绑定DNS服务器静态MAC);

-

服务器申请并绑定数字证书;

更多推荐

已为社区贡献5条内容

已为社区贡献5条内容

所有评论(0)