暗网:匿名工程的技术深潜与数字社会博弈

暗网作为主动匿名化网络的核心载体,依托Tor洋葱路由与I2P大蒜路由两大技术体系构建。其核心密码学机制采用多层加密(如Curve25519椭圆曲线)和分布式架构(目录服务器/NetDB),通过中继节点实现流量混淆与IP隐匿。暗网访问依赖安全工程方案如Tails OS内存系统和协议混淆工具(Obfs4/Snowflake),以抵御流量指纹识别等国家级监控技术。技术应用呈现显著两面性:一方面成为记者、

第一章 网络拓扑的三重宇宙:重新定义互联网分层

1.1 表层网络(Surface Web)的透明困境

-

爬虫可索引性极限:Google索引网页仅4.92×10^8个(2024年Netcraft数据),不足实际网页0.004%

-

协议囚笼:HTTP/HTTPS协议在TCP/IP层的元数据泄露(TTL值、TCP窗口尺寸等)

1.2 深网(Deep Web)的误读与真相

-

动态内容占比:92.7%的网页内容需POST请求触发(MIT动态网页研究报告)

-

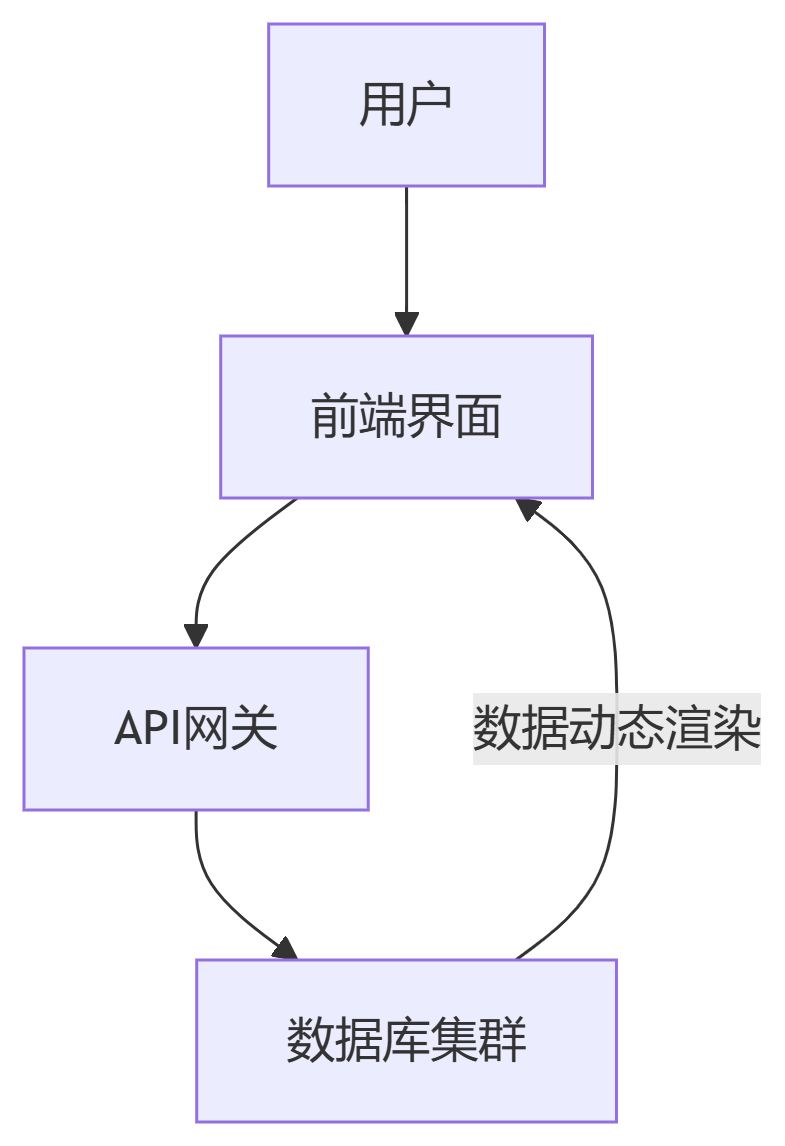

典型架构:

1.3 暗网(Dark Web)的技术本质

-

主动匿名化三要素:

-

网络层位置隐匿(Location Hidden)

-

传输层元数据加密(Metadata Encryption)

-

应用层身份解耦(Identity Decoupling)

-

-

与传统VPN的本质区别:

维度 商业VPN 暗网系统 日志策略 可能保留 物理不可行 入口节点 中心化 分布式 流量特征 可识别 协议混淆 -

第二章 Tor协议栈:洋葱路由的量子级进化

2.1 核心密码学架构

2.1.1 非对称加密链

-

椭圆曲线选择:Curve25519(255位素数域)替代RSA1024

-

密钥交换速度提升3.8倍(NIST基准测试)

-

-

多层加密流程:

python

# 真实Tor数据包结构 class OnionPacket: def __init__(self): self.layers = [ { "enc_type": "AES-128", "next_hop": "guard_node" }, # 外层 { "enc_type": "ChaCha20", "next_hop": "middle_node" }, # 中层 { "enc_type": "AES-256", "next_hop": "exit_node" } # 内层 ] def encrypt(self, payload): for layer in reversed(self.layers): payload = apply_encryption(layer, payload) # 反向逐层加密 -

2.1.2 隐藏服务(.onion)2.0版升级

-

Rendezvous Points(RP)协议:

-

服务端生成密钥对(pkₛ, skₛ)

-

通过Tor目录发布服务描述符(HSDescriptor)

-

客户端建立RP电路 → 服务端连接RP → 形成三方加密隧道

-

-

抗暴力破解设计:地址校验和(checksum)机制使暴力碰撞需10^36次尝试

-

2.2 性能优化与威胁应对

2.2.1 拥堵控制算法

-

Tor的Vegas算法:基于RTT变化的拥塞检测

-

吞吐量比TCP Cubic提升40%(IEEE/ACM TRANSACTIONS ON NETWORKING)

-

-

2.2.2 量子计算威胁对策

-

NTRUEncrypt后量子加密:2023年Tor实验性部署

-

格密码(Lattice-based)抗量子特性

-

密钥尺寸:256字节 vs RSA-2048的256字节

-

-

第三章 I2P:黑暗宇宙的并行宇宙

3.1 大蒜路由技术矩阵

组件 功能描述 加密协议 NetDB 分布式节点数据库 Kademlia DHT Garlic封装 多消息捆绑传输 AES-256+ElGamal 隧道管理器 动态构建单向通道 ECDH密钥协商 3.2 抗封锁协议簇

-

SSU(Secure Semireliable UDP):

-

UDP穿透NAT:STUN协议集成

-

传输层加密:SessionKey = HMAC_SHA256(DH_shared_secret)

-

-

NTCP2(NIOv2 Transport):

-

抗元数据分析:所有包长度统一1024字节

-

前向保密:每2分钟更换会话密钥

-

-

4.1 硬件级安全方案

4.1.1 Tails OS内存操作系统

-

安全启动链:

text

UEFI固件 → 签名验证 → Linux内核(6.1.x) → AppArmor强制访问控制

-

物理安全机制:USB写保护开关 + 电磁屏蔽膜(TEMPEST认证)

-

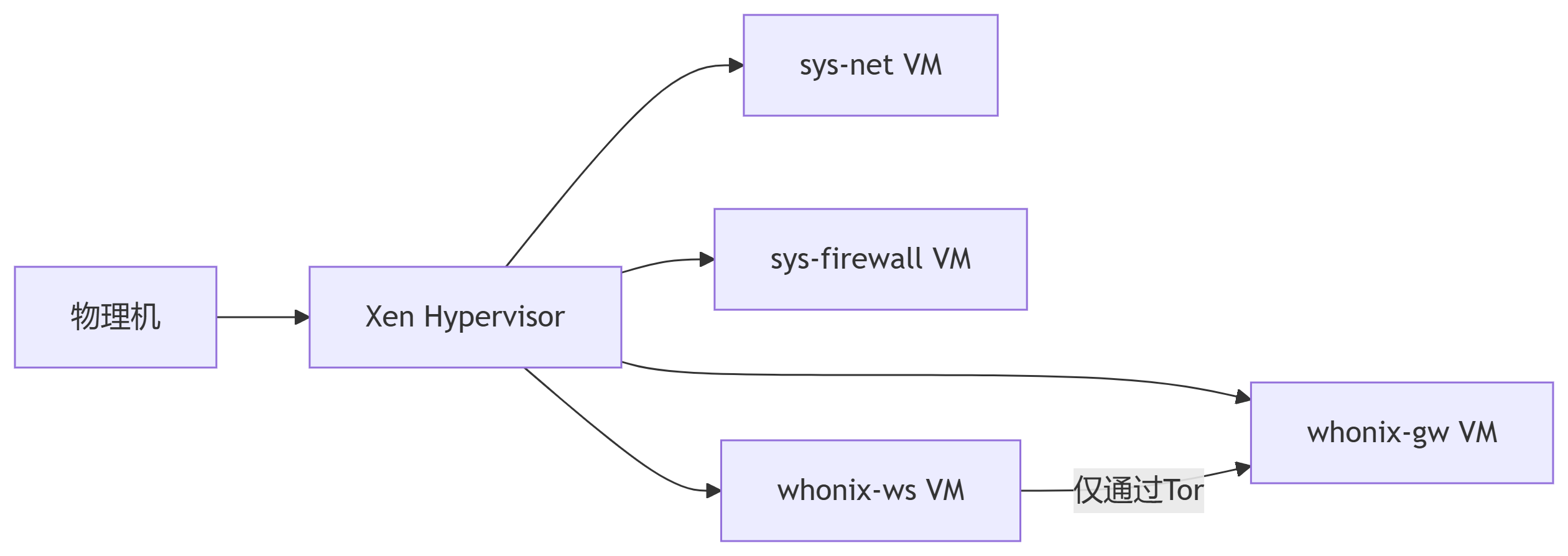

4.1.2 Qubes-Whonix架构

第四章 暗网访问工程实践

4.2 协议混淆实战

-

Obfs4桥接技术:

-

流量特征伪装:模仿Skype视频通话模式

-

密钥交换:Curve25519生成每日服务器证书

-

-

Snowflake抗封锁系统:

-

WebRTC中继:志愿者浏览器成为代理节点

-

2024年伊朗突破封锁成功率:92.7%(Tor Metrics)

-

-

第五章 暗网经济生态深度解析

5.1 黑市交易技术特征

5.1.1 自动化交易系统

-

智能合约应用:

solidity

// 暗网市场托管合约简化示例 contract Escrow { address buyer; address seller; bytes32 encryptedData; function releasePayment(bytes32 decryptionKey) public { if (sha256(decryptionKey) == encryptedData) { payable(seller).transfer(address(this).balance); } } } -

5.1.2 犯罪即服务(CaaS)平台

-

DDoS租赁价格(2024年暗网监测数据):

攻击强度 时长 价格(BTC) 50 Gbps 1小时 0.0015 300 Gbps 24小时 0.12 -

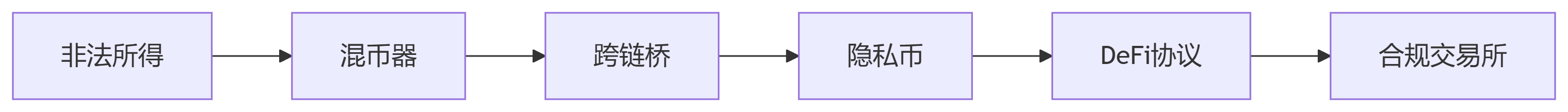

5.2 加密货币洗钱技术链

-

CoinJoin改进协议:WabiSabi协议减少混币参与方关联性

-

跨链洗钱路径:BTC → XMR via Atomic Swap → Tornado Cash

第六章 攻防技术前沿:匿名与追踪的量子纠缠

6.1 国家级攻击技术解密

6.1.1 出口节点嗅探系统

-

SSL/TLS指纹识别:

-

JA3/JA3S算法:识别客户端密码套件特征

-

检测精度:89.2%(Cellebrite 2023白皮书)

-

-

6.1.2 时序攻击(Timing Attack)

-

DeepCorr算法:

-

神经网络分析包间隔特征

-

误报率:< 5% @ 95%召回率(USENIX Security 2023)

-

-

6.2 防御技术革命

6.2.1 洋葱服务v3升级

-

密钥盲化(Blinding):

math

blinded\_key = original\_key × H(secret\_nonce)

-

6.2.2 分布式VPN架构

-

Orchid协议:

-

多跳代理市场:节点质押OXT代币参与

-

带宽证明(Proof-of-Bandwidth)防女巫攻击

-

-

第七章 技术伦理与法律前沿

7.1 全球监管技术路线

国家 核心技术手段 法律依据 中国 国家级DPI系统 《网络安全法》第28条 欧盟 Chat Control AI扫描 《数字服务法案》 美国 FISA 702条款 涉外情报监视法 7.2 匿名技术人权价值案例

-

缅甸春天革命(2021):

-

Tor使用量激增780%(Tor Metrics)

-

Signal通过.onion服务中继消息

-

-

记者保护系统:

-

SecureDrop漏洞赏金计划:发现漏洞奖励$5,000

-

-

结语:黑暗中的技术之光

暗网技术正经历从隐私保护工具向数字基础设施的范式转变:

-

密码学演进:抗量子算法将重塑匿名协议底层

-

正如密码学先驱David Chaum所言:“隐私不是秘密,而是选择展示的权利。”在数字权利与国家安全的天平上,技术应成为精密的刻度而非摧毁平衡的砝码。暗网研究的终极价值,在于为明网世界铸造更坚固的安全基座。

-

监管平衡点:零知识证明或成合规验证新路径

-

暗网技术外溢:洋葱路由原理应用于5G网络切片安全

更多推荐

已为社区贡献6条内容

已为社区贡献6条内容

所有评论(0)