AI黑客来袭!FunkSec勒索软件席卷全球85+受害者,双重勒索策略有多狠?

让我们一起杀入黑客的世界!•AI加持:他们的勒索软件 FunkSec V1.5 用 Rust 语言编写,代码里充满了AI生成的气息,比如详细到不自然的代码注释,疑似大型语言模型(LLM)的杰作。FunkSec 的快速崛起让人瞠目结舌,但细看之下,这帮家伙似乎更像是“半路出家”的新手,靠着AI工具和“借鉴”前辈黑客的成果,硬生生在黑客圈刷出了存在感。更夸张的是,FunkSec 还开发了个基于 Min

当AI遇到黑客,网络安全的天平在颤抖

2024年底,网络安全圈炸了锅!一个名为 FunkSec 的勒索软件团伙横空出世,短短一个月内攻陷全球 85+受害者,用AI加持的“双重勒索”策略让企业和机构闻风丧胆。Check Point Research 和 The Hacker News 最新报告指出,这个新兴黑客团伙不仅技术“妖孽”,还玩起了政治与金钱的双面游戏。这篇文章将带你深入剖析 FunkSec 的套路,揭秘其背后AI技术的黑魔法,以及开发者如何应对这一威胁!准备好了吗?让我们一起杀入黑客的世界!

一、FunkSec是谁?从零到85+受害者的“黑马”

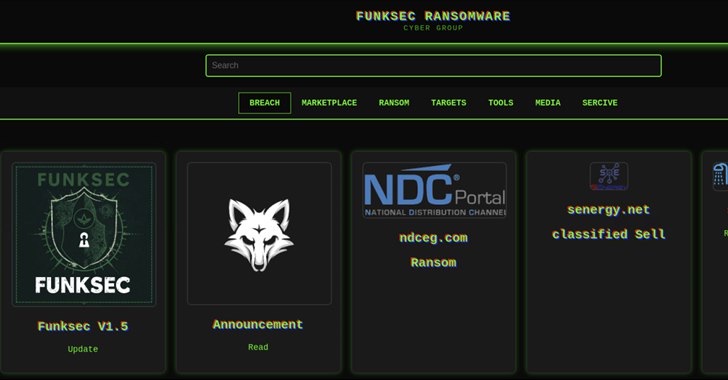

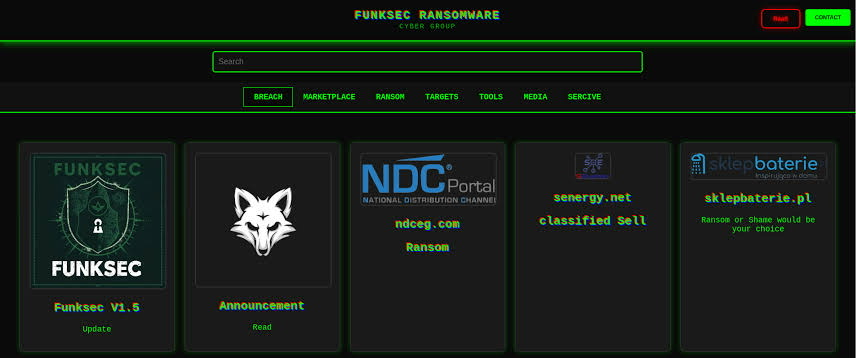

FunkSec 不是传统意义上的黑客大佬,而是一支“新手村”出身的团队,却靠着 AI辅助开发 和 勒索软件即服务(RaaS) 模式迅速蹿红。2024年12月,他们上线了数据泄露网站(DLS),像个“黑客淘宝”一样,展示违规公告、DDoS攻击工具和定制勒索软件,堪称“一站式黑客服务”。

核心特点:

• 双重勒索策略:先偷数据,再加密文件,双管齐下逼受害者就范。

• 低价勒索:赎金低到离谱,有时仅 1万美元,还把偷来的数据以白菜价卖给第三方,堪称“薄利多销”的黑客典范。

• 受害者分布:美国、印度、意大利、巴西、以色列、西班牙、蒙古等地企业纷纷中招,涉及政府、医疗、制造等多个领域。

• AI加持:他们的勒索软件 FunkSec V1.5 用 Rust 语言编写,代码里充满了AI生成的气息,比如详细到不自然的代码注释,疑似大型语言模型(LLM)的杰作。

FunkSec 的快速崛起让人瞠目结舌,但细看之下,这帮家伙似乎更像是“半路出家”的新手,靠着AI工具和“借鉴”前辈黑客的成果,硬生生在黑客圈刷出了存在感。

二、双重勒索:黑客的“核武器”有多毒?

二、双重勒索:黑客的“核武器”有多毒?

FunkSec 的核心杀招是 双重勒索,简单来说就是“偷你数据 + 锁你文件”,不交钱就公开你的秘密。这种策略比传统勒索软件更狠,因为即使你有备份,数据泄露的威胁依然能让你寝食难安。

1. 勒索套路拆解

• 数据盗窃:黑客先潜入你的系统,偷走敏感数据,比如客户信息、财务记录等。

• 文件加密:用 Rust 开发的 FunkSec V1.5 勒索软件递归遍历目录,加密目标文件,添加 .funksec 扩展名,留下花里胡哨的勒索信(还带表情包,够骚!)。

• DDoS攻击:不配合?那就用自研的 Scorpion DDoS Tool(Python编写,支持HTTP/UDP洪水攻击)让你网站瘫痪。

• 数据甩卖:赎金不给?数据直接上暗网拍卖,价格低到 1000-5000美元,堪称黑客界的“拼多多”。

2. 技术细节:AI如何“赋能”黑客

FunkSec 的勒索软件代码并不复杂,但效率惊人。Check Point 研究发现,其代码中有大量冗余调用和重复控制流,像是AI生成后没怎么优化的结果。具体操作包括:

• 提权:勒索软件会尝试提升系统权限,绕过安全限制。

• 禁用防护:关闭 Windows Defender 实时保护、事件日志、PowerShell 执行限制等。

• 进程终结:硬编码了50个常见进程和服务(如任务管理器、数据库、备份软件),直接干掉,系统基本瘫痪。

• AI痕迹:代码注释用完美英语写成,风格不像人类手写,更像是ChatGPT这类大模型的产物。

更夸张的是,FunkSec 还开发了个基于 Miniapps 的 AI聊天机器人,专门用来辅助恶意活动,比如自动化与受害者谈判,堪称“黑客界的客服AI”。

三、黑客还是“义士”?FunkSec的“黑帽行动主义”

FunkSec 不只是为了钱,他们还给自己披上了“黑客行动主义”的外衣,声称支持 “自由巴勒斯坦” 运动,重点针对美国和印度企业,试图与已解散的黑客组织 Ghost Algeria 和 Cyb3r Fl00d 扯上关系。但这套“政治正确”的说辞靠谱吗?

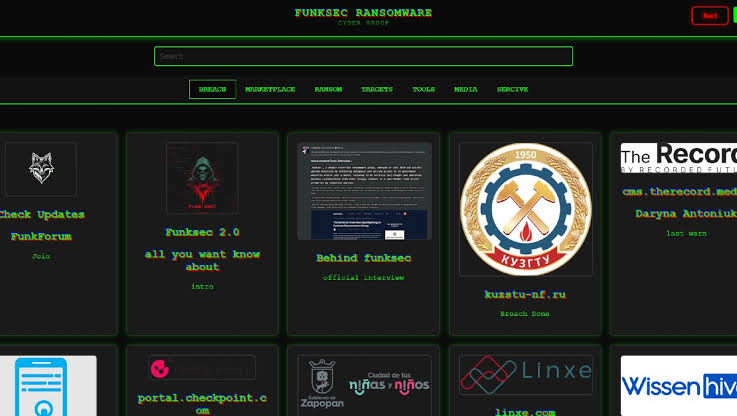

1. 团队成员:一群“新手”在搞乱

• Scorpion(DesertStorm):疑似阿尔及利亚黑客,早期在 Breached Forum 推广 FunkSec,结果因泄露自己位置被封号,妥妥的“菜鸟失误”。

• El_farado:接棒宣传,公开求教“如何黑数据库”,技术水平堪忧。

• Bjorka:印尼知名黑客,曾在 DarkForums 冒用 FunkSec 名义泄露数据,可能是“蹭热度”。

• XTN & Blako:神秘角色,参与程度不明,可能是数据分类或工具开发。

2. 真实动机:名利双收?

Check Point 认为,FunkSec 的核心目标是 博眼球,通过低价勒索和数据甩卖快速积累“战绩”。他们甚至“回收利用”了其他黑客组织的旧数据,冒充自己的成果,堪称黑客界的“营销鬼才”。但这种“虚假繁荣”也暴露了他们的技术短板,长期生存能力存疑。

四、FunkSec的“黑科技”工具箱

四、FunkSec的“黑科技”工具箱

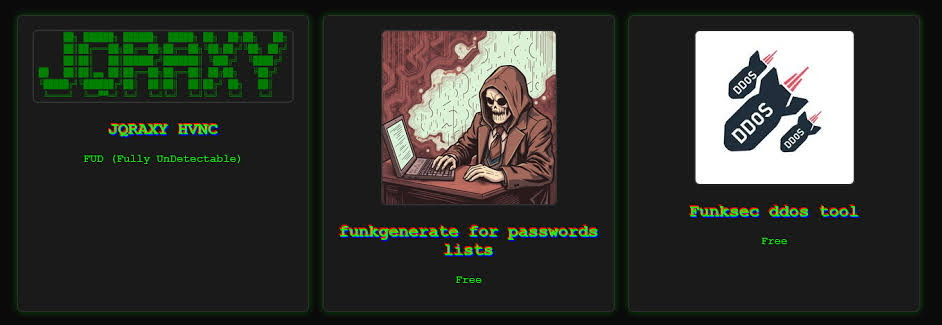

除了勒索软件,FunkSec 还提供了一套“黑客套餐”,全是AI助力开发的“黑科技”:

• FDDOS:Python编写的DDoS工具,支持HTTP/UDP洪水攻击,免费提供给黑客圈,吸引更多“粉丝”。

• JQRAXY_HVNC:C++开发的远程桌面管理工具,号称能绕过检测,适合偷偷控制受害者设备。

• funkgenerate:智能密码生成和抓取工具,可从指定URL提取邮箱和密码,堪称“密码破解神器”。

• FunkSec 3.0:最新计划,号称要搞“六重勒索”,包括加密、DDoS、数据拍卖、甚至骚扰受害者亲友,简直丧心病狂。

这些工具虽然简单,但靠AI快速迭代,降低了黑客的技术门槛,让一群“脚本小子”也能搞出大动静。

五、如何对抗FunkSec?开发者的自救指南

面对 FunkSec 这种AI驱动的勒索软件,企业和开发者该怎么办?别慌,这里有一套硬核防御策略:

1. 数据备份:定期离线备份,测试恢复能力,确保被加密也能快速恢复。

2. 补丁管理:及时更新系统和应用,封堵漏洞,FunkSec 常利用已知漏洞入侵。

3. 邮件安全:部署邮件网关,沙箱检测附件和链接,防范钓鱼攻击。

4. 权限控制:最小化用户权限,限制黑客提权空间。

5. 安全软件:部署AI驱动的反病毒和反勒索工具,比如 Check Point 的解决方案,能实时检测和隔离威胁。

6. 员工培训:提高员工警惕性,教他们识别钓鱼邮件和恶意链接。

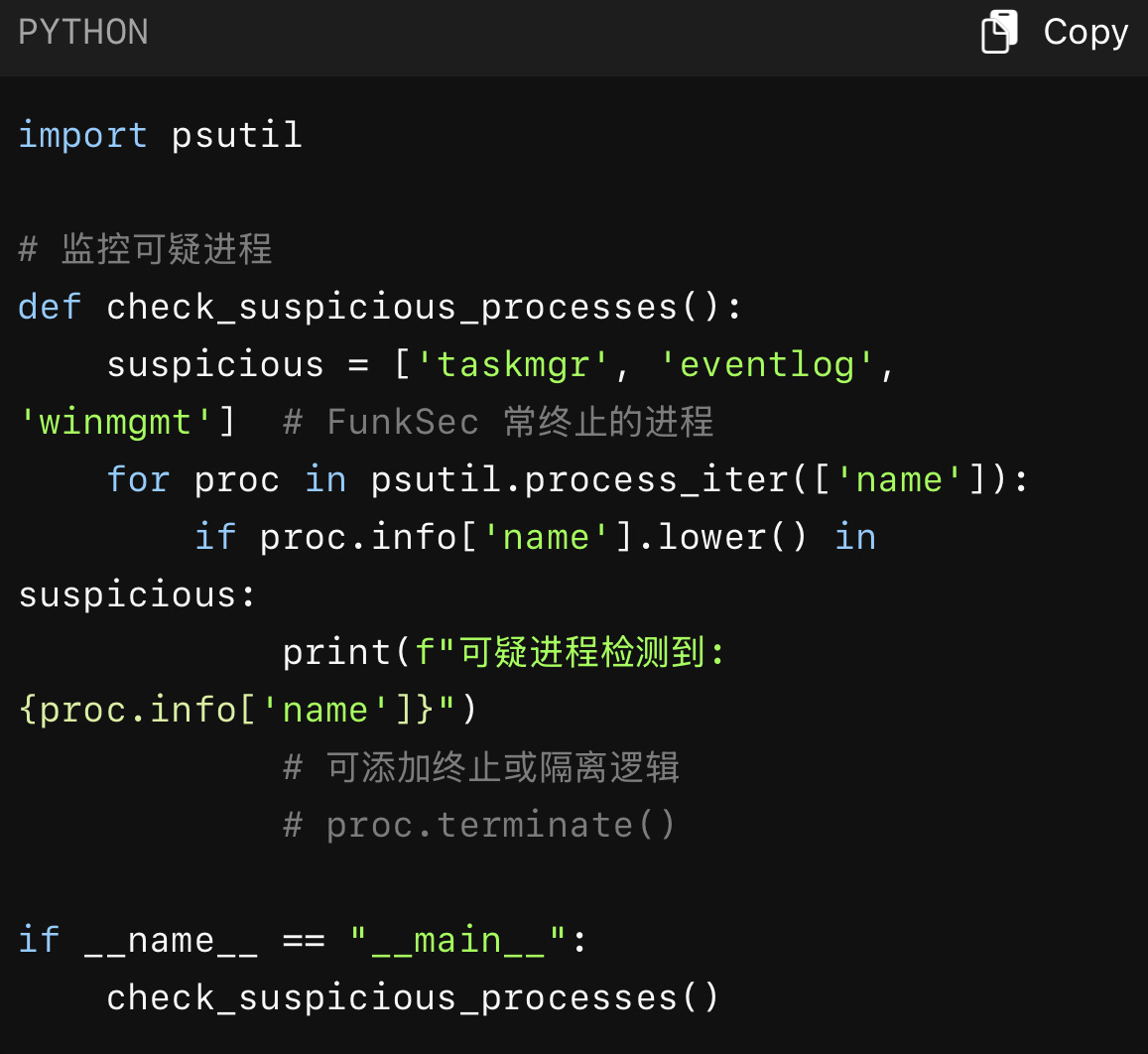

代码示例:检测异常进程(Python)

这段代码可以简单监控 FunkSec 常攻击的进程,开发者可根据需要扩展功能,比如自动报警或隔离。

六、未来展望:AI黑客的“潘多拉魔盒”

FunkSec 的崛起只是冰山一角。AI技术的普及让黑客门槛大幅降低,未来我们可能面对更多类似“新手+AI”的威胁组合。Check Point 威胁情报组经理 Sergey Shykevich 警告:“2024年是勒索软件的丰收年,全球冲突又为黑客行动主义火上浇油,FunkSec 只是开始。”

更可怕的是,FunkSec 的“低价策略”和“开源”工具可能激励更多人加入黑客行列。他们的 FunkSec 3.0 计划甚至提出骚扰受害者亲友,这种“无底线”操作让人不寒而栗。

技术无罪,关键在人

FunkSec 的故事告诉我们,AI既是开发者的神器,也是黑客的利刃。它的双重勒索策略、低价甩卖数据、AI辅助开发,都让网络安全面临前所未有的挑战。但好消息是,只要我们做好防护,更新系统、备份数据、提高警惕,就能让这些“AI黑客”无处下手。

作为开发者,我们不仅要掌握技术,还要时刻关注安全动态。FunkSec 可能只是个开始,但它提醒我们:网络安全没有终点,只有不断进化的攻防战。你准备好了吗?欢迎在评论区分享你的防御经验,或者吐槽这些“AI黑客”的骚操作!

声明:本文基于公开信息整理,引用了 Check Point Research 和 The Hacker News 的报告,旨在分享技术分析和防御策略,不涉及任何非法内容,严格遵守 CSDN 社区规范。

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)