AWS新工具推荐移除未使用的权限

某机构的身份与访问管理(IAM)策略为客户提供了对云资源访问的细粒度控制。但在实践中,随着应用规模扩大,准确配置最小权限变得极具挑战性。该功能现已集成至IAM Access Analyzer,相关算法细节可参考机构发表的研究论文《自动降低访问控制策略权限》。更多精彩内容 请关注我的个人公众号 公众号(办公AI智能小助手)

·

IAM Access Analyzer功能解析

某机构的身份与访问管理(IAM)策略为客户提供了对云资源访问的细粒度控制。但在实践中,随着应用规模扩大,准确配置最小权限变得极具挑战性。

未使用权限识别

- 监控机制:通过分析AWS账户活动,识别未使用的角色、访问密钥和用户密码

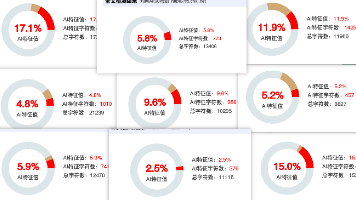

- 可视化看板:集中展示未使用的服务级别和操作级别权限

- 示例发现:检测到Lambda服务的UpdateFunctionCode等8项未使用操作,以及S3服务的GetBucketLocation等22项未使用操作

策略自动优化

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": ["lambda:Invoke*"],

"Resource": "arn:aws:lambda:us-east-1:123456789012:function:my-lambda"

},

{

"Effect": "Allow",

"Action": [

"s3:GetAccess*",

"s3:GetAccountPublicAccessBlock",

"s3:GetDataAccess",

"s3:List*"

],

"Resource": "*"

}

]

}

技术实现原理

- 字典树(Trie)算法:构建动作前缀树,标记包含未使用权限的节点(橙色)和安全节点(绿色)

- 最小泛化原则:选择能覆盖所有使用权限的最短安全前缀

- 通配符优化:将s3:Get*拆分为7个具体通配项,保留必要权限同时移除风险

安全效益

- 自动保持原始策略结构

- 确保修改后的策略仅移除确实未使用的权限

- 通过数学证明保证策略修改的正确性

该功能现已集成至IAM Access Analyzer,相关算法细节可参考机构发表的研究论文《自动降低访问控制策略权限》。

更多精彩内容 请关注我的个人公众号 公众号(办公AI智能小助手)

公众号二维码

更多推荐

已为社区贡献80条内容

已为社区贡献80条内容

所有评论(0)